Eine Quelle

S in IoT steht für SicherheitWir haben bereits mehr als einmal über Shodan geschrieben, auch hier. Ich möchte noch einmal vorschlagen, die Fähigkeiten dieses wunderbaren Werkzeugs und die Prinzipien seiner Funktionsweise durchzugehen. Ich möchte sofort reservieren, dass die Situation mit dieser Suchmaschine für Forscher auf dem Gebiet der Informationssicherheit ziemlich klassisch ist - das Tool kann sowohl mit guten Absichten als auch stark außerhalb des Gesetzes verwendet werden.

Disclamer: Die

Verwendung der Suchmaschine selbst ist nicht strafbar. Das erfolgreiche Betreten eines offenen Bedienfelds eines Ölterminalknotens irgendwo in Singapur und das Experimentieren mit dem Öffnen der Dämpfer sind bereits strafbar. Unfreundliche Menschen können kommen und klopfen. Seien Sie daher vernünftig und respektieren Sie den Raum anderer Menschen. Wir sind dagegen, Shodan für andere Zwecke als für Forschungszwecke oder zur Analyse unserer eigenen Systeme zu verwenden.

Ich schlage vor, noch einmal die Fähigkeiten dieser Suchmaschine und die Besonderheiten ihrer Syntax durchzugehen und zu versuchen, etwas Interessantes zu finden. Und lassen Sie uns Krieg und Frieden nicht auf den Netzwerkdruckern anderer Leute drucken.

Die Leute sind nachlässig

Kanäle wurden zu Gigabit, es erschienen Tools wie ZMap, mit denen das gesamte Array von IPv4-Adressen in wenigen Minuten gescannt werden kann. Und dennoch gibt es immer noch viele Menschen, die aufrichtig sicher sind, dass Sie sich nicht um den Schutz kümmern können, wenn Sie niemandem von dem erhöhten Service erzählen.

Leider kommen sehr schnell zuerst automatische Bots zu Ihnen und dann echte Menschen, wenn etwas Interessantes gefunden wird. Ich habe vergessen, vsftpd rechtzeitig auszuschalten, was ich für eine Weile angesprochen habe. Einen Monat später stellte ich überrascht fest, dass Textdateien mit Spam, einigen kleinen verschlüsselten Archiven und ähnlichen Freuden regelmäßig im Inneren erscheinen und verschwinden.

Wenn sich das Problem auf Junior-Administratoren und normale Leute beschränkt, denen Unachtsamkeit und mangelnde Qualifikation verzeiht werden, kann ich Unternehmen, die absichtlich Hintertüren in ihre Hardwareprodukte einbauen, einfach nicht rechtfertigen. Die beliebten IP-Kameras von Hikvision und Dahua sind klassische Beispiele . Es gab ähnliche Geschichten mit D-Link-Routern, Huawei und anderen Herstellern.

Und mit dem Aufkommen des Internet der Dinge mit seinen „sicheren“ Implementierungsansätzen wird alles völlig traurig. Hier haben Sie Smart Bulbs ohne Passwörter, die über HTTP mit dem externen Internet funktionieren. Oder sogar Roboterstaubsauger, mit denen Sie Ihre interne Infrastruktur angreifen können, wie dies bei Dongguan Diqee der Fall war... Es macht im Allgemeinen Spaß - die Sicherheitslücken CVE-2018-10987 und CVE-2018-10988 ermöglichten es, Root-Rechte zu erhalten, die Kontrolle über das Gerät zu übernehmen, zum gewünschten Punkt zu fahren und ein Bild von der Infrarotkamera des Geräts zu empfangen.

Eine ähnliche Geschichte ereignete sich mit LG Hom-Bot , wo ein Angreifer die Kontrolle abfangen und einen unschuldigen Staubsauger als Punkt verwenden konnte, um in das Netzwerk eines anderen einzudringen.

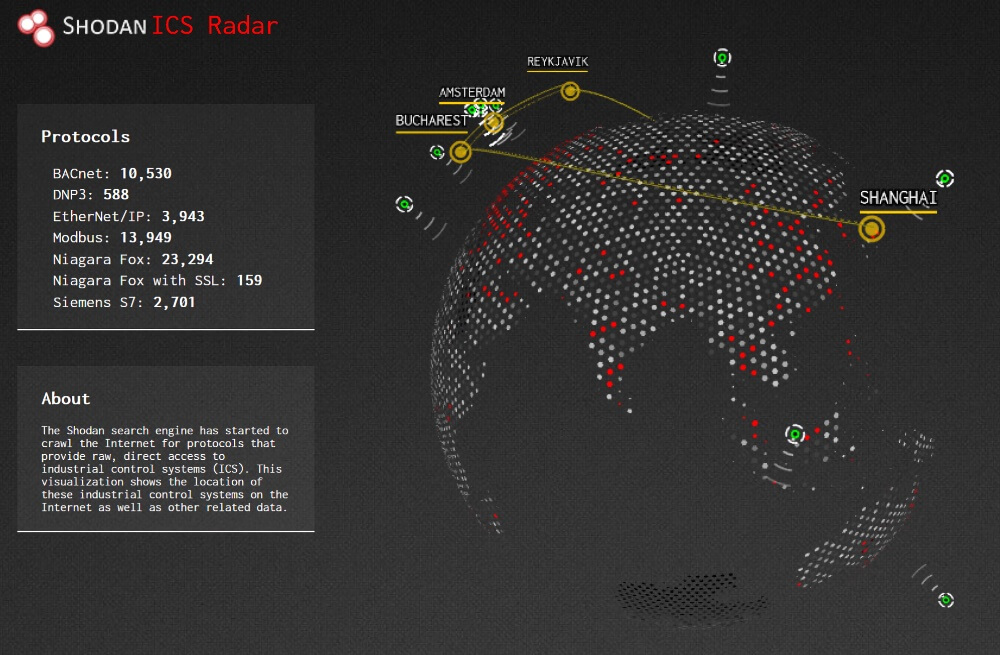

Wie Shodan funktioniert

Die Dinge änderten sich sehr, als Shodan kam. Okay, in der Tat blieb alles gleich undicht, aber zumindest gab es die Möglichkeit, das Ausmaß einer bestimmten Katastrophe zu bewerten und zu versuchen, den Anbieter zu erreichen, um die Sicherheitsanfälligkeit zu schließen. Shodan ist im Wesentlichen ein Hybrid aus nmap -sV über den gesamten IPv4-Bereich und Suchmaschinenergebnisse. Crawler scannen das gesamte Internet gewissenhaft, versuchen, eine Verbindung zu offenen Ports herzustellen, und geben dem Dienst hinter diesen Ports einen Fingerabdruck.

Ein Beispiel für ein Suchergebnis für "vuln: cve-2014-0160".

In Kombination mit der Suche ist es möglich, die Anzahl anfälliger Softwareversionen nach der Veröffentlichung der nächsten Sicherheitsanfälligkeit schnell abzuschätzen.

Die Daten für jeden Beitrag werden in einer Struktur gespeichert, die die Entwickler als Banner bezeichnen. So sieht es aus:

{

"data": "Moxa Nport Device

Status: Authentication disabled

Name: NP5232I_4728

MAC: 00:90:e8:47:10:2d",

"ip_str": "46.252.132.235",

"port": 4800,

"org": "Starhub Mobile",

"location": {

"country_code": "SG"

}

}Abhängig von der Menge der empfangenen Informationen kann ein Banner viel mehr Felder enthalten, die gefiltert und durchsucht werden können. Standardmäßig wird nur das Datenfeld durchsucht, was teilweise aus Sicherheitsgründen erfolgt. Das Datenfeld ist je nach Art der Anwendung, des Servers oder des Geräts in verschiedenen Bannern sehr unterschiedlich.

HTTP/1.1 200 OK

Server: nginx/1.1.19

Date: Sat, 03 Oct 2015 06:09:24 GMT

Content-Type: text/html; charset=utf-8

Content-Length: 6466

Connection: keep-aliveSo würde ein typisches Datenfeld für einen HTTP-Server aussehen. Sie können die Hauptparameter und die Version sehen.

Copyright: Original Siemens Equipment

PLC name: S7_Turbine

Module type: CPU 313C

Unknown (129): Boot Loader A

Module: 6ES7 313-5BG04-0AB0 v.0.3

Basic Firmware: v.3.3.8

Module name: CPU 313C

Serial number of module: S Q-D9U083642013

Plant identification:

Basic Hardware: 6ES7 313-5BG04-0AB0 v.0.3Und so sieht ein viel ungewöhnlicherer Industriecontroller Siemens S7 aus. Zu diesem Zeitpunkt wird es bereits ein wenig beängstigend, welche Geräte im Internet bleiben und in Suchergebnisse gelangen können. Auf der anderen Seite hat Sicherheit durch Dunkelheit noch niemandem geholfen.

In einem typischen Anwendungsfall wird davon ausgegangen, dass Sie dem Datenfeld eine allgemeine Abfrage geben und anschließend Ihre Suche mit zahlreichen Filtern verfeinern. Das Format der Anfrage sieht ungefähr so aus:

nuclear reactor filtername1:value filtername2:value filtername3:value

Beachten Sie, dass nach dem Doppelpunkt kein Leerzeichen steht. In diesem Fall werden zunächst alle Datensätze ausgewählt, die "Kernreaktor" im allgemeinen Datenfeld enthalten, und dann werden alle aufgelisteten Filter nacheinander angewendet, um die Suchobjekte einzugrenzen.

Eine vollständige Liste der Filter finden Sie hier . Gleichzeitig ist ein Teil nur für bezahlte Konten verfügbar, z. B. "tag" und "vuln".

Ich versuche zu suchen

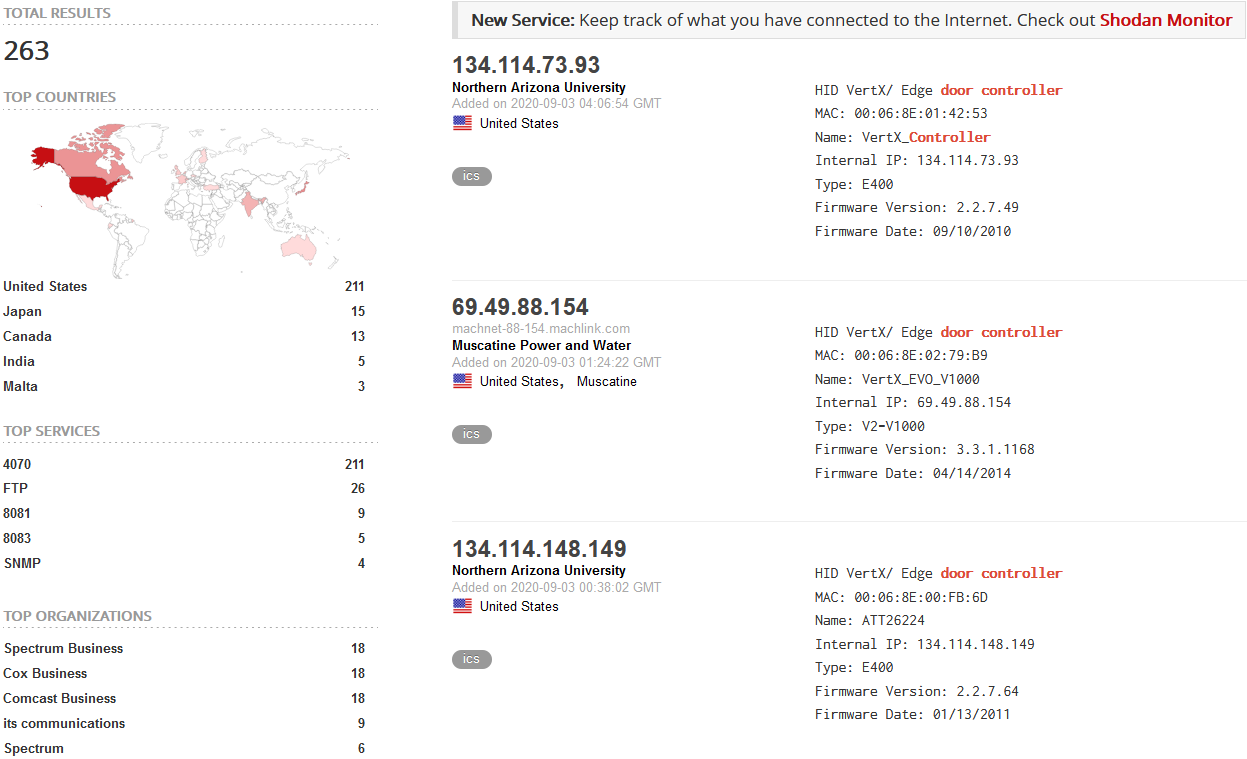

Versuchen wir so etwas wie eine Türsteuerung.

Es ist wundervoll. Schauen wir uns nun alle HID VertX-Controller von Spectrum Business an.

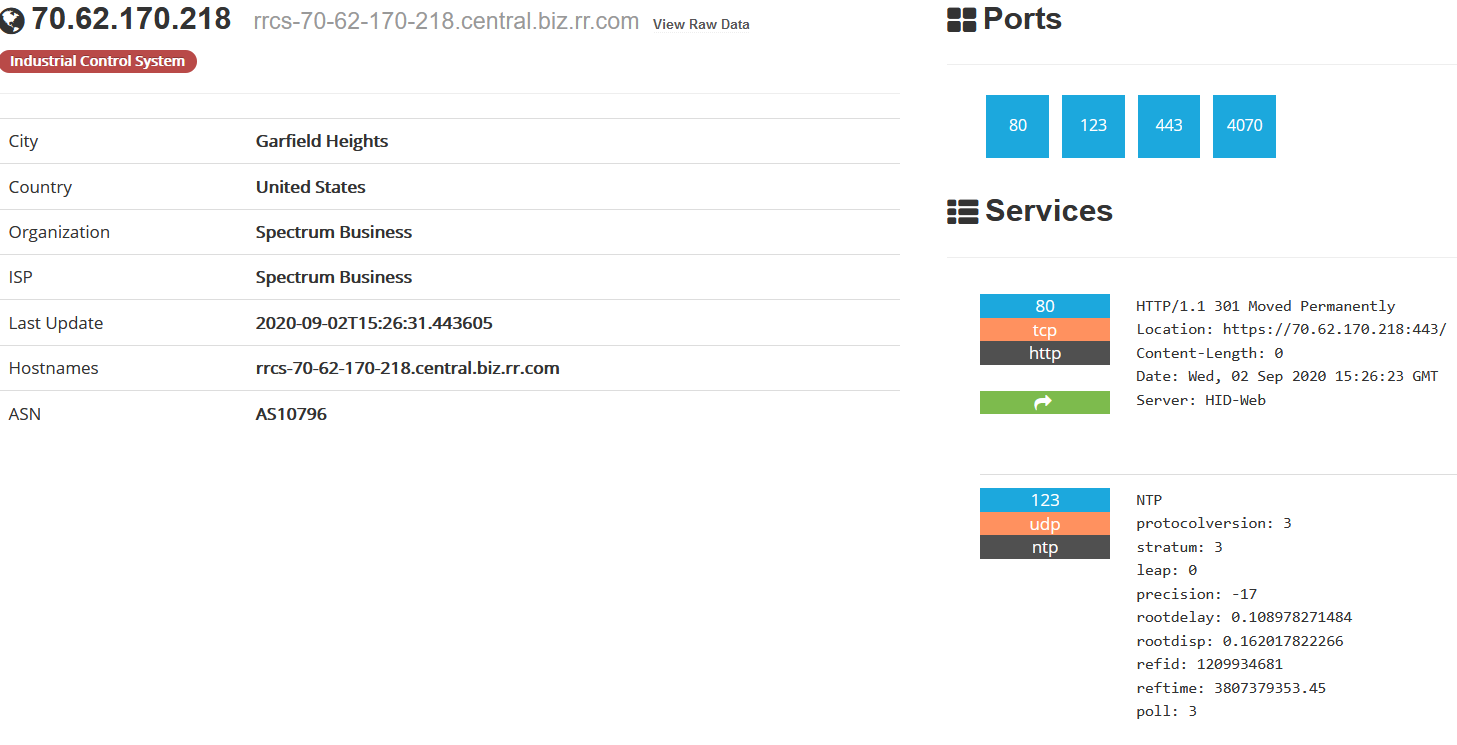

door controller org:"Spectrum Business"Anschließend wird durch Klicken auf einen bestimmten Host eine kurze Zusammenfassung der darauf gesammelten Daten erweitert. Oder Sie sehen die vollständige Ausgabe der Rohdaten.

Rohdaten von 70.62.170.218

Property Name Value

area_code null

asn AS10796

city Garfield Heights

country_code US

country_code3 null

country_name United States

data.0._shodan.crawler 4aca62e44af31a464bdc72210b84546d570e9365

data.0._shodan.id e85c3c1b-54ff-4194-8dc1-311da6851e5d

data.0._shodan.module http

data.0._shodan.options.referrer 5ee031c4-75c3-423f-99b8-5c06dd97cf14

data.0._shodan.ptr True

data.0.data

data.0.domains ['rr.com']

data.0.hash 0

data.0.hostnames ['rrcs-70-62-170-218.central.biz.rr.com']

data.0.http.host 70.62.170.218

data.0.http.html null

data.0.http.html_hash null

data.0.http.location /

data.0.http.redirects []

data.0.http.robots null

data.0.http.robots_hash null

data.0.http.securitytxt null

data.0.http.securitytxt_hash null

data.0.http.server null

data.0.http.sitemap null

data.0.http.sitemap_hash null

data.0.http.title null

data.0.port 443

data.0.timestamp 2020-09-02T15:26:31.443605

data.0.transport tcp

data.1._shodan.crawler 4aca62e44af31a464bdc72210b84546d570e9365

data.1._shodan.id 458e8be2-04df-4db7-8499-8e378792584e

data.1._shodan.module http

data.1._shodan.ptr True

data.1.data HTTP/1.1 301 Moved Permanently Location: https://70.62.170.218:443/ Content-Length: 0 Date: Wed, 02 Sep 2020 15:26:23 GMT Server: HID-Web

data.1.domains ['rr.com']

data.1.hash -788227878

data.1.hostnames ['rrcs-70-62-170-218.central.biz.rr.com']

data.1.http.host 70.62.170.218

data.1.http.html

data.1.http.html_hash 0

data.1.http.location /

data.1.http.redirects []

data.1.http.robots null

data.1.http.robots_hash null

data.1.http.securitytxt null

data.1.http.securitytxt_hash null

data.1.http.server HID-Web

data.1.http.sitemap null

data.1.http.sitemap_hash null

data.1.http.title null

data.1.port 80

data.1.timestamp 2020-09-02T15:26:24.253885

data.1.transport tcp

data.2._shodan.crawler 70752434fdf0dcec35df6ae02b9703eaae035f7d

data.2._shodan.id b7f280e3-cffc-4ddd-aa4b-1f9cd9e4d2be

data.2._shodan.module vertx-edge

data.2._shodan.ptr True

data.2.data HID VertX/ Edge door controller MAC: 00:06:8E:41:AB:81 Name: EdgeEHS400 Internal IP: 70.62.170.218 Type: EHS400 Firmware Version: 2.1.1.101 Firmware Date: 2018-05-03-11

data.2.domains []

data.2.hash -764264635

data.2.hostnames []

data.2.opts.raw 646973636f76657265643b3039313b30303a30363a38453a34313a41423a38313b456467654548533430303b37302e36322e3137302e3231383b313b4548533430303b322e312e312e3130313b323031382d30352d30332d31313b

data.2.port 4070

data.2.tags ['ics']

data.2.timestamp 2020-08-26T20:59:09.260224

data.2.transport udp

data.2.vertx.firmware_data 2018-05-03-11

data.2.vertx.firmware_version 2.1.1.101

data.2.vertx.internal_ip 70.62.170.218

data.2.vertx.mac 00:06:8E:41:AB:81

data.2.vertx.name EdgeEHS400

data.2.vertx.type EHS400

data.3._shodan.crawler 4aca62e44af31a464bdc72210b84546d570e9365

data.3._shodan.id 43663d5e-db76-4cba-8f14-6c1bf417ddd3

data.3._shodan.module ntp

data.3._shodan.ptr True

data.3.data NTP protocolversion: 3 stratum: 3 leap: 0 precision: -17 rootdelay: 0.108978271484 rootdisp: 0.162017822266 refid: 1209934681 reftime: 3807379353.45 poll: 3

data.3.domains ['rr.com']

data.3.hash -1317347992

data.3.hostnames ['rrcs-70-62-170-218.central.biz.rr.com']

data.3.opts.raw 1c0303ef00001be60000297a481e2359e2efff9972f64603e2f0016cc6b1f800e2f0016ceef1bb83e2f0016cef0fb34d

data.3.port 123

data.3.timestamp 2020-08-25T21:30:20.877776

data.3.transport udp

dma_code 510

domains ['rr.com']

hostnames ['rrcs-70-62-170-218.central.biz.rr.com']

ip 1178512090

ip_str 70.62.170.218

isp Spectrum Business

last_update 2020-09-02T15:26:31.443605

latitude 41.4344

longitude -81.6373

org Spectrum Business

os null

ports [80, 123, 443, 4070]

postal_code null

region_code OH

tags ['ics']

Was kann man sonst noch interessant finden

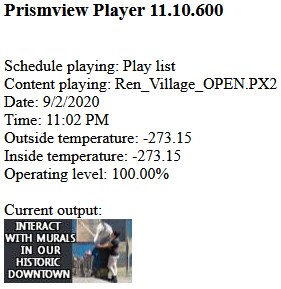

In der Tat, was sie einfach nicht gefunden haben. Sowohl die Steuerung der Turbinen des Wasserkraftwerks als auch die Steuerung der Steuerung der Kühlsysteme der kommunalen Eisbahn. Hier sind einige interessante und relativ harmlose Optionen.

"Server: Prismview Player"Zeigt Außenwerbetafeln. Und für immer zeigen Temperatursensoren den absoluten Nullpunkt.

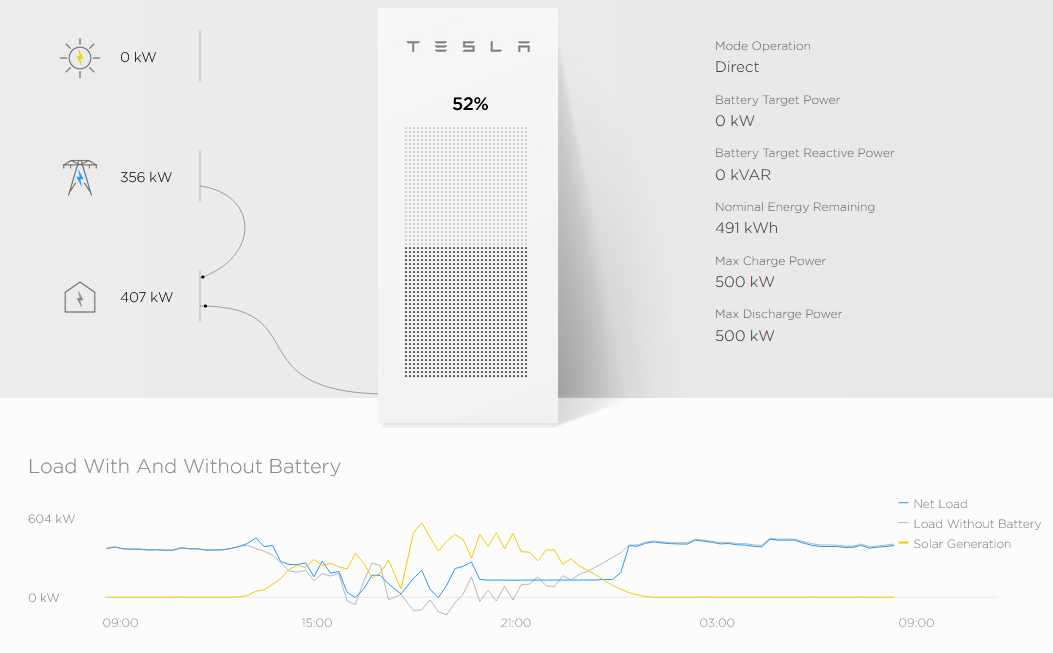

http.title:"Tesla PowerPack System" http.component:"d3" -ga3ca4f2Zeigt den aktuellen Status des Tesla PowerPack an .

Das Internet ist nicht der sicherste Ort

Tatsächlich sind die verfügbaren Listen einfach endlos. Sie finden die Bedienfelder von Windkraftanlagen und Medienzentren auf Vietnamesisch, die im Internet herausragen. Halten Sie sich selbst an ein paar Grundregeln und alles wird gut.

- Wenn das Gerät offline arbeiten kann, setzen Sie es nicht dem Internet aus

- Wenn Sie das Gerät wirklich dem Internet aussetzen müssen, müssen Sie den Zugriff nicht direkt weiterleiten. Verwenden Sie ein VPN, um eine Verbindung zu Ihrem Netzwerk herzustellen

- —

- ,