Mein Name ist Valery Bogdanov, ich bin der Leiter der Testgruppe im Team für mobile Zahlungen der Abteilung Informationstechnologie von NSPK und ich werde Ihnen anhand unserer Mir Pay- Anwendung erläutern, wie mobile Geldbörsen funktionieren .

Schauen wir uns zunächst an, wie die Zahlung mit einer Plastikkarte funktioniert. Im klassischen Fall wird die Karte von der ausstellenden Bank an den Inhaber ausgegeben. In diesem Fall speichert die Karte in einem geschützten Speicherbereich den MK-AC- Schlüssel ( Application Cryptogram Master Key ), der für den Aussteller freigegeben ist . Zum Zeitpunkt der Zahlung (bei Online- Operation) wird eine Karte basierend auf dem MK-AC- Sitzungsschlüssel SK-AC ( Application Cryptogram Session Key ) generiert und darauf unter Verwendung der Kartendaten und Daten zur vom Terminal empfangenen Operation eine Kryptogramm- ARQC ( Authorization) generiert Kryptogramm anfordern ). Die Erzeugung des Kryptogramms basiert auf dem 3DES-Algorithmus (Triple DES ). Im allgemeinen Fall werden die Transaktionsdaten von der Karte an das Terminal, dann an den Host der erwerbenden Bank (d. H. Für den Händler), dann an das Zahlungssystem und in der allerletzten Phase an die ausstellende Bank (d. H. Die ausstellende Karte) für gesendet Genehmigung.

Der Aussteller überprüft das Kryptogramm, indem er es selbst basierend auf den mit dem ARQC gelieferten Transaktionsdaten generiert und mit dem Wert aus den empfangenen Daten vergleicht. Die ausstellende Bank kann den Vorgang basierend auf den Ergebnissen der Analyse von Kartendaten, Kryptogrammen, festgelegten Grenzwerten, Risikobewertung und anderen Parametern genehmigen oder ablehnen.

Schauen wir uns nun den Unterschied zwischen dem Bezahlen mit einer mobilen Geldbörse an. Hier gibt die ausstellende Bank dem Brieftascheninhaber nichts aus (außer natürlich der Karte, aber sie nimmt nicht direkt an der Zahlung teil), sondern der Karteninhaber gibt seine Daten in die Brieftasche ein und "erscheint" darin, oder vielmehr nicht, sondern ein spezielles Token -Profil basierend auf dieser Karte generiert. Es ist bereits klar, dass es nicht möglich sein wird, die Zahlung wie im klassischen Fall zu organisieren, da dem Telefon Kartendaten und der Schlüssel MK-AC des Ausstellers fehlen - stattdessen werden das Token-Profil und seine Spezialschlüssel verwendet. Bevor wir uns mit der Zahlung befassen, sollten wir verstehen, was passiert, wenn eine Karte zu einer mobilen Geldbörse hinzugefügt wird.

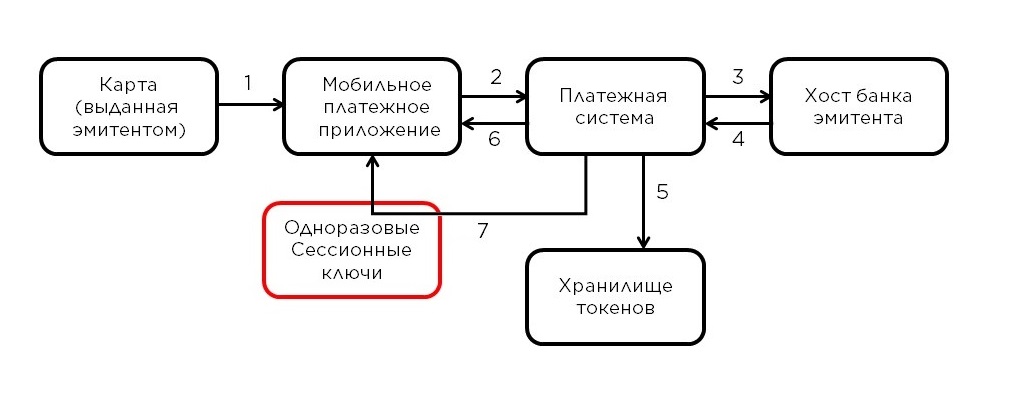

Der Karteninhaber gibt die Daten in den Antrag ein (1), der sie in verschlüsselter Form (dazu später mehr) über die Hosts des Mobile Wallet Service Providers ( WSP - Wallet Service Provider ) an das Zahlungssystem überträgt. Im Fall von Mir Pay ist der Brieftaschendienstleister der NSPK, sodass die Daten sofort an das Zahlungssystem gesendet werden (2) . Die Weiterverarbeitung erfolgt auf der Mobile Payment Platform (PMP). PMP entschlüsselt die Daten, bestimmt anhand der Kartennummer, von welchem Aussteller sie ausgestellt wurden, und bittet um Bestätigung der Möglichkeit, die Karte in die Brieftasche aufzunehmen (3) . Im Falle einer positiven Antwort (4) für diese Karte wird das Verfahren zum Generieren eines Token-Profils (5) und zum Senden an das Telefon (6) ausgeführt.... Daher speichert das mobile Gerät anstelle von Kartendaten ein Token-Profil, das dieser Karte und diesem Gerät zugeordnet ist. Beachten Sie, dass die Umwandlung des Token-Profils in die ursprünglichen Kartendaten außerhalb der mobilen Zahlungsplattform nicht möglich ist. Nach dem Speichern des Token-Profils auf dem Gerät des Benutzers fordert Mir Pay vom PMP (7) ein Paket mit einmaligen Schlüsseln an , die von der Anwendung beim Kauf als Sitzungsschlüssel verwendet werden, ähnlich dem oben genannten SK-AC . Wie der Name schon sagt, kann ein einmaliger Schlüssel nicht mehr als einmal verwendet werden. Daher lädt die Mir Pay- Anwendung während der Verwendung regelmäßig neue Teile von Schlüsseln vom PMP herunter. Damit ist das Hinzufügen der Karte zur Anwendung abgeschlossen.

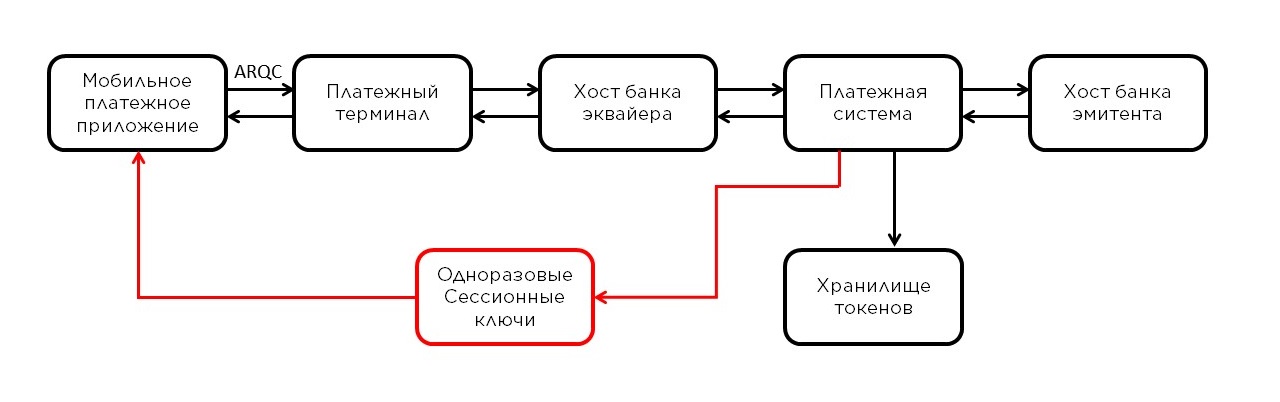

Schauen wir uns nun an, wie sich der Zahlungsvorgang im Vergleich zur Zahlung mit einer Plastikkarte verändert hat.

Die erste Stufe ist fast dieselbe, nur die Token-Profildaten werden anstelle der Kartendaten verwendet, und das ARQC- Kryptogramm wird auf einem einmaligen Schlüssel generiert, der vom PMP als Sitzung SK-AC empfangen wird . Ein weiterer Unterschied zwischen Mir Pay und Plastikkarten besteht darin, dass bei der Erstellung eines Kryptogramms anstelle von 3DES ein moderner symmetrischer Blockverschlüsselungsalgorithmus AES ( Advanced Encryption Standard ) verwendet wird.

Ferner passieren die Transaktionsdaten auch das Terminal, den Host der übernehmenden Bank, und gehen zum Zahlungssystem. Anhand der Token-Nummer (aus dem Token-Profil) stellt das Zahlungssystem fest, dass es sich nicht um eine reguläre Karte, sondern um ein Token handelt, und sendet die Operation an das PMP, um das Kryptogramm und die sogenannte Detokenisierung zu überprüfen und das Token wieder in echte Kartendaten umzuwandeln. Ja, das Kryptogramm wird jetzt nicht vom Aussteller, sondern vom PMP überprüft, da in den Tiefen der Plattform die einmaligen Schlüssel und das Token-Profil generiert werden. Ferner wird der Vorgang mit bereits Kartendaten zur Autorisierung an die ausstellende Bank gesendet. Auf dem Rückweg - umgekehrte Transformation.

In Mir PayDas Schema mit Einmalschlüsseln wird verwendet, es gibt jedoch einen anderen Ansatz: Speichern eines Schlüssels auf dem Gerät. Dieser Ansatz erfordert ein Sicherheitselement auf dem Gerät, und einige Brieftaschen wenden es möglicherweise an, da bestimmte Geräte über ein solches Sicherheitselement verfügen. In unserem Fall ist dies angesichts der großen Vielfalt an Android-Handys einfach nicht erreichbar. Diese Spezifität erklärt das gewählte Schema.

In Anbetracht des oben beschriebenen Tokenisierungsprozesses kann ein subtiler Punkt festgestellt werden: Beim Bezahlen mit einer Brieftasche werden die Daten des Tokenprofils verwendet. Wenn jedoch eine Karte hinzugefügt wird, werden deren Daten an die Hosts des Zahlungssystems gesendet, und diese Daten werden streng vertraulich behandelt. Zum Schutz der Kartendaten in Mir PayEin mehrstufiges Schutzsystem ist vorhanden. Beim Start wird automatisch ein Mechanismus zum Steuern der Integrität der Anwendung und zum Überprüfen der Umgebung aktiviert, der die Verwendung einer gefälschten Anwendung, die von nicht autorisierten Personen geändert wurde, nicht zulässt. Wenn ein erhebliches Risiko erkannt wird, informiert die Anwendung den Benutzer darüber und löscht automatisch alle gespeicherten Token-Profile. Zusätzlich werden die Ergebnisse dieser Überprüfungen auch auf der Seite des PMP analysiert.

Für den Austausch vertraulicher Daten PMP und Mir PaySchlüsselpaare generieren und öffentliche Komponenten austauschen. Aufgrund der Tatsache, dass wir dem integrierten Schlüsselspeicher nicht zu 100% vertrauen können, wurde ein Schema entwickelt, bei dem verschiedene Schlüsselkomponenten an verschiedenen Orten gespeichert werden: sowohl im Schlüsselspeicher als auch im RAM. Das heißt, um eine betrügerische Operation einzuleiten, müssen zum einen die Kryptogramme aller dieser Schlüssel extrahiert werden, und zum anderen müssen sie auch entschlüsselt werden! Dies ist jedoch nicht so einfach und nicht sehr effektiv, da für Operationen ausschließlich einmalige Schlüssel verwendet werden. Und erst nach Mir Payund PMP tauschte öffentliche Schlüssel aus, dh sie schufen tatsächlich einen sicheren Kanal, die Übertragung sensibler Daten ist erlaubt, die mit kryptoresistenten Algorithmen verschlüsselt sind. Über diesen Mechanismus werden das Token-Profil und einmalige Schlüssel zum Durchführen von Transaktionen sowie Daten zu bereits abgeschlossenen Transaktionen an das Gerät des Benutzers übermittelt.

Wie Sie dieser Beschreibung entnehmen können, wird die Sicherheit von Zahlungen auf der Basis mobiler Geldbörsen nicht nur auf dem Niveau von Plastikkarten aufrechterhalten, sondern in einigen Fällen sogar übertroffen! Die Mir Pay- Anwendung erfüllt die internationalen und nationalen Sicherheitsanforderungen und ermöglicht es Mir-Karteninhabern, ihr Mobiltelefon zum Bezahlen zu verwenden, ohne befürchten zu müssen, dass personenbezogene Daten verloren gehen.

Derzeit ist die Entwicklung von Mir Payfährt fort - nachdem wir die ersten Versionen in kurzer Zeit veröffentlicht haben, führen wir bereits neue Entwicklungen in die Anwendung ein, nicht zu vergessen, das bereits Erreichte zu verbessern.

Eine Reihe von Punkten muss weiterentwickelt werden - Sie müssen die kürzlich veröffentlichten und geplanten Modelle von Smartphones ohne Google-Dienste berücksichtigen, zu russischen Kollegen wechseln oder Ihre eigene Lösung entwickeln.