Hallo Habr!

Heute werden wir darüber sprechen, wie die Schwachstellen des Anbieters gefunden wurden. Sagen wir: example.ua

Nun ...

Lasst uns beginnen!

Erste Stufe: Analyse

Zunächst müssen Sie so viele Informationen wie möglich über unser Opfer sammeln. Wie Sie wissen, können Sie schließlich nicht alle Löcher schließen.

Beginnen wir mit der Suche nach möglichen Subdomains und verbundenen DNs.

Starten Sie Sublist3r.

Während des Scans bin ich auf die Domain ihres Mail-Dienstes mailer.example.ua gestoßen, von der aus Briefe an Clients gesendet wurden.

Darauf bestand die Möglichkeit einer kostenlosen Registrierung, die ich sofort ausnutzte.

Zweite Phase: Testen des Dienstes

"Wenn die Türen offen sind, warten sie drinnen auf uns!"

Nach einer Weile wurden bei diesem Dienst mehrere XSS- und CSRFs mit der möglichen Möglichkeit gefunden, ein Konto und den köstlichsten IDOR zu erfassen.

Während des Studiums des Dienstes entdeckte ich die Möglichkeit, meine eigenen benutzerdefinierten Mailings zu erstellen und andere zu bearbeiten.

Darüber hinaus konnte ich auch die Mailings anderer Personen anzeigen, in denen sehr sensible Daten gefunden wurden.

Es gab bereits ziemlich schwerwiegende Lücken bei der Entführung von Konten und der Offenlegung privater Informationen, aber die Neugier trieb mich voran und ich setzte meine Ausgrabungen fort.

Shell-Upload

Die Site kann Ihre eigenen Dateien hochladen, jedoch mit einigen Einschränkungen.

Versuchen wir die Schale zu füllen!

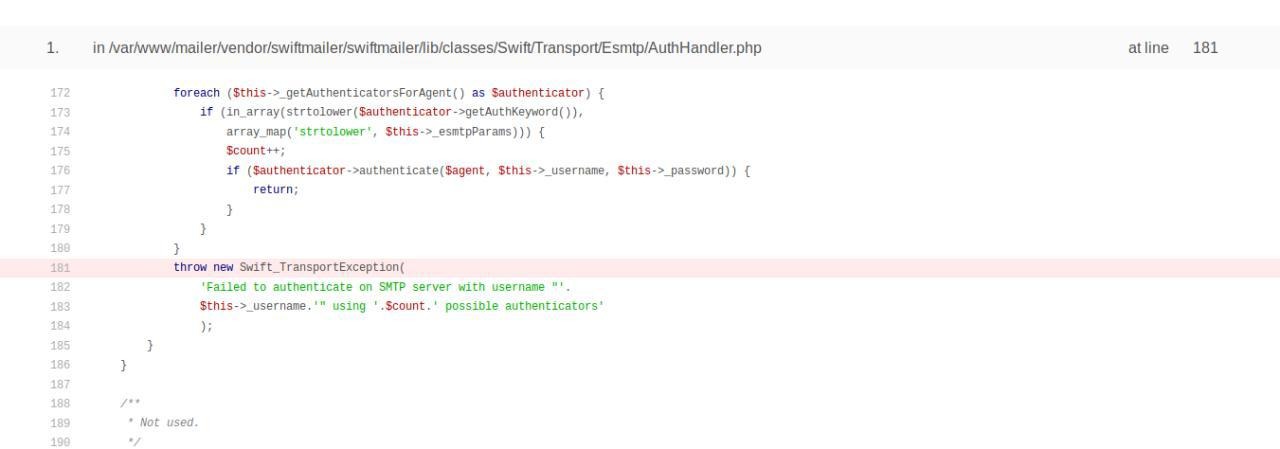

Ich habe versucht, eine einfache PHP-Shell auszufüllen, die erfolgreich geladen wurde, aber ich konnte den Dateipfad nicht finden. Als ich versuchte, einen Brief mit dieser Datei zu senden, wurde ein Fehler im Yii2-Code angezeigt. Anscheinend basiert der Dienst auf diesem Framework.

Ein bisschen schwarze Hexerei und diese Einschränkung wurde umgangen.

Ich habe die Shell mit dem Dienstprogramm Weevely generiert und die Datei shell.php.jpg umbenannt, was normalerweise hilft, die meisten nicht so intelligenten Upload-Filter zu täuschen. Nach dem Senden eines solchen Briefes gab es keinen Fehler mehr.

Aber ich konnte immer noch nicht den Weg zu meiner Muschel finden.

Versuche, Verzeichnisse zu durchlaufen, führten mich zu / images /,

das alle hochgeladenen Dateien dieses Dienstes enthält.

Schnelle Suche nach Namen und ich finde meine Shell!

Wir verbinden und ...

Hier können Sie die Sicherheitslücke übergeben. Es gibt Exits zur Datenbank des Anbieters, zu Kundenlisten, Site-Quellen und vielen anderen netten Dingen.

Ich habe einen Bericht über die Sicherheitsanfälligkeit an die Site-Administratoren übergeben, und sie haben beschlossen, diesen Dienst vollständig zu deaktivieren. Das ist alles, danke für Ihre Aufmerksamkeit!

Autor:Xalerafera

Bearbeiten & erneut anzeigen: AlexShmel