Die COVID-19-Viruspandemie hat das Arbeitsmodell der Mitarbeiter vieler Organisationen auf freiwilliger Basis radikal verändert und die meisten von ihnen mit dem Status „Remote“ und einige sogar „Remote Worker“ „belohnt“.

Wenn die Mitarbeiter vor der „Mega-Epidemie“ ihre Arbeit vom Büro aus über die von der IT-Abteilung des Unternehmens kontrollierte Unternehmensinfrastruktur erledigten, wurde während der Selbstisolation der „Löwenanteil“ der Büroarbeit von Heimgeräten aus mithilfe des Remote Desktop Protocol (RDP) ausgeführt. Beliebt, wie das Betriebssystem selbst von MS, aber, wie aus der Liste der Schwachstellen hervorgeht, nicht das sicherste Protokoll. Wir werden darüber sprechen, wie Sie Ihr RDP vor Angriffen von außen schützen können.

Um die Merkmale der einzelnen Schwachstellen zu berücksichtigen, auf die ich Sie aufmerksam machen möchte, reicht mir leider ein Artikel definitiv nicht aus. In diesem Artikel beschränke ich mich daher auf die Details des Lebenszyklus eines der letzten.

RDP umgekehrt

Im Jahr 2018 entdeckten die Spezialisten von Check Point Research im Rahmen der Untersuchung der Sicherheit des Remotedesktopprotokolls mehrere Sicherheitslücken in drei beliebten Clients, die dafür entwickelt wurden:

- RDP-Client von Microsoft / Mstsc.exe

- rdesktop

- FreeRDP

Insgesamt wurden 25 Sicherheitslücken entdeckt, darunter auch kritische, die es einem Angreifer ermöglichen, die übliche Kommunikationsrichtung zu ändern und einen Client-Computer anzugreifen, dh einen Angriff über eine Reverse-RDP-Verbindung auszuführen (Reverse-RDP-Angriff).

Im RDP-Client von Microsoft lauerte diese Sicherheitsanfälligkeit in der freigegebenen Zwischenablage zwischen Client und Server. Bei Verwendung des Puffers während der Verbindung konnte der Server mit dem Exploit seine eigenen Dateien in den vom Benutzer initiierten Austauschprozess "einbeziehen". Die Funktionalität des Pfadüberquerungsangriffs besteht darin, das „Endziel“ für die Datei an einem beliebigen Ort auf dem Clientcomputer zu bestimmen. Senden Sie beispielsweise ohne unnötige Benachrichtigungen eine ausführbare Datei (Miner, Verschlüsselungsprogramm) an den Startordner des Computers des Benutzers, um sie beim nächsten Systemneustart zu starten.

Demonstration der Sicherheitsanfälligkeit durch Check Point Research

Die Tatsache wurde Microsoft (MSRC) am 16. Oktober 2018 gemeldet. Als Antwort darauf antwortete der Adressat am 17. Dezember 2018:

„Vielen Dank für Ihre Einreichung. Wir haben festgestellt, dass Ihr Befund gültig ist, aber unsere Messlatte für die Wartung nicht erfüllt. Weitere Informationen finden Sie in den Microsoft Security Servicing Criteria für Windows (https://aka.ms/windowscriteria). "

„Vielen Dank, dass Sie Ihre Bewerbung eingereicht haben. Wir haben festgestellt, dass Ihr Fund gültig ist, aber nicht unserem Servicelevel entspricht. Weitere Informationen finden Sie unter Microsoft-Wartungskriterien für Windows (https://aka.ms/windowscriteria).

Infolgedessen erhielt diese Sicherheitsanfälligkeit keine ID und keinen Patch für ihre Korrektur. eine Quelle

HyperRDP

Nach der Veröffentlichung von Informationen zu dieser Sicherheitsanfälligkeit erhielten die Mitarbeiter von Check Point Research viele Kommentare und Fragen, von denen eine echtes Interesse weckte und sie dazu veranlasste, zu weiteren Untersuchungen zurückzukehren und die Sicherheitsanfälligkeit aus einem "anderen Blickwinkel" zu betrachten, nämlich: Kann die Sicherheitsanfälligkeit des Microsoft RDP-Clients in Microsoft Hyper-V verwendet werden?

Als Ergebnis weiterer Studien stellte sich heraus, dass die RDP-Technologie im Herzen der grafischen Benutzeroberfläche für die Verwaltung des VM-Hyper-V-Managers heimlich verwendet wird. In erweiterten Sitzungen sowie in den Eigenschaften des Remotedesktops kann eine gemeinsam genutzte Zwischenablage aktiviert werden. Infolgedessen ist dieselbe Sicherheitsanfälligkeit vorhanden!

Demonstration einer Sicherheitsanfälligkeit in Hyper-V durch Check Point Research

Darüber sprachen die Mitarbeiter von Check Point Research in ihrem Blog sowie auf der Black Hat USA 2019- Konferenz darüber .

Präsentation der Sicherheitslücke auf der Black Hat USA 2019

Und natürlich berichtete MSRC . Dieses Mal öffnete Microsoft ein Ticket und veröffentlichte im Oktober 2019 einen Patch zur Behebung dieser Sicherheitsanfälligkeit, der die ID CVE-2019-0887 erhielt . eine Quelle

Undurchschaubare Wege

Nach der Analyse der Wirksamkeit des Patches, als Experten von Check Point Research der Sicherheitsanfälligkeit den Status "geschlossen" zuweisen wollten, kontaktierte ein Mac OS RDP-Client-Benutzer sie mit Informationen zum Verhalten des Clients nach der Installation des Patches von MS.

Beim Prototyping des RDP-Verbindungsmodells mit diesem Client wurde deutlich, dass der Patch selbst Sicherheitslücken aufweist, mit denen Sie den Schutz umgehen und den ursprünglichen Exploit neu erstellen können. Dies wurde dem MSRC gemeldet .

Im Februar 2020 sammelte Microsoft einen Patch , um diese Sicherheitsanfälligkeit in CVE-2020-0655 zu beheben .Dies hat laut Experten von Check Point Research das Problem der Pfadüberquerungsangriffe, insbesondere für die Windows-API, nicht vollständig gelöst. Das über dieses "Joint" angekündigte Microsoft-Unternehmen hat diese Situation noch nicht kommentiert. eine Quelle

Na und…

Wie der kluge Leser vielleicht bemerkt, ist ein kompromittierter RDP-Server erforderlich, um diese Art von Angriff erfolgreich auszuführen. Und Sie können es auf drei Arten "bekommen":

- Erstellen Sie Ihre eigenen und geben Sie sie als legitim weiter

- Greifen Sie auf das vorhandene zu und gefährden Sie es

- Hybrid

Eine relativ sichere, optimale Option für Kosten und Bereitstellungsgeschwindigkeit in der heutigen Realität wäre die "Übernahme" einer Cloud oder eines VPS / VDS-Servers, die von einem Dienstanbieter gemietet wurden. Dafür gibt es drei Hauptgründe:

- Jeder gemietete virtuelle Server unter Windows ist standardmäßig bereits ein RDP-Server

- Jeder gemietete virtuelle Server unter Windows verfügt in der Regel bereits über ein RDP-Konto mit Administratorrechten und eine einzige Anmeldung für alle Benutzer.

- Der RDP-Zugriff auf den virtuellen Server erfolgt in der Regel über den TCP-Port, der unter der öffentlichen IP-Adresse 3389 verfügbar ist.

Tatsächlich ist dieser "herausstehende" Port wahrscheinlich der "rote Lappen" für einen Cyber-Angreifer, der einen virtuellen Server übernehmen möchte und mithilfe einer einfachen automatisierten Brute-Force-Methode ein Kennwort dafür abruft. Oder wie es auch als Brute-Force-Angriff bezeichnet wird.

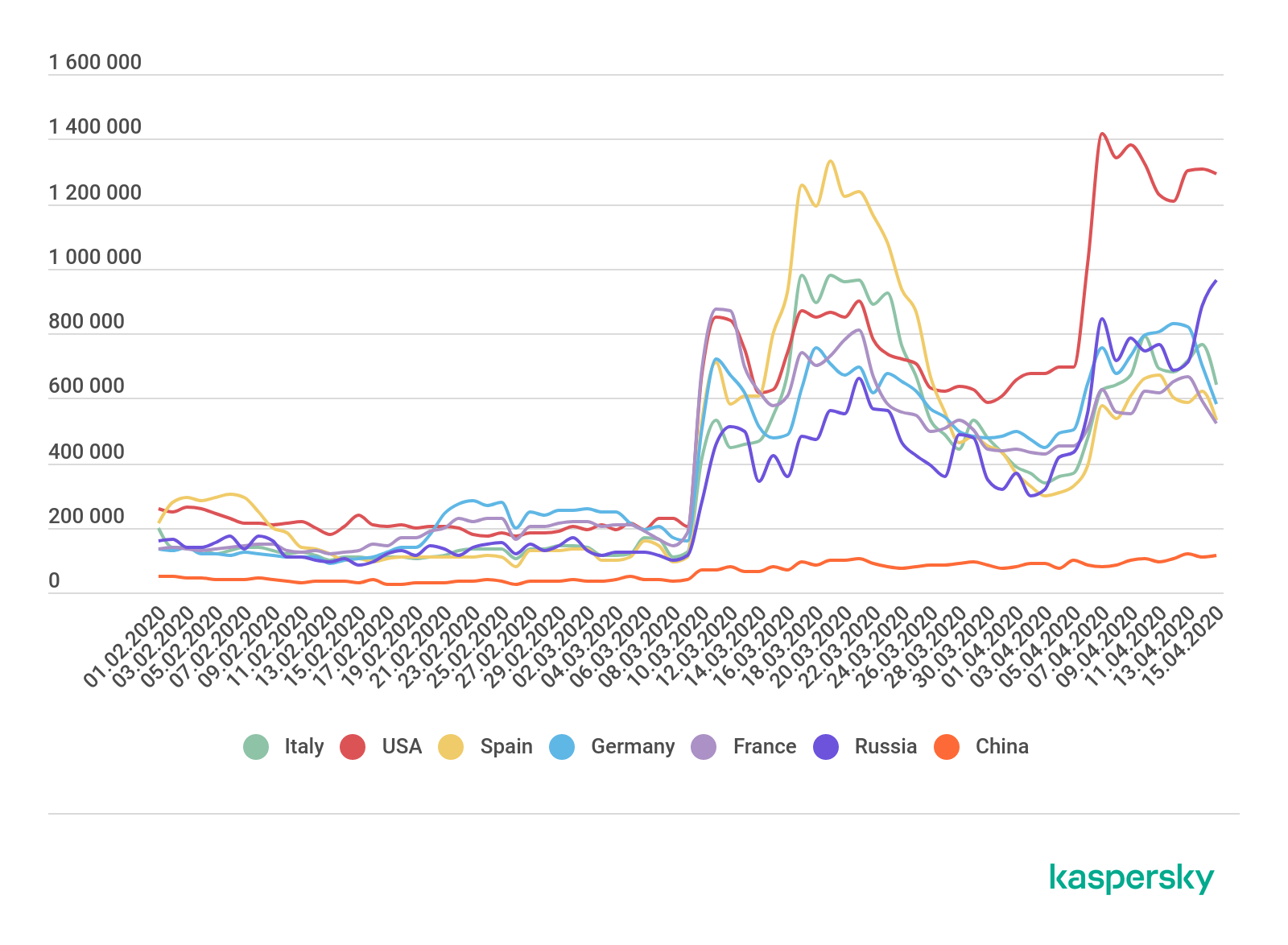

Als Referenz: Ein Beispiel für eine Zunahme der Anzahl der Angriffe der Bruteforce.Generic.RDP-Familie von Februar bis April 2020 von Kaspersky Lab.

eine Quelle

… Weiter

Um nicht Opfer der oben genannten Situationen zu werden, können Sie natürlich die Kontoeinstellungen und Standard-RDP-Ports ändern, nicht autorisierte Verbindungsversuche mit Windows-Firewall oder Programmen von Drittanbietern wie IPBAN blockieren , Verschlüsselung und Zertifikate verwenden und vieles mehr. Für mich besteht der einfachste und schnellste Weg, eine RDP-Verbindung zu einem neu erstellten Server zu sichern, darin, den RDP-Zugriff nur von Hosts aus einem vertrauenswürdigen Netzwerk darauf zuzulassen.

In RUVDS erfordert dies drei einfache Schritte:

- Kombinieren Sie einen virtuellen Server mit Computern, die über RDP darauf zugreifen müssen, mit einem virtuellen privaten Netzwerk. Ich benutze - ZeroTier

- :

.

:

—

— . — ZeroTier.

— RDP- . . - RDP- IP- .

In diesem Zusammenhang möchte ich mich verabschieden und Ihnen raten, den "Zustand" der RDP-Verbindung Ihres virtuellen Servers zu überwachen. Seit CVE-2020-0655 sind drei weitere Sicherheitslücken mit umgekehrter RDP-Angriffsfunktion aufgetreten .