Computerforensik stößt bei ihrer Arbeit regelmäßig auf Fälle, in denen ein Smartphone schnell entsperrt werden muss. Zum Beispiel werden die Daten vom Telefon für die Untersuchung benötigt, um die Gründe für den Selbstmord des Teenagers zu verstehen. In einem anderen Fall helfen sie dabei, einer kriminellen Gruppe auf die Spur zu kommen, die Lkw-Fahrer angreift. Es gibt natürlich niedliche Geschichten - Eltern haben das Passwort für das Gadget vergessen, und es gibt ein Video mit den ersten Schritten ihres Babys, aber leider gibt es nur wenige davon. Sie erfordern aber auch eine professionelle Herangehensweise an das Problem. In diesem Artikel spricht Igor Mikhailov, Spezialist am Computer-Forensik-Labor der Gruppe IB , darüber, wie Forensiker die Blockierung von Smartphones umgehen können.

: , . — , . , . , .Die häufigste Methode zum Einschränken des Zugriffs auf Benutzerinformationen im Gerät besteht darin, den Bildschirm eines Mobilgeräts zu sperren. Wenn ein solches Gerät ein forensisches Labor betritt, kann es schwierig sein, damit zu arbeiten, da es unmöglich ist, den USB-Debugging-Modus für ein solches Gerät (für Android-Geräte) zu aktivieren, die Berechtigung des Expertencomputers zur Interaktion mit diesem Gerät (für Apple-Mobilgeräte) nicht zu bestätigen Infolgedessen ist es unmöglich, auf die Daten im Speicher des Geräts zuzugreifen.

Die Tatsache, dass das US-FBI einen hohen Betrag für das Entsperren des iPhone des Terroristen Syed Farouk, eines der Teilnehmer des Terroranschlags in der kalifornischen Stadt San Bernardino, gezahlt hat, zeigt, wie sehr die übliche Sperrung des Bildschirms eines Mobilgeräts Fachleute daran hindert, Daten daraus zu extrahieren. [1]

Methoden zum Entsperren des Bildschirms für mobile Geräte

In der Regel wird Folgendes verwendet, um den Bildschirm eines Mobilgeräts zu sperren:

- Symbolisches Passwort

- Bild Passwort

Außerdem können SmartBlock-Technologiemethoden verwendet werden, um den Bildschirm einer Reihe von Mobilgeräten zu entsperren:

- Fingerabdruck entsperren

- Face Unlock (FaceID-Technologie)

- Entsperren des Iriserkennungsgeräts

Soziale Methoden zum Entsperren eines Mobilgeräts

Neben rein technischen gibt es noch andere Möglichkeiten, den PIN-Code oder den Grafikcode (Muster) der Bildschirmsperre herauszufinden oder zu überwinden. In einigen Fällen können soziale Methoden effektiver sein als technische Lösungen und dazu beitragen, Geräte freizuschalten, die durch bestehende technische Entwicklungen zurückgeblieben sind.

In diesem Abschnitt werden Methoden zum Entsperren des Bildschirms eines Mobilgeräts beschrieben, für die keine (oder nur eine begrenzte, teilweise) Verwendung technischer Mittel erforderlich ist.

Um soziale Angriffe auszuführen, ist es notwendig, die Psychologie des Besitzers des gesperrten Geräts so gründlich wie möglich zu studieren, um die Prinzipien zu verstehen, nach denen er Passwörter oder grafische Muster generiert und speichert. Außerdem braucht der Forscher einen Tropfen Glück.

Bei der Verwendung von Methoden zum Erraten von Passwörtern ist zu beachten, dass:

- Apple . , ;

- Android Root of Trust, , 30 , .

1: c

Es mag seltsam erscheinen, aber Sie können das Entsperrkennwort herausfinden, indem Sie einfach den Besitzer des Geräts fragen. Statistiken zeigen, dass etwa 70% der Besitzer mobiler Geräte bereitwillig ein Passwort angeben. Besonders wenn es die Recherchezeit verkürzt und der Besitzer sein Gerät dementsprechend schneller zurückbekommt. Wenn es nicht möglich ist, den Besitzer nach dem Passwort zu fragen (z. B. ist der Besitzer des Geräts gestorben) oder er sich weigert, es offenzulegen, kann das Passwort von seinen nahen Verwandten bezogen werden. In der Regel kennen Verwandte das Passwort oder können mögliche Optionen vorschlagen.

Schutzempfehlung: Ihr Telefonpasswort ist ein universeller Schlüssel für alle Daten, einschließlich der Zahlung. Sprechen, Senden, Schreiben in Boten ist eine schlechte Idee.

Methode 2: Guck dir das Passwort an

Das Passwort kann ausspioniert werden, wenn der Besitzer das Gerät benutzt. Selbst wenn Sie sich das Kennwort (symbolisch oder grafisch) nur teilweise merken, wird die Anzahl der möglichen Optionen erheblich reduziert, sodass Sie es schneller finden können.

Eine Variation dieser Methode ist die Verwendung von CCTV-Aufzeichnungen, die den Besitzer erfassen und das Gerät mit einem Bildkennwort entsperren [2]. Der in Cracking Android Pattern Lock in fünf Versuchen [2] beschriebene Algorithmus ermöglicht es durch Analyse von Videoaufzeichnungen, Varianten eines Bildkennworts vorzuschlagen und das Gerät in mehreren Versuchen zu entsperren (dies erfordert in der Regel nicht mehr als fünf Versuche). Laut den Autoren ist es umso einfacher zu erraten, je komplexer ein Bildpasswort ist.

Schutzempfehlung:Die Verwendung eines Musters ist keine gute Idee. Das alphanumerische Passwort ist sehr schwer zu erkennen.

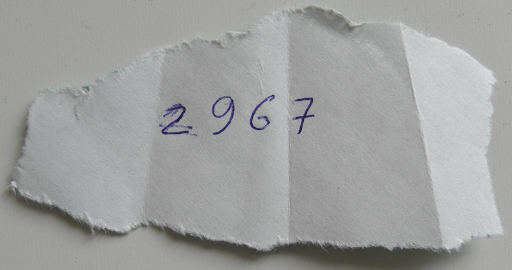

Methode 3: Finden Sie das Passwort

Das Passwort finden Sie in den Aufzeichnungen des Gerätebesitzers (Dateien auf einem Computer, in einem Tagebuch, auf in Dokumenten liegenden Papierstücken). Wenn eine Person mehrere verschiedene mobile Geräte verwendet und unterschiedliche Passwörter hat, finden Sie manchmal im Batteriefach dieser Geräte oder im Raum zwischen dem Körper des Smartphones und der Hülle Papierfetzen mit geschriebenen Passwörtern:

Schutzempfehlung: Bewahren Sie kein "Notizbuch" mit Passwörtern auf. Dies ist eine schlechte Idee, es sei denn, alle diese Kennwörter sind als falsch bekannt, um die Anzahl der Entsperrversuche zu verringern.

Methode 4: Fingerabdrücke (Wischangriff)

Mit dieser Methode können Sie Schweißflecken von Händen auf dem Display des Geräts erkennen. Sie können sie sehen, indem Sie den Gerätebildschirm mit einem leichten Fingerabdruckpulver behandeln (anstelle eines speziellen forensischen Pulvers können Sie Babypuder oder ein anderes chemisch inaktives feines Pulver von weißer oder hellgrauer Farbe verwenden) oder indem Sie den Gerätebildschirm mit schrägen Lichtstrahlen betrachten. Wenn Sie die Position von Handabdrücken analysieren und zusätzliche Informationen über den Besitzer des Geräts haben (z. B. sein Geburtsjahr kennen), können Sie versuchen, einen Text oder ein grafisches Passwort zu erraten. So sieht die Fettschicht auf einem Smartphone-Display aus wie ein stilisierter Buchstabe Z:

Sicherheitsempfehlung: Wie gesagt, ein Bildpasswort ist keine gute Idee, ebenso wie Brillen mit einer schlechten oleophoben Beschichtung.

Methode 5: künstlicher Finger

Wenn das Gerät durch einen Fingerabdruck entsperrt werden kann und der Forscher Proben der Handabdrücke des Besitzers hat, kann eine dreidimensionale Kopie des Fingerabdrucks des Besitzers auf einem 3D-Drucker erstellt und zum Entsperren des Geräts verwendet werden [3]:

Für eine vollständigere Nachahmung des Fingers einer lebenden Person - beispielsweise wenn der Fingerabdrucksensor des Smartphones noch Wärme erfasst - wird das 3D-Modell auf den Finger einer lebenden Person gelegt (an diesen gelehnt).

Der Besitzer des Geräts kann das Gerät selbst mit seinem Fingerabdruck entsperren, obwohl er das Kennwort für die Bildschirmsperre vergessen hat. Dies kann in bestimmten Fällen verwendet werden, wenn der Besitzer kein Passwort angeben kann, aber dennoch bereit ist, dem Forscher beim Entsperren seines Geräts zu helfen.

Der Forscher sollte die Generationen von Sensoren berücksichtigen, die in verschiedenen Modellen mobiler Geräte verwendet werden. Ältere Sensormodelle können von fast jedem Finger ausgelöst werden, der nicht unbedingt dem Besitzer des Geräts gehört. Im Gegenteil, moderne Ultraschallsensoren scannen sehr tief und klar. Darüber hinaus sind einige moderne Sub-Screen-Sensoren einfach CMOS-Kameras, die die Bildtiefe nicht scannen können, wodurch sie viel einfacher zu täuschen sind.

Schutzempfehlung: Wenn ein Finger, dann nur ein Ultraschallsensor. Aber vergessen Sie nicht, dass es viel einfacher ist, Ihren Finger gegen Ihren Willen zu legen als Ihr Gesicht.

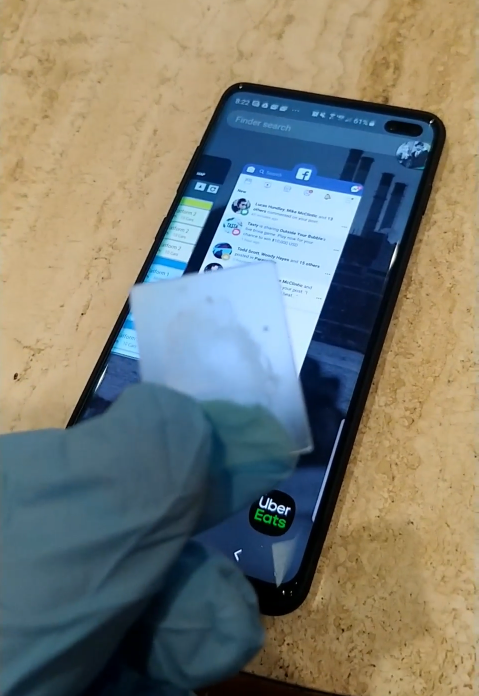

Methode 6: "Strich" (Becherangriff)

Diese Methode wird von der britischen Polizei beschrieben [4]. Es besteht darin, einen Verdächtigen heimlich zu verfolgen. In dem Moment, in dem der Verdächtige sein Telefon entsperrt, zieht der Agent in Zivil es dem Besitzer aus den Händen und lässt das Gerät erst wieder sperren, wenn es den Experten übergeben wird.

Verteidigungsempfehlung: Ich denke, wenn sie solche Maßnahmen gegen Sie ergreifen, dann ist es schlecht. Aber hier müssen Sie verstehen, dass versehentliches Blockieren diese Methode abwertet. Wenn Sie beispielsweise wiederholt die Sperrtaste auf dem iPhone drücken, wird der SOS-Modus gestartet, der zusätzlich die FaceID und die Kennwortcode-Anforderung deaktiviert.

Methode 7: Fehler in Gerätesteuerungsalgorithmen

In den Newsfeeds spezialisierter Ressourcen finden Sie häufig Meldungen, dass der Bildschirm entsperrt wird, wenn bestimmte Aktionen mit dem Gerät ausgeführt werden. Beispielsweise kann der Sperrbildschirm einiger Geräte bei einem eingehenden Anruf entsperrt werden. Der Nachteil dieser Methode ist, dass die identifizierten Schwachstellen in der Regel von den Herstellern umgehend beseitigt werden.

Ein Beispiel für einen Ansatz zum Entsperren mobiler Geräte, der vor 2016 veröffentlicht wurde, ist der Batterieverbrauch. Wenn der Akku fast leer ist, wird das Gerät entsperrt und Sie werden aufgefordert, Ihre Energieeinstellungen zu ändern. In diesem Fall müssen Sie schnell zu der Seite mit den Sicherheitseinstellungen gehen und die Bildschirmsperre deaktivieren [5].

Schutzempfehlung: Vergessen Sie nicht, das Betriebssystem Ihres Geräts rechtzeitig zu aktualisieren. Wenn es nicht mehr unterstützt wird, ändern Sie Ihr Smartphone.

Methode 8: Schwachstellen in Programmen von Drittanbietern

Sicherheitslücken, die in auf dem Gerät installierten Anwendungen von Drittanbietern festgestellt wurden, können auch den Zugriff auf die Daten des gesperrten Geräts ganz oder teilweise ermöglichen.

Ein Beispiel für eine solche Sicherheitsanfälligkeit ist der iPhone-Datendiebstahl durch Jeff Bezos, den Hauptinhaber von Amazon. Eine von unbekannten Personen ausgenutzte Sicherheitslücke im WhatsApp-Messenger führte zum Diebstahl vertraulicher Daten im Speicher des Geräts [6].

Forscher können solche Sicherheitslücken nutzen, um ihre Ziele zu erreichen - um Daten von gesperrten Geräten zu extrahieren oder um sie zu entsperren.

Sicherheitsempfehlung: Sie müssen nicht nur das Betriebssystem, sondern auch die von Ihnen verwendeten Anwendungsprogramme aktualisieren.

Methode 9: Unternehmenstelefon

Mobile Unternehmensgeräte können von Systemadministratoren des Unternehmens entsperrt werden. Beispielsweise sind Windows Phone-Unternehmensgeräte mit dem Microsoft Exchange-Konto eines Unternehmens verknüpft und können von dessen Administratoren entsperrt werden. Für Apple-Unternehmensgeräte gibt es einen Dienst zur Verwaltung mobiler Geräte, der Microsoft Exchange ähnelt. Die Administratoren können auch das iOS-Unternehmensgerät entsperren. Darüber hinaus können mobile Unternehmensgeräte nur mit bestimmten Computern verbunden werden, die vom Administrator in den Einstellungen für mobile Geräte angegeben wurden. Ohne Interaktion mit den Systemadministratoren des Unternehmens kann ein solches Gerät daher nicht an den Computer des Ermittlers (oder an einen Hardware- und Softwarekomplex zur forensischen Datenextraktion) angeschlossen werden.

Sicherheitsempfehlung: MDM ist sowohl gut als auch schlecht in Bezug auf die Sicherheit. Der MDM-Administrator kann das Gerät jederzeit remote zurücksetzen. In beiden Fällen sollten Sie keine vertraulichen persönlichen Daten auf einem Unternehmensgerät speichern.

Methode 10: Informationen von Sensoren

Durch Analysieren der von den Sensoren des Geräts empfangenen Informationen können Sie das Kennwort für das Gerät mithilfe eines speziellen Algorithmus erraten. Adam J. Aviv demonstrierte die Möglichkeit solcher Angriffe anhand der vom Beschleunigungsmesser des Smartphones erhaltenen Daten. Im Laufe der Forschung konnte der Wissenschaftler in 43% der Fälle das symbolische Passwort und in 73% das grafische Passwort korrekt bestimmen [7].

Sicherheitsempfehlung: Achten Sie genau darauf, welchen Anwendungen Sie die Berechtigung zum Verfolgen verschiedener Sensoren erteilen.

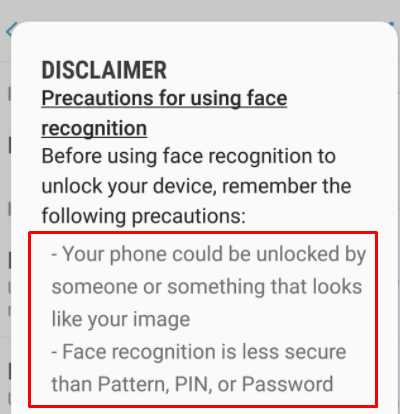

Methode 11: Gesichtsentriegelung

Wie bei einem Fingerabdruck hängt der Erfolg des Entsperrens eines Geräts mithilfe der FaceID-Technologie davon ab, welche Sensoren und welche mathematischen Geräte in einem bestimmten mobilen Gerät verwendet werden. So zeigten die Forscher in der Arbeit "Gezichtsherkenning op Smartphone niet altijd veilig" [8], dass einige der untersuchten Smartphones entsperrt wurden, indem sie einfach das Foto des Besitzers der Kamera des Smartphones zeigten. Dies ist möglich, wenn nur eine Frontkamera zum Entsperren verwendet wird, die die Bildtiefen-Daten nicht scannen kann. Nach einer Reihe hochkarätiger Veröffentlichungen und Videos auf YouTube musste Samsung der Firmware seiner Smartphones eine Warnung hinzufügen. Face Unlock Samsung:

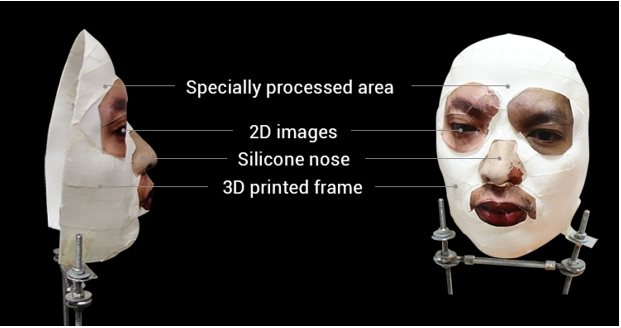

Fortgeschrittenere Smartphones können mit einer Maske oder einem selbstlernenden Gerät entsperrt werden. Das iPhone X verwendet beispielsweise eine spezielle TrueDepth-Technologie [9]: Der Projektor des Geräts projiziert mit zwei Kameras und einem Infrarotstrahler ein Raster von mehr als 30.000 Punkten auf das Gesicht des Trägers. Ein solches Gerät kann mit einer Maske entriegelt werden, deren Konturen die Konturen des Gesichts des Trägers nachahmen. IPhone Unlock Mask [10]:

Da ein solches System sehr komplex ist und unter idealen Bedingungen nicht funktioniert (natürliche Alterung des Besitzers, Veränderung der Gesichtskonfiguration aufgrund von Emotionen, Müdigkeit, Gesundheit usw.), ist es gezwungen, sich ständig selbst zu lernen. Wenn eine andere Person das entsperrte Gerät vor sich hält, wird ihr Gesicht als Gesicht des Besitzers des Geräts gespeichert, und in Zukunft kann sie das Smartphone mithilfe der FaceID-Technologie entsperren.

Schutzempfehlung: Verwenden Sie nicht das Entsperren durch "Foto" - nur Systeme mit vollwertigen Gesichtsscannern (Apples FaceID und Analoga auf Android-Geräten).

Die Hauptempfehlung ist, nicht in die Kamera zu schauen, sondern nur wegzuschauen. Selbst wenn Sie ein Auge schließen, sinkt die Chance zum Entsperren dramatisch, wie bei Händen im Gesicht. Außerdem werden nur 5 Versuche zum Entsperren per Gesicht (FaceID) unternommen. Danach müssen Sie ein Passwort eingeben.

Methode 12: Verwenden von Lecks

Datenbanken mit durchgesickerten Passwörtern sind eine gute Möglichkeit, die Psychologie des Besitzers eines Geräts zu verstehen (vorausgesetzt, der Forscher verfügt über Informationen zu den E-Mail-Adressen des Besitzers des Geräts). Im obigen Beispiel wurden bei einer Suche nach einer E-Mail-Adresse zwei ähnliche Kennwörter zurückgegeben, die vom Eigentümer verwendet wurden. Es kann davon ausgegangen werden, dass das Kennwort 21454162 oder seine Ableitungen (z. B. 2145 oder 4162) als Sperrcode für mobile Geräte verwendet werden können. (Eine Suche nach der E-Mail-Adresse des Besitzers in den Datenbanken von Lecks zeigt, welche Passwörter der Besitzer hätte verwenden können, einschließlich zum Blockieren seines Mobilgeräts).

Schutzempfehlung: proaktiv handeln, Daten zu Lecks verfolgen und bei Lecks festgestellte Passwörter umgehend ändern!

Methode 13: Typische Passwörter zum Sperren von Geräten

In der Regel wird nicht ein mobiles Gerät vom Eigentümer beschlagnahmt, sondern mehrere. Oft gibt es etwa ein Dutzend solcher Geräte. In diesem Fall können Sie das Kennwort für das anfällige Gerät erraten und versuchen, es auf andere Smartphones und Tablets anzuwenden, die vom selben Besitzer beschlagnahmt wurden.

Bei der Analyse von Daten, die von Mobilgeräten extrahiert wurden, werden diese Daten in forensischen Programmen angezeigt (häufig - auch beim Extrahieren von Daten von blockierten Geräten mithilfe verschiedener Arten von Sicherheitslücken).

Wie Sie im Screenshot eines Teils des Arbeitsfensters des UFED Physical Analyzer-Programms sehen können, ist das Gerät mit einem eher ungewöhnlichen PIN-Code fgkl gesperrt.

Vernachlässigen Sie nicht andere Benutzergeräte. Wenn Sie beispielsweise die im Cache des Webbrowsers des Computers des Besitzers des Mobilgeräts gespeicherten Kennwörter analysieren, können Sie die Prinzipien der Kennwortgenerierung verstehen, an die sich der Eigentümer gehalten hat. Sie können die auf Ihrem Computer gespeicherten Kennwörter mit einem Dienstprogramm von NirSoft [11] anzeigen.

Außerdem verfügt der Computer (Laptop) des Besitzers des Mobilgeräts möglicherweise über Sperrdateien, mit deren Hilfe Sie auf das gesperrte Apple-Mobilgerät zugreifen können. Diese Methode wird später besprochen.

Sicherheitsempfehlung: Verwenden Sie überall unterschiedliche, eindeutige Passwörter.

Methode 14: typische PIN-Codes

Wie bereits erwähnt, verwenden Benutzer häufig typische Passwörter: Telefonnummern, Bankkarten, PIN-Codes. Diese Informationen können zum Entsperren des bereitgestellten Geräts verwendet werden.

Wenn alles andere fehlschlägt, können Sie die folgenden Informationen verwenden: Forscher führten eine Analyse durch und fanden die beliebtesten PIN-Codes (die angegebenen PIN-Codes decken 26,83% aller Passwörter ab) [12]:

| STIFT | Frequenz,% |

|---|---|

| 1234 | 10.713 |

| 1111 | 6,016 |

| 0000 | 1,881 |

| 1212 | 1.197 |

| 7777 | 0,745 |

| 1004 | 0,616 |

| 2000 | 0,613 |

| 4444 | 0,526 |

| 2222 | 0,516 |

| 6969 | 0,512 |

| 9999 | 0,451 |

| 3333 | 0,419 |

| 5555 | 0,395 |

| 6666 | 0,391 |

| 1122 | 0,366 |

| 1313 | 0,304 |

| 8888 | 0,303 |

| 4321 | 0,293 |

| 2001 | 0,290 |

| 1010 | 0,285 |

Sicherheitsempfehlung: Überprüfen Sie Ihre PIN anhand der obigen Tabelle und ändern Sie sie trotzdem, auch wenn sie nicht übereinstimmt, da 4 Ziffern für 2020 zu klein sind.

Methode 15: typische grafische Passwörter

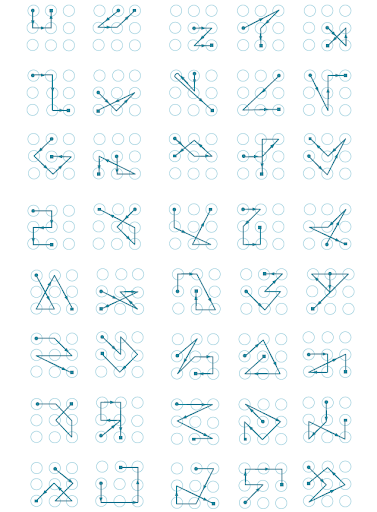

Wie oben beschrieben, können Sie bei Daten von CCTV-Kameras, auf denen der Besitzer des Geräts versucht, es zu entsperren, aus fünf Versuchen ein Entsperrmuster auswählen. Ebenso wie es Standard-PIN-Codes gibt, gibt es auch typische Muster, mit denen blockierte mobile Geräte entsperrt werden können [13, 14].

Einfache Muster [14]:

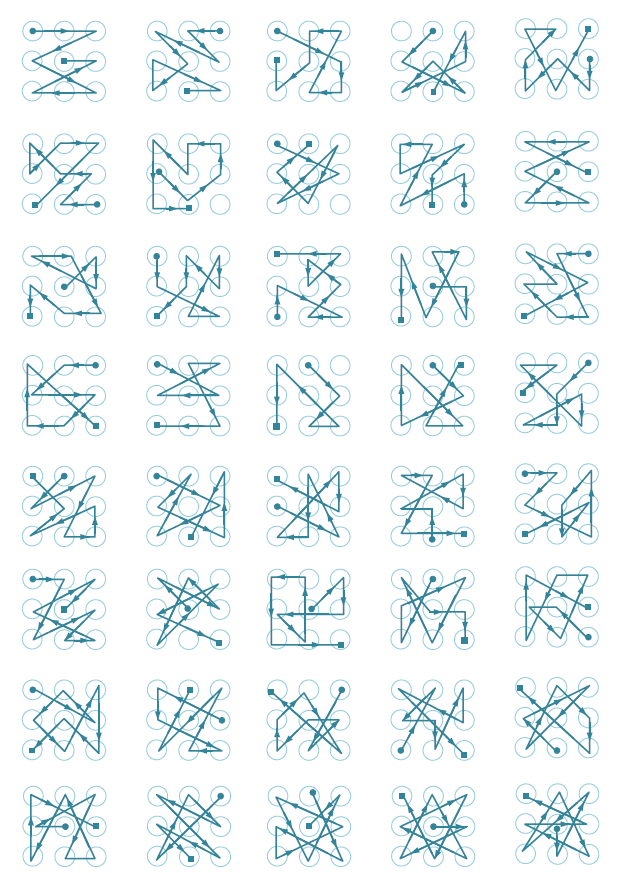

Muster mittlerer Schwierigkeit [14]:

Komplexe Muster [14]:

Liste der beliebtesten Diagrammmuster nach dem Forscher Jeremy Kirby [15].

3>2>5>8>7

1>4>5>6>9

1>4>7>8>9

3>2>1>4>5>6>9>8>7

1>4>7>8>9>6>3

1>2>3>5>7>8>9

3>5>6>8

1>5>4>2

2>6>5>3

4>8>7>5

5>9>8>6

7>4>1>2>3>5>9

1>4>7>5>3>6>9

1>2>3>5>7

3>2>1>4>7>8>9

3>2>1>4>7>8>9>6>5

3>2>1>5>9>8>7

1>4>7>5>9>6>3

7>4>1>5>9>6>3

3>6>9>5>1>4>7

7>4>1>5>3>6>9

5>6>3>2>1>4>7>8>9

5>8>9>6>3>2>1>4>7

7>4>1>2>3>6>9

1>4>8>6>3

1>5>4>6

2>4>1>5

7>4>1>2>3>6>5

1>4>5>6>9

1>4>7>8>9

3>2>1>4>5>6>9>8>7

1>4>7>8>9>6>3

1>2>3>5>7>8>9

3>5>6>8

1>5>4>2

2>6>5>3

4>8>7>5

5>9>8>6

7>4>1>2>3>5>9

1>4>7>5>3>6>9

1>2>3>5>7

3>2>1>4>7>8>9

3>2>1>4>7>8>9>6>5

3>2>1>5>9>8>7

1>4>7>5>9>6>3

7>4>1>5>9>6>3

3>6>9>5>1>4>7

7>4>1>5>3>6>9

5>6>3>2>1>4>7>8>9

5>8>9>6>3>2>1>4>7

7>4>1>2>3>6>9

1>4>8>6>3

1>5>4>6

2>4>1>5

7>4>1>2>3>6>5

Auf einigen Mobilgeräten kann zusätzlich zum Grafikcode ein zusätzlicher PIN-Code festgelegt werden. In diesem Fall kann ein Forscher, wenn Sie den Grafikcode nicht abrufen können, auf die Schaltfläche Dop.PIN-Code klicken (der PIN-Code ist optional), nachdem Sie einen falschen grafischen Code eingegeben haben, und versuchen, den PIN-Code abzurufen, ist optional.

Sicherheitsempfehlung: Es ist besser, überhaupt keine Grafiktasten zu verwenden.

Methode 16: alphanumerische Passwörter

Wenn das Gerät ein alphanumerisches Kennwort verwenden kann, kann der Besitzer die folgenden gängigen Kennwörter als Sperrcode verwenden [16]:

- 123456

- Passwort

- 123456789

- 12345678

- 12345

- 111111

- 1234567

- Sonnenschein

- QWERTY

- ich liebe dich

- Prinzessin

- Administrator

- herzlich willkommen

- 666666

- abc123

- Fußball

- 123123

- Affe

- 654321

- ! @ # $% ^ & *

- Charlie

- aa123456

- Donald

- Passwort1

- qwerty123

Sicherheitsempfehlung: Verwenden Sie nur komplexe, eindeutige Kennwörter mit Dienstzeichen und unterschiedlichen Groß- und Kleinschreibung. Überprüfen Sie, ob Sie eines der oben genannten Passwörter verwenden. Wenn Sie es verwenden, ändern Sie es in ein zuverlässigeres.

Methode 17: Cloud oder lokaler Speicher

Wenn es technisch nicht möglich ist, Daten von einem gesperrten Gerät abzurufen, können Forensiker auf den Computern des Gerätebesitzers oder im entsprechenden Cloud-Speicher nach Backups suchen.

Besitzer von Apple-Smartphones, die sie mit ihren Computern verbinden, erkennen häufig nicht, dass zu diesem Zeitpunkt eine lokale oder Cloud-Sicherung des Geräts erstellt werden kann.

Der Cloud-Speicher von Google und Apple kann nicht nur Daten von Geräten speichern, sondern auch vom Gerät gespeicherte Kennwörter. Das Extrahieren dieser Kennwörter kann beim Erraten des Sperrcodes für mobile Geräte hilfreich sein.

Über den in iCloud gespeicherten Schlüsselbund können Sie das vom Eigentümer festgelegte Kennwort für die Gerätesicherung abrufen, das höchstwahrscheinlich mit der Bildschirmsperr-PIN übereinstimmt.

Wenn Strafverfolgungsbehörden Kontakt mit Google und Apple aufnehmen, können Unternehmen die verfügbaren Daten übertragen, wodurch die Notwendigkeit, das Gerät zu entsperren, wahrscheinlich erheblich verringert wird, da die Daten bereits in den Händen von Strafverfolgungsbeamten liegen.

Beispielsweise wurden nach dem Terroranschlag in Pensokona Kopien der in iCloud gespeicherten Daten an das FBI übertragen. Aus Apples Aussage:

„Innerhalb weniger Stunden, nach der ersten FBI-Anfrage am 6. Dezember 2019, haben wir eine breite Palette von Informationen im Zusammenhang mit der Untersuchung bereitgestellt. Vom 7. bis 14. Dezember erhielten wir sechs zusätzliche rechtliche Anfragen und stellten als Antwort Informationen bereit, darunter iCloud-Backups, Kontoinformationen und Transaktionen für mehrere Konten.

Wir antworteten sofort auf jede Anfrage, oft innerhalb weniger Stunden, und kommunizierten mit den FBI-Büros in Jacksonville, Pensacola und New York. Auf Ersuchen der Untersuchung wurden viele Gigabyte an Informationen erhalten, die wir den Ermittlern übergaben. " [17, 18, 19]

Sicherheitsempfehlung: Alles, was Sie unverschlüsselt an die Cloud senden, kann und wird gegen Sie verwendet.

Methode 18: Google-Konto

Diese Methode eignet sich zum Entfernen des Bildkennworts, mit dem der Bildschirm eines Mobilgeräts gesperrt wird, auf dem das Android-Betriebssystem ausgeführt wird. Um diese Methode verwenden zu können, müssen Sie den Benutzernamen und das Kennwort aus dem Google-Konto des Gerätebesitzers kennen. Zweite Bedingung: Das Gerät muss mit dem Internet verbunden sein.

Wenn Sie mehrmals hintereinander das falsche Bildkennwort eingeben, werden Sie vom Gerät aufgefordert, das Kennwort wiederherzustellen. Danach müssen Sie sich bei dem Benutzerkonto anmelden, wodurch der Gerätebildschirm entsperrt wird [5].

Aufgrund der Vielzahl von Hardwarelösungen, Android-Betriebssystemen und zusätzlichen Sicherheitseinstellungen ist diese Methode nur auf eine Reihe von Geräten anwendbar.

Wenn der Forscher kein Kennwort für das Google-Konto des Gerätebesitzers hat, kann er versuchen, es mithilfe von Standardmethoden zum Wiederherstellen von Kennwörtern aus solchen Konten wiederherzustellen.

Wenn das Gerät zum Zeitpunkt der Studie nicht mit dem Internet verbunden ist (z. B. die SIM-Karte blockiert ist oder nicht genügend Geld vorhanden ist), kann ein solches Gerät mithilfe der folgenden Anweisungen mit Wi-Fi verbunden werden:

- Drücken Sie das Symbol "Notruf"

- Wählen Sie * # * # 7378423 # * # *

- Wählen Sie Service Test - Wlan

- Verbindung zu einem verfügbaren Wi-Fi-Netzwerk herstellen [5]

Schutzempfehlung: Vergessen Sie nicht, wo immer möglich die Zwei-Faktor-Authentifizierung zu verwenden. In diesem Fall ist es besser, an die Anwendung gebunden zu sein und nicht per SMS-Code.

Methode 19: Gastkonto

Auf Mobilgeräten mit Android 5 oder höher können mehrere Konten vorhanden sein. Für den Zugriff auf die Daten des zusätzlichen Kontos ist möglicherweise keine PIN oder Grafikcodesperre vorhanden. Um zu wechseln, müssen Sie auf das Kontosymbol in der oberen rechten Ecke klicken und ein anderes Konto auswählen:

Für ein zusätzliches Konto kann der Zugriff auf einige Daten oder Anwendungen eingeschränkt sein.

Schutzempfehlung: Es ist wichtig, das Betriebssystem hier zu aktualisieren. In modernen Android-Versionen (9 und höher mit den Sicherheitspatches vom Juli 2020) bietet das Gastkonto im Allgemeinen keine Funktionen.

Methode 20: spezialisierte Dienstleistungen

Unternehmen, die an der Entwicklung spezialisierter forensischer Programme beteiligt sind, einschließlich des Angebots von Diensten zum Entsperren mobiler Geräte und zum Extrahieren von Daten aus diesen [20, 21]. Die Fähigkeiten dieser Dienste sind fantastisch. Mit ihnen können Sie Topmodelle von Android- und iOS-Geräten sowie Geräte im Wiederherstellungsmodus entsperren (zu denen das Gerät wechselt, nachdem die Anzahl der falschen Kennwortversuche überschritten wurde). Der Nachteil dieses Verfahrens sind seine hohen Kosten.

Ein Ausschnitt aus der Cellebrite-Website, der beschreibt, von welchen Geräten Daten abgerufen werden können. Das Gerät kann im Entwicklungslabor (Cellebrite Advanced Service (CAS)) entsperrt werden [20]:

Für einen solchen Service muss das Gerät der regionalen (oder Haupt-) Zentrale des Unternehmens zur Verfügung gestellt werden. Die Abreise eines Spezialisten zum Kunden ist möglich. In der Regel dauert es einen Tag, um den Bildschirmsperrcode zu knacken.

Sicherheitsempfehlung: Es ist fast unmöglich, sich selbst zu schützen, außer ein starkes alphanumerisches Passwort zu verwenden und Geräte jährlich zu wechseln.

Fortsetzung hier: Teil 2

PS-Experten des Group-IB-Labors sprechen im Rahmen des Digital Forensics Analyst- Schulungskurses über diese Fälle, Tools und viele andere nützliche Tricks in der Arbeit eines Computerforensikers... Nach Abschluss des 5-tägigen oder fortgeschrittenen 7-tägigen Kurses können Absolventen forensische Forschung effektiver durchführen und Cyber-Vorfälle in ihren Organisationen verhindern.

PPS Group-IBs heißester Telegrammkanal über Informationssicherheit, Hacker, APTs, Cyberangriffe, Betrüger und Piraten. Schritt für Schritt Untersuchungen, praktische Fälle mit Group-IB-Technologien und Empfehlungen, wie man kein Opfer wird. Verbinden!

Quellen

- , iPhone Apple

- Guixin Yey, Zhanyong Tang, Dingyi Fangy, Xiaojiang Cheny, Kwang Kimz, Ben Taylorx, Zheng Wang. Cracking Android Pattern Lock in Five Attempts

- Samsung Galaxy S10 , 3D-

- Dominic Casciani, Gaetan Portal. Phone encryption: Police 'mug' suspect to get data

- : 5 ,

- Gezichtsherkenning op smartphone niet altijd veilig

- TrueDepth iPhone X — ,

- Face ID iPhone X 3D-

- NirLauncher Package

- . PIN-:

- . , «1234567» «password»

- . Android- www.anti-malware.ru/analytics/Threats_Analysis/bypass-picture-password-Android-devices

- Jeremy Kirby. Unlock mobile devices using these popular codes

- . 25 2019

- . Apple - iPhone

- Apple responds to AG Barr over unlocking Pensacola shooter's phone: «No.»

- Law Enforcement Support Program

- Cellebrite Supported Devices (CAS)