Tunnelung und Übertragung von Verkehr zu Überwachungs- und Informationssicherheitssystemen

GTP, GRE, L2TP, PPPoE, VXLAN und andere Tunnelakronyme sind jedem Netzwerktechniker bekannt. Durch den Tunnelverkehr können Sie:

- Stellen Sie die Datenflusssteuerung bereit, indem Sie ein Netzwerk auf der 3. Ebene des OSI-Modells aufbauen

- Verbinden Sie Remote-Büros mit gemeinsam genutzten Ressourcen zu einem einzigen Netzwerk

- Vereinfachen Sie die Netzwerkadministration, indem Sie die Infrastruktur- und Benutzerebenen trennen

- Bauen Sie einheitliche Netzwerke auf, die auf verschiedenen Technologien basieren

- Bereitstellung von Benutzermobilität (mobile Netzwerke, Migration virtueller Maschinen in Rechenzentren)

Die Verwendung von Tunneln stellt jedoch zusätzliche Anforderungen an die Gewährleistung der Informationssicherheit.

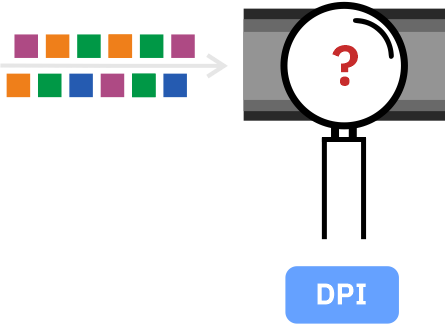

Die meisten Informationssicherheitssysteme und Überwachungssysteme arbeiten mit einer Kopie des Datenverkehrs. In diesem Fall erfolgt die Datenübertragung von der Infrastruktur auf drei Arten:

- Pakete werden durch zusätzliche Netzwerkgerätefunktionen dupliziert und an dedizierte (SPAN) Ports gesendet

- In der optischen Leitung sind passive Verkehrsabgriffe (TAP) installiert, die die optische Leistung in zwei Leitungen aufteilen - den ursprünglichen Empfänger und das DPI-System

- Der Infrastruktur wird ein Netzwerkpaket-Broker hinzugefügt, der die Funktion der Paketspiegelung ausführt, wie im Fall von TAP - dem ursprünglichen Empfänger und dem DPI-System

Wie bereits erwähnt , werden SPAN-Ports in modernen Infrastrukturen praktisch nicht verwendet: Sie bieten weder die erforderliche Bandbreite noch die Garantie für die Datenübertragung. Tunnel verschärfen das Problem nur: Die Kriterien für die Übertragung an den Überwachungsport können nur die äußeren Headerfelder (Tunnelheader) sein, und daher wird eine Vorfilterung nach Benutzerpaketfeldern (verschachtelte Header) unmöglich.

Die am häufigsten verwendete Kombination aus passiven optischen Kopplern und Netzwerkpaketbrokern.

TAPs stellen die Netzwerkzuverlässigkeit sicher, während Netzwerkpaketbroker die korrekte Datenübertragung zu DPI-Systemen sicherstellen und deren Verwendung optimieren. Bei Verwendung von Tunneling ist dies jedoch nur in einem Fall möglich - wenn der Netzwerkpaketbroker die Analyse von Tunnelstrukturen unterstützt und den Verkehr basierend auf den verschachtelten Headern der getunnelten Verkehrspakete verteilen kann.

Filterung und Klassifizierung von Tunnelverkehr

Ohne die Fähigkeit des Brokers, die verschachtelten Header der getunnelten Pakete durch den Broker zu analysieren, ist es nicht sinnvoll, über die DPI-Optimierung zu sprechen. Das Filtern und Klassifizieren, um die Belastung von DPI-Systemen zu verringern und deren Anzahl zu verringern, sollte genau auf den Feldern des Benutzerverkehrs (verschachtelte Header) funktionieren. Andernfalls ist es unmöglich, die IP-Adressen bestimmter Benutzer, die erforderlichen Protokolle oder den verschlüsselten Datenverkehr zu trennen - es handelt sich lediglich um einen Tunnel durch die externen Felder. Ein Versuch, den Verkehr zu DPI-Systemen von nicht zielgerichtetem Verkehr in externen Feldern zu bereinigen, führt nur zu einer „Sicherheitslücke“ - gezielter Verkehr wird an der Informationssicherheit und -überwachung im Tunnel vorbeigleiten.

In Ermangelung der Analysefunktion durch verschachtelte Header muss der gesamte Datenverkehr an die Analysesysteme geleitet werden, um die Sicherheit oder Qualitätsüberwachung zu gewährleisten. Kaufen Sie neue Server und Lizenzen für zusätzliche Leistung, mieten Sie Platz für Serverräume und stellen Sie zusätzliche Mitarbeiter ein, die diesen Park bedienen.

Tunnelverkehrsausgleich

Das Problem des Ausgleichs des Tunnelverkehrs ist noch vielfältiger. Erstens ist es beim Verteilen von Benutzerpaketen zwischen verschiedenen Tunneln (in Mobilfunknetzen, bei Redundanz mit Lastausgleich oder einfach beim Übertragen eines Vorwärts- und Rückwärtsflusses durch verschiedene Tunnel) unmöglich, die Integrität von Benutzertauschsitzungen sicherzustellen, ohne die verschachtelten Header zu analysieren.

Nehmen wir zwei Sitzungen (AB-VA und CD-DC) und übertragen sie über die getunnelten Kanäle T1, T2 und T3. Nehmen wir an, wir sprechen von Teilnehmern eines Mobilfunkbetreibers, der zwischen Basisstationen läuft. Die Pakete dieser Sitzungen befinden sich in verschiedenen Tunneln. Wenn getunnelter Datenverkehr auf den Netzwerkpaketbroker trifft, gibt es zwei Möglichkeiten, sie auszugleichen und gleichzeitig die Integrität der Sitzungen zu gewährleisten:

- Auswuchten durch externe Header. DPI: 1 3 DPI 1, 2 DPI 2. (AB) AB-BA, 1 2 , DPI, (BA) 2 3, , DPI 1 DPI 2. CD-DC. DPI . , DPI «» , ( ) . ( ), .

- Ausbalancieren auf verschachtelten Headern. Der Netzwerkpaket-Broker zum Ausgleichen ignoriert externe Header und verteilt Pakete zwischen DPI-Systemen, während die Integrität der AB-BA- und CD-DC-Sitzungen erhalten bleibt. Gleichzeitig können Sie zur Überwachung des Status einzelner Abschnitte der Infrastruktur die Filterung nach externen Headern konfigurieren. Somit empfängt jede DPI-Engine einen gesamten Strom von Benutzerverkehr, und Überwachungstools empfangen alle Pakete eines bestimmten Tunnels.

Das zweite Problem beim Ausgleich des Tunnelverkehrs ist die ungleichmäßige Beladung der Tunnel. Bei der Überwachung hoch belasteter Kanäle mit einer kleinen Anzahl von Tunneln besteht das Problem einer ungleichmäßigen Last und eines Paketverlusts aufgrund eines Überschusses der Leistung des Ausgangsports.

Das heißt, wenn Sitzungen AB und CD mit jeweils 10 Gbit / s in einem T1-Tunnel eingekapselt sind, werden 20 Gbit / s Verkehr erhalten (der über die 40 GbE / 100 GbE-Schnittstelle oder über 10 GbE LAG-aggregierte Verbindungen übertragen werden kann). Nach dem Kopieren und Abrufen dieses Streams in den Netzwerkpaket-Broker muss dieser Datenverkehr für mehrere DPI-Systeme über 10-GbE-Schnittstellen aus dem Gleichgewicht gebracht werden. Dies ist unter Beibehaltung der Integrität von Sitzungen mit externen Headern nicht möglich. Der Stream überschreitet die Bandbreite der Ausgabeschnittstelle und Pakete gehen verloren.

Das Balancieren auf verschachtelten Headern bietet die Möglichkeit, den Stream in kleinere zu teilen, ohne die Integrität des Informationsaustauschs und die Qualität von DPI-Systemen zu beeinträchtigen.

Ausgleich des fragmentierten Tunnelverkehrs

Ein separates Ausgleichsproblem ist die durch Tunneling verursachte Verkehrsfragmentierung: Das Hinzufügen von Tunnelheadern führt zu einer Überschreitung der MTU- und Paketfragmentierung.

Wenn ein Paket mit einer Größe gleich der MTU am Eingang der Tunnelvorrichtung ankommt, beginnt das Paket nach dem Hinzufügen der Tunnel-Header, die MTU zu überschreiten (um die Anzahl der Bytes des Tunnel-Headers) und wird in Fragmente unterteilt. Darüber hinaus ist der verschachtelte Header nur im ersten Fragment enthalten. Infolgedessen werden zwei Pakete derselben Sitzung (AB1 und AB2), die in verschiedene Tunnel gelangt sind (T1 mit XY-Header und T2 mit XZ-Header), zu vier Paketen:

- mit einem externen XY-Header und einem verschachtelten AB-Header

- mit externem XY-Header ohne Tunnelzeichen

- mit einem externen XZ-Header und einem verschachtelten AB-Header

- mit externem XZ-Header ohne Tunnelzeichen

In diesem Fall besteht ohne die Fragmentverfolgungsfunktion die Wahl zwischen der Verletzung der Integrität des Informationsstroms aufgrund der Verteilung verschiedener Tunnel zwischen verschiedenen DPI-Systemen und der Verletzung der Integrität des Informationsstroms aufgrund der Verteilung verschiedener Fragmente zwischen verschiedenen DPI-Systemen. Durch die Verfolgung von Chunks, die gegen verschachtelte Header abgeglichen werden, wird sichergestellt, dass die Integrität auch in solchen Fällen erhalten bleibt.

Diejenigen, die auf diese Probleme in einem großen Teil des Verkehrs gestoßen sind, verstehen sie und lösen sie. Wie immer ist das Schlimmste, wenn das Problem weniger als 10% des Verkehrs betrifft - es kann unsichtbar sein und die Illusion entsteht, dass alles sicher ist. Und unter der Sicherheit ist der Tunnel.