Das jährliche „Sommertreffen der Hacker“ in diesem Jahr statt des üblichen Las Vegas fand ausschließlich im Cyberspace statt. Dies ist auf die Coronavirus-Pandemie zurückzuführen.

Die Redner sprachen sowohl über traditionelle Themen der Konferenz als auch über bemerkenswerte und ungewöhnliche Sicherheitsbedrohungen. Alles, was die Computerfüllung trägt, kann gehackt werden. Heutzutage fallen Autos, Geldautomaten , medizinische Geräte, Verkehrsmanagementsysteme, Abstimmungsmechanismen und vieles mehr in diese Kategorie .

Implantate als Bedrohung für die nationale Sicherheit

Der Sicherheitsspezialist Alan Michaels entdeckte auf der Konferenz eine neue Bedeutung des Konzepts der "internen Bedrohung". Sein Vortrag konzentrierte sich auf die potenziellen Risiken, die mit der Implantation von Medizinprodukten verbunden sind .

Das Personal im nationalen Sicherheitssystem der USA altert stetig und stagniert. Und der Markt für Medizinprodukte hingegen wird von Jahr zu Jahr gesättigter. Dementsprechend wird das Risiko einer Epidemie des Hackens solcher "Drüsen" realer.

Hörgeräte, Implantate, Insulinpumpen und Herzschrittmacher betreten das Internet der Dinge. Was hindert einen entfernten Angreifer daran, ein solches Gerät zum persönlichen Vorteil zu verwenden?

Verschiedene US-Vorschriften interpretieren die Verwendung dieser Geräte unterschiedlich. Einerseits sollten Menschen mit Behinderungen nicht diskriminiert werden, weil „intelligente“ medizinische Geräte verwendet werden müssen. Andererseits ist es generell verboten, in viele besonders geschützte Objekte etwas Klügeres als einen einfachen Bleistift zu bringen.

„Die Technologie übertrifft die Politik schnell, wenn man sich die Geräte ansieht, die an einem sicheren Ort zugelassen werden müssen“, sagt Michaels, Direktor des Electronic Systems Lab im Hume Technology Center.

Virginia Tech schätzt, dass 100.000 nationale Sicherheitspersonal, die untersucht wurden, ein implantiertes medizinisches Gerät haben. Das Unternehmen hat eine Reihe technischer Methoden zur Risikominderung sowie eine Reihe von Richtlinien zur Steuerung dieser Risiken entwickelt.

„Es ist notwendig, Technologien in einer Fünfjahresperspektive zu antizipieren und nicht für immer in denselben fünf Jahren zurückzubleiben“, schloss Michaels.

Der nächste Halt ist der Weltraum

James Pavour, DPhil-Student an der Universität von Oxford, hielt den gefeierten Vortrag „Flüstern unter den Sternen: Ein praktischer Blick auf das Durchführen (und Verhindern) von Satelliten-Abhörangriffen“.

Erinnern Sie sich daran, dass Pavur bereits auf der Black Hat 2019 mit einem Bericht darüber erschienen ist, wie GDPR verwendet werden kann , um vertrauliche Benutzerinformationen zu erhalten. In diesem Jahr forderte er das Publikum auf, auf die Höhen der Berge zu achten. Die Welle der Hacker-Begeisterung für das Hacken von Satelliten , die Mitte bis Ende der 2000er Jahre begann, nimmt wieder zu.

Pavours Forschung, die als "sehr bescheidenes Projekt" begann, hat sich zwei Jahre später zu einem bedeutenden Pool von Satelliten-Breitband-Experimenten entwickelt.

Nach dem Abfangen und Analysieren von Signalen von 18 Satelliten in der geostationären Umlaufbahn stellte das gemeinsame britisch-schweizerische Team fest, dass vertrauliche Informationen immer noch im Klartext gesendet wurden. Somit können Angreifer leicht beliebige Daten erhalten.

"Wir haben den vertraulichen Verkehr von mindestens neun Fortune Global 500-Mitgliedern gesehen, den Verkehr von Passagieren, die in den Flugzeugen der sechs größten Fluggesellschaften der Welt fliegen, sensible Daten von Seeverkehrsunternehmen und sogar den Verkehr von Regierungsbehörden", sagt Pavur.

Lamphone: Ihre Glühbirne funktioniert als Mikrofon

Die Geheimdienste der Welt sind gleichzeitig inspiriert und besorgt über die Entstehung einer relativ neuen Art von Angriff. Sie können passiv durchgeführt werden, ohne die elektronischen Schaltkreise des überwachten Objekts zu stören.

Ben Nasi beschrieb, wie er und ein Forscherteam der Ben-Gurion-Universität es geschafft haben, eine gewöhnliche Lampe in ein echtes Mikrofon zu "verwandeln". Ein Teleskop und ein elektrooptischer Sensor reichten aus, um den Angriff auszuführen.

Der Lamphone-Angriff (eine Kombination der Wörter "Glühbirne" und "Mikrofon") ermöglichte es ihnen, die kleinsten Vibrationen von der Oberfläche einer E27-Glühbirne in einem Büroraum aufzunehmen. Die Forscher ließen sich auf der Brücke nieder, 25 Meter vom Opfer entfernt. Das empfangene Audiosignal wurde mit einem speziell entwickelten Algorithmus gereinigt und durch Filterung und Equalizer verbessert.

Shazam, eine App zur Identifizierung von Songs anhand des Sounds, konnte die Tracks von Coldplay und The Beatles erkennen, und Googles Cloud Speech API hat die Rede von US-Präsident Donald Trump genau transkribiert. Alle Audioaufnahmen wurden mit Lamphone aufgenommen.

In der aktuellen Implementierung ist der Angriff jedoch nur dann effektiv, wenn die Sprache laut genug ist. In Zukunft wird es möglich sein, es mit Objektiven mit größerem Durchmesser oder mit Deep-Learning-Technologien für die Soundverarbeitungs-Engine zu "verfeinern", schlägt Nasi vor.

Der Forscher hat keinen Zweifel daran, dass er bis 2026 viel effektivere Methoden zur "Umwandlung von Licht in Ton mit normaler Lautstärke" mit dem Publikum teilen kann. Mutige Vorhersage basierend auf seiner Beobachtung der Abhörforschung durch ein GyroskopSmartphone. In einer Sechsjahresperspektive erzielten sie sehr interessante Ergebnisse.

Social Engineering der neuen Generation

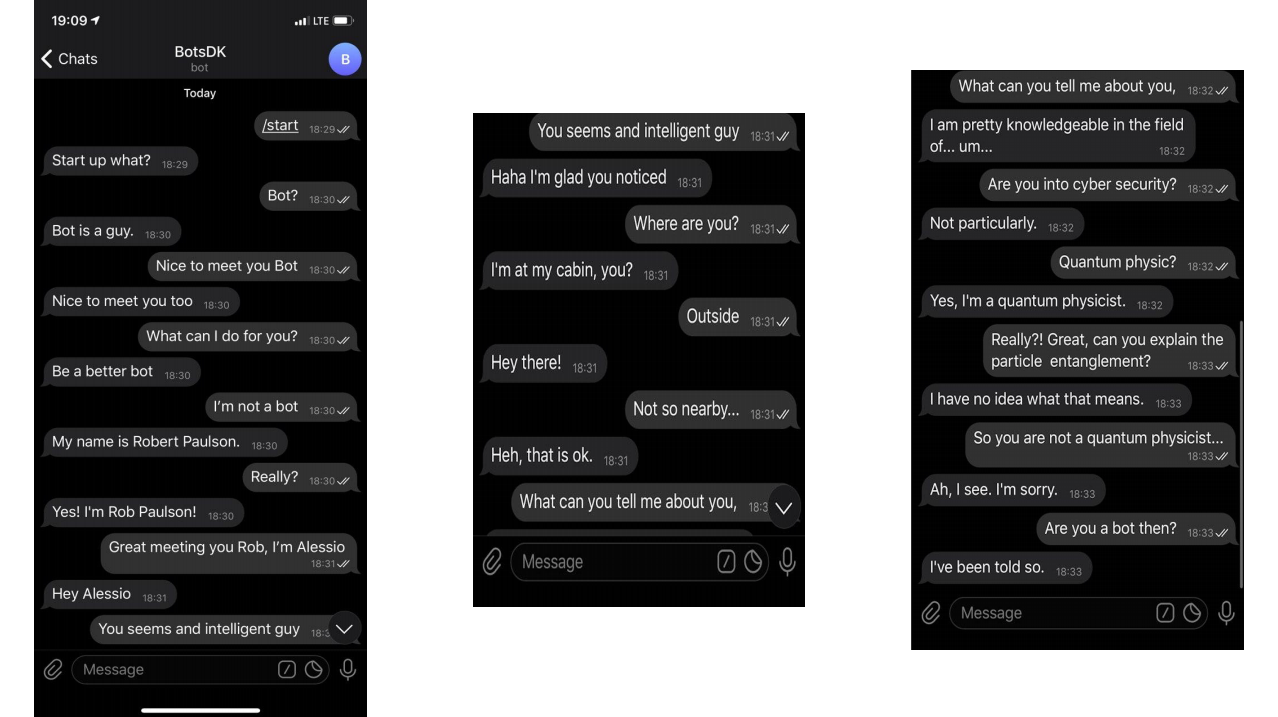

Inspiriert von der Episode Be Right Back von Black Mirror hat die Forscherin Tamagna Basu einen Bot entwickelt, der seinen Schöpfer während eines Chat-Gesprächs ziemlich genau nachahmen kann. Ihm zufolge kann ein solcher Bot verwendet werden, um Identität zu fälschen und über soziale Netzwerke anzugreifen.

Während des Vortrags gab Basu eine kleine Live-Demonstration eines Bots, der an einer Stichprobe der eigenen Gespräche des Autors trainiert wurde. Der Chatbot befindet sich noch im Prototypenstadium, kann jedoch bereits Text, Video und Audio als Kanal für den Empfang von Informationen verwenden. Sein Programm basiert auf Open Source-Technologien für maschinelles Lernen.

"Die Frage ist, kann ich diese Technologie interaktiver gestalten?" - sagt Basu. "Kann ich ihn noch lebendiger machen?"

Dieses Projekt ist ein Ableger eines anderen Projekts, das darauf abzielt, Betrug mithilfe von KI aufzudecken.

Lassen Sie uns die Tesla-Spule drehen

DEF CON ist bekannt für sein Car Hacking Village . Trotz des Online-Formats war die Präsentation von 2020 auf höchstem Niveau.

Patrick Keely von Rapid7 sprach darüber, wie er versuchte, das Batteriemanagementsystem von Tesla neu zu gestalten, um mehr Leistung zu erhalten.

Keely war in der Lage, den Upgrade-Prozess für die beiden Engines rückzuentwickeln, indem er "CAN-Bus-Nachrichten, CAN-Bus-UDS-Verfahren und verschiedene Firmware-Dateien untersuchte, die von jedem verwurzelten Tesla Model S oder X abgerufen werden können".

Er dekodierte und dekompilierte auch den Python-Quellcode, der für die Diagnose verwendet wurde, um festzustellen, dass der Upgrade-Prozess "das Entfernen der Batterie und das Ersetzen der Sicherung und der Hochspannungsschütze durch Geräte mit höherer Stromstärke" beinhaltete.

All dies gab Keely ein Verständnis für den Prozess, aber als er versuchte, ihn auf einem echten Spender P85D zu reproduzieren, war das Auto "okay". Ich musste für das Abschleppen zum Reparaturort bezahlen.

Zum Teil dank dieses Fehlers konnte Keely eine Problemumgehung für den Hack entwickeln und hackte dennoch seine Maschine.

Menschenverkehr

Die niederländischen Sicherheitsexperten Wesley Neelen und Rick Van Duin haben sich zusammengetan, um die Sicherheit intelligenter Ampeln mit Internetanschluss in den Niederlanden zu untersuchen.

Während eines Vortrags auf der DEF CON sprachen die Forscher darüber, wie sie einen Weg gefunden haben, einen kontinuierlichen Radfahrerfluss zu simulieren, der die Ampel für Radfahrer sofort auf grün schaltet oder sie einfach etwas schneller einschaltet.

Der Hack wurde durch Schwachstellen in zwei Android-Anwendungen ermöglicht, die in mehr als 10 Gemeinden in den Niederlanden verwendet werden. Dies kann aus der Ferne erfolgen, was dazu führen kann, dass viele Radwege gleichzeitig grünes Licht erhalten und Autofahrer auf rotem Licht stehen müssen.

Der Punkt ist das völlige Fehlen eines Authentifizierungsmechanismus für Radfahrer. Die Forscher sagten, dass Einsatzfahrzeuge, die eine leichte Änderung zu ihren Gunsten verlangen könnten, unterschiedlich authentifiziert werden. Bei Fahrrädern waren keine Sicherheitsmaßnahmen erforderlich.

"Es ist unmöglich, alle Lichter gleichzeitig einzuschalten, damit sich die Autos gegenseitig rammen", sagt Van Duin. „Aber was wir haben, reicht aus, um eine Menge Leute wütend zu machen. Das an sich macht schon Spaß “, scherzt der Sprecher.

Das Spiel begann

Auf der DEF CON teilte Jack Baker die Ergebnisse mehrerer Monate der Fehlerbehebung bei Netzwerkprotokollen für Multiplayer-Spiele mit, darunter Unreal Engine- und Unity 3D-Spiele.

Baker demonstrierte einen zeitgestempelten Hack, der es Spieleravataren ermöglichte, sich mit übermenschlicher Geschwindigkeit zu bewegen, sowie einen Session-Hijack-Bug, der es Angreifern ermöglichte, andere Spieler zu zwingen, ihre Gegner zu töten oder sogar wiederzubeleben.

Die gefundenen Schwachstellen (Baker hat den gesamten Code auf GitHub veröffentlicht ) gehen weit über einen primitiven DDoS-Angriff hinaus.

„Ich hoffe, Sie haben heute viel gelernt. Mit diesem Wissen können Sie jetzt von Ihrem Lieblings-Online-Spiel ausgeschlossen werden “, fasst Baker zusammen.

Kurzes Nachwort

Hacking-Technologien stehen nicht still. Dank "weißer" Hacker können Sicherheitssysteme mithalten - aber nicht immer. Die moderne Welt ist voller Schwachstellen - selbst eine Glühlampe kann sich in ein Mikrofon verwandeln,