In der klassischen Version von MultiSIM Reservation treten beim Bereitstellen von IPVPN-Diensten über zwei Mobilfunknetze die folgenden Probleme auf:

- Für jeden Client müssen Sie Ihren eigenen privaten APN erstellen, BGP oder statisches Routing darin konfigurieren und sofort die erforderliche Anzahl von Hosts für den richtigen IP-Adressierungsplan berechnen.

- , , .

- ().

- IPVPN LTE , , — IPVPN LTE «».

Auf der anderen Seite haben wir IPSec, bei dem alle Routing- und Client-Einstellungen vom Transport abstrahiert werden, unabhängig davon, ob es sich um einen kabelgebundenen Internetkanal oder LTE verschiedener Betreiber handelt, und Verkehrsetiketten können auch im Tunnel gespeichert werden, allerdings ohne SLA zu gewährleisten, da das Internet und insbesondere LTE / 3G ist ein eher unvorhersehbares Medium für die Datenübertragung.

Daher hatten wir eine Idee: "Warum nicht auch IPSec über LTE verwenden?" Legen Sie Standard-SIM-Karten mit vorgefertigten APNs in Router ein und erstellen Sie IPSEC über diese in unserem VPN-Hub und geben Sie den Client für dessen VRF frei. Wenn ein Kabelkanal vorhanden ist, verwenden Sie eine Kabelverbindung als Haupttransportmittel und schalten Sie im Falle eines Unfalls den Verkehr auf LTE um.

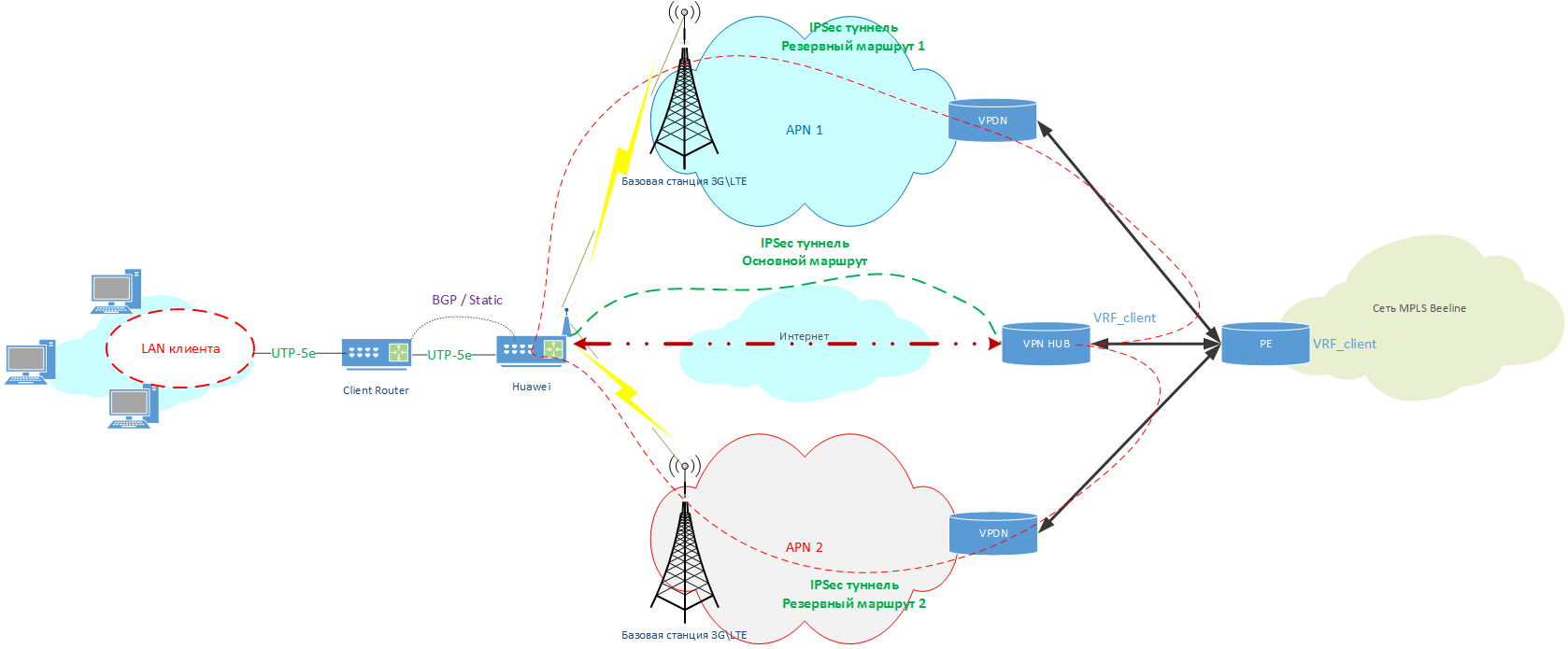

So sah das Netzwerkdiagramm folgendermaßen aus:

Klickbar

Der Client erhält bis zu drei WAN-Kanäle gleichzeitig, die die Rolle der "Unterlage" für den IPSec-Verkehr spielen:

- Kabelgebundener Internetzugangskanal.

- Das erste (Haupt-) LTE-Netz.

- Zweites (Backup) LTE-Netzwerk (falls erforderlich).

Jetzt muss noch ein Router für diese Servicebereitstellungsoption ausgewählt und konfiguriert werden.

Router konfigurieren

Bei der Auswahl eines Routers waren wir an zwei Modellen von Huawei interessiert - AR161 und AR129. Sie unterstützen IPSec, ein LTE-Modem mit Unterstützung für zwei SIM-Karten, 4 Ethernet-LAN-Ports + 1 Ethernet-WAN, und der AR129 verfügt auch über WLAN, dh alles, was für die Funktion unserer Verbindung erforderlich ist, und sogar ein wenig mehr.

Aber mit den Einstellungen stellte sich heraus, dass alles viel komplizierter war.

Bei der Konfiguration von Routern für Multisim-Redundanz standen wir vor dem Problem der Prioritäten zwischen kabelgebundenem WAN und zwei LTE-Netzen, um die beste Verkehrsroute auszuwählen.

Das Huawei AR161 / 129 verfügt hierfür über zwei Tools:

- Funktionalität zur Analyse der Netzwerkqualität (auch bekannt als NQA-Test).

Führt grundlegende Tests mit icmp-Anforderungen an den angegebenen Host durch, um dessen Verfügbarkeit zu ermitteln. - Open Programmability System (OPS) + Python-Funktionalität.

Als sehr leistungsfähiges Tool können Sie Informationen in Protokollen speichern und "intelligente" Umschaltungen basierend auf ICMP-Statistiken durchführen, die jedoch auch schwer zu erlernen sind.

Um unser Problem zu lösen, haben wir die OPS + Python-Funktionalität gewählt, um nur zwei LTE-SIMs zu aktivieren, und den gemischten Modus für das Internet + zwei LTE-SIMs.

Eine ungefähre Konfiguration auf Routern lautet wie folgt:

Bei nur 2x Sim LTE Verbindung

# IP WAN ( DHCP)

interface GigabitEthernet0/0/4

ip address dhcp-alloc

# APN , Cellular0/0/0

apn profile [APN #1]

apn [APN 1 NAME]

apn profile [APN #2]

apn [APN 2 NAME]

sim-id 2

# Cellular0/0/0

interface Cellular0/0/0

dialer enable-circular

apn-profile [APN #1] priority 120

apn-profile [APN #2]

dialer timer autodial 60

profile create lte-default [APN #1] sim-id 1

profile create lte-default [APN #2] sim-id 2

ip address negotiate

modem reboot

# IPSec

ipsec authentication sha2 compatible enable

ike local-name [IPSEC_LOGIN]

# IPSec

ipsec proposal ipsec

esp authentication-algorithm sha2-256

esp encryption-algorithm aes-256

ike proposal 1

encryption-algorithm aes-256

dh group2

authentication-algorithm sha2-256

authentication-method pre-share

integrity-algorithm hmac-sha2-256

prf hmac-sha2-256

# IPSec

ike peer ipsec_1

pre-shared-key simple [IPSEC_PASSWORD]

ike-proposal 1

local-id-type fqdn

remote-id-type ip

dpd type periodic

dpd idle-time 10

dpd retransmit-interval 2

remote-address 100.64.0.100

route accept

config-exchange request

config-exchange set accept

config-exchange set send

ipsec profile ipsecprof_1

ike-peer ipsec_1

proposal ipsec

# IPSec -

interface Tunnel0/0/0

tunnel-protocol ipsec

ip address [ IP - Huawei] 255.255.255.252

source Cellular0/0/0

ipsec profile ipsecprof_1

#

ip route-static 0.0.0.0 0.0.0.0 Tunnel0/0/0

ip route-static [VPN HUB INTERNAL ADDRESS] 255.255.0.0 Cellular0/0/0 Im Falle von Internet + 2x Sim LTE-Inklusion

# IP WAN ( DHCP)

interface GigabitEthernet0/0/4

ip address dhcp-alloc

# APN , Cellular0/0/0

apn profile [APN #1]

apn [APN 1 NAME]

apn profile [APN #2]

apn [APN 2 NAME]

sim-id 2

# Cellular0/0/0

interface Cellular0/0/0

dialer enable-circular

apn-profile [APN #1] priority 120

apn-profile [APN #2]

dialer timer autodial 60

profile create lte-default [APN #1] sim-id 1

profile create lte-default [APN #2] sim-id 2

ip address negotiate

modem reboot

# IPSec

ipsec authentication sha2 compatible enable

ike local-name [IPSEC_LOGIN]

# IPSec

ipsec proposal ipsec

esp authentication-algorithm sha2-256

esp encryption-algorithm aes-256

ike proposal 1

encryption-algorithm aes-256

dh group2

authentication-algorithm sha2-256

authentication-method pre-share

integrity-algorithm hmac-sha2-256

prf hmac-sha2-256

# IPSec

ike peer ipsec_1

pre-shared-key simple [IPSEC_PASSWORD]

ike-proposal 1

local-id-type fqdn

remote-id-type ip

dpd type periodic

dpd idle-time 10

dpd retransmit-interval 2

remote-address 81.211.80.50

route accept

config-exchange request

config-exchange set accept

config-exchange set send

ipsec profile ipsecprof_1

ike-peer ipsec_1

proposal ipsec

ike peer ipsec_2

pre-shared-key simple [IPSEC_PASSWORD]

ike-proposal 1

local-id-type fqdn

remote-id-type ip

dpd type periodic

dpd idle-time 10

dpd retransmit-interval 2

remote-address [VPN HUB INTERNAL ADDRESS]

route accept

config-exchange request

config-exchange set accept

config-exchange set send

ipsec profile ipsecprof_2

ike-peer ipsec_2

proposal ipsec

# IPSec-

interface LoopBack32

ip address [ IP - Huawei] 255.255.255.252

interface Tunnel0/0/0

ip address unnumbered interface LoopBack32

tunnel-protocol ipsec

source GigabitEthernet0/0/1

ipsec profile ipsecprof_1

interface Tunnel0/0/1

ip address unnumbered interface LoopBack32

tunnel-protocol ipsec

source Cellular0/0/0

ipsec profile ipsecprof_2

# ( )

nqa test-instance [username] inet

test-type icmp

destination-address ipv4 81.211.80.50

source-interface GigabitEthernet0/0/4

frequency 16

probe-count 2

start now

#

ip route-static 81.211.80.50 255.255.255.255 GigabitEthernet 0/0/4 dhcp track nqa [username] inet

ip route-static [VPN HUB INTERNAL ADDRESS] 255.255.255.255 NULL0 track nqa [username] inet

ip route-static [VPN HUB INTERNAL ADDRESS] 255.255.0.0 Cellular0/0/0 preference 70

ip route-static 80.240.216.155 255.255.255.255 GigabitEthernet 0/0/4 dhcp

ip route-static 194.67.0.206 255.255.255.255 GigabitEthernet 0/0/4 dhcpAlles, was der konfigurierte Router kann, kann auf dem Client installiert werden.

Pläne

Aus Plänen zur Entwicklung dieser Lösung:

- Machen Sie dasselbe, aber auf Cisco / Mikrotik-Routern.

- Übersetzen Sie die gesamte Schaltlogik nur in OPS + Python

In den folgenden Artikeln erfahren Sie, wie wir uns mit Multisim- Reservierungsdiensten mit unserer Cloud-PBX angefreundet haben , den L2-over-L3-Modus auf demselben Huawei mithilfe von x-connect hergestellt haben, Skripte zum Wechseln von SIM-Karten in Python erstellt haben und Informationen zur USB-Bereitstellung auf Routern haben.

Vielen Dank an meine Kollegen von RnD, insbesondere Denis Zinchenko (Dzinch) und Andrey Voronov bei der Vorbereitung dieser technischen Lösungen und beim Schreiben des Artikels!

PS: Der erste Teil des Beitrags ist hier .