Und so gab es eine Person, die anbot, eine Datenbank zu erstellen, um ein Passwort buchstäblich mit eigenen Händen zu erstellen, ohne dass Software beteiligt war. Nur absolut zufällig, angetrieben von der Schwerkraft.

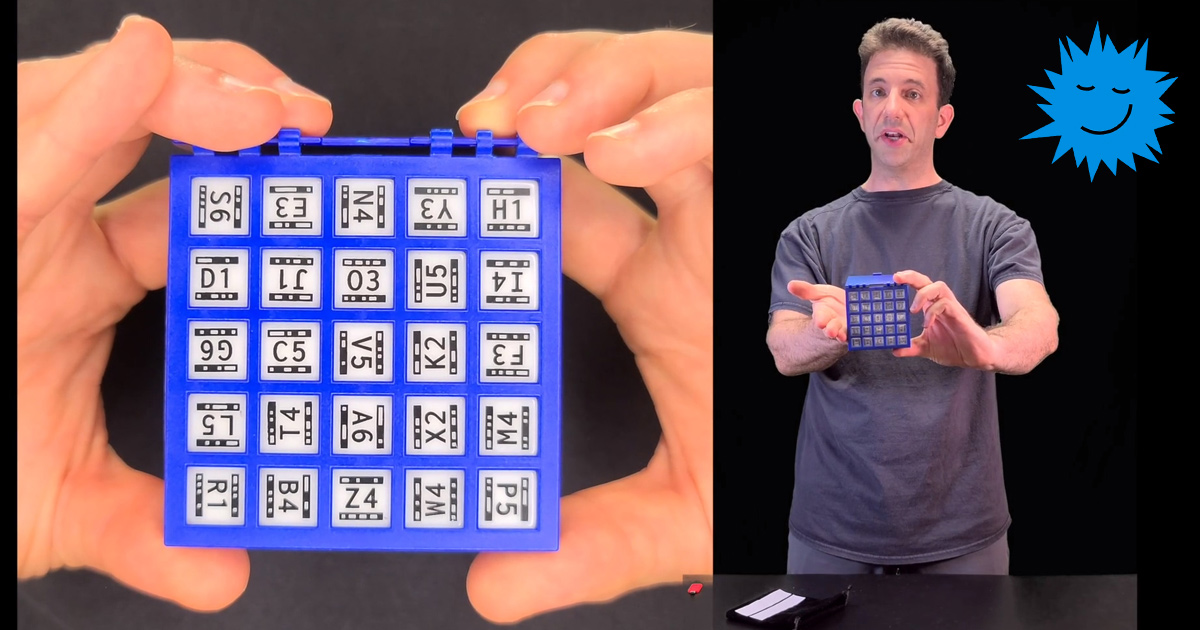

Der Mann heißt Stuart Schechter und ist Informatiker an der University of California in Berkeley. Trotz der immer komplexer werdenden Algorithmen und der Verwendung immer neuer Methoden zur Generierung von Chiffren und Passwörtern schlug Schechter eine äußerst elegante Methode zur Generierung einer Zeichenbasis für die anschließende Erstellung eines Master-Passworts vor. Der Wissenschaftler schuf einen Satz von 25 sechseckigen Knochen, an deren Rand sich jeweils ein Paar aus einer Zufallszahl und einem Buchstaben des lateinischen Alphabets befindet. Er nannte seine Kreation so einfach, wie die Idee selbst aussieht - "DiceKeys".

Der Wissenschaftler schlägt das folgende Verfahren vor.

Sie nehmen einen Satz mit 25 Knochen und eine spezielle Aufbewahrungsbox. Schütteln Sie die Knochen, gießen Sie sie in die Schachtel und helfen Sie allen Knöcheln mit Ihren Händen, sich in spezielle Körperzellen zu legen. Das war's, die Basis für dein Passwort ist fertig!

Wie das funktioniert, zeigt Schechter selbst im folgenden Video:

Nach dem Wurf wird vorgeschlagen, das mit einer speziellen Smartphone-Anwendung erzielte Ergebnis zu scannen, das anhand der empfangenen Daten ein Hauptkennwort erstellt. Und voila, du bist wunderschön.

Das Set enthält eine Box für Würfel, die Würfel selbst und eine Randomizer-Tasche (für Benutzer mit großen Händen wahrscheinlich ein optionales Zubehör).

Warum erscheint uns die Lösung von Schechter vor dem Hintergrund der zufälligen Generierung von 128-, 196- oder 256-Bit-Passwörtern in demselben KeePass oder einem anderen Manager äußerst interessant?

Erstens wird ein maschinengeneriertes Passwort niemals völlig zufällig sein, da es keinen absoluten Software-Randomizer gibt.

Zweite:Das Passwort kann Sie sogar beim Generieren auf dem Computer "verlassen" (schließlich generieren Sie normalerweise ein Passwort, in dem Sie es verwenden), was bedeutet, dass es auch beim Start kompromittiert wird.

Drittens: Um nicht nur das Passwort vor Angreifern zu schützen, sondern auch das Prinzip seiner Generierung, benötigen wir ein anderes Passwort oder eine isolierte Maschine (was die nächste Stufe der Paranoia darstellt). Daher befinden wir uns hier in einem Teufelskreis verschlüsselter Passwörter.

Wichtig ist, dass Schechter selbst betont, dass die Smartphone-Anwendung in keiner Weise mit der Außenwelt interagiert und im Allgemeinen "leise" in der Luft ist. Und vor allem dient der Satz von Cubes in der Box neben der Basis zum Generieren des Kennworts auch als Sicherung dieses Hauptkennworts selbst: Wenn die feste Kombination erneut gescannt wird, stellt die Anwendung auf demselben Gerät das zuvor für Sie generierte Kennwort wieder her.

Ein Wissenschaftler aus Berkeley deckt den Prozess der Erstellung einer Datenbank für ein Kennwort offline ab und deckt gleichzeitig drei zuvor geäußerte Schwachstellen bei der Erstellung eines Hauptkennworts ab:

- Der Randomizer ist wirklich zufällig und basiert nicht auf Algorithmen.

- 2128 , -, , ;

- , ( , , - ).

Der letzte Punkt, über die Isolation des Systems, ist wahrscheinlich der wichtigste. Lassen Sie uns den maximalen Paranoia-Modus einschalten, unsere Folienhüte drehen und uns vorstellen, dass ein Eindringling jeden unserer Schritte beobachtet.

Infolgedessen sehen die üblichen und bereits implementierten Methoden zum Sammeln von Zufallsdaten zum Generieren eines Kennworts, z. B. das Sammeln von Point-Click-Window-Daten zum Sammeln von Pseudozufallsdaten von einigen Kennwortgeneratoren, die Aktivitäten auf einem Computer im Hintergrund analysieren, nicht mehr so sicher aus.

Die Isolierung der Systemanfälligkeit ist im Allgemeinen der Eckpfeiler der Informationssicherheit. Einige Experten sagen im Allgemeinen: "Wenn Sie nicht möchten, dass Ihre Daten gestohlen werden, speichern Sie sie nicht digital / auf einem Computer mit Netzwerkzugriff." Anscheinend war es dieser Aspekt, der von Schechter geleitet wurde, als er das Konzept seiner Würfelschlüssel ausarbeitete.

Sein System ist nur dann für Social Engineering anfällig, wenn wir die Option in Betracht ziehen, ein isoliertes Smartphone als Plattform für die Generierung eines Hauptkennworts zu verwenden. Aber selbst bei physischem Kontakt zwischen einem Angreifer und dem Besitzer von DiceKeys muss eine unglaubliche Anzahl von Bedingungen erfüllt sein.

Ein Hacker muss also wissen, dass er eine Reihe von Knochen braucht. Zusätzlich zum Kit benötigt er zum erneuten Generieren des Passworts auch das Gerät, von dem der Hauptschlüssel generiert wurde. Und er muss alles physisch bekommen.

Gleichzeitig wird das Hacken selbst durch Social Engineering unmöglich, wenn der Benutzer die Kombination von Cubes zerstört , dh die Möglichkeit der erneuten Generierung seines Hauptkennworts ausschließt. Um das Passwort zu stehlen, bleibt nur die "Lötkolben" -Methode übrig, vorausgesetzt, die Person merkt sich das Passwort.

Kritik

Die von Stuart Schechter vorgeschlagene Methode weist aber auch Schwachstellen auf. DiceKyes kann jetzt auf der Website dicekeys.app getestet werden , die sowohl Würfelwürfe simuliert als auch tatsächliche Sätze scannt. Die Site wird verwendet, bis die mobile Anwendung bereit ist.

Die meisten Fragen stellen sich nach dem Endergebnis der Generation - es ist relativ aussagekräftig und basiert auf Kleinbuchstaben. Anscheinend wird das endgültige Passwort gemäß dem englischen Wörterbuch gebildet, so dass das Master-Passwort zumindest eine Bedeutung hat, das heißt, es wird von einem normalen Benutzer gespeichert.

Hier sind mehrere Optionen, die der Autor für verschiedene Anwendungen auf demselben Gesichtssatz erhalten hat:

1Passwort: music booth owls cause tweed mutts lance halve foyer sway suave woven itemAuthy: dudes acre nifty yoyo sixth plugs relic exert sugar aged chili human alarmFacebook: delta had aids pox visa perm spied folic crop cameo old aged smite

Alle diese Kennwörter enthalten keine Sonderzeichen, Zahlen oder Variablen in Groß- und Kleinschreibung, obwohl sie lang genug sind, um das Booten einer solchen Kombination unmöglich zu machen.

In diesem Fall können Sie jederzeit weiter gehen und die empfangenen Wörter durch einen anderen "Generator" steuern oder in eine hexadezimale Codierung übersetzen. In der Tat gibt es viele Möglichkeiten.

Gesamt

In jedem Fall ist die Entwicklung von Stuart Schechter das Nischenprodukt für Hardcore- und paranoide Benutzer. Es gibt derzeit viele akzeptable und sichere Lösungen auf dem Markt. Sie können sich beispielsweise physische Zugriffstoken vorstellen, die in der Branche gut funktioniert haben.

Gleichzeitig sind die Passwort-Manager selbst ziemlich sicher: Der letzte große Hack dieser Art fand laut Google bereits 2015 statt ( gehackter LastPass)), was nach Industriestandards fast eine Ewigkeit her ist. Dann haben die Hacker eine Menge verwandter Daten gestohlen, darunter die E-Mail-Adressen des LastPass-Kontos, Kennworterinnerungen, Serverdatensätze für jeden Benutzer und Authentifizierungs-Hashes. Letzteres könnte theoretisch den Zugriff auf das Hauptkennwort des Kontos ermöglichen, wodurch der Zugriff auf in LastPass selbst gespeicherte Kennwörter weiter geöffnet wird.

Aber Sie müssen sich daran erinnern, dass es keine unzerbrechlichen Systeme gibt und dass sie konzeptionell unmöglich sind: Alles, was erfunden wurde, kann auf die eine oder andere Weise gehackt werden. Nur das, was bei der körperlichen Leistung nicht digitalisiert ist oder überhaupt nicht existiert, wird nicht gehackt.

Denken Sie daran und kümmern Sie sich um Ihre Daten.

Werbung

Bei Servern mit NVMe handelt es sich um virtuelle Server unseres Unternehmens.

Seit langem verwenden wir ausschließlich schnelle Server-Laufwerke von Intel und sparen keine Hardware - nur Markengeräte und die modernsten Lösungen auf dem Markt für die Bereitstellung von Diensten.