Der Grund für die Hervorhebung dieser Bedrohung für US-Regierungsbehörden war ein koordinierter Angriff Mitte Juli dieses Jahres. Das FBI- und CISA-Bulletin enthält keine Details, aber die Veröffentlichung von Brian Krebs am 19. August enthält viele interessante Informationen . Anscheinend ist eine Gruppe von Cyberkriminellen ernsthaft mit Vishing beschäftigt, das seine Dienste allen auf dem Schwarzmarkt anbietet. Hierbei handelt es sich um langfristige, gezielte Angriffe, die darauf abzielen, durch Erpressung oder Identitätsdiebstahl Gewinne zu erzielen.

Quellen:

Bericht des FBI und der US Cybersecurity Agency (PDF).

Ein Artikel von Brian Krebs, der die Aktionen der Angreifer analysiert.

Nachrichten über Sprachangriffe auf amerikanische Bankkunden aus dem Jahr 2014, eine der frühesten Erwähnungen des Begriffs Vishing.

Eine Fallstudie von vor einem Jahr über den Diebstahl von Unternehmensgeldern mithilfe eines ausgeklügelten Sprachangriffs.

Neuigkeiten zu Habré.

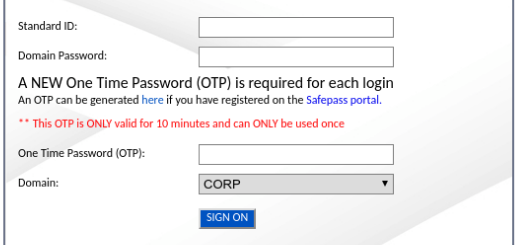

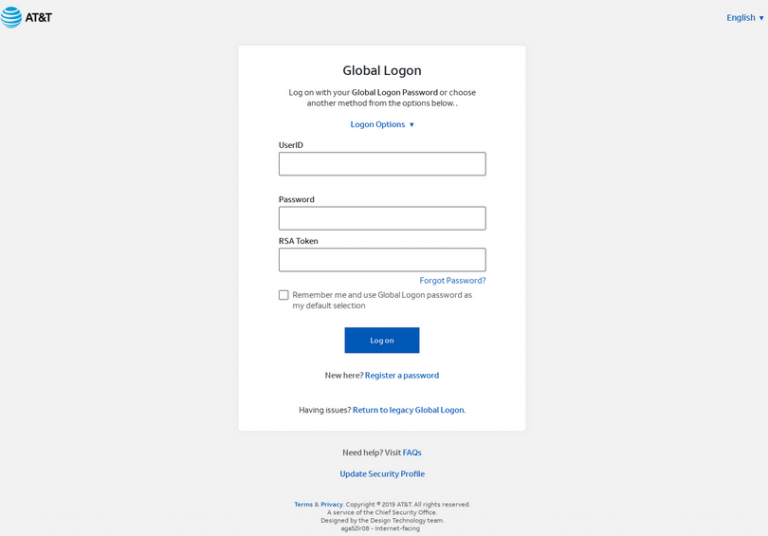

Voice Phishing kann grob in drei Kategorien unterteilt werden: ein einfacher Angriff auf einen Verbraucher (ein Anruf von einer Bank, ein Anruf von einem Mobilfunkbetreiber usw.), ein Angriff auf ein Unternehmen (ein Anruf angeblich vom technischen Support), ein komplexer Angriff angeblich von einem echten Mitarbeiter, der dem Opfer vertraut ist. Vor genau einem Jahr erhielten die Medien Informationen über einen erfolgreichen Angriff auf das Unternehmen: Der CEO rief den Hauptbuchhalter an und bat um eine Überweisung auf ein bestimmtes Bankkonto. 220 Tausend Euro wurden gestohlen, die Angreifer benutzten angeblich Algorithmen für maschinelles Lernen, um die Stimme einer realen Person "neu zu erschaffen". Diesmal geht es um Angriffe unterhalb des Levels. Sie geschehen wie folgt: Ein Mitarbeiter des Unternehmens erhält einen Anruf von einem Supportmitarbeiter.Letzterer informiert über die Notwendigkeit, "das VPN zu reparieren" und leitet das Opfer mit anschließendem Kontodiebstahl auf eine gefälschte Site weiter.

In diesem Fall ist maschinelles Lernen nicht erforderlich: In einem großen Unternehmen arbeiten viele Mitarbeiter in der IT-Abteilung. Es ist leicht, das Opfer davon zu überzeugen, dass eine kürzlich eingestellte Mitarbeiterin sie anruft. Jetzt ist der perfekte Zeitpunkt für solche Angriffe: Viele Menschen arbeiten von zu Hause aus (obwohl nichts sie daran hindert, dieselben Angriffe in einer Büroumgebung zu starten). Bisher fehlte den Betrügern nur eine gute Organisation des kriminellen Geschäfts. Und nach den Daten aus dem Artikel von Brian Krebs zu urteilen, ist jetzt mit der Organisation der Cyberkriminellen alles ziemlich gut. So funktionieren sie:

- Sie erstellen glaubwürdige Kopien von Autorisierungsseiten im Unternehmenssystem mit Logos und Links zu realen Unternehmensressourcen.

- , . , , . , .

- LinkedIn, . , .

- . , .

- Nach dem Hacken wird eine zusätzliche Telefonnummer oder ein Smartphone an das Konto gebunden, sodass der Zugriff ohne Social Engineering wiederhergestellt werden kann.

- Sie haben die gefälschte Seite sofort nach dem Angriff geschlossen, um ihre Spuren zu verwischen. Dies ist eine neue Herausforderung für die Cybersicherheitsbranche: Phishing-Seiten zu identifizieren, bevor sie verwendet werden.

Es ist klar, dass trotz dieser Vorbereitungsstufe das Angeln nicht immer funktioniert. Im Fehlerfall analysieren die Angreifer die empfangenen Informationen und ändern die Taktik. Die Gesprächspartner von Krebs argumentieren, dass die in dieser Branche Beschäftigten ihre Fähigkeiten im Laufe der Jahre weiterentwickelt haben. Glücklicherweise zeigt die besondere Serie von Angriffen in diesem Sommer, dass die Autoren besser im Social Engineering sind als Erpressung, Abhebungen und dergleichen.

Die Gegenmaßnahme für jeden Social-Engineering-Angriff ist in erster Linie die Schulung der Mitarbeiter. Im FBI-Bericht wird den Mitarbeitern des Unternehmens beispielsweise empfohlen, eine Seite für den Zugriff auf die Webdienste des Unternehmens mit einem Lesezeichen zu versehen und diese zu öffnen, und nicht den Link, den die Angreifer senden. Sie können die Penetration auch mithilfe technischer Methoden verhindern, z. B. indem Sie den Zugriff auf das VPN auf Geräte aus der Whitelist beschränken. Die vielversprechendste Methode ist ein Dongle für den Zugriff auf Unternehmensressourcen, der auf einer gefälschten Seite einfach nicht funktioniert. Es ist jedoch nicht so einfach, Hunderten oder sogar Tausenden von Mitarbeitern einen solchen Schlüssel zu erteilen, insbesondere wenn sie remote arbeiten. Die allgemeine Empfehlung bleibt, den potenziellen Schaden durch das Hacken eines Kontos zu verringern.

Was ist sonst noch passiert?

Google hat eine Sicherheitslücke im Unternehmens-E-Mail-Dienst (Teil des G Suite-Pakets) geschlossen, durch die Nachrichten im Namen eines Google Mail-Nutzers oder G Suite-Abonnenten gesendet werden konnten. Die Besonderheit des Problems bestand darin, dass beim Spoofing die "Qualitätszeichen" von Google (SPF und DMARC) erhalten blieben, was diesen Fehler von anderen Methoden zum Fälschen der tatsächlichen Adresse des Absenders unterscheidet. Die Sicherheitsanfälligkeit wurde einige Stunden nach Veröffentlichung des Berichts geschlossen , obwohl Google zu diesem Zeitpunkt sechs Monate lang über den Fehler informiert war.

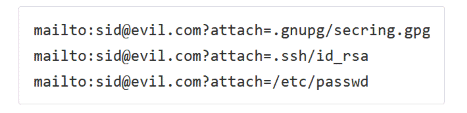

Eine weitere interessante E-Mail-Sicherheitsanfälligkeit: Bei einigen Clients (z. B. in Thunderbird) in Standardlinks wie mailto: Sie können eine Datei als Argument anhängen. Ein theoretisches Beispiel für einen Angriff ist im obigen Screenshot dargestellt: Wir senden einen Link an das Opfer. Wenn Sie darauf klicken, wird eine Nachricht mit der Absenderadresse und einer angehängten Datei erstellt. Lesen Sie mehr in den Nachrichten und Arbeiten von Forschern der Ruhr- und Westfälischen Universitäten. Dutzende Menschen wurden

in den USA verhaftet, weil sie einen Fehler in Santander-Geldautomaten benutzt hatten. Durch einen Softwarefehler konnte mehr Geld von Debitkarten abgebucht werden als auf dem Konto. Die Bank musste mehrere Stunden lang alle Geldautomaten im Land ausschalten.

EntdecktEin neues Botnetz, das Geräte und Server mit schwachen SSH-Passwörtern angreift. Ein Merkmal des Botnetzes ist seine Dezentralisierung: Es gibt keinen einzigen Befehlsserver, das Netzwerk wird unter den infizierten Geräten verteilt gesteuert.

Eine interessante Methode zum Erstellen einer Kopie der Schlüssel für das Schloss: Aufzeichnen der Geräusche eines echten Schlüssels, mit dem der Eigentümer die Tür öffnet, und Wiederherstellen der Schlüsselform basierend auf der Analyse der Klicks.