Willkommen zu Artikel 5 in der Check Point SandBlast Agent Management Platform-Lösungsreihe. Frühere Artikel finden Sie, indem Sie auf den entsprechenden Link klicken: erster , zweiter , dritter , vierter . Heute werden wir uns die Überwachungsfunktionen in der Verwaltungsplattform ansehen, nämlich das Arbeiten mit Protokollen, interaktiven Dashboards (Ansicht) und Berichten. Wir werden auch das Thema Bedrohungsjagd ansprechen, um aktuelle Bedrohungen und anomale Ereignisse auf dem Computer des Benutzers zu identifizieren.

Protokolle

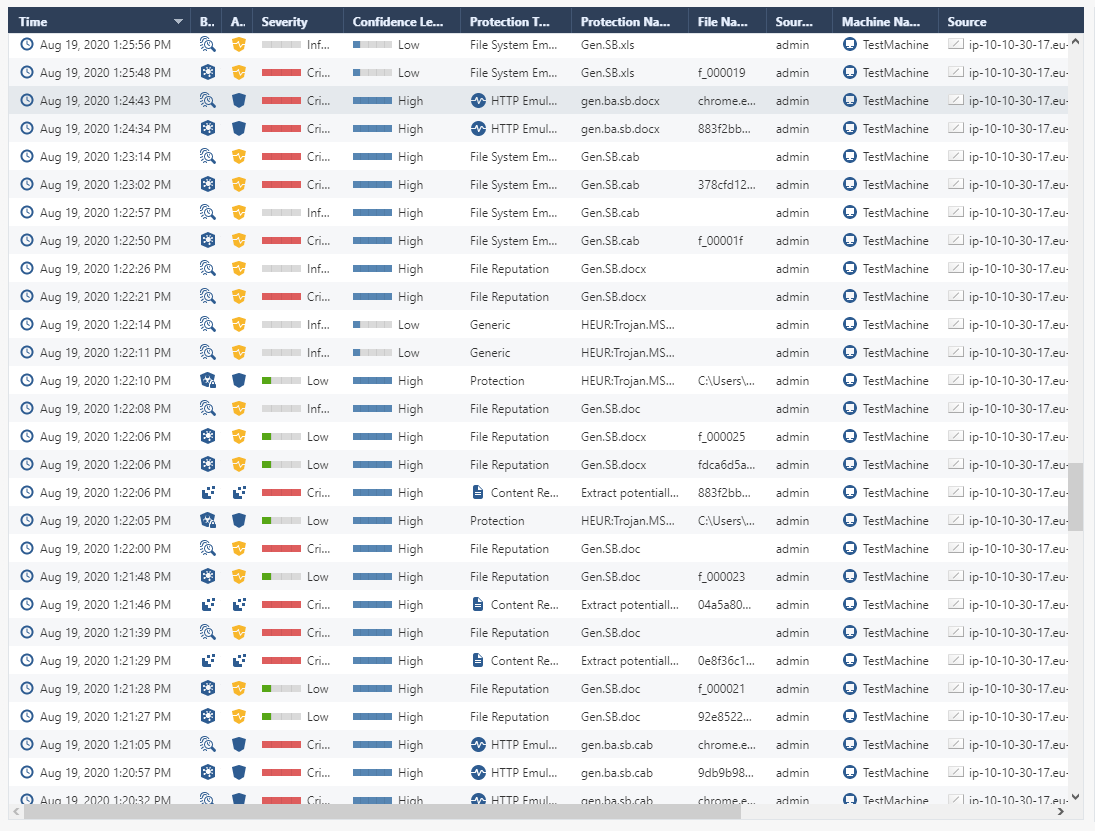

Die Hauptinformationsquelle für die Überwachung von Sicherheitsereignissen ist der Abschnitt Protokolle, in dem detaillierte Informationen zu jedem Vorfall angezeigt werden. Außerdem können Sie mithilfe bequemer Filter Ihre Suchkriterien verfeinern. Wenn Sie beispielsweise mit der rechten Maustaste auf einen Parameter (Blade, Aktion, Schweregrad usw.) des gewünschten Protokolls klicken, kann dieser Parameter als Filter: "Parameter" oder Filter Out: "Parameter" gefiltert werden . Außerdem kann für den Parameter Source die Option IP Tools ausgewählt werden, in der Sie an eine bestimmte IP-Adresse / einen bestimmten IP-Namen pingen oder einen nslookup ausführen können, um die Quell-IP-Adresse nach Namen abzurufen.

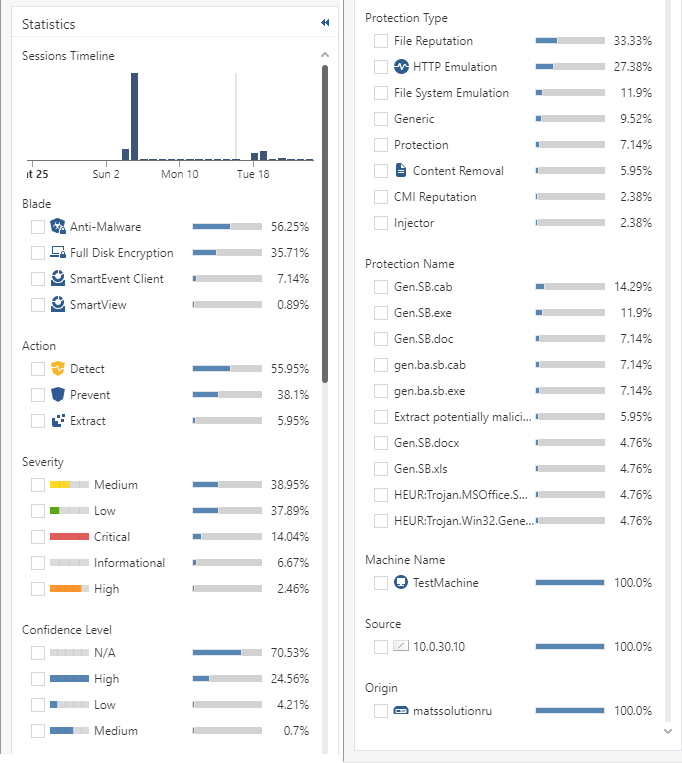

Im Abschnitt Protokolle gibt es zum Filtern von Ereignissen einen Unterabschnitt Statistik, in dem Statistiken für alle Parameter angezeigt werden: ein Zeitdiagramm mit der Anzahl der Protokolle sowie Prozentsätze für jeden der Parameter. In diesem Unterabschnitt können Sie Protokolle einfach filtern, ohne auf die Suchleiste zu verweisen und Filterausdrücke zu schreiben. Wählen Sie einfach die gewünschten Parameter aus, und eine neue Liste der Protokolle wird sofort angezeigt.

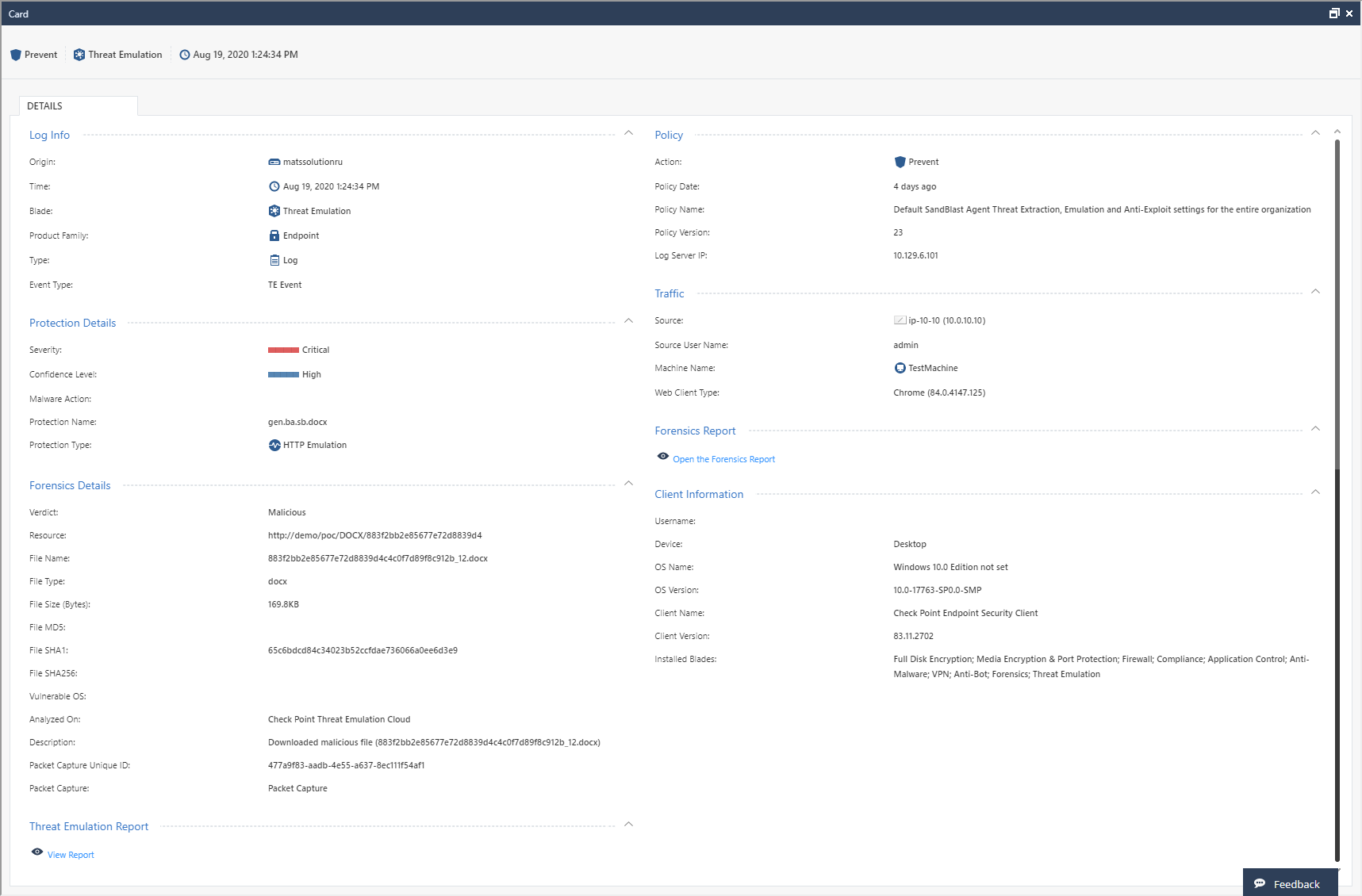

Detaillierte Informationen zu jedem Protokoll finden Sie im rechten Bereich des Abschnitts "Protokolle". Es ist jedoch bequemer, das Protokoll durch Doppelklicken zu öffnen, um den Inhalt zu analysieren. Unten finden Sie ein Beispiel für ein Protokoll (das Bild kann angeklickt werden), in dem detaillierte Informationen zum Auslösen der Aktion "Verhindern" des Threat Emulation Blade für eine infizierte ".docx" -Datei angezeigt werden. Das Protokoll enthält mehrere Unterabschnitte, in denen die Details des Sicherheitsereignisses angezeigt werden: ausgelöste Richtlinien und Schutz, forensische Details, Informationen zum Client und Datenverkehr. Besonders hervorzuheben sind die Berichte, die im Protokoll - Bedrohungsemulationsbericht und Forensikbericht - verfügbar sind. Diese Berichte können auch über den SandBlast Agent-Client geöffnet werden.

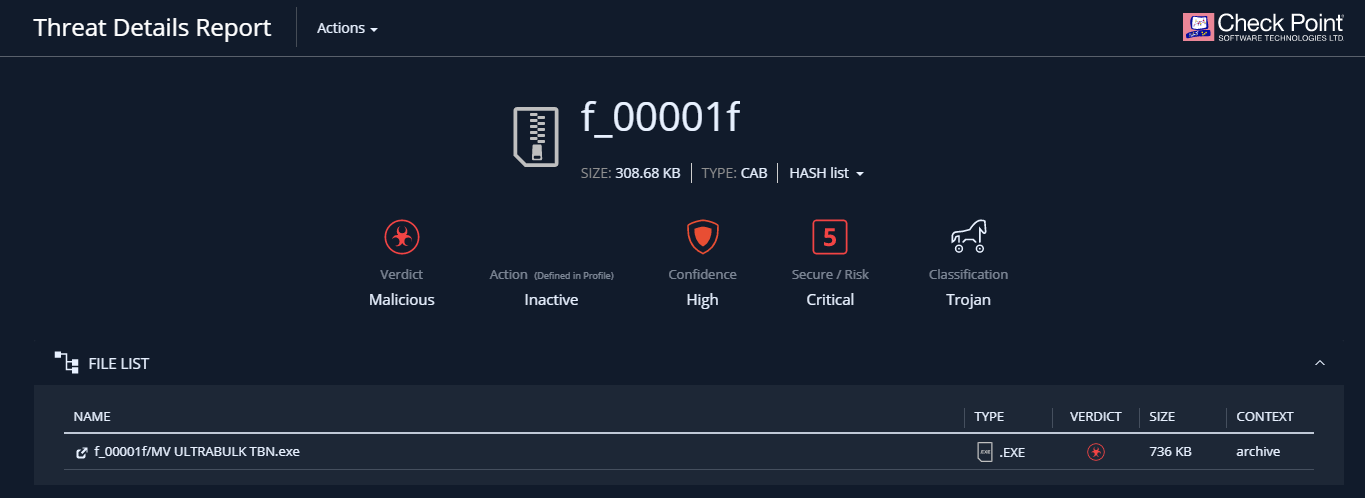

Bedrohungsemulationsbericht

Wenn Sie das Threat Emulation Blade nach der Emulation in der Check Point Cloud verwenden, wird im entsprechenden Protokoll ein Link zu einem detaillierten Bericht über die Ergebnisse der Emulation - Threat Emulation Report angezeigt. Der Inhalt eines solchen Berichts wird in unserem Artikel zur Malware-Analyse mithilfe der Check Point SandBlast Network-Forensik ausführlich beschrieben . Es ist zu beachten, dass dieser Bericht interaktiv ist und es Ihnen ermöglicht, die Details der einzelnen Abschnitte zu "durchlaufen". Es ist auch möglich, eine Aufzeichnung des Emulationsprozesses in einer virtuellen Maschine anzuzeigen, die ursprüngliche schädliche Datei herunterzuladen oder ihren Hash abzurufen und sich an das Check Point Incident Response Team zu wenden.

Forensikbericht

Für fast jedes Sicherheitsereignis wird ein Forensikbericht erstellt, der detaillierte Informationen zu der schädlichen Datei enthält: Eigenschaften, Aktionen, Einstiegspunkt in das System und Auswirkungen auf wichtige Unternehmensressourcen. Wir haben die Struktur des Berichts im Artikel zur Malware-Analyse mithilfe der Check Point SandBlast Agent-Forensik ausführlich erörtert . Ein solcher Bericht ist eine wichtige Informationsquelle bei der Untersuchung von Sicherheitsereignissen. Falls erforderlich, können Sie den Inhalt des Berichts sofort an das Check Point Incident Response Team senden.

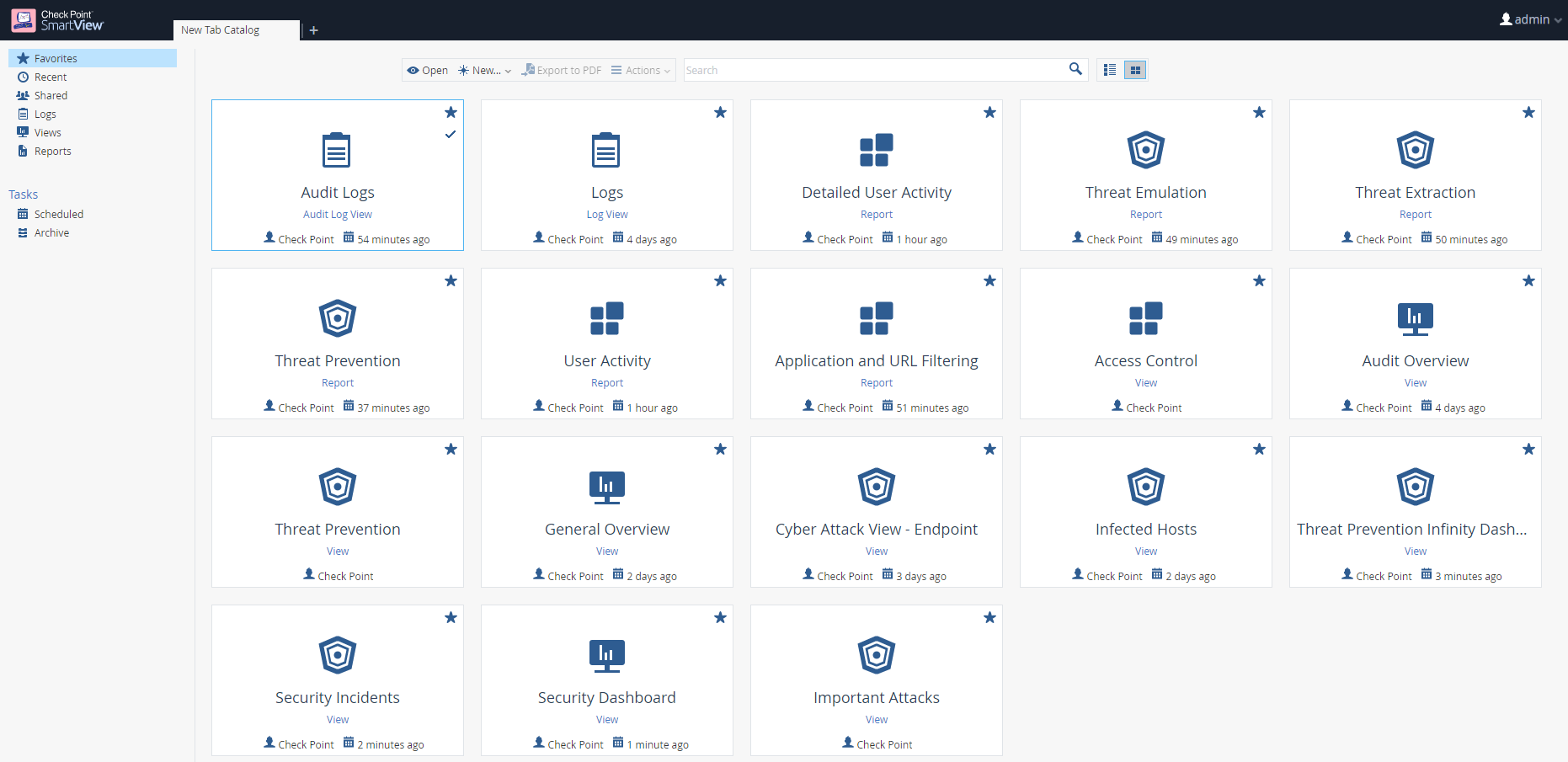

SmartView

Check Point SmartView ist ein praktisches Tool zum Erstellen und Anzeigen dynamischer Dashboards (Ansicht) und Berichte im PDF-Format. Benutzerprotokolle und Überwachungsereignisse für Administratoren können auch in SmartView angezeigt werden. Die folgende Abbildung zeigt die nützlichsten Berichte und Dashboards für die Arbeit mit SandBlast Agent. Berichte in SmartView sind Dokumente mit statistischen Informationen zu Ereignissen für einen bestimmten Zeitraum. Unterstützt das Hochladen von Berichten im PDF-Format auf den Computer, auf dem SmartView geöffnet ist, sowie das regelmäßige Hochladen in PDF / Excel per E-Mail des Administrators. Darüber hinaus werden der Import / Export von Berichtsvorlagen, die Erstellung eigener Berichte und die Möglichkeit, Benutzernamen in Berichten auszublenden, unterstützt. Die folgende Abbildung zeigt ein Beispiel für einen eingebetteten Bericht zur Bedrohungsprävention.

Mithilfe von Dashboards (Ansicht) in SmartView kann der Administrator auf die Protokolle für das entsprechende Ereignis zugreifen. Doppelklicken Sie einfach auf das gewünschte Objekt, sei es eine Diagrammspalte oder den Namen einer schädlichen Datei. Wie bei Berichten können Sie Ihre eigenen Dashboards erstellen und Benutzerdaten ausblenden. Bei Dashboards wird auch der Import / Export von Vorlagen unterstützt, das regelmäßige Hochladen in PDF / Excel per E-Mail des Administrators und die automatische Datenaktualisierung, um Sicherheitsereignisse in Echtzeit zu überwachen.

Zusätzliche Überwachungsabschnitte

Eine Beschreibung der Überwachungstools in der Verwaltungsplattform wäre unvollständig, ohne die Abschnitte Übersicht, Computerverwaltung, Endpunkteinstellungen und Push-Vorgänge zu erwähnen. Diese Abschnitte wurden im zweiten Artikel ausführlich beschrieben.Es wird jedoch nützlich sein, ihre Möglichkeiten zur Lösung von Überwachungsaufgaben zu prüfen. Beginnen wir mit der Übersicht, die aus zwei Unterabschnitten besteht - Betriebsübersicht und Sicherheitsübersicht. Hierbei handelt es sich um Dashboards mit Informationen zum Status geschützter Benutzermaschinen und Sicherheitsereignissen. Wie bei der Interaktion mit anderen Dashboards können Sie in den Unterabschnitten "Betriebsübersicht" und "Sicherheitsübersicht" beim Doppelklicken auf den gewünschten Parameter zum Abschnitt "Computerverwaltung" mit dem ausgewählten Filter (z. B. "Desktops" oder "Status vor dem Start: Aktiviert") oder zum Abschnitt wechseln Protokolle für ein bestimmtes Ereignis. Der Unterabschnitt Sicherheitsübersicht ist ein Dashboard für Cyber Attack View - Endpoint, das Sie anpassen und automatische Datenaktualisierungen einrichten können.

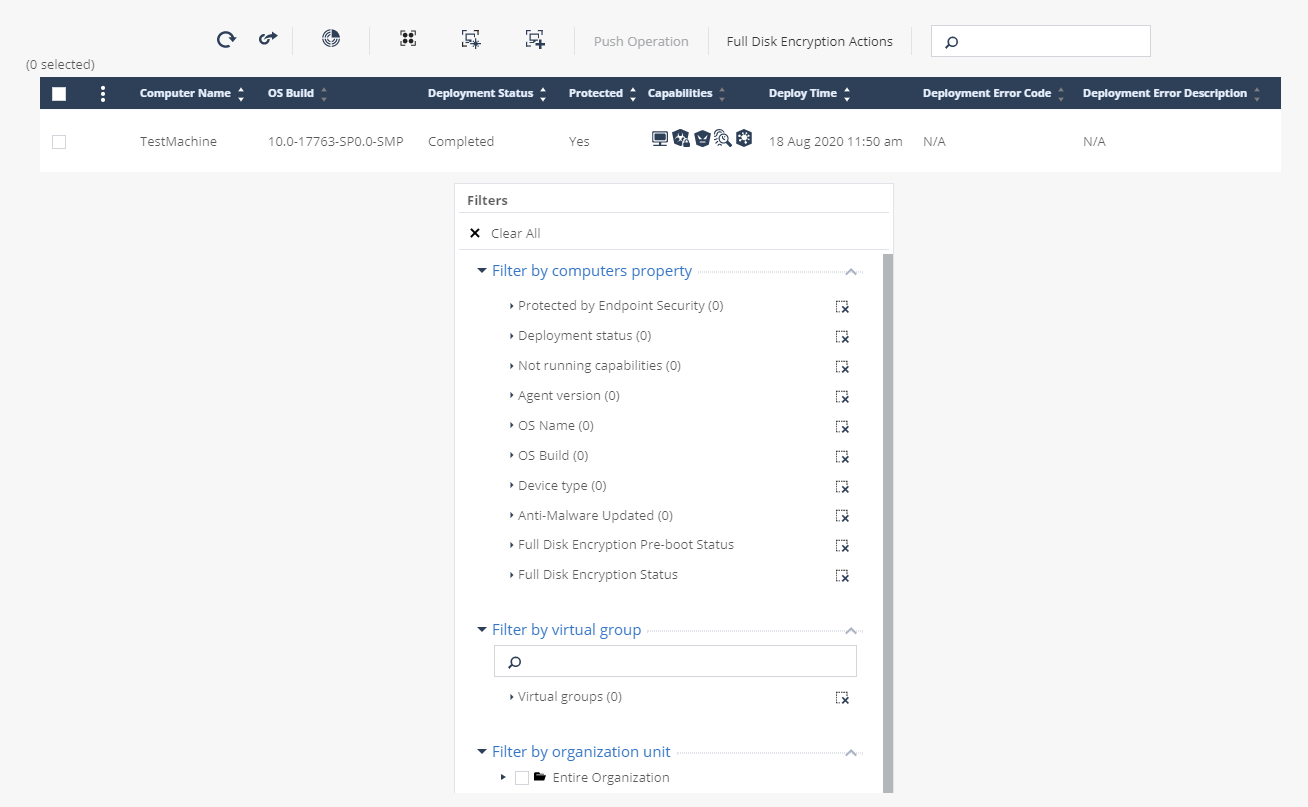

Im Abschnitt Computerverwaltung können Sie den Status des Agenten auf Benutzercomputern, den Status der Aktualisierung der Anti-Malware-Datenbank, Schritte zur Festplattenverschlüsselung und vieles mehr überwachen. Alle Daten werden automatisch aktualisiert und der Prozentsatz der berechtigten Benutzercomputer wird für jeden Filter angezeigt. Der Export von Computerdaten im CSV-Format wird ebenfalls unterstützt. Ein wichtiger Aspekt bei der Überwachung der Sicherheit von Arbeitsstationen ist das Einrichten von Benachrichtigungen über kritische Ereignisse (Warnungen) und das Exportieren von Protokollen (Exportereignisse) zur Speicherung auf dem Protokollserver des Unternehmens. Beide Einstellungen werden im Abschnitt Endpunkteinstellungen und für Warnungen vorgenommen

Es ist möglich, einen Mailserver zu verbinden, um Benachrichtigungen über Ereignisse an den Administrator zu senden und Schwellenwerte für das Auslösen / Deaktivieren von Benachrichtigungen zu konfigurieren, abhängig vom Prozentsatz / der Anzahl der Geräte, die den Ereigniskriterien entsprechen. Mit "Ereignisse exportieren" können Sie die Weiterleitung von Protokollen von der Verwaltungsplattform an den Protokollserver des Unternehmens zur weiteren Verarbeitung konfigurieren. Unterstützte Formate sind die Protokolle SYSLOG, CEF, LEEF, SPLUNK, TCP / UDP sowie alle SIEM-Systeme mit einem laufenden Syslog-Agenten, die TLS / SSL-Verschlüsselung und Syslog-Client-Authentifizierung verwenden.

Für eine eingehende Analyse von Ereignissen auf dem Agenten oder für den Fall, dass Sie sich an den technischen Support wenden, können Sie mithilfe einer erzwungenen Operation im Abschnitt Push-Operationen schnell Protokolle vom SandBlast Agent-Client erfassen. Sie können die Weiterleitung des generierten Archivs mit Protokollen an Check Point-Server oder an Unternehmensserver konfigurieren. Das Archiv mit Protokollen wird auch auf dem Benutzercomputer im Verzeichnis C: \ Benutzer \ Benutzername \ CPInfo gespeichert. Unterstützt das Starten des Prozesses zum Sammeln von Protokollen zu einem bestimmten Zeitpunkt und die Möglichkeit, den Vorgang durch den Benutzer zu verschieben.

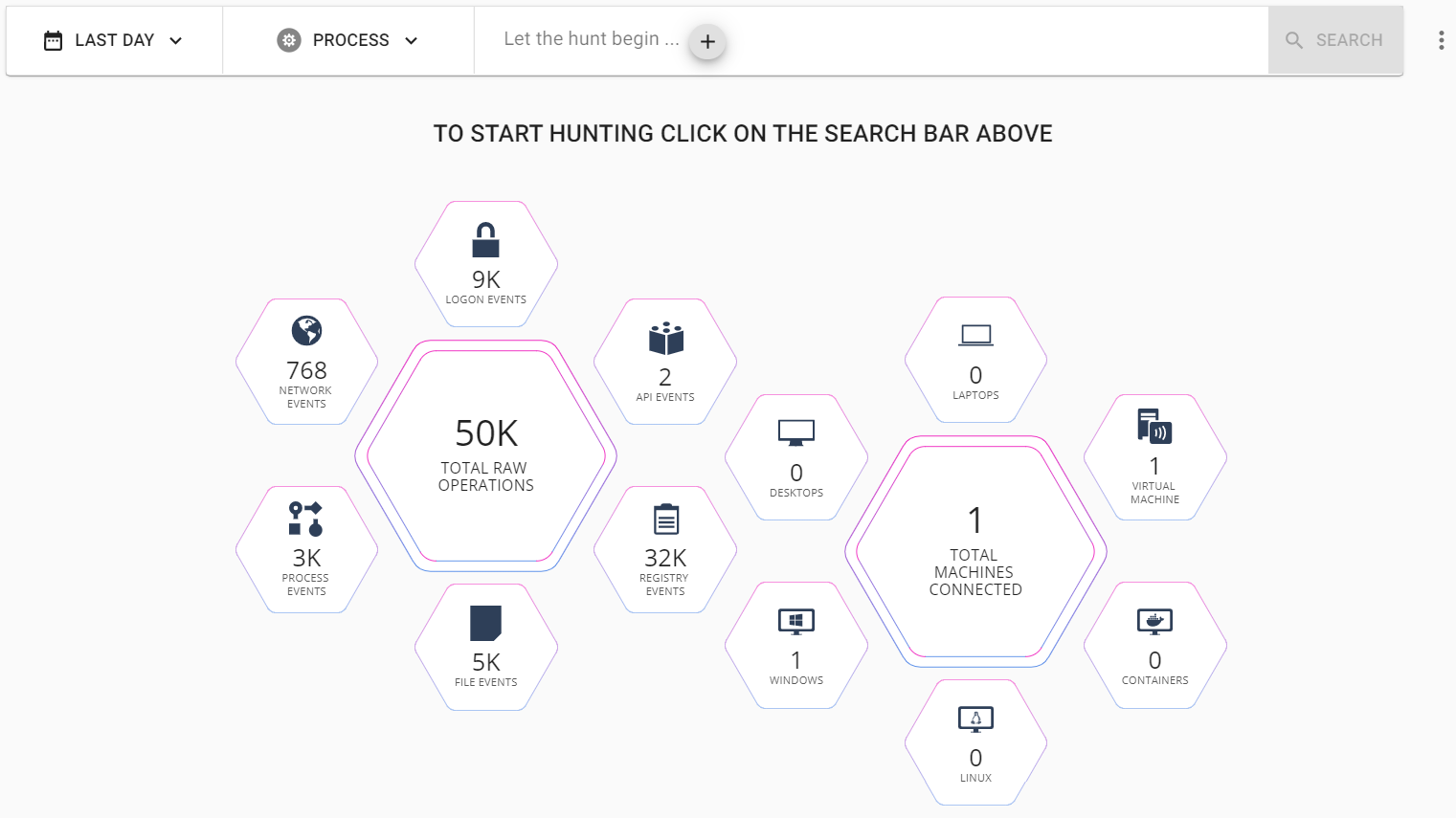

Bedrohungsjagd

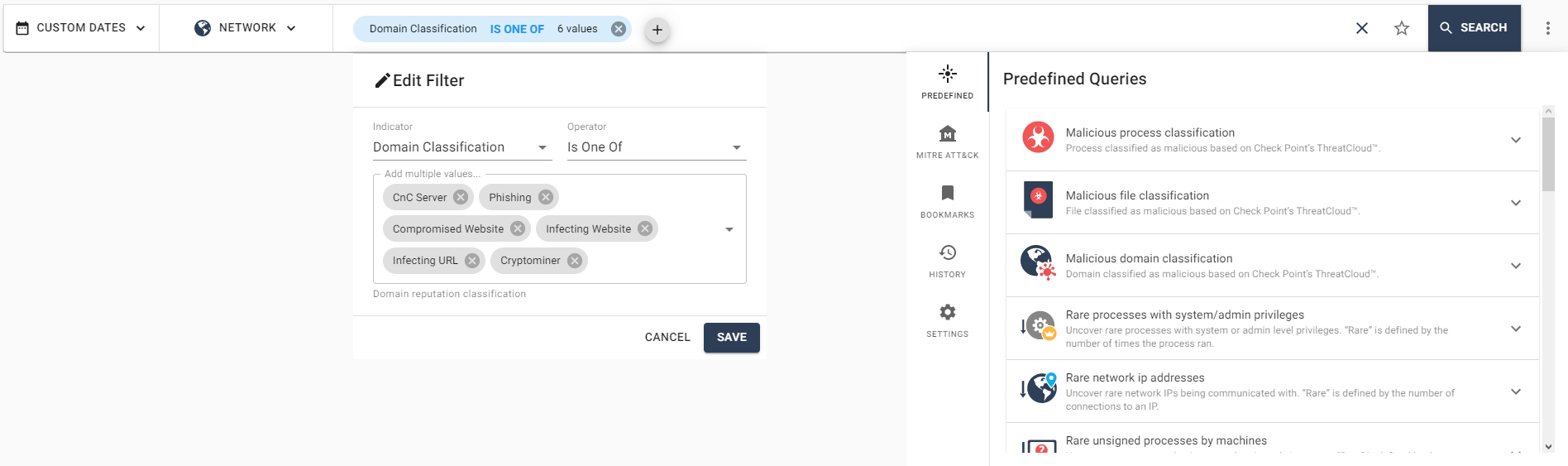

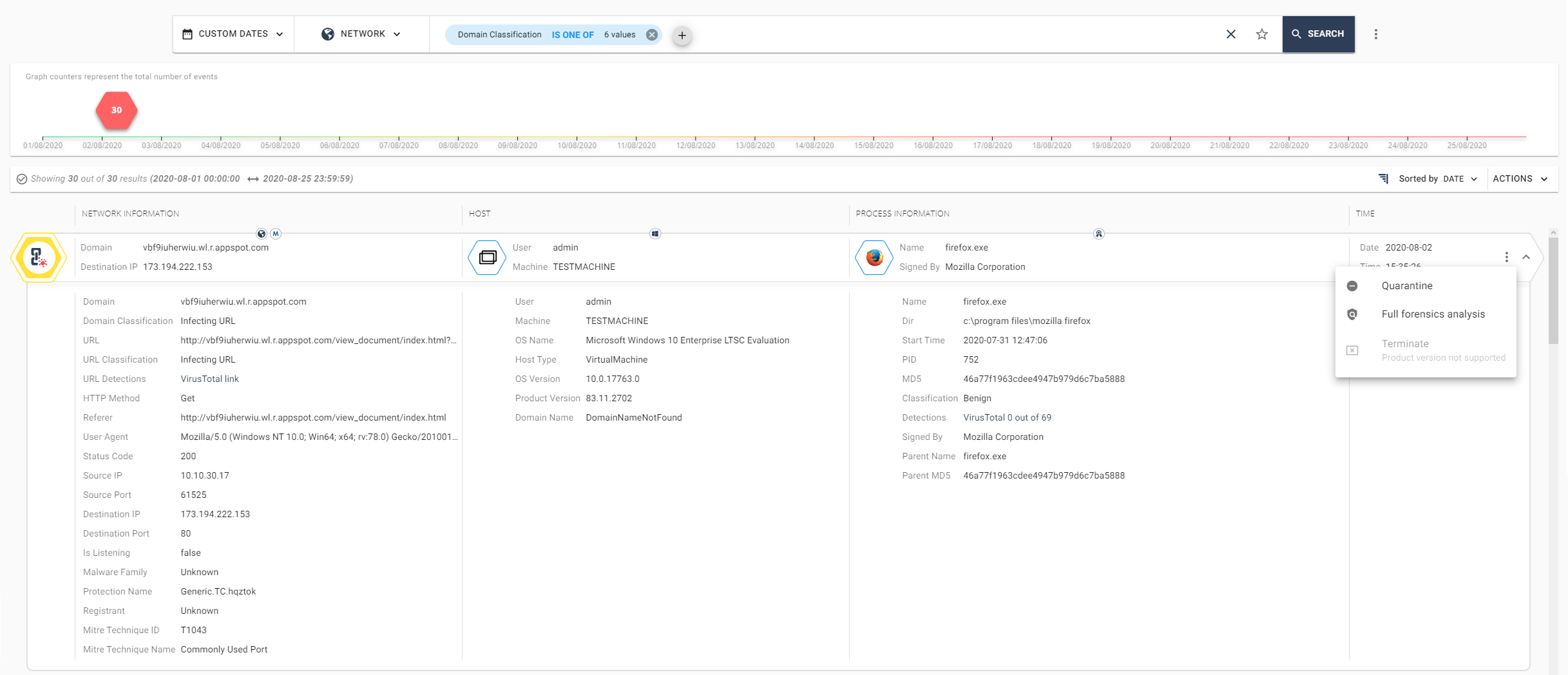

Die Threat Hunting-Methode wird verwendet, um proaktiv nach böswilligen Aktivitäten und anomalem Verhalten im System zu suchen und ein potenzielles Sicherheitsereignis weiter zu untersuchen. Im Abschnitt "Bedrohungssuche" der Verwaltungsplattform können Sie nach Ereignissen mit bestimmten Parametern in den Daten eines Benutzercomputers suchen. Das Threat Hunting-Tool verfügt über mehrere vordefinierte Abfragen, z. B.: Zum Klassifizieren bösartiger Domänen oder Dateien, Verfolgen seltener Anrufe an bestimmte IP-Adressen (im Vergleich zu allgemeinen Statistiken). Die Anforderungsstruktur besteht aus drei Parametern: Indikator (Netzwerkprotokoll, Prozess-ID, Dateityp usw.), Operator ("ist", "ist nicht", "enthält", "eines von" usw.) und Anforderungshauptteil

... Reguläre Ausdrücke können im Anforderungshauptteil verwendet werden, und mehrere Filter können gleichzeitig in der Suchzeichenfolge verwendet werden. Nach Auswahl eines Filters und Abschluss der Verarbeitung der Anforderung wird der Zugriff auf alle geeigneten Ereignisse angezeigt. Sie können detaillierte Informationen zum Ereignis anzeigen, das Anforderungsobjekt unter Quarantäne stellen oder einen detaillierten forensischen Bericht mit einer Beschreibung des Ereignisses erstellen. Derzeit befindet sich dieses Tool in der Beta-Version. In Zukunft ist geplant, den Funktionsumfang zu erweitern, z. B. um Informationen zum Ereignis in Form der Mitre Att & ck-Matrix hinzuzufügen.

Fazit

Zusammenfassend: In diesem Artikel haben wir die Möglichkeiten zur Überwachung von Sicherheitsereignissen in der SandBlast Agent Management Platform untersucht und ein neues Tool für die proaktive Suche nach böswilligen Aktionen und Anomalien auf Benutzercomputern untersucht - Threat Hunting. Der nächste Artikel ist der letzte in diesem Zyklus. In diesem Artikel werden die häufigsten Fragen zur Management Platform-Lösung behandelt und die Testfunktionen dieses Produkts erläutert.

Eine große Auswahl an Materialien am Check Point von TS Solution . Um die folgenden Veröffentlichungen auf der SandBlast Agent Management Platform nicht zu verpassen, folgen Sie den Updates in unseren sozialen Netzwerken ( Telegramm , Facebook , VK , TS Solution Blog , Yandex.Zen)).