Unser Projekt vorantreiben. Wir haben den SIEM-Teil abgeschlossen. Es ist Zeit, unser Projekt von einem einfachen Beobachter zu einem aktiven Responder zu machen. Eines der wichtigsten Werkzeuge, die wir dafür verwendet haben, ist Wazuh. In diesem Artikel möchten wir Sie über die Vorteile dieses Tools informieren. Wir erklären Ihnen auch, wie Sie es installieren und verwenden.

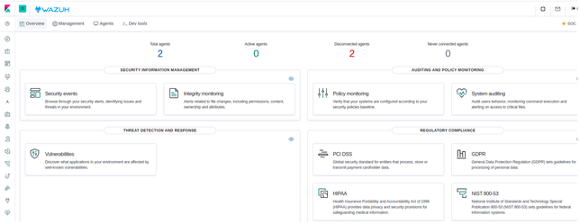

Wazuh ist eine Open-Source-Engine zur Erkennung, Anzeige und zum Vergleich von Sicherheitsbestimmungen.

Es wurde als eine Abzweigung von OSSEC HIDS erstellt, die später in Elastic Stack und OpenSCAP integriert wurde und zu einer umfassenderen Lösung wurde.

Mit Wazuh erhalten Sie eine tiefere Sicherheitssichtbarkeit in Ihrer Infrastruktur, indem Sie Hosts auf Betriebssystem- und Anwendungsebene verfolgen.

Inhaltsverzeichnis für alle Beiträge.

- Einführung. Bereitstellung von Infrastruktur und Technologie für SOC as a Service (SOCasS)

- ELK Stack - Installation und Konfiguration

- Spaziergang durch die offene Distribution

- Dashboards und ELK SIEM-Visualisierung

- Integration mit WAZUH

- Alarmierung

- Bericht erstellen

- Fallmanagement

Der Artikel ist in folgende Abschnitte unterteilt:

- Installieren des Wazuh-Servers und des Agenten

Wazuh Server installieren

Installieren des Wazuh-Agenten

App-Installation und Integration mit kibana

Agenten konfigurieren und verbinden

1- wazuh

Wazuh — , , , . , .

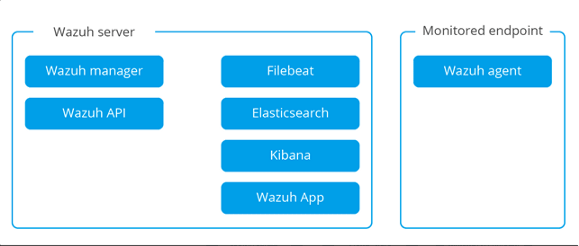

Wazuh: Wazuh, API Filebeat. .

Wazuh: , . Wazuh, .

1.1- Wazuh:

Wazuh , , . , ( , , , . .), / . Elasticsearch .

(Single-host architecture (HIDS)), :

. :

https://documentation.wazuh.com/3.8/getting-started/architecture.html

1.2- Wazuh manager, API Filebeat

wazuh

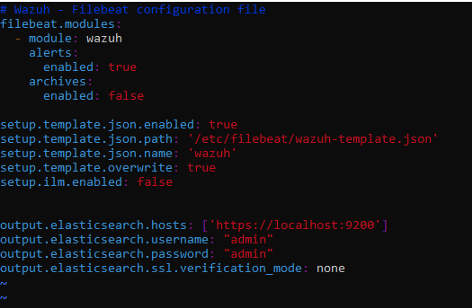

filebeat: filebeat elasticsearch logstash. elasticsearch ssl ( , )

cd /etc/filebeat

nano filebeat.yml

3 :

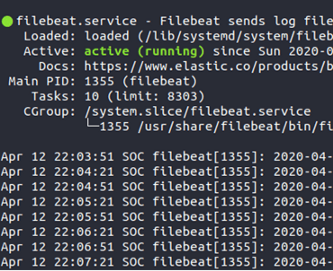

filebeat setup — index-management

service filebeat start

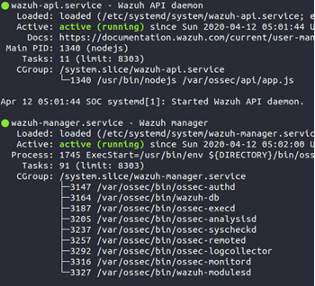

service wazuh-manager start

service wazuh-api start

1.3- wazuh-

, wazuh-agent:

1.4- wazuh Kibana:

Wazuh Kibana ELK, .

Git Hub, -.

wazuh, ELK Stack 7.6.1. .

cd /usr/share/kibana

sudo -u kibana bin/kibana-plugin install https://packages.wazuh.com/wazuhapp/wazuhapp-3.12.2_7.6.1.zipKibana, :

cat >> /etc/default/kibana << EOF

NODE_OPTIONS=" —max_old_space_size=2048"

EOF:

systemctl restart kibana:

https://github.com/wazuh/wazuh-kibana-app

, wazuh . . wazuh api. . . , . , .

1–5

. .

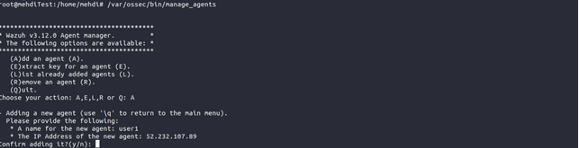

Wazuh manager manage_agents, . . :

/var/ossec/bin/manage_agents

, A . , , user1. IP- . : IP- , () IP-. Enter

, wazuh.

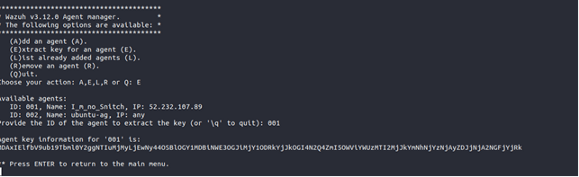

E . , 001.

, Wazuh, Linux root. .

/var/ossec/bin/manage_agents -i "__", "y" Enter.

Wazuh /var/ossec/etc/ossec.conf, IP- Wazuh. <> <> MANAGER_IP Wazuh. Wazuh- IP- DNS-:

1.6- :

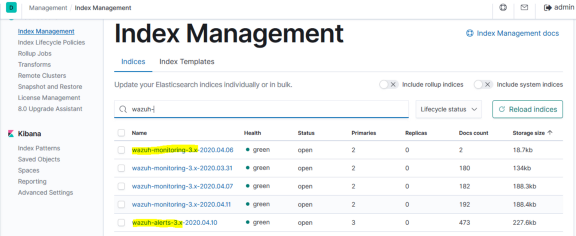

, ELK wazuh. . - (wazuh-alert wazuh-monitoring)

Wazuh:

Wazuh , Wazuh-manager.

— , , . — . , .

, IP- , , , Bruteforce, , RDP SSH, .

, IP- , , Wazuh. SSH-Bruteforce. 8 . , "5712 — SSHD ". . , IP .

-, , .

OSSEC , . / var / ossec / active-response / bin / . firewall-drop.sh, Linux / Unix IP- .

ossec.conf OSSEC Manager:

nano /var/ossec/etc/ossec.conffirewall-drop.sh, Linux / Unix IP- .

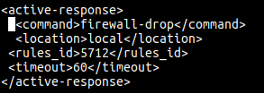

OSSEC . :

-command: (firewall-drop).

-location: . , . , local.

-rules_id: , 5712.

-timeout: IP 60 (iptables, ipfilter . .)

. wazuh-manager :

service wazuh-manager restartwazuh-agent ossec.conf :

<active-response>

<disabled>no</disabled>

</active-response>SSH -, Wazuh, 60 8 .

Wazuh, :

https://documentation.wazuh.com/3.7/user-manual/capabilities/active-response/how-it-works.html

Telegramm-Chat auf Elasticsearch: https://t.me/elasticsearch_ru