Darauf folgen Anweisungen zum Konfigurieren von AWS MFA und zum Installieren und Konfigurieren von AWS CLI.

Leider hat dieses obligatorische Verfahren einen halben Tag gedauert. Damit andere unsichere AWS-Benutzer, wie ich, keine kostbare Zeit mit Kleinigkeiten verschwenden, habe ich beschlossen, eine Anweisung zu erstellen.

Selbst für ein Sandbox-Konto ist das Einrichten von MFA normalerweise eine obligatorische Anforderung. So ist es bei uns.

MFA konfigurieren

- Installieren Sie eine kompatible mobile App

- Wechseln Sie zur AWS-Konsole

- Meine Sicherheitsanmeldeinformationen -> MFA-Gerät zuweisen

- Virtual MFA Device

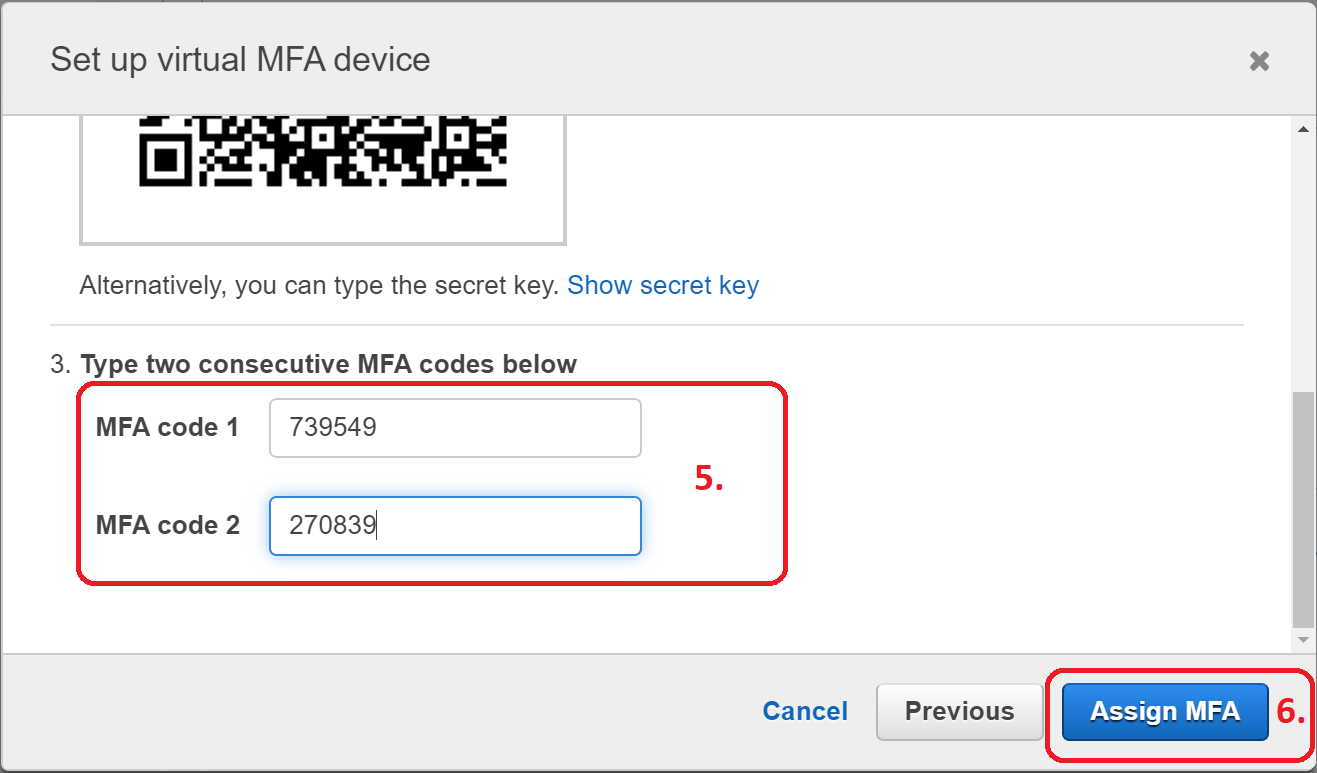

-

-

AWS CLI

https://docs.aws.amazon.com/cli/latest/userguide/install-cliv2.html

https://docs.aws.amazon.com/cli/latest/userguide/cli-configure-profiles.html

- My Security Credentials -> Create access key

- .

$ aws configure --profile <your profile name>

AWS CLI MFA

- ARN

aws sts get-session-token --profile < > --serial-number <ARN > --token-code < >

.- JSON, AWS_ACCESS_KEY_ID, AWS_SECRET_ACCESS_KEY, AWS_SESSION_TOKEN

~/.bash_profile

JSON jq.

#!/usr/bin/env bash

aws_login() {

session=$(aws sts get-session-token "$@")

echo "${session}"

AWS_ACCESS_KEY_ID=$(echo "${session}" | jq -r '.Credentials.AccessKeyId')

export AWS_ACCESS_KEY_ID

AWS_SECRET_ACCESS_KEY=$(echo "${session}" | jq -r '.Credentials.SecretAccessKey')

export AWS_SECRET_ACCESS_KEY

AWS_SESSION_TOKEN=$(echo "${session}" | jq -r '.Credentials.SessionToken')

export AWS_SESSION_TOKEN

}

alias aws-login-dev='aws_login --profile < dev > --serial-number <ARN > --token-code '

alias aws-login-prod='aws_login --profile < prod > --serial-number <ARN > --token-code ':

$ aws-login-dev < >Ich hoffe, diese Anleitung hilft Ihnen, lange Wanderungen in der offiziellen Dokumentation zu vermeiden;)