Cyberkriminelle entführen Router und verwenden sie dann, um Anonymisierungsdienste und Proxys zu verkaufen und DDoS-Angriffe zu organisieren. Darüber hinaus kämpfen mehrere Botnets um den Besitz von Zombie-Geräten. Neue Forschungsergebnisse von Trend Micro zeigen, wie dieser Krieg verläuft, und in diesem Beitrag werden wir die wichtigsten Details mitteilen.

Experten zufolge wird die Anzahl der mit dem Internet verbundenen IoT-Geräte im Jahr 2020 31 Milliarden Stück überschreiten . Jedes dieser Geräte enthält ein Betriebssystem mit einem Netzwerkstapel und eine Reihe von Programmen zur Ausführung grundlegender Aufgaben. Die funktionsfähigsten IoT-Geräte sind Router. Normalerweise ist ihre Firmware eine leichtgewichtige Version von Linux, die von Gerätebesitzern selten aktualisiert wird. Auf vielen Geräten bleibt das vom Hersteller angegebene Kennwort erhalten. In Kombination mit den nicht gepatchten Sicherheitslücken von altem Linux eignen sich Router daher ideal zum Entführen und Herstellen einer Verbindung zu einem Botnetz.

Warum Botnets benötigt werden

Eine Armee von Zehntausenden von Geräten kann für verschiedene Zwecke eingesetzt werden. Am häufigsten sind anonyme Proxys und DDoS-Angriffe. Diese beiden Richtungen ermöglichen es Ihnen, mit kompetenter Monetarisierung ernsthafte Einnahmen zu erzielen. Je mehr Geräte ein Netzwerk hat, desto mehr Potenzial hat es und desto mehr Geld bringt es seinen Besitzern. Daher konkurrieren Cyberkriminelle darum, so viele Router wie möglich zu entführen.

Wie kommt es zu einer Infektion?

Die gesammelten Daten zeigen, dass die meisten Infektionen mithilfe von Brute-Force-Angriffen und offenen Telnet-Ports auftreten.

Brute-Force-Angriffe werden mit einem speziellen Skript ausgeführt und sind sehr effektiv, da viele Router mit einem Standardkennwort eine Verbindung zum Internet herstellen. Passwort Brute-Force kann auch eine der Funktionen eines Botnetzes sein, so dass die Erfassung neuer Geräte sehr schnell ist.

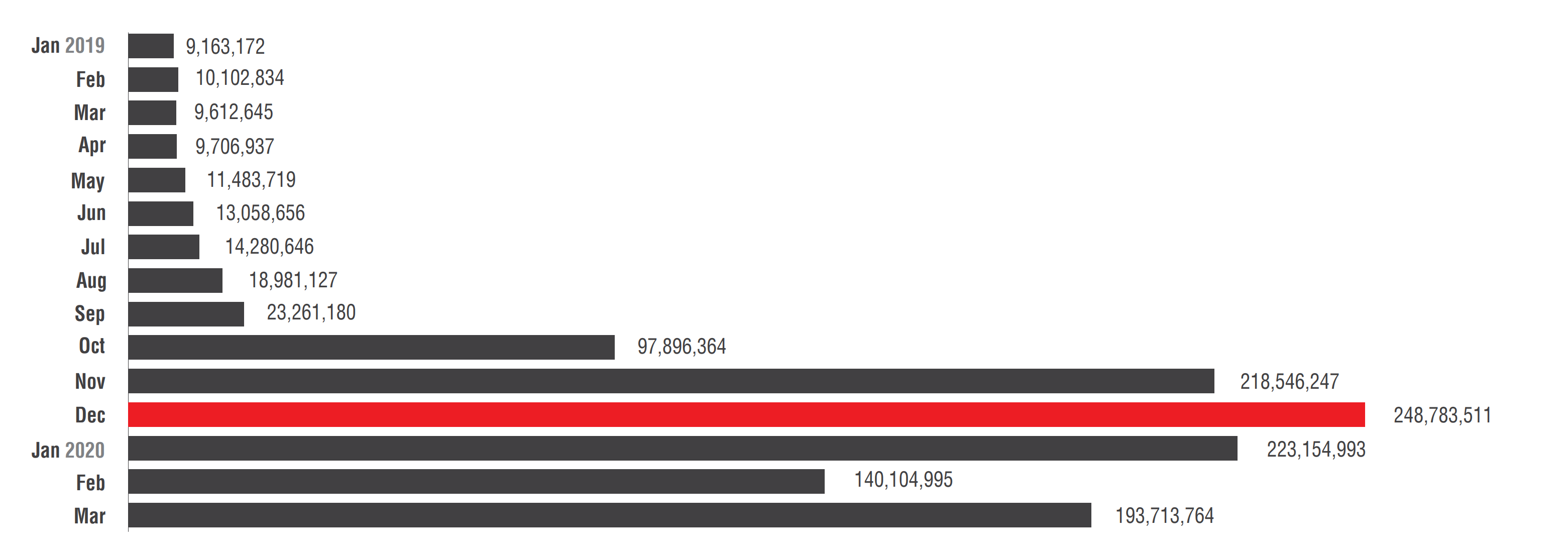

Die Anzahl der Brute-Force-Angriffe auf Router im Zeitraum 2019-2020. Quelle (im Folgenden, sofern nicht anders angegeben): Trend Micro

Laut Trend Micro-Telemetrie nahmen die Brute-Force-Versuche, sich bei Routern anzumelden, 2019 stetig zu. Anfangs war das Wachstum allmählich, aber seit Oktober sind die Zahlen stark gestiegen.

Das zweitbeliebteste Tool zur Erweiterung der Reichweite von IoT-Botnetzen ist das Knacken des Telnet-Protokolls. Obwohl Telnet heute nicht mehr so häufig verwendet wird wie früher und nicht einmal für die Verwendung empfohlen wird, verwenden viele IoT-Geräte es immer noch, um den Fernzugriff zu ermöglichen. Telnet-Sitzungen werden nicht verschlüsselt, sodass Angreifer oder Botnets Benutzeranmeldeinformationen und andere Informationen problemlos abfangen können. Infolgedessen können Botnets die aus dem Telnet-Protokoll erhaltenen Daten zur weiteren Erweiterung verwenden.

Der Versuch, eine Telnet-Sitzung mit anderen Geräten zu öffnen, ist kein normales Routerverhalten und weist möglicherweise auf einen Infektionsversuch hin. In unserer Forschung haben wir diese Metrik als Indikator für die Anzahl infizierter Router verwendet.

Trend Micro Telemetriedaten von Juli 2019 bis April 2020. Schwarze Balken - die Anzahl der Telnet-Verbindungsversuche, blaues Diagramm - die Quellen dieser Versuche

In der Spitze waren die Quellen für böswilligen Datenverkehr bis zu 16.000 Geräte pro Woche . Danach ging diese Zahl zurück, was mit dem teilweisen Herunterfahren eines der leistungsstärksten Botnetze, DoubleGuns, zusammenfiel .

Wir haben festgestellt, dass es drei Haupt-Botnet-Codebasen gibt, die am häufigsten von Cybergruppen und Script-Kiddies verwendet werden: Mirai, Kaiten und QBot. Ihre Codes sind öffentlich verfügbar, sodass jeder technisch versierte Gauner den Code einfach herunterladen, optimieren und neu kompilieren kann, um Router zu entführen und ein Botnetz zu erstellen. Somit sind die Codes dieser drei Botnets die wichtigsten Cyberwaffen im andauernden Krieg um Router.

Mirai

Dies ist der am häufigsten verwendete Code zum Erstellen von Botnetzen. Mirai wurde Ende 2016 eingeführt und veränderte sofort die Landschaft der IoT-Bedrohungen. Mirai wurde als DDoS-Angriffstool erstellt.

Der erste Mirai-Angriff war ein Angriff auf die Minecraft-Spieleserver, die vom Internetdienstanbieter OVH gehostet wurden. Die Angriffskraft, die am 19. September 2016 begann, betrug 799 Gbit / s. Das Botnetz bestand aus 145.000 Geräten.

Eine weitere Demonstration der Fähigkeiten des Botnetzes war der DDoS-Angriff mit 665 Gbit / s auf die Krebs on Security-Website am 20. September 2016. Der CDN-Anbieter Akamai, der mit dem Angriff nicht fertig werden konnte, deaktivierte einfach die Website, die vier Tage lang "gelogen" wurde. Der Angriff selbst dauerte 77 Stunden und umfasste 24.000 entführte Router.

Die größte Mirai-Kampagne warder Angriff vom 12. Oktober 2016 auf den DNS-Anbieter Dyn , der Dienste für Netflix, Reddit, Twitter und andere Unternehmen bereitstellte. Experten zufolge übertraf die Angriffskraft die Fähigkeiten aller verfügbaren Sicherheitslösungen. Zu dieser Zeit gab es im Mirai mehr als 11 Millionen Geräte.

Die Veröffentlichung des Mirai-Quellcodes hat die Welt für immer verändert. Die Möglichkeit, einen DDoS-Club für sich selbst zu gründen, um Konkurrenten zu töten und zu leasen, erwies sich als so attraktiv, dass viele Mirai-Gabeln sofort mit zusätzlichen Funktionen in Form der Verwendung zusätzlicher Exploits zum Hacken von Routern sowie Code zum Entfernen kompromittierter Geräte von Konkurrenten auftauchten.

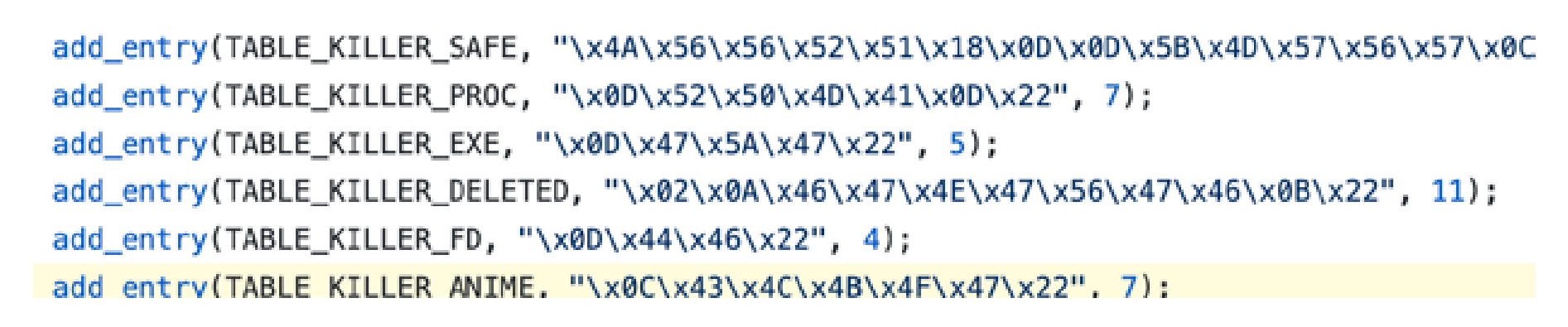

Fragmente von Mirais Code zur Zerstörung des Rivalen Malware Anime. Hier verwendet Mirai die Linux-Systemfunktion kill (), um das Signal SIG_KILL (9) an konkurrierende Prozesse zu senden.

Kaiten / Tsunami

Dieses Botnetz ist nicht so bekannt wie Mirai, obwohl es als eines der ältesten angesehen werden kann. Seine Quellen sind seit 2001 gemeinfrei. Die Interaktion mit Steuerungsservern erfolgt über das IRC-Protokoll (Internet Relay Chat). Die Serveradressen sind im Kaiten-Quellcode geschrieben, der für SH4-, PowerPC-, MIPSel-, MIPS- und ARM-Architekturen kompiliert werden kann.

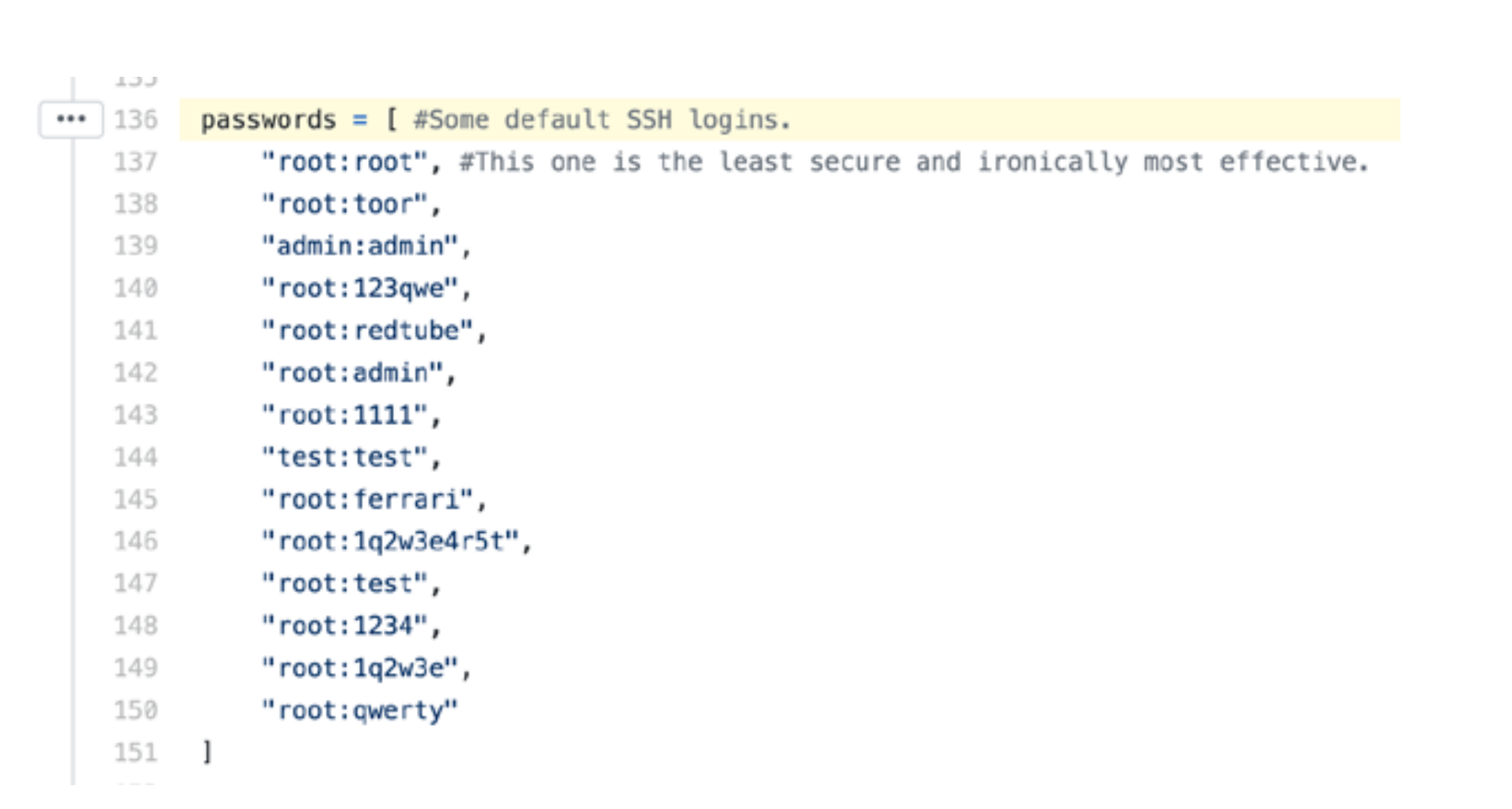

Die Suche und Infektion von Geräten wird mithilfe eines Python-Skripts durchgeführt, das nach offenen Telnet-Ports sucht und dann versucht, eine Verbindung zu diesen herzustellen, wobei Kennwörter brutal erzwungen werden. Die Brute-Force beginnt mit den häufigsten Kennwörtern, die im Hauptteil des Skripts enthalten sind:

Liste der unsichersten und am häufigsten verwendeten Kennwörter im Hauptteil des Kaiten-Skripts

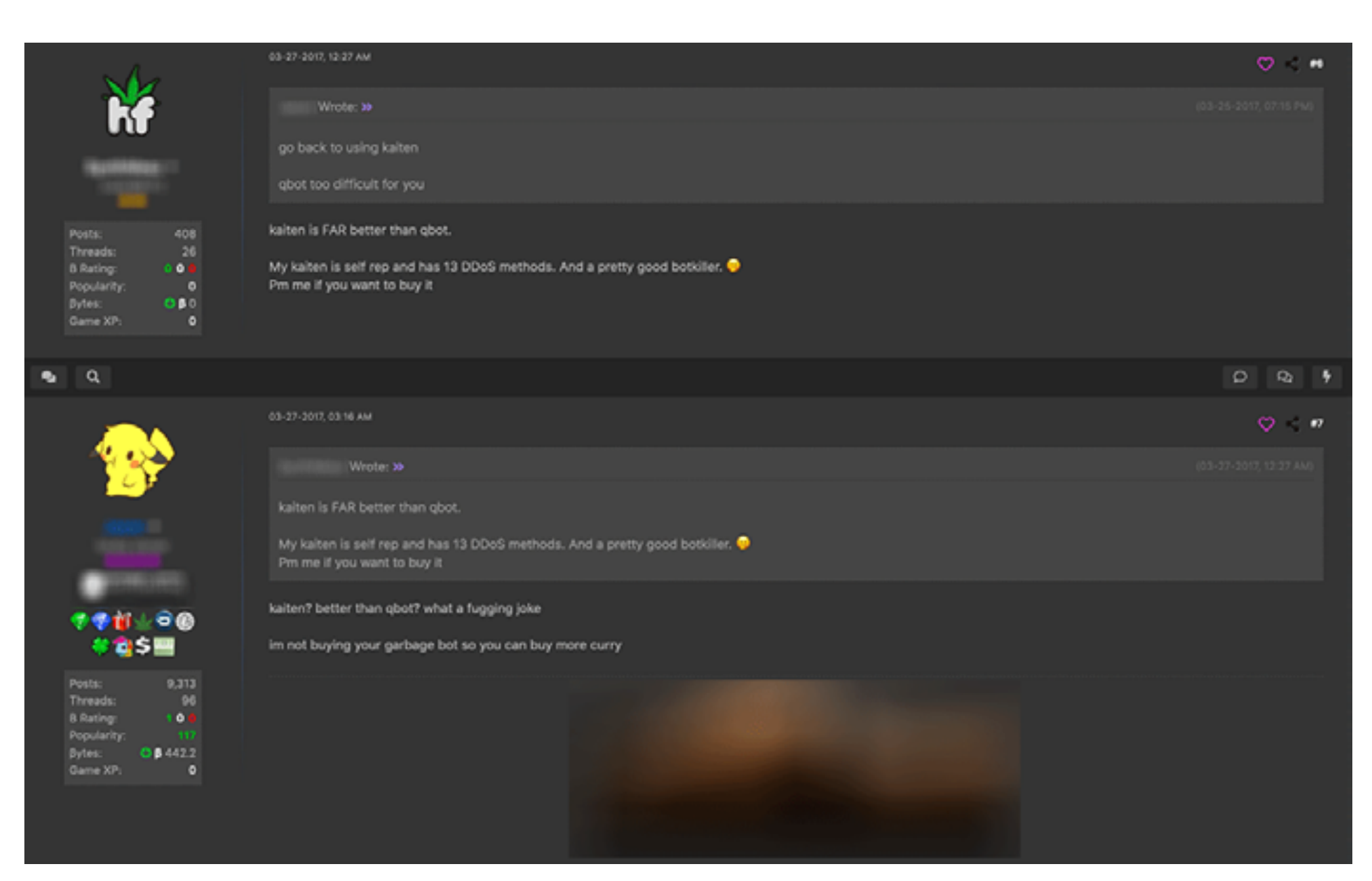

Die Veröffentlichung des Quellcodes hat auch zu vielen Gabeln geführt, von denen die neuesten Versionen auch eine "Bot Killer" -Funktion enthalten, die das entführte Gerät von Mitbewerbern entfernt.

Kaiten Fork Autoren prahlen mit Botkilling Feature in Foren

Qbot

Dieses Botnetz erschien 2008 im Informationsfeld. Der Quellcode besteht nur aus wenigen Dateien. Das gesamte Setup hängt von der Bearbeitung der Quelle ab, daher ist dieses Botnetz bei Neulingen nicht so beliebt. In Cybercrime-Foren finden Sie häufig Themen, in denen Neulinge um Rat zum Einrichten dieses Botnetzes bitten.

Qbot unterstützt auch verschiedene Hardwarearchitekturen und stellt über TCP eine Verbindung zu Verwaltungsservern her, ohne sich auf übergeordnete Protokolle verlassen zu müssen.

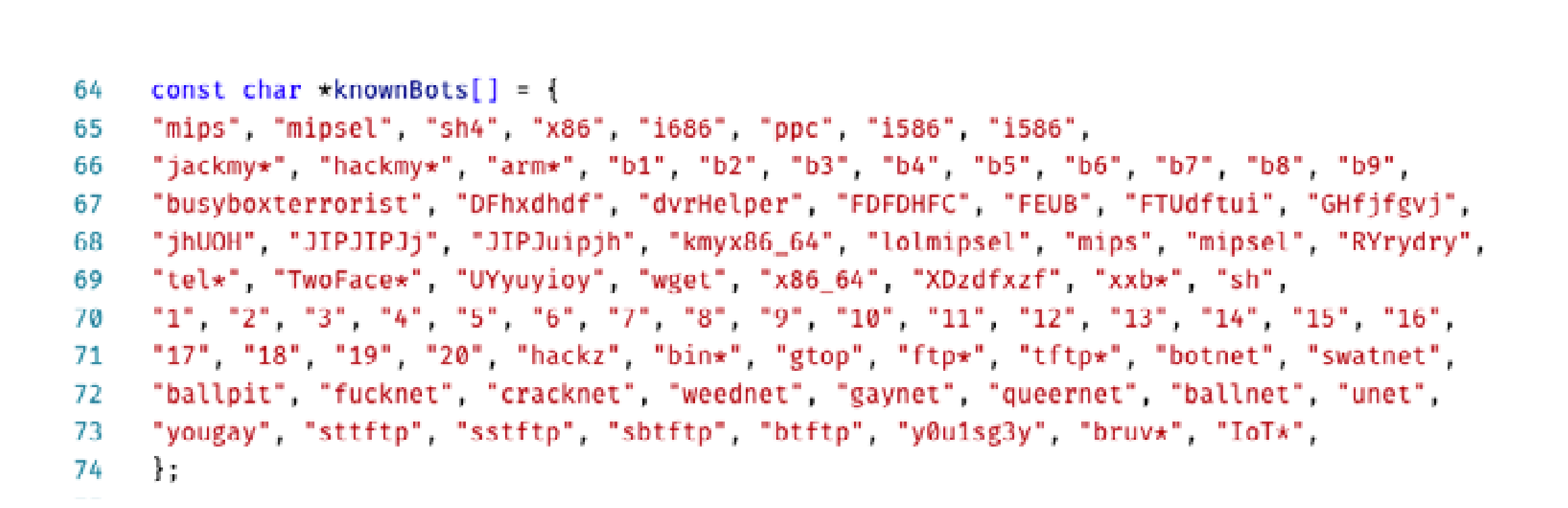

QBot-Code-Snippet mit Bezeichnerzeichenfolgen für konkurrierende Malware

Qbot ist auch gegenüber Wettbewerbern intolerant. Eine der Gabeln enthält 438 konkurrierende Prozessnamen, darunter Mirai und Kaiten.

Auswirkungen

Angreifer können verschiedene Tools verwenden, um so viele Router wie möglich zu kompromittieren, einschließlich solcher, die sich bereits in den Händen von Wettbewerbern befinden. Infizierte Router werden für verschiedene Zwecke verwendet - vom Verkauf von Diensten, die auf infizierten Routern basieren, bis hin zum Angriff auf "Feinde", beispielsweise auf Ressourcen anderer Gruppen oder auf konkurrierenden Servern.

Normale Internetnutzer haben keine Ahnung, dass dieser Krieg in ihren Häusern stattfindet, und wissen nicht, wie er sich auf sie auswirkt, was dieses Problem noch ernster macht. Router-Besitzer müssen sich um die Sicherheit ihrer Geräte und Internetverbindungen kümmern, da sie sonst Opfer von Cyberkriminellen werden können. Dieses Problem tritt insbesondere dann auf, wenn viele Mitarbeiter von zu Hause aus arbeiten.

Schutzempfehlungen

Wir empfehlen IT-Spezialisten, den Status "untergeordneter" Router mindestens einmal im Quartal anhand dieser Checkliste zu überprüfen:

- Überprüfen Sie die Protokolle des Routers auf ungewöhnliches Verhalten, seltsame Konten und andere Anomalien.

- Stellen Sie sicher, dass der Router über die neueste Firmware verfügt.

- Verwenden Sie ein sicheres Passwort und ändern Sie es von Zeit zu Zeit.

- Begrenzen Sie die Anzahl der Versuche, das falsche Passwort einzugeben, sofern die Firmware dies zulässt.

- Deaktivieren Sie Telnet für den Router und lassen Sie nur Anmeldungen vom lokalen Netzwerk zu.

Wir ermutigen IT-Mitarbeiter außerdem, Telearbeitern bei der Sicherung ihrer Heimrouter zu helfen.

Zu den Lösungen von Trend Micro gehört die Trend Micro Home Network Security Appliance. Es untersucht den Internetverkehr zwischen dem Router und dem Heimnetzwerk und hilft Benutzern bei der Bewertung von Schwachstellen in Geräten, die mit dem Netzwerk verbunden sind. Die Verwendung dieser Lösung verhindert, dass Botnets Geräte im Krieg entführen, wo Router das Schlachtfeld und der Preispool für den Gewinn sind.