Das Ziel kontinuierlicher Sicherheitstests, auch als "Sicherheitsleistungstests" bezeichnet, unter Verwendung der Cymulate-Plattform besteht darin, festzustellen, wie effektiv die aktuellen Sicherheitskontrollen des Unternehmens sind, neue Sicherheitslücken zu identifizieren, sobald sie auftreten, und sie erheblich zu reduzieren und kontinuierlich zu optimieren. Angriffsfläche einer Organisation. Mithilfe der automatischen Alarmierung und Berichterstellung können Sicherheitsteams sofort eine proaktive Schwachstellenbewertung erhalten, um Maßnahmen zu ihrer Behebung zu ergreifen.

Laut einer aktuellen Umfrage des SANS Institute werden kontinuierliche Sicherheitstests mit automatisierten Technologien wie Hack- und Angriffssimulationen durchgeführt. Derzeit verwenden 28% der Sicherheitsexperten BAS, um ihre Sicherheitskontrollen zu testen.

Vorteile kontinuierlicher Sicherheitstests

Um die allgemeine Verlagerung von binären Sicherheitslösungen zu einem bestimmten Zeitpunkt hin zu einem kontinuierlicheren und anpassungsfähigeren Ansatz für die Implementierung einer Informationssicherheitsstrategie zu wiederholen, erfolgt eine kontinuierliche Bewertung des Cyber-Risikos unter Berücksichtigung der Realität von IT-Umgebungen, die sich ständig in Bewegung befinden, zusammen mit Bedrohungen und mehr erfordern. Fokus und Ressourcen für die Früherkennung und Reaktion, nicht nur vorwiegend für den Schutz (siehe das CARTA Gartner-Modell).

Durch die Implementierung kontinuierlicher Sicherheitsleistungstests von Cymulate (BAS) können Unternehmen die folgenden Herausforderungen besser bewältigen:

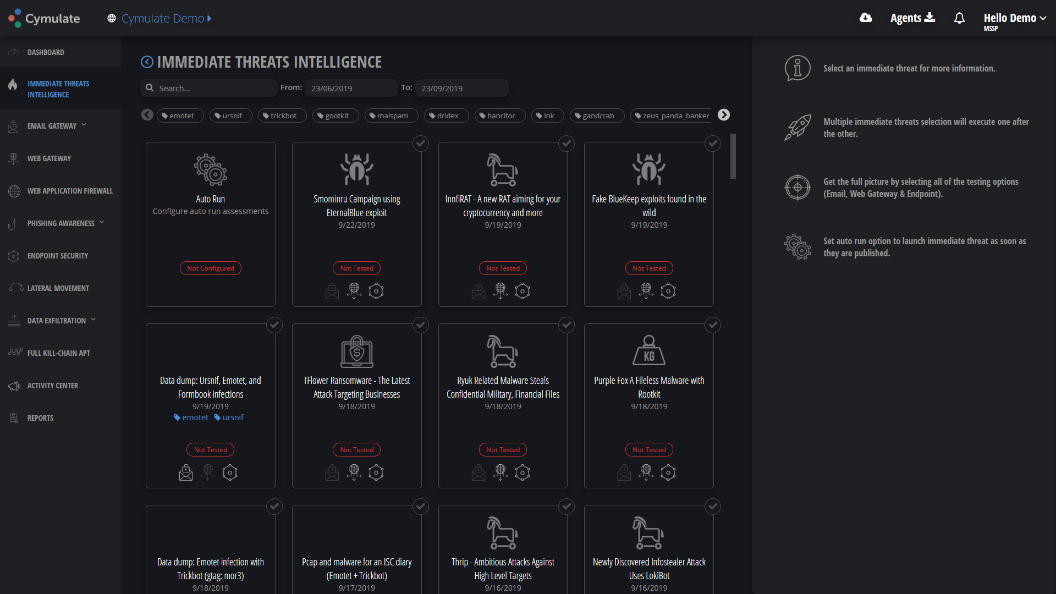

Das tägliche Auftreten neuer Arten von Angriffen - neue Varianten von Ransomware, Trojanern, Kryptominern und Kryptodiebstahlern, die jeden Tag auftreten und vorbeugende Kontrollaktualisierungen unter Berücksichtigung der neuesten kompromittierenden Daten (IoC) erfordern. Die manuelle Überprüfung, ob die ISS die neuesten Phishing-Sites, Infektionspunkte, C2-Server usw. blockieren kann, ist zeitaufwändig und für große Unternehmen mit verteilten Sicherheitskontrollen unpraktisch. Durch die ständige Modellierung der neuesten Bedrohungen durch IoC können Sicherheitsteams diesen schneller begegnen.

Abbildung 1. Durch kontinuierliche Sicherheitstests können Sie die neuesten Bedrohungen schneller bewältigen.

Weiterentwicklung von Stealth-Techniken - IoC-basierte proaktive Kontrollen sind gegen unsignierte und dateilose Angriffe nutzlos. Daher sind verhaltensbasierte Erkennungstools wie Trickster, EDRs und EUBA-Tools für deren Erkennung unerlässlich. Aber woher wissen Sie, ob Ihre Maschinen- und KI-Lösungen gegen diese Bedrohungen wirksam sind? Durch kontinuierliches Testen der Wirksamkeit gegen simulierte Cyber-Angriffe können Unternehmen die Konfigurationseinstellungen dieser Tools kontinuierlich anpassen, um sicherzustellen, dass sie schneller erkannt werden.

Häufige Änderungen in der IT-Umgebung. Täglich ändern sich IT-Umgebungen, sei es absichtliche Änderungen der Netzwerkrichtlinien, die Verwendung versteckter IT-Infrastrukturen, neue Mitarbeiter oder das Verlassen des Unternehmens, die Einführung neuer Software, Hardware oder virtueller Umgebungen. Durch die proaktive Bewertung der Auswirkungen dieser Änderungen auf die Sicherheitslage eines Unternehmens werden blinde Flecken entfernt, die möglicherweise zu unangenehmen Überraschungen führen können.

Begrenzte Arbeitsressourcen und Budget. Durch kontinuierliche Tests der Sicherheitseffektivität können Sie Ihre begrenzten Ressourcen und Ihr begrenztes Budget optimal nutzen. Durch die kontinuierliche Identifizierung von Lücken und die Priorisierung der Wiederherstellung nach der größten Sicherheitsanfälligkeit können Sicherheitsteams die Sicherheit mit weniger Ressourcen verbessern. Darüber hinaus können Unternehmen mit den Tools und dem Know-how zur Verbesserung ihrer Sicherheit beginnen, ihre Abhängigkeit von manuellen Tests zu verringern, indem sie sich auf punktgenaue Erkennung oder Konformitätstests beschränken.

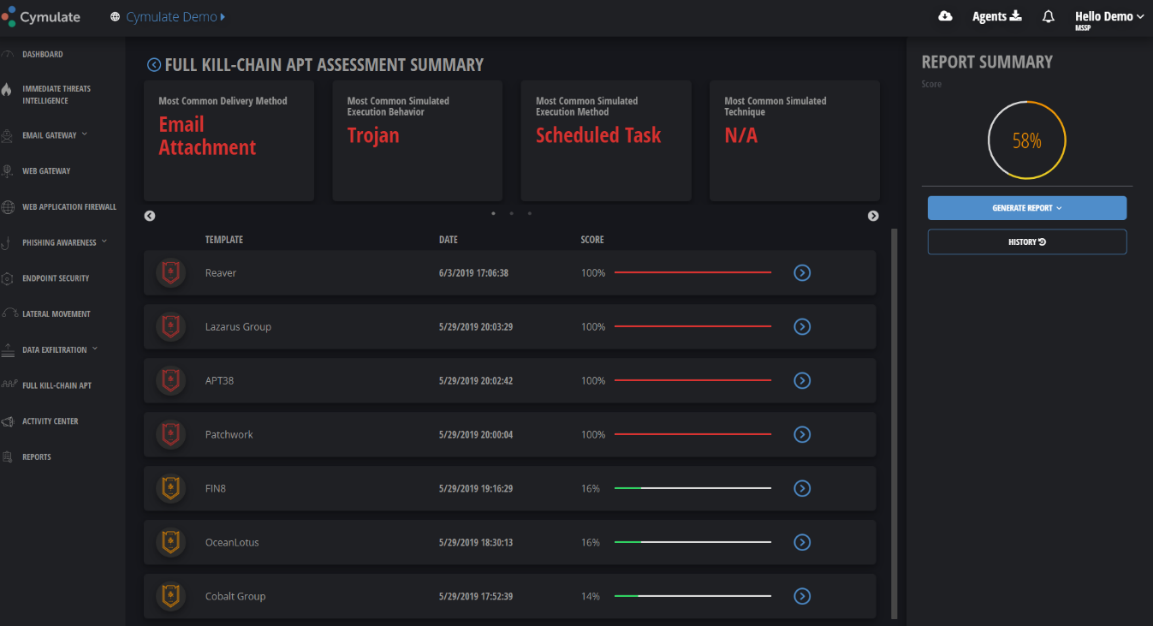

Staatliche Bedrohungsthemen. Es wurde festgestellt, dass Dutzende von APT-Gruppen für Regierungen arbeiten, um finanzielle, politische und militärische Vorteile zu erzielen. Diese Gruppen verfügen über das Geld, die Zeit und die Fähigkeiten, um komplexe, kontinuierliche Angriffe auszuführen. Durch die kontinuierliche Verbesserung der Sicherheitskontrollen gegenüber den Techniken, die diese Gruppen bereits verwendet haben, können Unternehmen diese Bedrohungen besser und zeitnaher erkennen.

Abbildung 2: Kontinuierliche Tests ermöglichen die Anpassung von Kontrollen für APT-Regierungsgruppen

Externe Kontaktstellen und Angriffe auf Lieferketten. Verbraucherorientierte Portale, der Austausch von Gesundheitsinformationen (Health Information Exchange, HIE), Finanzdienstleistungen über Zahlungsgateways und ACH sowie Unternehmen, die gemeinsame Tools für die Zusammenarbeit verwenden, sind Sicherheitsbedrohungen für ein Unternehmen. Konfigurationstests, einschließlich Testkontrollen wie WAF (um Hacking im CapitalOne-Stil zu verhindern), E-Mail-Gateways, Infrastrukturkontrollen, die die seitliche Verschiebung einschränken, und andere sind entscheidend für die Minderung des Cyber-Risikos, das von diesen Kontaktpunkten ausgeht, und Verhinderung von Angriffen auf Lieferketten.

Wie es funktioniert

Wie erhalten Sie den Cyber-Risiko-Score? Mithilfe automatisierter Simulationen des Cymulate-Hacks und -Angriffs können die Sicherheitsteams:

- (kill chain).

- .

- , .

- , , .

3: 4

Die neuesten Versionen von Ransomware, kompromittierten Geschäfts-E-Mails und staatlichen APT-Kampagnen erfordern eine Änderung der Cybersicherheitsstrategie. Mit der Cymulate-Plattform können Sicherheitsteams ihre Angriffe kontinuierlich reduzieren und die allgemeine Sicherheitslage eines Unternehmens verbessern, indem sie die Sicherheitskontrollen kontinuierlich verbessern, Sicherheitslücken identifizieren und sie auf Effizienzgewinne abstimmen.

Dieser Artikel wurde von Softprom , dem offiziellen Distributor von Cymulate , erstellt , bei dem Sie eine kostenlose Produktberatung bestellen können.

Auf unserer Plattform erfahren Sie mehr über Cymulate BAS , Implementierungsergebnisse und wettbewerbsfähige Produkte.