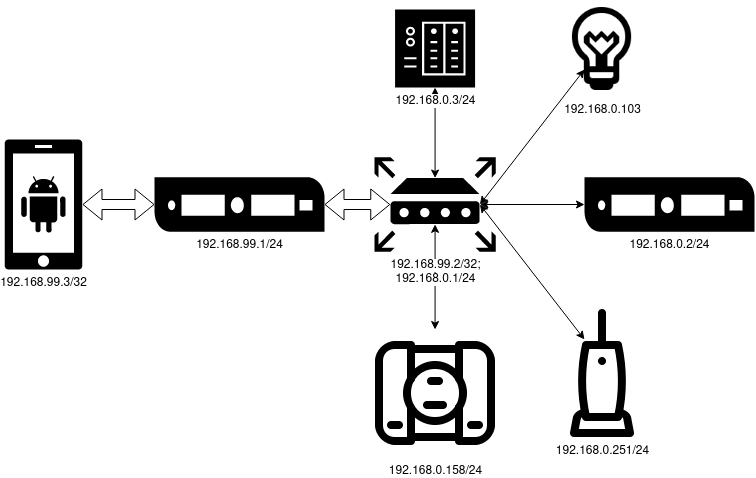

TL; DR : Ich installiere Wireguard auf einem VPS, stelle über OpenWRT eine Verbindung von meinem Heimrouter her her und greife von meinem Telefon aus auf das Heim-Subnetz zu.

Wenn Sie Ihre persönliche Infrastruktur auf Ihrem Heimserver behalten oder viele IP-gesteuerte Geräte zu Hause haben, möchten Sie wahrscheinlich von der Arbeit, vom Bus, vom Zug und der U-Bahn aus auf diese zugreifen können. Für ähnliche Aufgaben wird meistens eine IP von einem Anbieter gekauft, wonach die Ports jedes Dienstes nach außen weitergeleitet werden.

Stattdessen habe ich ein VPN mit Heim-LAN-Zugang eingerichtet. Die Vorteile dieser Lösung:

- Transparenz : Fühlen Sie sich unter keinen Umständen zu Hause.

- Einfachheit : Einrichten und Vergessen, Sie müssen nicht über die Weiterleitung jedes Ports nachdenken.

- Preis : Ich habe bereits einen VPS, für solche Aufgaben ist ein modernes VPN ressourcenschonend.

- Sicherheit : Nichts ragt heraus, Sie können MongoDB ohne Passwort verlassen und niemand wird die Daten stehlen.

Wie immer gibt es Nachteile. Zunächst müssen Sie jeden Client einzeln konfigurieren, auch auf der Serverseite. Es kann unpraktisch sein, wenn Sie über eine große Anzahl von Geräten verfügen, von denen aus Sie auf Dienste zugreifen möchten. Zweitens haben Sie bei der Arbeit möglicherweise ein lokales Gebietsschema, das dem Bereich entspricht - Sie müssen dieses Problem lösen.

Wir brauchen:

- VPS (in meinem Fall auf Debian 10).

- Router auf OpenWRT.

- Telefon.

- Heimserver mit einer Art zu überprüfendem Webdienst.

- Gerade Arme.

Ich werde Wireguard als VPN-Technologie verwenden. Diese Lösung hat auch Stärken und Schwächen, ich werde sie nicht beschreiben. Für VPN benutze ich ein Subnetz

192.168.99.0/24, aber zu Hause habe ich 192.168.0.0/24.

VPS-Konfiguration

Für geschäftliche Zwecke sogar die elendesten VPS für 30 Rubel pro Monat, wenn Sie Glück haben, ein Schnappschuss .

Ich führe alle Operationen auf dem Server von root auf einem sauberen Computer aus, füge bei Bedarf "sudo" hinzu und passe die Anweisungen an.

Wireguard nicht die Zeit zu bringen , im Stall hat, so dass ich `apt edit-sources` Backporting tun und zwei Zeilen in die Datei hinzufügen: Das Paket die übliche Art und Weise installiert ist: . Generieren Sie als Nächstes das Schlüsselpaar : . Wiederholen Sie diesen Vorgang noch zweimal für jedes am Schema teilnehmende Gerät. Ändern Sie die Pfade zu den Schlüsseldateien für ein anderes Gerät und vergessen Sie nicht die Sicherheit der privaten Schlüssel. Jetzt bereiten wir die Konfiguration vor. Die Konfiguration wird in die Datei eingefügt : Im Abschnitt

deb http://deb.debian.org/debian/ buster-backports main

# deb-src http://deb.debian.org/debian/ buster-backports main

apt update && apt install wireguard

wg genkey | tee /etc/wireguard/vps.private | wg pubkey | tee /etc/wireguard/vps.public

/etc/wireguard/wg0.conf

[Interface]

Address = 192.168.99.1/24

ListenPort = 57953

PrivateKey = 0JxJPUHz879NenyujROVK0YTzfpmzNtbXmFwItRKdHs=

[Peer] # OpenWRT

PublicKey = 36MMksSoKVsPYv9eyWUKPGMkEs3HS+8yIUqMV8F+JGw=

AllowedIPs = 192.168.99.2/32,192.168.0.0/24

[Peer] # Smartphone

PublicKey = /vMiDxeUHqs40BbMfusB6fZhd+i5CIPHnfirr5m3TTI=

AllowedIPs = 192.168.99.3/32

[Interface]Die Einstellungen des Geräts selbst werden angezeigt und in den [Peer]Einstellungen für diejenigen, die eine Verbindung herstellen. Die AllowedIPsSubnetze, die an den entsprechenden Peer weitergeleitet werden, werden durch Kommas getrennt geschrieben. Aus diesem Grund müssen die Peers der "Client" -Geräte im VPN-Subnetz eine Maske haben /32, alles andere wird vom Server weitergeleitet. Da das Heimnetzwerk über OpenWRT geroutet wird, AllowedIPsfügen wir das Heim-Subnetz dem entsprechenden Peer hinzu. In PrivateKeyund PublicKeyzerlegen Sie den privaten Schlüssel, der für den VPS generiert wurde, bzw. den öffentlichen Schlüssel der Peers.

Unter VPS führen Sie nur den Befehl aus, mit dem die Benutzeroberfläche angehoben und dem Autoplay hinzugefügt wird :

systemctl enable --now wg-quick@wg0. Der aktuelle Status der Verbindungen kann mit dem Befehl überprüft werden wg.

OpenWRT-Konfiguration

Alles, was Sie für diesen Schritt benötigen, befindet sich im luci-Modul (OpenWRT-Webinterface). Melden Sie sich an und öffnen Sie die Registerkarte Software im Menü System. OpenWRT speichert keinen Cache auf dem Computer. Sie müssen daher die Liste der verfügbaren Pakete aktualisieren, indem Sie auf die grüne Schaltfläche Listen aktualisieren klicken. Fahren Sie nach Abschluss in den Filter

luci-app-wireguardund installieren Sie dieses Paket, indem Sie das Fenster mit einem schönen Baum von Abhängigkeiten betrachten.

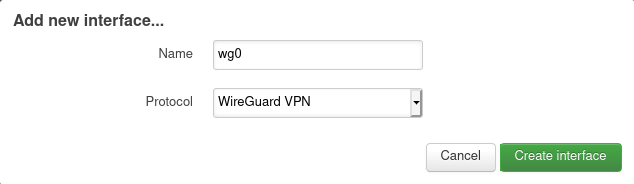

Wählen Sie im Menü Netzwerke die Option Schnittstellen und klicken Sie unter der Liste der vorhandenen Schnittstellen auf die grüne Schaltfläche Neue Schnittstelle hinzufügen. Nach Eingabe des Namens (auch

wg0in meinem Fall) und Auswahl des WireGuard VPN-Protokolls wird ein Einstellungsformular mit vier Registerkarten geöffnet.

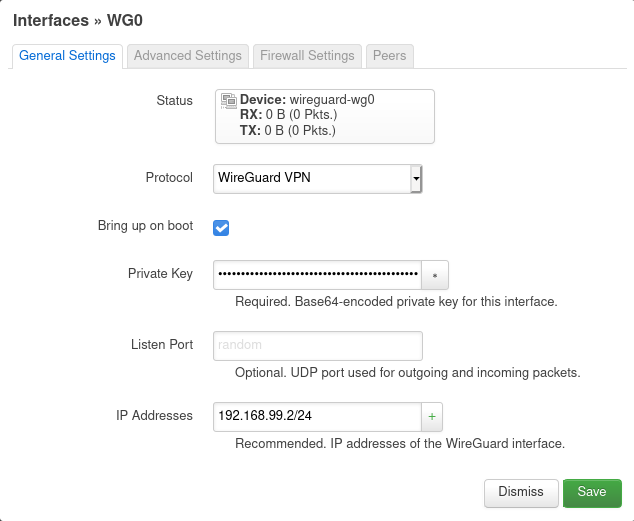

Auf der Registerkarte Allgemeine Einstellungen müssen Sie den privaten Schlüssel und die für OpenWRT vorbereitete IP-Adresse zusammen mit dem Subnetz eingeben.

Verbinden Sie auf der Registerkarte Firewall-Einstellungen die Schnittstelle mit dem lokalen Netzwerk. So gelangen Verbindungen vom VPN frei ins LAN.

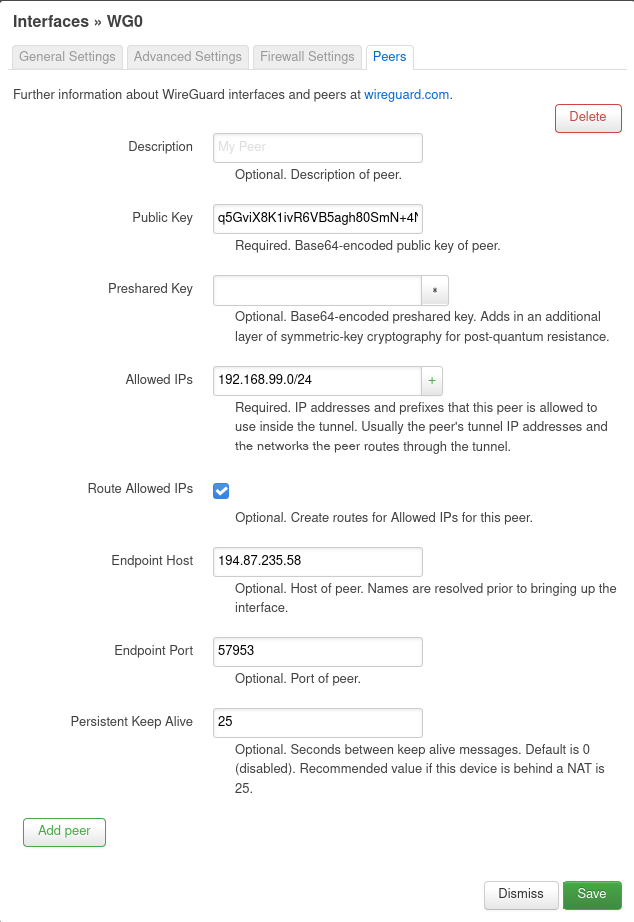

Drücken Sie auf der Registerkarte Peers die einzige Schaltfläche. Geben Sie anschließend im aktualisierten Formular die VPS-Serverdaten ein: öffentlicher Schlüssel, Zulässige IPs (Sie müssen das gesamte VPN-Subnetz an den Server weiterleiten). Geben Sie unter Endpoint Host und Endpoint Port die IP-Adresse des VPS mit dem in der ListenPort-Direktive angegebenen Port ein. Aktivieren Sie Route Zulässige IPs, um Routen zu erstellen. Und füllen Sie unbedingt Persistent Keep Alive aus, da sonst der Tunneltunnel vom VPS zum Router unterbrochen wird, wenn sich dieser hinter NAT befindet.

Danach können Sie die Einstellungen speichern und dann auf der Seite mit der Liste der Schnittstellen auf Speichern klicken und anwenden. Starten Sie die Schnittstelle bei Bedarf explizit mit der Schaltfläche Neustart.

Einrichten eines Smartphones

Sie benötigen den Wireguard-Client, der auf F-Droid , Google Play und im App Store verfügbar ist . Drücken Sie nach dem Öffnen der Anwendung das Pluszeichen und geben Sie im Abschnitt Schnittstelle den Verbindungsnamen, den privaten Schlüssel (der öffentliche Schlüssel wird automatisch generiert) und die Telefonadresse mit der Maske / 32 ein. Geben Sie im Abschnitt Peer den öffentlichen VPS-Schlüssel und ein Adresspaar an: VPN-Server-Port als Endpunkt und Routen zu den VPN- und Home-Subnetzen.

Fettgedruckter Screenshot vom Telefon

Klicken Sie auf die Diskette in der Ecke, schalten Sie sie ein und ...

Erledigt

Jetzt können Sie auf die Heimüberwachung zugreifen, die Router-Einstellungen ändern oder auf IP-Ebene alles tun, was Sie wollen.

Lokale Screenshots