In diesem Jahr haben wir ein großes Projekt gestartet, um ein Cyber-Trainingsgelände zu schaffen - eine Plattform für Cyber-Training für Unternehmen aus verschiedenen Branchen. Dazu müssen virtuelle Infrastrukturen "identisch mit natürlichen" Infrastrukturen geschaffen werden, damit sie die typische interne Struktur einer Bank, eines Energieunternehmens usw. wiederholen, und zwar nicht nur in Bezug auf das Unternehmensnetzwerksegment. Wenig später werden wir über das Bankwesen und andere Infrastrukturen der Cyber-Deponie sprechen und heute darüber, wie wir dieses Problem in Bezug auf das technologische Segment eines Industrieunternehmens gelöst haben.

Natürlich ist das Thema Cyber-Übungen und Cyber-Polygone gestern nicht aufgetaucht. Im Westen hat sich seit langem ein Kreis konkurrierender Vorschläge, verschiedener Ansätze für das Cyber-Training und einfach der besten Praktiken gebildet. Die "gute Form" des Informationssicherheitsdienstes besteht darin, regelmäßig die Bereitschaft zu üben, Cyberangriffe in der Praxis abzuwehren. Für Russland ist dies immer noch ein neues Thema: Ja, es gibt ein kleines Angebot, und es ist vor einigen Jahren aufgetreten, aber die Nachfrage, insbesondere in der Industrie, hat sich gerade allmählich entwickelt. Wir glauben, dass es drei Hauptgründe dafür gibt - es sind Probleme, die bereits sehr offensichtlich geworden sind.

Die Welt verändert sich zu schnell

Noch vor 10 Jahren griffen Hacker hauptsächlich Organisationen an, bei denen sie schnell Geld abheben konnten. Für die Branche war diese Bedrohung weniger relevant. Jetzt sehen wir, dass auch Infrastrukturen staatlicher Organisationen, Energie- und Industrieunternehmen Gegenstand ihres Interesses werden. Hier beschäftigen wir uns häufig mit Spionageversuchen, Datendiebstahl für verschiedene Zwecke (Wettbewerbsinformationen, Erpressung) sowie der Erlangung von Präsenzpunkten in der Infrastruktur für den weiteren Verkauf an interessierte Genossen. Nun, selbst triviale Ransomware wie WannaCry hat viele ähnliche Objekte auf der ganzen Welt gefunden. Moderne Realitäten erfordern daher, dass Spezialisten für Informationssicherheit diese Risiken berücksichtigen und neue Informationssicherheitsprozesse bilden. Insbesondere, um regelmäßig ihre Qualifikationen zu verbessern und nur praktische Fähigkeiten zu üben.Das Personal auf allen Ebenen des Betriebs- und Versandmanagements von Industrieanlagen muss ein klares Verständnis dafür haben, welche Maßnahmen im Falle eines Cyberangriffs zu ergreifen sind. Aber um Cyber-Training in Ihrer eigenen Infrastruktur durchzuführen - danke, die Risiken überwiegen eindeutig die möglichen Vorteile.

Mangelndes Verständnis der tatsächlichen Fähigkeiten von Angreifern, ICS- und IIoT-Systeme zu hacken

Dieses Problem besteht auf allen Ebenen von Organisationen: Nicht einmal alle Spezialisten verstehen, was mit ihrem System passieren kann und welche Angriffsmethoden darauf angewendet werden. Was können wir über Führung sagen?

Sicherheitsbeauftragte appellieren häufig an den "Luftspalt", der es einem Angreifer angeblich nicht erlaubt, über das Unternehmensnetzwerk hinauszugehen. Die Praxis zeigt jedoch, dass in 90% der Unternehmen eine Verbindung zwischen dem Unternehmens- und dem Technologiesegment besteht. Gleichzeitig weisen die Elemente des Aufbaus und der Verwaltung industrieller Netzwerke häufig Schwachstellen auf, die wir insbesondere bei der Untersuchung von MOXA- und Schneider Electric- Geräten festgestellt haben .

Es ist schwierig, ein angemessenes Bedrohungsmodell zu erstellen

In den letzten Jahren gab es einen ständigen Prozess der Komplikation von Informationen und automatisierten Systemen sowie einen Übergang zu cyber-physischen Systemen, bei dem Computerressourcen und physische Geräte integriert wurden. Systeme werden so komplex, dass es einfach unmöglich ist, die vollständigen Folgen von Cyber-Angriffen mit analytischen Methoden vorherzusagen. Wir sprechen nicht nur über den wirtschaftlichen Schaden für die Organisation, sondern auch über die Bewertung der Konsequenzen, die für den Technologen und die Industrie verständlich sind - zum Beispiel den Mangel an Elektrizität oder einer anderen Art von Produkt, wenn wir über Öl und Gas oder Petrochemie sprechen. Und wie kann man in einer solchen Situation Prioritäten setzen?

All dies wurde unserer Meinung nach zur Voraussetzung für die Entstehung des Konzepts des Cyber-Trainings und der Cyber-Polygone in Russland.

Wie das technologische Segment der Cyber-Deponie funktioniert

Cyber-Polygon ist ein Komplex virtueller Infrastrukturen, die typische Infrastrukturen von Unternehmen in verschiedenen Branchen nachbilden. Es ermöglicht Ihnen, "Katzen zu trainieren" - um die praktischen Fähigkeiten von Spezialisten zu erlernen, ohne das Risiko einzugehen, dass etwas schief geht, und Cyber-Training schadet den Aktivitäten eines echten Unternehmens. Große Unternehmen für Informationssicherheit beginnen mit der Entwicklung dieses Bereichs, und Sie können sich ein solches Cyber-Training in einem Spielformat ansehen, beispielsweise bei den Positive Hack Days.

Ein typisches Netzwerkinfrastrukturschema für ein herkömmliches großes Unternehmen oder Unternehmen ist ein ziemlich standardmäßiger Satz von Servern, Arbeitscomputern und verschiedenen Netzwerkgeräten mit einem typischen Satz von Unternehmenssoftware und Informationssicherheitssystemen. Das Branchen-Cyber-Polygon ist alle gleich, plus schwerwiegende Besonderheiten, die das virtuelle Modell stark komplizieren.

Wie wir das Cyber-Polygon der Realität näher gebracht haben

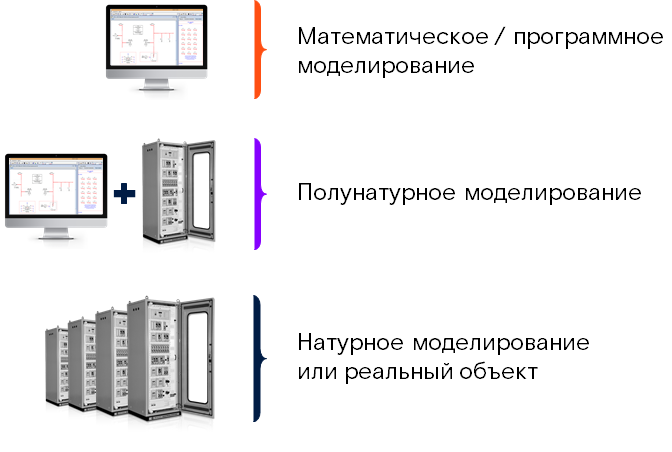

Konzeptionell hängt das Erscheinungsbild des industriellen Teils des Cyber-Polygons von der gewählten Methode zur Modellierung eines komplexen cyber-physischen Systems ab. Es gibt drei Hauptansätze für die Modellierung:

Jeder dieser Ansätze hat seine eigenen Vor- und Nachteile. In verschiedenen Fällen können abhängig vom endgültigen Ziel und den vorhandenen Einschränkungen alle drei oben genannten Modellierungsmethoden angewendet werden. Um die Auswahl dieser Methoden zu formalisieren, haben wir den folgenden Algorithmus zusammengestellt: Die

Vor- und Nachteile verschiedener Modellierungsmethoden können in Form eines Diagramms dargestellt werden, wobei die Ordinate die Abdeckung von Forschungsbereichen (d. H. Die Flexibilität des vorgeschlagenen Modellierungswerkzeugs) und die Abszisse die Genauigkeit ist Modellierung (Grad der Übereinstimmung mit dem realen System). Es stellt sich fast ein Gartner-Quadrat heraus:

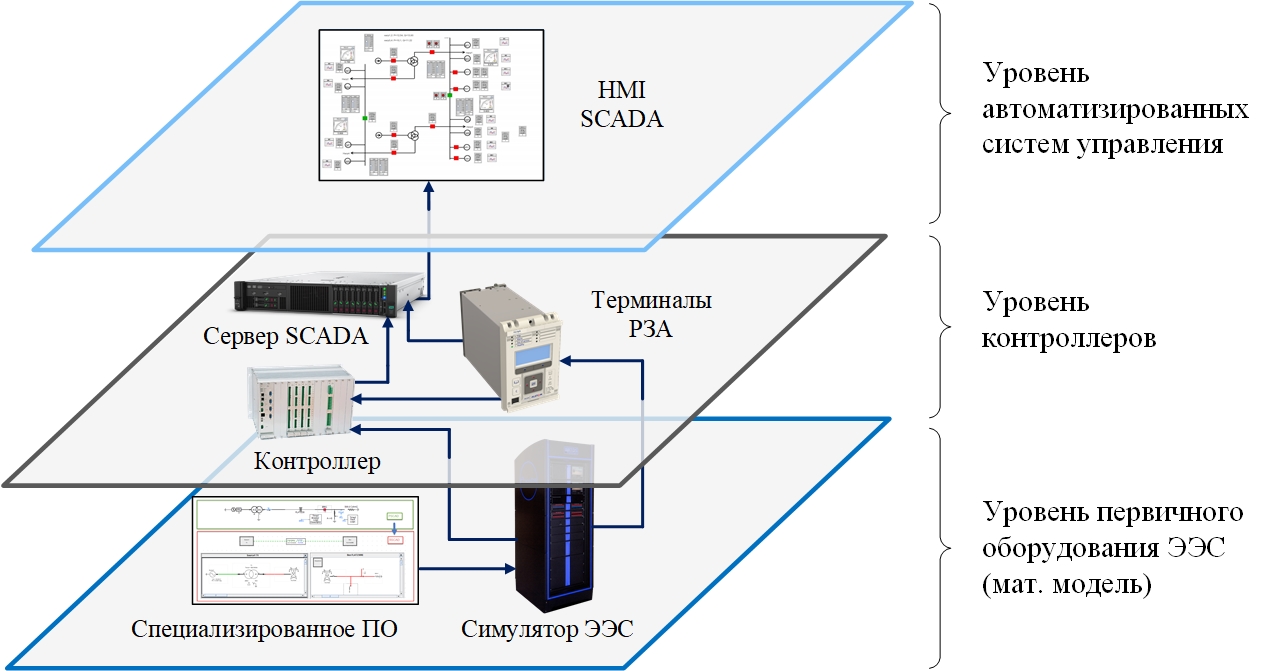

Somit ist die sogenannte Hardware-in-the-Loop-Simulation (HIL) hinsichtlich des Verhältnisses von Simulationsgenauigkeit und Flexibilität optimal. Im Rahmen dieses Ansatzes wird das cyber-physikalische System teilweise mit realen Geräten und teilweise mit mathematischen Modellen modelliert. Beispielsweise kann eine elektrische Unterstation durch reale Mikroprozessorvorrichtungen (Relaisschutzterminals), Server automatisierter Steuerungssysteme und anderer sekundärer Geräte dargestellt werden, und die im elektrischen Netzwerk ablaufenden physikalischen Prozesse können unter Verwendung eines Computermodells implementiert werden. Okay, wir haben uns für die Modellierungsmethode entschieden. Danach war es notwendig, die Architektur des Cyber-Polygons zu entwickeln. Um Cyber-Training wirklich nützlich zu machen,Alle Verbindungen eines wirklich komplexen cyber-physischen Systems müssen am Teststandort so genau wie möglich wiederhergestellt werden. Daher besteht in unserem Land wie im wirklichen Leben der technologische Teil des Cyber-Polygons aus mehreren interagierenden Ebenen. Ich möchte Sie daran erinnern, dass eine typische industrielle Netzwerkinfrastruktur die unterste Ebene umfasst, zu der die sogenannte "Primärausrüstung" gehört - dies ist je nach Branche eine Glasfaser, ein elektrisches Netzwerk oder etwas anderes. Es tauscht Daten aus und wird von spezialisierten industriellen Steuerungen gesteuert, die wiederum SCADA-Systeme sind.dass eine typische industrielle Netzwerkinfrastruktur die unterste Ebene umfasst, zu der die sogenannte "Primärausrüstung" gehört - dies ist Glasfaser, elektrisches Netzwerk oder etwas anderes - je nach Branche. Es tauscht Daten aus und wird von spezialisierten industriellen Steuerungen gesteuert, die wiederum SCADA-Systeme sind.dass eine typische industrielle Netzwerkinfrastruktur die unterste Ebene umfasst, zu der die sogenannte "Primärausrüstung" gehört - dies ist Glasfaser, elektrisches Netzwerk oder etwas anderes - je nach Branche. Es tauscht Daten aus und wird von spezialisierten industriellen Steuerungen gesteuert, die wiederum SCADA-Systeme sind.

Wir haben mit der Schaffung des industriellen Teils des Cyber-Polgons aus dem Energiesegment begonnen, was nun für uns Priorität hat (die Pläne umfassen die Öl- und Gasindustrie sowie die chemische Industrie).

Offensichtlich kann das Niveau der Primärausrüstung nicht durch eine vollständige Modellierung unter Verwendung realer Objekte realisiert werden. Daher haben wir in der ersten Phase ein mathematisches Modell des Kraftwerks und des angrenzenden Abschnitts des Stromversorgungssystems entwickelt. Dieses Modell umfasst alle Stromversorgungsanlagen von Umspannwerken - Stromleitungen, Transformatoren usw. - und wird in einem speziellen RSCAD-Softwarepaket ausgeführt. Das auf diese Weise erstellte Modell kann von einem Echtzeit-Rechenkomplex verarbeitet werden. Sein Hauptmerkmal ist, dass die Prozesszeit in einem realen System und die Prozesszeit im Modell absolut identisch sind. Wenn in einem realen Netzwerk ein Kurzschluss zwei Sekunden dauert, wird genau dieselbe Menge simuliert in RSCAD). Wir bekommen einen "Live" -Abschnitt des Stromnetzes,Funktioniert nach allen Gesetzen der Physik und reagiert sogar auf äußere Einflüsse (z. B. Betätigung von Relaisschutz- und Automatisierungsklemmen, Abschalten von Schaltern usw.). Die Interaktion mit externen Geräten wurde mithilfe spezieller benutzerdefinierter Kommunikationsschnittstellen erreicht, die es dem mathematischen Modell ermöglichen, mit der Ebene der Steuerungen und der Ebene der automatisierten Systeme zu interagieren.

Die Ebenen der Steuerungen und automatisierten Steuerungssysteme eines Kraftwerks können jedoch mit realen Industrieanlagen erstellt werden (obwohl wir bei Bedarf auch virtuelle Modelle verwenden können). Auf diesen beiden Ebenen gibt es Steuerungen und Automatisierungsgeräte (Relaisschutz- und Automatisierungsgeräte, PMU, USPD, Zähler) und automatisierte Steuerungssysteme (SCADA, OIC, AIISKUE). Eine vollständige Modellierung kann den Realismus des Modells und dementsprechend die Cyberübungen selbst erheblich verbessern, da die Teams mit realen Industrieanlagen interagieren, die ihre eigenen Eigenschaften, Fehler und Schwachstellen aufweisen.

In der dritten Phase haben wir die Interaktion der mathematischen und physikalischen Teile des Modells mithilfe spezieller Hardware- und Software-Schnittstellen und Signalverstärker implementiert.

Infolgedessen sieht die Infrastruktur ungefähr so aus:

Alle Geräte der Deponie interagieren auf dieselbe Weise wie in einem echten cyber-physischen System. Insbesondere haben wir beim Bau dieses Modells die folgenden Geräte und Computereinrichtungen verwendet:

- Berechnung komplexer RTDS zur Durchführung von Berechnungen "in Echtzeit";

- Automated Workstation (AWS) des Betreibers mit installierter Software zur Modellierung des technologischen Prozesses und der primären Ausrüstung von Umspannwerken;

- Schränke mit Kommunikationsgeräten, Relaisschutz- und Automatisierungsterminals sowie APCS-Geräten;

- Verstärkerschränke zur Verstärkung von analogen Signalen von der Digital-Analog-Wandlerplatine des RTDS-Simulators. Jeder Verstärkerschrank enthält einen anderen Satz von Verstärkungseinheiten, mit denen Strom- und Spannungseingangssignale für die untersuchten Relaisschutzklemmen erzeugt werden. Die Eingangssignale werden auf den für den normalen Betrieb der Relaisklemmen erforderlichen Pegel verstärkt.

Dies ist nicht die einzig mögliche Lösung, aber unserer Meinung nach ist es optimal für die Durchführung von Cyber-Übungen, da es die reale Architektur der meisten modernen Umspannwerke widerspiegelt und gleichzeitig angepasst werden kann, um einige Merkmale eines bestimmten Objekts genau nachzubilden.

Abschließend

Cyber-Polygon ist ein riesiges Projekt, und es liegt noch viel Arbeit vor uns. Einerseits studieren wir die Erfahrungen unserer westlichen Kollegen, andererseits müssen wir viel tun, indem wir uns auf unsere Erfahrung in der Arbeit mit russischen Industrieunternehmen stützen, da die Spezifität nicht nur in verschiedenen Branchen, sondern auch in verschiedenen Ländern liegt. Dies ist sowohl ein komplexes als auch ein interessantes Thema.

Wir sind jedoch davon überzeugt, dass wir in Russland, wie sie sagen, den „Reifegrad“ erreicht haben, wenn die Branche auch die Notwendigkeit von Cyber-Training versteht. Dies bedeutet, dass die Branche bald über eigene Best Practices verfügen wird, und wir hoffen, das Sicherheitsniveau zu stärken.

Autoren

Oleg Arkhangelsky, leitender Analyst und Methodologe des Industrial Cyber Polygon-Projekts.

Dmitry Syutov, Chefingenieur des Industrial Cyber Polygon-Projekts;

Andrey Kuznetsov, Leiter des Industrial Cyber Polygon-Projekts, stellvertretender Leiter des ICS Cybersecurity Laboratory für die Produktion