Als Unternehmen an entfernte Standorte zogen, entschieden sich Unternehmen aufgrund der einfachen Einrichtung und Verwendung für RDP. Der Übergang war jedoch dringend und nicht jeder achtete auf die Sicherheit. Infolgedessen haben Cyberkriminelle Organisationen ins Visier genommen.

In diesem Artikel haben wir uns entschlossen, die Schwachstellen des RDP-Protokolls zu analysieren und Ihnen zu erklären, wie Sie die Infrastruktur des Unternehmens sichern können. Wir haben auch ein Experiment durchgeführt, indem wir einen RDP-Honeypot auf mehreren Servern bereitgestellt und forensische Artefakte beschrieben haben, die im Falle einer nicht autorisierten Verbindung von Eindringlingen erkannt werden können.

▍ Schwächen des EPLR

Fast 4 Millionen RDP-Server auf der ganzen Welt sind heute über das externe Netzwerk erreichbar. Nicht weniger von ihnen sind höchstwahrscheinlich nur über interne Netzwerke verfügbar.

Angreifer suchen häufig gezielt nach Schwachstellen in RDP-Servern, um diese für ihre eigenen Zwecke auszunutzen. Beispielsweise ist RDP häufig Brute-Force-Angriffen ausgesetzt. Darüber hinaus haben Experten in den letzten zwei Jahren schwerwiegende RCE-Schwachstellen im Zusammenhang mit RDP entdeckt.

Brute-Force-Angriffe

Die häufigsten Angriffe auf RDP sind Brute-Force-Angriffe. Sie können grob in mehrere Gruppen unterteilt werden.

- Die einfachsten Angriffe , die darin bestehen, elementare Passwörter ohne Verwendung von Automatisierungstools zu erraten.

- Wörterbuchangriffe , bei denen ein Brute-Force- Angriff aller möglichen Kennwörter für den beabsichtigten Benutzernamen gestartet wird.

- , , , .

- Password spraying, , .

- Credential stuffing, .

Nachdem Angreifer ein Paar Login und Passwort erhalten haben, erhalten sie vollen Zugriff auf das gefährdete System.

Die einfachsten und Wörterbuchangriffe werden normalerweise von Organisationen gebührend berücksichtigt und geschützt. Beispielsweise ist häufig geplant, ein Konto nach mehreren erfolglosen Anmeldeversuchen zu sperren.

Gleichzeitig werden Angriffe zum Sprühen von Passwörtern und zum Füllen von Anmeldeinformationen häufig vergessen. Solche Angriffe sind heute jedoch keine Seltenheit, sondern im Gegenteil eher alltäglich geworden. Das Blockieren von IP-Adressen, von denen aus mehrere erfolglose Anmeldeversuche über RDP durchgeführt werden, hilft, diese zu bekämpfen. Es ist auch nicht überflüssig, die Wiederverwendung von Passwörtern zu verbieten. Außerdem sollten Sie nicht dasselbe Kennwort für mehrere Ressourcen verwenden.

Sicherheitslücken

Seit 2019 wurden mehrere schwerwiegende RCE-bezogene Sicherheitslücken in Bezug auf RDP entdeckt. Ihre Ausnutzung führt zur Remotecodeausführung auf dem Zielsystem.

Sicherheitsanfälligkeit CVE-2019-0708, BlueKeep genannt, wurde nicht im RDP-Protokoll selbst, sondern in der Implementierung des Remotedesktopdienstes entdeckt. Diese Sicherheitsanfälligkeit ermöglicht es einem nicht authentifizierten Benutzer, beliebigen Code auf dem Zielsystem remote auszuführen. Die Sicherheitsanfälligkeiten betreffen ältere Windows-Versionen von Windows XP (Windows Server 2003) bis Windows 7 (Windows Server 2008 R2). Für den erfolgreichen Betrieb benötigen Sie nur Netzwerkzugriff auf einen Computer mit einer anfälligen Windows-Version und einem laufenden RDP-Dienst. Zu diesem Zweck sendet der Angreifer eine speziell gestaltete RDP-Anforderung an den Dienst, mit der der Angreifer beliebigen Code auf dem Zielsystem remote ausführen kann. Informationen zu BlueKeep wurden im Mai 2019 veröffentlicht, aber mehr als 289.000 RDP-Server sind immer noch anfällig.

Sicherheitslücken CVE-2019-1181 / 1182/1222/1226 sind fast identisch mit BlueKeep. Während die vorherige Sicherheitsanfälligkeit nur ältere Windows-Versionen betraf, sind jetzt alle neuen Versionen des Betriebssystems gefährdet. Um Schwachstellen auszunutzen, muss ein Angreifer außerdem eine speziell gestaltete Anforderung unter Verwendung des RDP-Protokolls an den Remotedesktopdienst der Zielsysteme senden, damit beliebiger Code ausgeführt werden kann. Diese Sicherheitslücken wurden im August 2019 veröffentlicht.

Eine weitere Sicherheitsanfälligkeit - BlueGate (CVE-2020-0609 / 0610) - wurde in der Windows-Remotedesktop-Gateway-Komponente in Windows Server (2012, 2012 R2, 2016 und 2019) gefunden. Außerdem können Angreifer Code auf dem Zielsystem über RDP und speziell gestaltete Anforderungen remote ausführen. BlueGate wurde Anfang 2020 veröffentlicht.

▍Malware und RDP

Die Schwächen von RDP werden von Malware-Betreibern nicht außer Acht gelassen. Es ist nicht ungewöhnlich, dass Cyberkriminelle die veröffentlichten RDP-Anmeldeinformationen bei gezielten Angriffen verwenden.

Nachdem die Angreifer RDP-Zugriff auf das Zielsystem erhalten haben, deaktivieren sie den Virenschutz manuell und starten Malware. Bei solchen Angriffen wird häufig Ransomware wie Dharma (auch bekannt als Crysis) auf einem infizierten System ausgeführt.

▍ Köder für Eindringlinge oder wie wir Honeypot eingesetzt haben

Wir haben beschlossen, ein Experiment durchzuführen und zu überprüfen, was mit einem RDP-Server geschehen wird, auf den über ein externes Netzwerk zugegriffen werden kann. Hierzu wurden zwei Honeypots eingesetzt. Wir haben die Implementierung des RDP-Protokolls in Python - RDPY verwendet, das gemeinfrei ist .

Ein Honeypot wurde auf dem öffentlichen DigitalOcean-Server und der andere auf einem Server im Netzwerk unseres Unternehmens bereitgestellt. Über das Internet standen drei Ports zur Verfügung:

- der Standardport ist 3389;

- zwei nicht standardmäßige Ports - 36 und 25300.

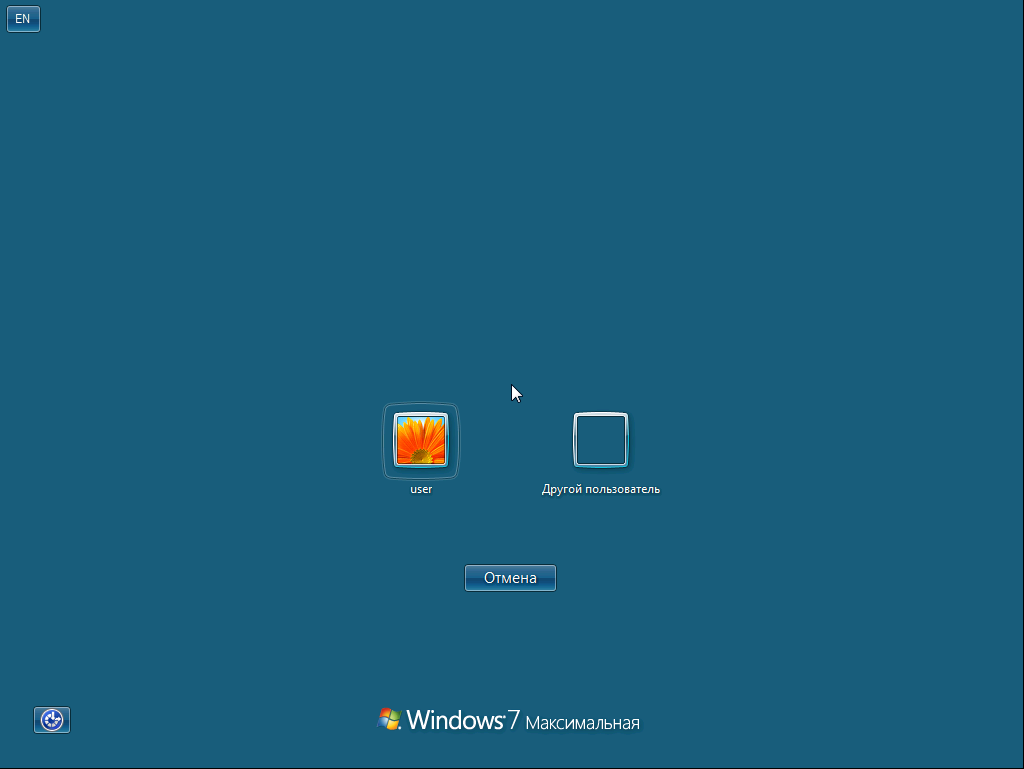

Das Fenster, das beim Verbinden angezeigt wird, ist im folgenden Screenshot dargestellt.

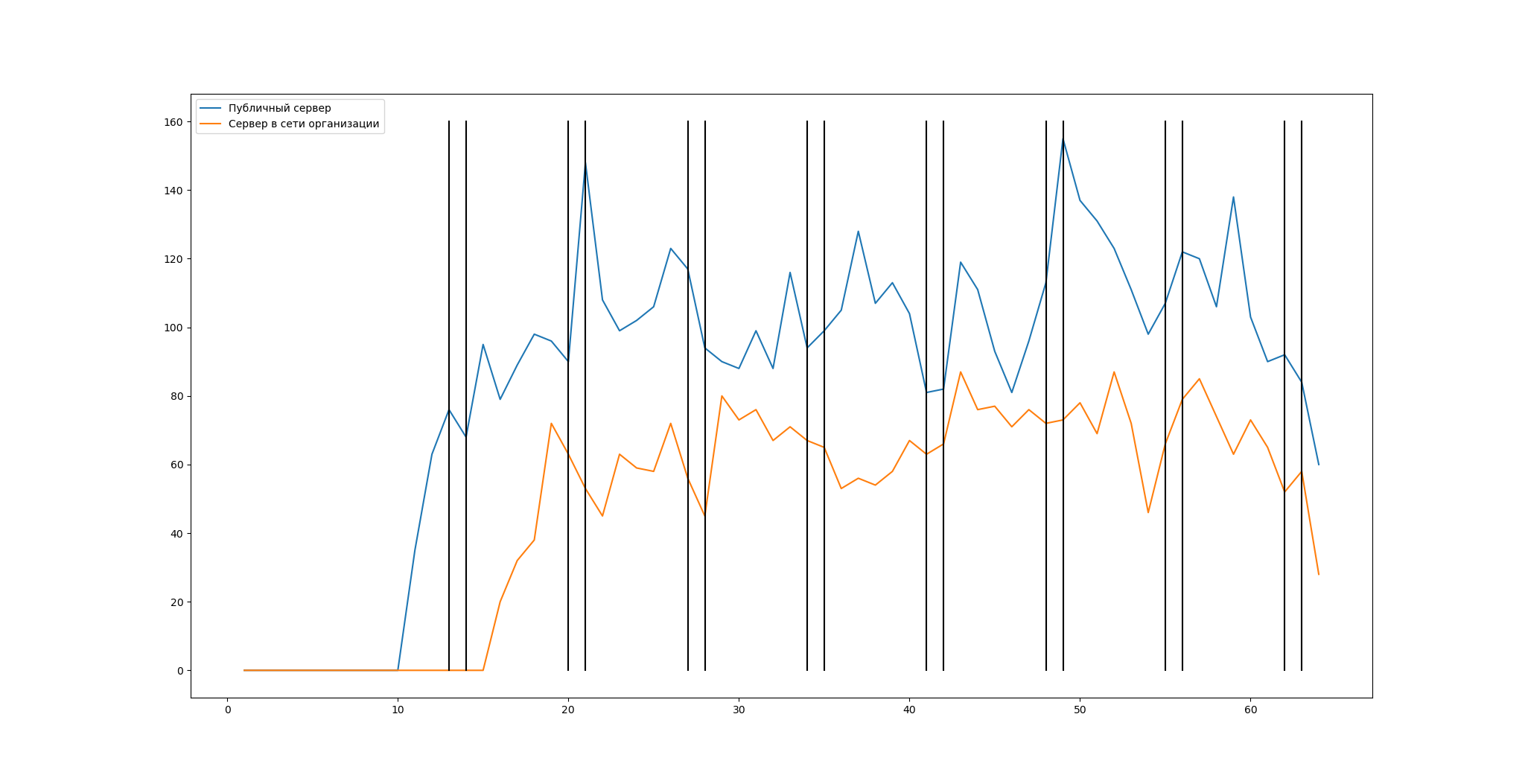

Der Standardport 3389 erregte die maximale Aufmerksamkeit im Netzwerk. Während der anderthalb Monate, in denen Honeypots arbeiteten, wurden insgesamt 15 Brute-Force-Versuche und 237 Versuche aufgezeichnet, ungültige Daten in einen Socket auf einem öffentlichen Server zu schreiben. bzw. 16 und 135 Versuche - auf einem Server im Netzwerk der Organisation.

Wie zu erwarten war, wurde der Standardport 3389 zahlreichen Scans aus dem Netzwerk unterzogen. Gleichzeitig wurde der öffentliche Server durchschnittlich 2,5-mal häufiger gescannt als der Server im Netzwerk des Unternehmens.

Die Scanrate ist in der folgenden Grafik dargestellt. Die vertikalen Linien zeigen hier Samstage und Sonntage an, die während der Honeypot-Periode fielen. In den meisten Fällen gab es am Ende der Arbeitswoche einen Rückgang der Netzwerk-Scans.

Horizontal - Tage mit Honigtöpfen, vertikal - die Anzahl der Verbindungen.

Die blaue Kurve ist der öffentliche Norden, die orange Kurve ist der Server im Netzwerk der Organisation.

Die vertikale Linie - Sa & So .

Es gab praktisch keine Versuche, nicht standardmäßige Ports zu scannen. Das Portieren von RDP auf einen nicht standardmäßigen Port schützt daher vor den meisten Angriffen.

▍Sicherheit

Zusammenfassend können Sie verschiedene Regeln ableiten, die zur Sicherung der Infrastruktur bei der Remoteverbindung über RDP beitragen.

- RDP. , . .

- VPN. , VPN -.

- , , , , , . . password spraying credential stuffing.

- IP-, RDP. password spraying credential stuffing.

- . -.

- Richten Sie die Überwachung für RDP-Ereignisse ein und überprüfen Sie regelmäßig die Verbindungsprotokolle , um verdächtige Aktivitäten rechtzeitig zu erkennen.

"Wo nach Spuren der RDP-Verbindung suchen"

Wenn Sie den Verdacht haben, Ihr System über RDP zu kompromittieren, können Sie mehrere Schritte selbst ausführen.

- Protokolle. Zunächst sollten Sie die Ereignisprotokolle sofort überprüfen:

- % SystemRoot% \ System32 \ Winevt \ Logs \ Microsoft-Windows-TerminalServices-RemoteConnectionManager% 4Operational.evtx

Ereignis 1149 für eine erfolgreiche Verbindung vor der Anmeldung und Kennwortauthentifizierung, jedoch nach der Authentifizierung der IP-Adresse der Verbindungsquelle. Es ist wichtig, nach Verbindungen von ungewöhnlichen IP-Adressen zu suchen. Brute-Force-Passwörter können auch hier abgerufen werden. - %SystemRoot%\System32\Winevt\Logs\Security.evtx

4624 — , 4625 — , 4778 — , 4634 — . «LogonType». 3, 10 7. IP-, — . - %SystemRoot%\System32\Winevt\Logs\Microsoft-Windows-TerminalServices-LocalSessionManager%4Operational.evtx

21, 22 25 — , 23 — . IP-.

IP-, . , (, .).

. Security.evtx, — Security.evtx Microsoft-Windows-TerminalServices-RemoteConnectionManager%4Operational.evtx . , SIEM-. - % SystemRoot% \ System32 \ Winevt \ Logs \ Microsoft-Windows-TerminalServices-RemoteConnectionManager% 4Operational.evtx

- . , , . RDP-, . , , TCP (, RDP). . , , X, X+N . , .

Wenn Spuren gefunden werden

Wenn Sie Spuren einer erfolgreichen Penetration durch RDP finden, müssen Sie zunächst:

- Versuchen Sie, den Angreifer zu isolieren (oder trennen Sie die Infrastruktur vollständig vom Internet oder trennen Sie kritische Server vom lokalen Netzwerk).

- Überprüfen Sie den Domänencontroller auf Anzeichen von Hacking sowie auf Datei-Dumps und andere mögliche Ziele des Angreifers.

Es besteht eine erhebliche Wahrscheinlichkeit, dass sich die Infektion bereits über interne Ressourcen verbreitet hat. In diesem Fall müssen Sie nach PowerShell-Startereignissen, Antivirenauslösern und anderen suchen. Am besten wenden Sie sich sofort an einen Spezialisten für Computerforensik.