Ein wichtiger Bestandteil des Schutzes vor unbefugtem Zugriff

Jede vernünftige Person hat etwas zu verbergen. Es ist in Ordnung. Niemand möchte seine privaten Schlüssel sehen, um auf das Repository, wichtigen Code oder persönliche Fotos in einem durchgesickerten Hirschpullover zuzugreifen.

Deshalb habe ich darüber nachgedacht und beschlossen, an einem Ort eine bestimmte standardisierte Checkliste zum umfassenden Schutz meines Laptops zu sammeln. Ich habe stationäre PCs absichtlich abgeschnitten, weil sie weniger anfällig für Bedrohungen sind, die "versehentlich in der Bar vergessen" wurden. Mit 6 Kilogramm Festplatten, Heatpipes und einem Turmkühler ist dies viel schwieriger.

Ich werde versuchen, die wichtigsten Bedrohungen und Schutzmethoden durchzugehen. Zum Beispiel vergessen die Leute oft, dass die Eingabe eines Passworts unter der Kamera eine schlechte Idee ist. Ich wäre sehr dankbar für Ihre Ergänzungen.

Paranoia ist unproduktiv

Wir können so viel wie möglich von Termitenladungen im Batteriefach und dem Booten von einer externen Festplatte, die als Kaffeemaschine getarnt ist, träumen. Nein, all dies kann wirklich umgesetzt werden, aber wie die Praxis zeigt, ist es ziemlich sinnlos und verkompliziert das Leben des Eigentümers erheblich.

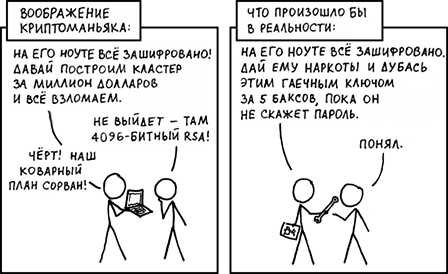

Leider werden die ausgefeiltesten Schemata oft mit demselben 5-Dollar-Schlüssel gebrochen. Daher werden wir das Schutzniveau sofort als angemessen ausgewogen definieren, wobei zum Einschalten des Laptops nicht der Schlüssel von sechs aus Shamirs Fragmenten entnommen werden muss.

Unsere größte Sorge ist, dass auf den Laptop physisch zugegriffen werden kann. Dies ist mit Festplattenlecks und Rootkit-Boni behaftet. Dies ist besonders gefährlich, wenn Sie nicht bemerkt haben, dass sich der Computer in der Hand einer anderen Person befindet.

Fühle dich wie eine magische Prinzessin

Das Problem des versteckten Zugangs wird einfach zur Idiotie gelöst. Zunächst müssen Sie lernen, wie man ein Pokerface in einem Geschäft herstellt, in dem die billigsten künstlichen Nägel, Plastikohrringe und ähnliche Freuden für Mädchen ab 10 Jahren verkauft werden. Ja, wir brauchen eine Glitzerpolitur. Seltsamerweise, aber es ist fast unmöglich, die Tatsache des Verschraubens der Schrauben des Gehäuses zu verschleiern, wenn ein Tropfen eines solchen bunten Grauens für 50 Rubel auf sie aufgetragen wird. Die Struktur des Lacks wird gestört und die Ausrichtung der Partikel ändert sich, selbst wenn versucht wird, alles mit einem Tropfen Lösungsmittel zu glätten. Es ist besonders zweckmäßig, hierfür zwei verschiedene Polituren mit langen haarartigen Partikeln zu verwenden.

Darüber hinaus können Sie Standardoptionen wie Kensington Lock verwenden. Es geht jedoch eher nicht um den Schutz vor verstecktem Zugriff, sondern darum, den Laptop an einem schwereren Schrank zu befestigen, damit er nicht weggeschleppt wird, während Sie Kaffee trinken.

Entsperren

Jedes mehr oder weniger moderne Betriebssystem setzt eine automatische Blockierung der Benutzersitzung voraus, wenn der Laptopdeckel geschlossen, manuell blockiert oder nach einer bestimmten Zeitspanne blockiert wird. Leider führt jeder Versuch, dies sicher zu tun, zur Option "Unpraktisch machen". Daher ist es sinnvoll, die Nachteile bequemer und beliebter vereinfachter Entsperrmethoden zu berücksichtigen.

Fingerabdruck, wenn ein dedizierter Laptop-Sensor vorhanden ist. In den meisten Situationen nicht schlecht, hat aber einige grundlegende Probleme, die allen biometrischen Daten gemeinsam sind. Es kann nicht ersetzt werden, da die Anzahl der kompromisslosen Finger zur Neige geht. Es ist auch sehr einfach unter Zwang zu verwenden. Ich glaube, ich werde mich nicht irren, wenn ich davon ausgehe, dass die meisten Leute den Druck des rechten Zeigefingers verwenden. Darüber hinaus steuern Standard-Verbrauchersegmentsensoren keine indirekten Parameter wie das Vorhandensein von Kapillarpulsationen, wodurch nicht nur ein Finger getrennt vom Eigentümer platziert werden kann, sondern auch eine banale Nachbildung aus einem Glas in einem Balken.

Verschiedene Arten der Gesichtsentsperrung sind auch nach Mobiltelefonen sehr beliebt geworden, aber in den meisten Fällen sind sie für die Zugangskontrolle absolut ungeeignet. Eine normale Kamera wird als Reaktion auf ein Foto aus einem sozialen Netzwerk, das auf dem Bildschirm eines Mobiltelefons angezeigt wird, freigeschaltet. Trotzdem Probleme mit dem unfreiwilligen Zugriff.

Vertrauenswürdige Geräte wie ein Fitnessarmband sind bereits interessanter. Aber sie haben ein anderes Problem - unkontrollierbare Reichweite. Es scheint sich vom Laptop zum Kaffee entfernt zu haben, aber die Verbindung mit dem Armband bleibt erhalten. In der Realität ist diese Methode nur zum Schutz vor Diebstahl Ihres Computers geeignet.

Zusammenfassung: Am besten geben Sie das Kennwort aus dem nicht wiederherstellbaren Speicher in die graue Substanz des Besitzers ein. Aber wenn es sehr nervig ist, dann der Fingerabdruck, obwohl er den Schutz verringert. Und die Wahrheit ist, Sie sollten keine Passwörter unter Überwachungskameras eingeben. Die Berechtigung ist mehr als ausreichend, um sie wiederherzustellen.

Verschlüsselung

Dies ist ein Punkt, dessen Diskussion nicht wirklich Sinn macht. Es ist definitiv notwendig zu verschlüsseln. Ja, formal erhöht dies das Risiko eines irreversiblen Datenverlusts. Es gibt jedoch zwei Gegenargumente gleichzeitig:

- Es ist besser, besonders wertvolle Daten in Form von verschlüsseltem Hackfleisch zu begraben, aber nicht an falsche Hände weiterzugeben.

- Die Festplatte kann bereits jederzeit ausfallen, da die Sterne nicht gut ausgerichtet sind. Daher werden durch die Verschlüsselung Sicherungen in keiner Weise abgebrochen.

Es bleibt zu entscheiden, wie es am besten umgesetzt werden soll. Das größte Vertrauen wird traditionell den freien Implementierungsoptionen geschenkt. LUKS mit dm-crypt für Linux und vollständigen Festplattenvarianten wie VeraCrypt für alle Betriebssystemvarianten. Die letztere Option ist gut für ihre Flexibilität bei der Auswahl der Festplattenverschlüsselungsalgorithmen und die Möglichkeit, Token und Schlüsseldateien auf externen Medien zu verwenden. Leider ist die Verwendung von Dateien zusätzlich zu einem Kennwort nur für Container auf Betriebssystemebene möglich, nicht jedoch für die vollständige Festplattenverschlüsselung.

Zusätzlich zu diesen Optionen möchte ich auch eine vollständige Festplattenverschlüsselung mit SED - Self-Encrypting Disk vorschlagen. Derzeit gibt es die TCG OPAL 2.0-Spezifikation, die die meisten modernen SSDs erfüllen. Der Hauptvorteil dieses Ansatzes ist der Null-Verschlüsselungsaufwand. Die CPU versucht nicht einmal, diese Aufgabe zu übernehmen, und die gesamte Verschlüsselung ist für das Betriebssystem vollständig transparent. Alles wird direkt vom SSD-Controller erledigt. Wenn wir uns außerdem die Spezifikationen für die gängige Samsung EVO-Serie ansehen, wird klar, dass sie im Prinzip eine AES-Verschlüsselung aller Daten mit einem fest verdrahteten Schlüssel durchführen. Es wird standardmäßig kein weiterer benutzerdefinierter Schlüssel über diesem Schlüssel hinzugefügt. Nach Aktivierung der Verschlüsselung kann auf die Festplatte jedoch erst zugegriffen werden, nachdem beim Start der Benutzerschlüssel eingegeben wurde. Es gibt einen sehr gutenWeitere Informationen finden Sie im Dell-Handbuch zu diesem Thema.

Es ist wichtig, nicht zu vergessen, dass jede Verschlüsselung nutzlos ist, sobald sich der Computer in einem entsperrten Zustand befindet. Daher ist es wichtig, nach einer akzeptabel kurzen Zeitspanne auf die automatische Blockierung zu achten. Es liegt ein Problem mit der selbstverschlüsselenden Festplatte vor. Die Tasten werden zum Zeitpunkt des vollständigen Ein- und Ausschaltzyklus zurückgesetzt. Da der Verschlüsselungsprozess für das Betriebssystem transparent ist, blockiert reguläres Deauth die Festplatte nicht. Darüber hinaus unterbricht die SSD bei einigen Laptop-Modellen die Stromversorgung zum Zeitpunkt des Neustarts nicht, wodurch möglicherweise das gesamte System anfällig wird. Ich empfehle, eine Präsentation von BlackHat zu diesem Thema zu lesen .

Vergessen Sie auch nicht, Ihre Daten zu sichern. Normalerweise ist die beste Option die Verwendung einer kommerziellen Cloud mit verschlüsseltem Daten-Offloading. Oder Sie können Ihre Nextcloud erhöhen und Datenreplikate auf vertrauenswürdigen Computern organisieren.

Andere offensichtliche und nicht so offensichtliche Punkte

Bitte aktualisieren Sie rechtzeitig. Ich selbst sitze manchmal lange auf Ubuntu LTS, das bereits in oldstable gegangen ist. Zögern Sie jedoch nicht bis zum Ende der Sicherheitsunterstützung für Ihr Betriebssystem und die wichtigsten Komponenten. Jedes nicht geschlossene CVE ist ein potenzieller Angriffsvektor.

Schließen Sie niemals unbekannte Geräte an. Es ist kitschig, aber dies ist ein typischer Vektor, um die Kontrolle zu erlangen, insbesondere wenn das Betriebssystem Schwachstellen aufweist oder Zero-Day verwendet wird. Wenn Sie es wirklich brauchen, ist es besser, die Live-CD einer beliebigen Linux-Distribution zu verwenden.

Behalten Sie die von Ihnen installierte Software im Auge. Jetzt wollen alle und alle in Ihre Akten graben. Es ist schwierig, sich vor Microsoft zu verstecken, man kann nur hoffen, dass sie zumindest einige Kontrollkästchen nicht ignorieren. Nun, zur Effizienz der Telemetriefilterung auf DNS-Ebene vom lokalen Pi-Loch. Neben den Systemdienstprogrammen gibt es aber auch Antivirenprogramme von Drittanbietern, Cloud-Speicherclients mit einem trüben EULA und die Rechte, Ihnen eine "Verknüpfung für eine Videokonferenzanwendung" von 101 Megabyte einzugeben. Bevorzugen Sie nach Möglichkeit freie Software-Alternativen. Sie erstellen in der Regel kein solches Spiel.

Checkliste

- Der Schutz muss in einem angemessenen Verhältnis zur Bedrohung stehen. Verwenden Sie einfache, zuverlässige Methoden, die Ihnen nicht im Weg stehen.

- Schutz vor verstecktem Öffnen des Gehäuses bieten. Ein paar Tropfen Nagellack lösen dieses Problem.

- . , , .

- . — LUKS VeraCrypt , CPU IOPS. — TCG OPAL 2.0. .

- . - , - .

- security- .

- .

- .