Es gibt zwei Möglichkeiten, ein Vorbild in einem Informationssystem aufzubauen.

Erste Ansatz

Rollen werden basierend auf einem Funktionsmodell entwickelt . Dieser Ansatz ist möglich, wenn die Organisation über eine spezielle Abteilung von Technologen verfügt, die als "Organisationstechnologische Abteilung (OTO)" bezeichnet wird. In unserer Bank war eine solche Abteilung Teil der IT-Abteilung. Die Abteilung übersetzt die im Funktionsmodell beschriebenen Geschäftsanforderungen in die IT-Sprache: die Sprache der Rechte / Optionen / Befugnisse, die im System bereitgestellt werden müssen, um eine bestimmte Funktionalität auszuführen.

Dieser Ansatz eignet sich auch, wenn ein neues System in Betrieb genommen und Vorbilder von Grund auf neu erstellt werden. Zunächst müssen Sie zusammen mit dem IT-Manager des Systems herausfinden, wie die Rechte gewährt werden, ob interne Rollen oder Gruppen im System vorhanden sind. Anschließend müssen Sie zusammen mit den Leitern von Geschäftsbereichen und Technologen der Allgemeinen Relativitätstheorie Rollen entwickeln, einschließlich der erforderlichen Rechte. Dann müssen die erstellten Rollen mit dem Systembesitzer aus dem Unternehmen koordiniert werden , da Er ist verantwortlich für die Ausführung von Geschäftsprozessen, mit der internen Kontrollabteilung zur Vermeidung systemübergreifender Konflikte und mit der Sicherheitsabteilungdamit die genehmigte Sicherheitsrichtlinie des Unternehmens nicht verletzt wird. Danach kann das System gemäß dem genehmigten Vorbild in Betrieb genommen und Rechte zugewiesen werden.

Zweiter Ansatz

Rollen werden aus bestehenden Rechten gebildet, die Mitarbeitern bereits gewährt wurden. In den meisten Fällen ist dies genau das, was Sie tun müssen. Systeme sind seit langer Zeit in Betrieb und es ist notwendig, das Durcheinander der Benutzerrechte zu beseitigen, das sich über viele Jahre des Betriebs angesammelt hat. Hier gibt es einige Besonderheiten.

Wenn das System nicht sehr groß ist und nur wenige unterschiedliche Rechte darin vorhanden sind, ist es nicht schwierig, gemeinsame überlappende Rechte zwischen Mitarbeitern derselben Position zu identifizieren. Daraus können Sie eine Rolle zusammenstellen und sie dann wie im ersten Fall zur Genehmigung und Genehmigung an den Leiter, den Eigentümer der Ressource und weiter entlang der Kette senden. Wenn das System viele Rechte (Befugnisse) hat und von einer großen Anzahl von Mitarbeitern aus verschiedenen Abteilungen verwendet wird, wird die Aufgabe komplizierter. In diesem Fall kommen spezialisierte Versorgungsunternehmen zur Rettung, genanntRole Mining , das die Aufgabe erleichtert. Sie sammeln die überlappenden Berechtigungen für einen bestimmten Job in einer Standardrolle, die von den Stakeholdern überprüft und genehmigt wird.

Aufbau eines Vorbilds mit dem zweiten Ansatz

In unserem großen Finanzunternehmen haben wir mit dem zweiten Ansatz ein Vorbild aufgebaut, um Ordnung in bereits funktionierende Systeme zu bringen. Für diejenigen von ihnen, an denen Benutzer nur wenige Rechte hatten, haben wir eine gelöschte Stichprobe genommen (nur aktive Benutzer). Wir haben eine Vorlage zum Ausfüllen der Rollenmatrix für jedes System entwickelt: Denken Sie daran, dass es sich bei der Rollenmatrix um Rollen (eine Reihe von Rechten) in Bezug auf Unternehmensabteilungen und Positionen in diesen handelt. Die Vorlage wurde zur Fertigstellung an die Eigentümer dieser Systeme gesendet. Diese wiederum sammelten Informationen von den Abteilungen, in denen das System verwendet wurde, und gaben die bereits ausgefüllte Vorlage zur weiteren Koordinierung mit den Diensten für Informationssicherheit und interne Kontrolle zurück. Die fertige Vorlage, nämlich die Rollenmatrix, wird dann verwendet, um rollenbasierten Zugriff zu gewähren und in ein zukünftiges Automatisierungsprojekt aufzunehmen.

Leider gibt es keine solchen Matrizen und Systeme, in denen alle Rechte eindeutig in Rollen unterteilt werden können und Rollen an Positionen gebunden sind. Denn in diesem Fall erhalten Sie entweder einige ziemlich universelle Rollen, bei denen einige der Rechte überflüssig werden. Im Gegenteil, es gibt zu viele Rollen, und dies wird nicht mehr rollenbasiert sein, sondern der persönliche Zugriff basiert auf der diskretionären Methode, über die wir im ersten Teil geschrieben haben. In großen Organisationen werden Rollen häufig nicht für eine Position, sondern für eine bestimmte Funktionalität benötigt. Beispielsweise können mehrere Mitarbeiter dieselbe Position einnehmen, aber unterschiedliche Funktionen ausführen. Daher ist es sinnvoll, den Grundrollen, die standardmäßig zugewiesen werden, einen Teil derselben Funktionalität hinzuzufügen. Und lassen Sie einige der einzigartigen Funktionen des Mitarbeiters für die Registrierung von Rechten für individuelle Anfragen,die gemäß dem vom Unternehmen festgelegten Verfahren zur Genehmigung gesendet werden.

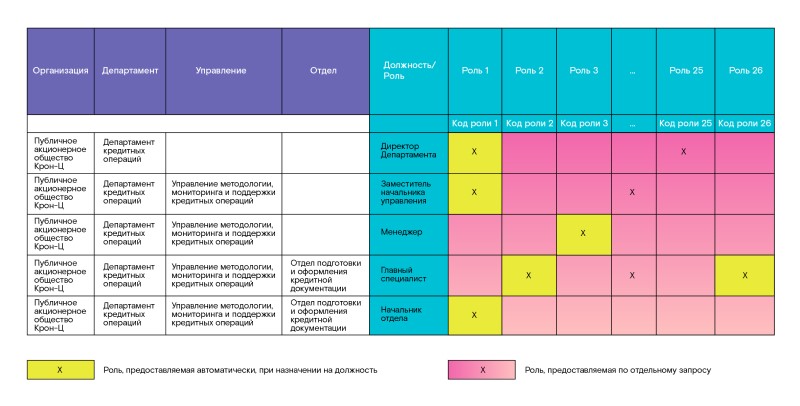

Beispielvorlage zum Ausfüllen von Rollenmatrizen

Unsere Vorlage sah so aus. Auf dem ersten Blatt links (vertikal) wurden Positionen und Unterteilungen aufgelistet und oben (horizontal) die Rollen. An der Kreuzung musste eine Markierung gesetzt werden, die angibt, welche Abteilung welche Rolle / Rollen benötigt. Wir haben mit einer farbigen Füllung markiert: Grün - Rollen, die standardmäßig bereitgestellt werden sollten, wenn sie für eine Position ernannt werden; gelb - Rollen, die für eine bestimmte Position oder Abteilung auf einer separaten zusätzlichen Anfrage angefordert werden können.

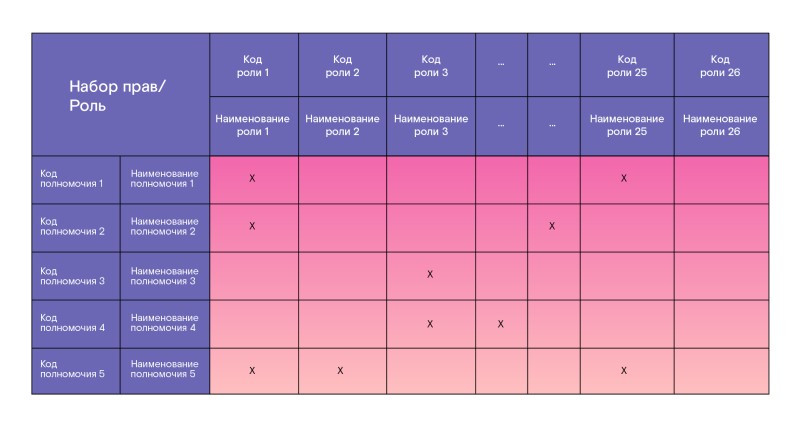

Auf dem zweiten Blatt haben wir einen Leitfaden platziert, der die Besetzung von Rollen mit individuellen Rechten (Befugnissen) zeigt.

Das dritte Blatt enthält eine Matrix von SOD-Konflikten (Verbot einer möglichen Rollenkombination).

Ich muss gleich sagen, dass wir uns in erster Näherung dem Thema SOD-Konflikte genähert haben, weil Es ist eine separate große Aktivität mit einem eigenen Prozess. Das Verbot der Kombination bestimmter Befugnisse kann sowohl im Rahmen einer separaten Rolle als auch zwischen Rollen und bei systemübergreifenden Interaktionen festgelegt werden. Darüber hinaus ist es wichtig, den Prozess der Arbeit mit SOD-Konflikten einzurichten und Szenarien zu entwickeln, um darauf zu reagieren. Dies ist ein Thema, das gesondert betrachtet werden muss.

Für Systeme mit vielen Benutzern und einer ziemlich unterschiedlichen Rechte-Struktur ist es sehr schwierig, eine Matrix manuell zu erstellen. Zu diesem Zweck verwendeten wir spezielle Tools zum Erstellen eines Vorbilds für das Role Mining... Diese Tools können sich in Bezug auf Arbeitslogik, Kosten, Benutzerfreundlichkeit und andere Merkmale stark unterscheiden. Das Funktionsprinzip und die gemeinsamen Ziele bestehen jedoch darin, Informationen über die aktuellen Rechte eines Mitarbeiters in Informationssystemen zu sammeln, die Wiederholung dieser Rechte für Mitarbeiter mit denselben Attributen zu analysieren, diese Rechte in Rollen zu kombinieren und letztendlich ein bestimmtes grundlegendes Vorbild zu erstellen, das den aktuellen widerspiegelt Status.

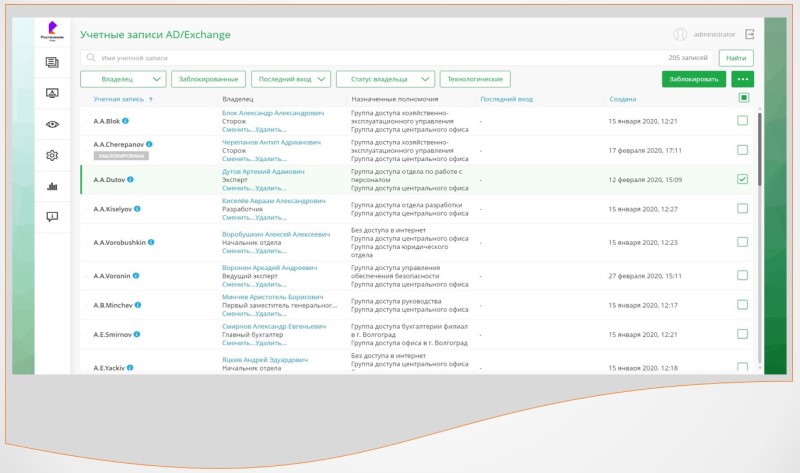

Im Laufe der Zeit und bei der Arbeit für ein Unternehmen, das Software für die Zugangskontrolle entwickelt, stelle ich fest, dass es effektivere Methoden zum Erstellen von Vorbildern in großen Systemen gibt. Je früher ein Unternehmen automatisierte Aufräumwerkzeuge einsetzt, desto reibungsloser und schmerzloser wird der Prozess der Vorbildbildung. In diesem Fall ist das automatisierte System ein Assistent oder eine Hilfe beim Aufbau von Rollen. Die Implementierung automatisierter Zugangskontrollsysteme (IdM / IGA) sollte mit der Verbindung von Personalquellen und Zielsystemen zum Hochladen von Daten sowie deren Zuordnung und Analyse beginnen. Mit speziellen Tools, die in Zugriffssteuerungslösungen integriert sind, können Sie von Anfang an die erforderlichen Prozesse basierend auf der Automatisierung effektiv erstellen.Dies wird die Arbeitskosten erheblich senken und die Schocktherapie in Zukunft eliminieren. Zum Beispiel wird der Prozess der Arbeit mit Konten viel schneller und effizienter verlaufen, und zwar in der ersten Phase:

- Sperren gefundener unzulässiger Konten,

- Identifizierung von Waisenkonten,

- Identifizierung und Registrierung externer Mitarbeiterkonten usw.

- Automatisierung der Kontoerstellung bei der Einstellung eines Mitarbeiters und Sperrung von Konten bei Entlassung.

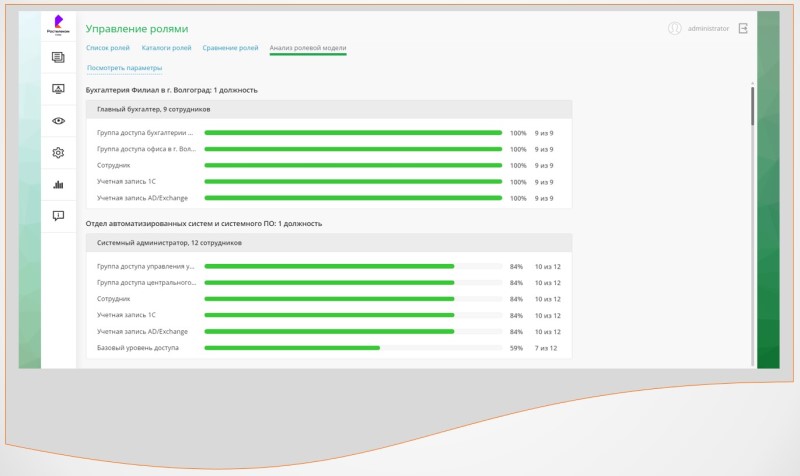

Und bereits in der zweiten Phase ermöglicht der Einsatz automatisierter Zugangskontrollsysteme die Effizienz der Arbeit mit Benutzerrechten und den Aufbau eines Vorbilds, insbesondere:

- verschiedene Methoden zum Vergleichen von Rechten für verschiedene Benutzer anwenden,

- Führen Sie ein automatisiertes Role Mining durch und identifizieren Sie Übereinstimmungsrechte für bestimmte Benutzerkategorien mit anschließender Analyse und Genehmigung. Dies macht es viel schneller und einfacher, die erforderlichen Zugriffsrechtsmatrizen zu erstellen.

Wir implementieren eine neue Regelung für Zugangsrechte

Wir haben den Punkt erreicht, an dem das Unternehmen gemäß den neuen Vorschriften für die Zugangskontrolle zu leben beginnen kann: Zugang gewähren, ändern und widerrufen, unter Berücksichtigung seiner neuen Struktur. Was sollte in dieser Verordnung sein:

- Zugriffsrechte werden durch das Vorhandensein / Fehlen eines Vorbilds für ein bestimmtes Informationssystem bestimmt. Wie oben erwähnt, ist es einfach unmöglich, Rollenmatrizen für alle ISs gleichzeitig zu erstellen. Sie müssen schrittweise gemäß dem genehmigten Plan handeln.

- Wenn das System noch kein genehmigtes Vorbild enthält, sollten die Rechte zumindest mit dem Abteilungsleiter und dem Eigentümer der Ressource vereinbart werden.

- Wenn das Vorbild entwickelt und genehmigt wird, werden die Rechte basierend darauf zugewiesen / geändert.

- , .

. , , , .

. -, .

-, , , . IdM/IGA-, , . , , . , . , , . - . , .. , , . , , . . , .

Das Vorbild kann nicht statisch sein. Sie muss sich wie ein lebender Organismus an die Veränderungen in der Organisation anpassen. Was ist der Grund für die Korrektur?

Das erste ist eine Änderung der Organisations- und Personalstruktur.In großen Organisationen war ich aus eigener Erfahrung davon überzeugt, dass solche Änderungen fast täglich auftreten können. Änderungen sind häufig mit der Umbenennung von Abteilungen und Positionen verbunden. Gleichzeitig bleibt die Funktionalität gleich, diese Änderungen sollten sich jedoch im Vorbild widerspiegeln und alle Anpassungen sollten rechtzeitig erfolgen. Wenn Abteilungen zusammengelegt oder umgekehrt in separate Gruppen / Abteilungen aufgeteilt werden, sind die Änderungen globaler. Sie wirken sich auf die Funktionalität der Mitarbeiter aus, die überarbeitet werden muss, um das Funktionsmodell zu aktualisieren und auf seiner Grundlage Änderungen an vorhandenen Rollen vorzunehmen. Oder entwerfen und implementieren Sie neue Rollen im Vorbild.

Die zweite ist eine Änderung der Geschäftsprozesse des Unternehmens.Das Geschäft kann nicht statisch sein: Es werden neue Prozesse und Mechanismen eingeführt, mit denen die Arbeit der einzelnen Abteilungen verbessert werden kann. Dies verbessert den Kundenservice, steigert den Umsatz und hilft, strategische Ziele zu erreichen. Die Einführung jedes neuen Geschäftsprozesses muss in das Vorbild einbezogen werden. Neue Rollen werden angezeigt oder die vorhandenen müssen geändert werden - und sie müssen neue Optionen und Rechte enthalten.

Der dritte ist eine Änderung in der Systemarchitektur.Unternehmen nehmen alte Systeme regelmäßig außer Betrieb und nehmen neue in Betrieb. Angenommen, das alte System wird außer Betrieb genommen, und die Funktionen, die Mitarbeiter darin ausgeführt haben, sollten auf das neue System übertragen werden. Dazu müssen Sie alle Rollen des alten Systems und ihre Relevanz überarbeiten, die erstellten Rollen des neuen Systems analysieren und eine Vergleichsmatrix aus alten und neuen Rollen erstellen. Es ist durchaus möglich, dass diese Rollen für eine Übergangszeit parallel existieren, bis alle erforderlichen Funktionen auf das neue System übertragen und das Vorbild verfeinert wurden. Dann kann die Verwendung der Rollen des alten Systems gestoppt, der Benutzerzugriff widerrufen und die Daten des alten Systems an das Archiv gesendet werden.

Alle Änderungen, die wir gesehen haben, deuten darauf hin, dass ein separater Prozess erforderlich ist, um das Vorbild auf dem neuesten Stand zu halten. Dabei sollten alle Aktivitäten der Organisation im Zusammenhang mit dem Zugang zu Informationsressourcen berücksichtigt werden. Es sollte einen Prozess zur Aktualisierung des Vorbilds enthalten, der im Voraus geplant ist, damit alle erforderlichen Änderungen rechtzeitig vorgenommen werden. Dies ist die Initiierung eines Antrags zum Ändern der Rolle / Rollen im automatischen oder manuellen Modus sowie die Koordination und Genehmigung von Änderungen und deren Beauftragung mit der Aktualisierung verwandter Prozesse. All dies sollte in den Vorschriften zur Aufrechterhaltung und Aktualisierung des Vorbilds festgehalten werden, in denen auch angegeben werden muss, wer für jeden Schritt des Prozesses verantwortlich ist.

Zusätzlich zu Änderungen des Vorbilds aus den oben genannten Gründen ist eine systematische und geplante Überarbeitung der Rechte erforderlich. Insbesondere für Finanzunternehmen sind solche regelmäßigen Überprüfungen durch die Aufsichtsbehörden erforderlich. Überarbeitungen helfen dabei, Lücken im bestehenden Rechte-Modell zu identifizieren und die Kontrolle über Benutzerrechte zu verbessern. Die Lösung dieses Problems wird durch IGA / IdM-Systeme erheblich vereinfacht, mit denen der Revisionsprozess (Rezertifizierung) bei einer bestimmten Häufigkeit automatisiert werden kann.

Fassen wir zusammen

Die Zugriffskontrolle mithilfe eines rollenbasierten Modells erhöht seitdem die Informationssicherheit des Unternehmens Der Zugriff wird transparenter, verwalteter und kontrollierter. Es reduziert auch die Belastung der IT-Abteilung in Bezug auf ihre Verwaltung. Was kann mit rollenbasierter Zugriffskontrolle einfacher gemacht werden?

- Sie können vielen Mitarbeitern in derselben Position oder in derselben Abteilung dieselben Rechte gewähren. Es reicht aus, ihnen die gleiche Rolle zu geben.

- Mit wenigen Klicks können Sie die Rechte für Mitarbeiter einer Position schnell ändern. Es reicht aus, Rechte als Teil einer gemeinsamen Rolle hinzuzufügen oder zu entfernen.

- Sie können eine Hierarchie von Rollen erstellen und Regeln für das Erben von Berechtigungen festlegen, wodurch die Zugriffsstruktur vereinfacht wird.

- Sie können die Abgrenzung der Autorität (SOD) eingeben - ein Verbot der Kombination einer Rolle mit einer anderen.

Der Aufbau eines Vorbilds allein löst jedoch nicht das Problem einer qualitativ hochwertigen und effektiven Zugangskontrolle in einem großen Unternehmen - dies ist nur einer der Schritte. Wenn Sie ein Vorbild bauen und sich darauf beruhigen, wird es nach einiger Zeit veraltet sein und die großartige Arbeit wird absolut nutzlos sein. Warum?

- - , , - .

- - , -.

- .

- C .

- , , , .

- .

All diese Gründe deuten darauf hin, dass die Maßnahmen zur Zugangskontrolle wichtig sind. Wir brauchen Automatisierungstools, Arbeitsprozesse und -mechanismen, deren Unterstützung, Entwicklung, Aktualisierung und Skalierung entsprechend dem Lebenszyklus des Unternehmens.

Autor: Lyudmila Sevastyanova, Promotion Managerin, Solar inRights