Willkommen zum vierten Artikel in der Reihe Check Point SandBlast Agent Management Platform. In früheren Artikeln ( erster , zweiter , dritter ) haben wir die Benutzeroberfläche und die Funktionen der Webverwaltungskonsole ausführlich beschrieben sowie die Richtlinie zur Verhinderung von Bedrohungen überprüft und gegen verschiedene Bedrohungen getestet. Dieser Artikel ist der zweiten Sicherheitskomponente gewidmet - der Datenschutzrichtlinie, die für den Schutz der auf dem Computer des Benutzers gespeicherten Daten verantwortlich ist. Wir werden uns auch die Abschnitte Einstellungen und globale Richtlinieneinstellungen in diesem Artikel ansehen.

Datenschutzrichtlinie

Die Datenschutzrichtlinie erlaubt nur autorisierten Benutzern den Zugriff auf Daten, die auf einem Produktionscomputer gespeichert sind, mithilfe der vollständigen Festplattenverschlüsselung und des Startschutzes. Die folgenden Optionen zum Konfigurieren der Festplattenverschlüsselung werden derzeit unterstützt: für Windows - Check Point Encryption oder BitLocker Encryption, für MacOS - File Vault. Lassen Sie uns die Funktionen und Einstellungen der einzelnen Optionen genauer betrachten.

Überprüfen Sie die Punktverschlüsselung

Check Point Encryption ist die Standardmethode für die Festplattenverschlüsselung in der Datenschutzrichtlinie und verschlüsselt alle Systemdateien (temporär, System, Remote) im Hintergrund, ohne den Zustand des Benutzercomputers zu beeinträchtigen. Nach der Verschlüsselung ist das Laufwerk für nicht autorisierte Benutzer nicht mehr zugänglich. Die Haupteinstellung für die Prüfpunktverschlüsselung ist "Pre-Boot aktivieren", mit der sich Benutzer vor dem Laden des Betriebssystems authentifizieren können. Diese Option wird zur Verwendung empfohlen, da sie die Verwendung von Authentifizierungs-Bypass-Tools auf Betriebssystemebene verhindert. Es ist auch möglich, die temporären Bypass-Parameter für die Pre-Boot-Funktion zu konfigurieren:

- Allow OS login after temporary bypass — Pre-boot ;

- Allow pre-boot bypass (Wake On LAN – WOL) — pre-boot , Ethernet;

- Allow bypass script — Pre-boot Pre-boot;

- Allow LAN bypass — pre-boot .

Die oben genannten Optionen für den temporären Bypass vor dem Start werden ohne ersichtlichen Grund (z. B. Wartung oder Fehlerbehebung) nicht empfohlen. Die beste Sicherheitslösung besteht darin, den Pre-Boot ohne Angabe temporärer Bypass-Regeln zu aktivieren. Wenn der Pre-Boot umgangen werden muss, wird empfohlen, die minimal erforderlichen Zeitrahmen in den temporären Bypass-Parametern festzulegen, um die Schutzstufe nicht für längere Zeit zu verringern. Wenn Sie die Prüfpunktverschlüsselung verwenden, können Sie außerdem erweiterte Einstellungen für die Datenschutzrichtlinie konfigurieren, um beispielsweise die Verschlüsselungseinstellungen flexibler zu konfigurieren, verschiedene Aspekte der Pre-Boot-Funktion und die Windows-Authentifizierung zu konfigurieren.

BitLocker-Verschlüsselung

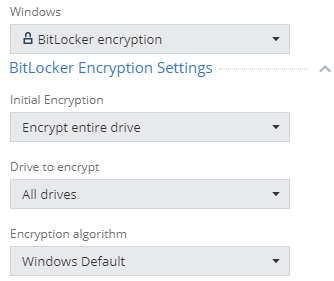

BitLocker ist Teil des Windows-Betriebssystems und ermöglicht das Verschlüsseln von Festplatten und Wechselmedien. Check Point BitLocker Management ist eine Windows Services-Komponente, die automatisch mit dem SandBlast Agent-Client gestartet wird und die BitLocker-Verwaltungs-API verwendet. Wenn Sie in der Datenschutzrichtlinie BitLocker-Verschlüsselung als Laufwerkverschlüsselungsmethode auswählen, können Sie die folgenden Optionen konfigurieren:

- Anfängliche Verschlüsselung - Mit den anfänglichen Verschlüsselungseinstellungen können Sie das gesamte Laufwerk verschlüsseln (gesamtes Laufwerk verschlüsseln), was für Computer mit vorhandenen Benutzerdaten (Dateien, Dokumente usw.) empfohlen wird, oder nur Daten verschlüsseln (nur verwendeten Speicherplatz verschlüsseln), was für neue empfohlen wird Windows-Installationen;

- Zu verschlüsselnde Laufwerke - Wählen Sie Laufwerke / Partitionen für die Verschlüsselung aus. Sie können alle Laufwerke (alle Laufwerke) oder nur eine Partition mit einem Betriebssystem (nur Betriebssystemlaufwerk) verschlüsseln.

- Verschlüsselungsalgorithmus - Die Wahl eines Verschlüsselungsalgorithmus. Die empfohlene Option ist Windows-Standard. Es ist auch möglich, XTS-AES-128 oder XTS-AES-256 anzugeben.

Datentresor

File Vault ist das Standard-Verschlüsselungstool von Apple und stellt sicher, dass nur autorisierte Benutzer auf die Computerdaten des Benutzers zugreifen können. Bei installiertem File Vault muss der Benutzer ein Kennwort eingeben, um das System zu starten und Zugriff auf verschlüsselte Dateien zu erhalten. Die Verwendung von File Vault ist die einzige Möglichkeit, den Schutz gespeicherter Daten in der Datenschutzrichtlinie für Benutzer des MacOS-Betriebssystems sicherzustellen.

Für File Vault ist die Option "Automatische Benutzererfassung aktivieren" verfügbar, für die eine Benutzerautorisierung erforderlich ist, bevor der Festplattenverschlüsselungsprozess gestartet wird. Wenn diese Funktion aktiviert ist, können Sie die Anzahl der Benutzer angeben, die autorisiert werden müssen, bevor SandBlast Agent die Pre-Boot-Funktion anwendet, oder die Anzahl der Tage angeben, nach denen die Pre-Boot-Funktion automatisch für alle autorisierten Benutzer implementiert wird Während dieser Zeit ist mindestens ein Benutzer im System autorisiert.

Datenwiederherstellung

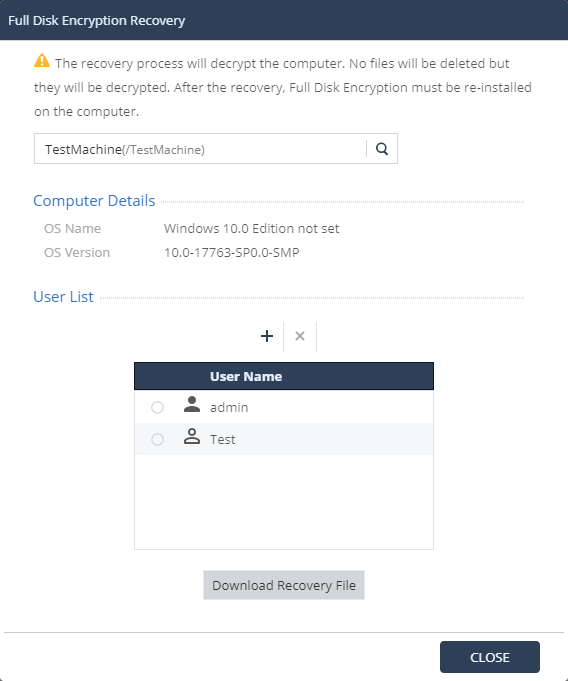

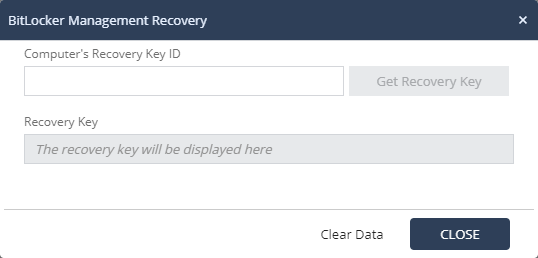

Bei Problemen mit dem Systemstart können Sie verschiedene Methoden zur Datenwiederherstellung verwenden. Der Administrator kann den Prozess zum Wiederherstellen verschlüsselter Daten über den Abschnitt Computerverwaltung → Vollständige Dick-Verschlüsselungsaktionen einleiten. Bei Verwendung der Prüfpunktverschlüsselung können Sie das zuvor verschlüsselte Laufwerk entschlüsseln und auf alle gespeicherten Dateien zugreifen. Nach diesem Verfahren müssen Sie den Festplattenverschlüsselungsprozess neu starten, damit die Datenschutzrichtlinie funktioniert. Wenn Sie BitLocker als Verschlüsselungsmethode für die Festplatte für die Datenwiederherstellung auswählen, müssen Sie die Wiederherstellungsschlüssel-ID des problematischen Computers eingeben, um den Wiederherstellungsschlüssel zu generieren, den der Benutzer eingeben muss, um Zugriff auf die verschlüsselte Festplatte zu erhalten.

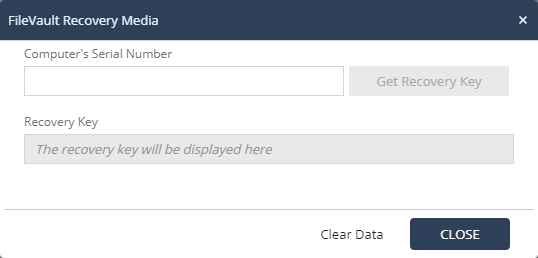

Für MacOS-Benutzer, die File Vault zum Schutz gespeicherter Informationen verwenden, besteht der Wiederherstellungsprozess darin, dass der Administrator einen Wiederherstellungsschlüssel basierend auf der Seriennummer des Problemcomputers generiert und diesen Schlüssel eingibt, gefolgt von einem Zurücksetzen des Kennworts.

Bereitstellungsrichtlinie

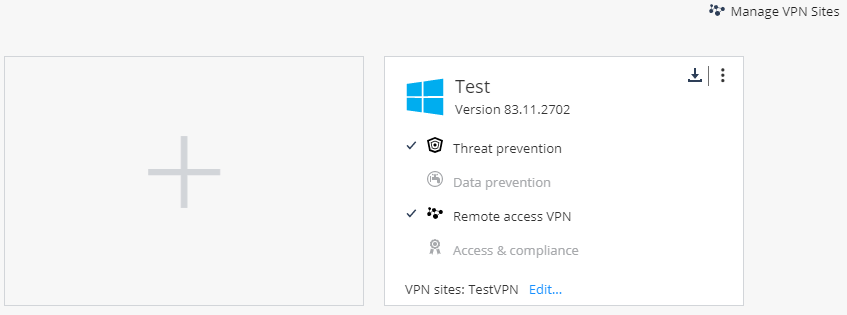

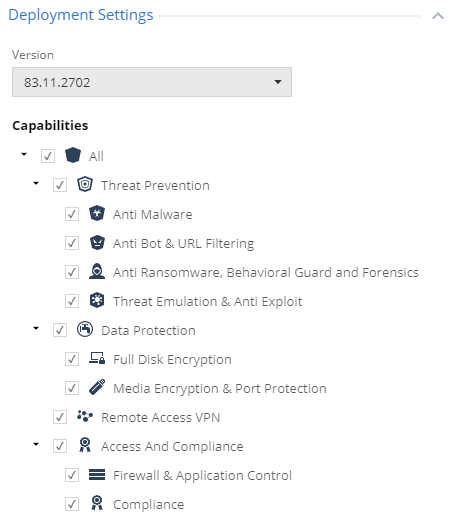

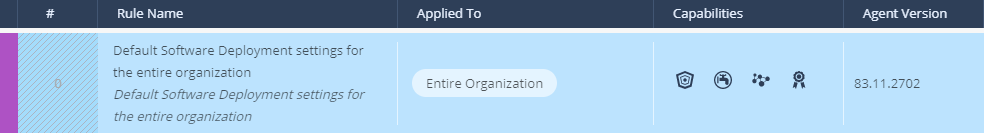

Seit der Veröffentlichung des zweiten Artikels , in dem die Benutzeroberfläche der Webverwaltungskonsole untersucht wurde, konnte Check Point einige Änderungen am Abschnitt "Bereitstellung" vornehmen. Jetzt enthält er den Unterabschnitt " Softwarebereitstellung" , in dem die Konfiguration (Aktivieren / Deaktivieren von Blades) für bereits installierte Agenten konfiguriert ist, und den Unterabschnitt Paket exportieren , in dem Sie Pakete mit vorinstallierten Blades für die weitere Installation auf Benutzercomputern erstellen können, z. B. mithilfe von Active Directory-Gruppenrichtlinien. Betrachten Sie den Unterabschnitt Softwarebereitstellung, der alle SandBlast Agent-Blades enthält.

Ich möchte Sie daran erinnern, dass in der Standardbereitstellungsrichtlinie nur Blades zur Bedrohungsprävention enthalten sind. Unter Berücksichtigung der zuvor beschriebenen Datenschutzrichtlinie können Sie diese Kategorie jetzt für die Installation und den Betrieb auf einem Clientcomputer mit SandBlast Agent aktivieren. Es ist sinnvoll, die RAS-VPN-Funktion zu aktivieren, mit der der Benutzer beispielsweise eine Verbindung zum Unternehmensnetzwerk des Unternehmens herstellen kann, sowie die Kategorie Zugriff und Konformität, die die Firewall- und Anwendungssteuerungsfunktionen umfasst und den Computer des Benutzers auf Konformität mit den Konformitätsrichtlinien überprüft.

Paket exportieren

Globale Richtlinieneinstellungen

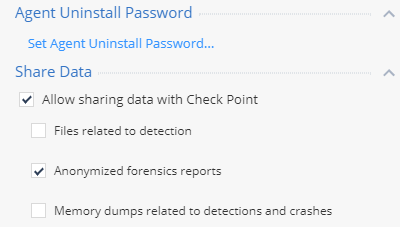

Einer der wichtigsten Parameter wird in den globalen Richtlinieneinstellungen konfiguriert - das Kennwort zum Entfernen von SandBlast Agent vom Computer des Benutzers. Nach der Installation des Agenten kann der Benutzer ihn nicht deinstallieren, ohne das Kennwort einzugeben. Dies ist standardmäßig das Wort " geheim " (ohne Anführungszeichen). Dieses Standardkennwort ist jedoch in öffentlichen Quellen leicht zu finden. Bei der Implementierung der SandBlast Agent-Lösung wird empfohlen, das Standardkennwort zu ändern, um den Agenten zu entfernen. In der Verwaltungsplattform kann die Richtlinie mit einem Standardkennwort nur fünfmal festgelegt werden, sodass das Ändern des zu löschenden Kennworts unvermeidlich ist.

Darüber hinaus konfigurieren die globalen Richtlinieneinstellungen Datenparameter, die an Check Point gesendet werden können, um den ThreatCloud-Dienst zu analysieren und zu verbessern.

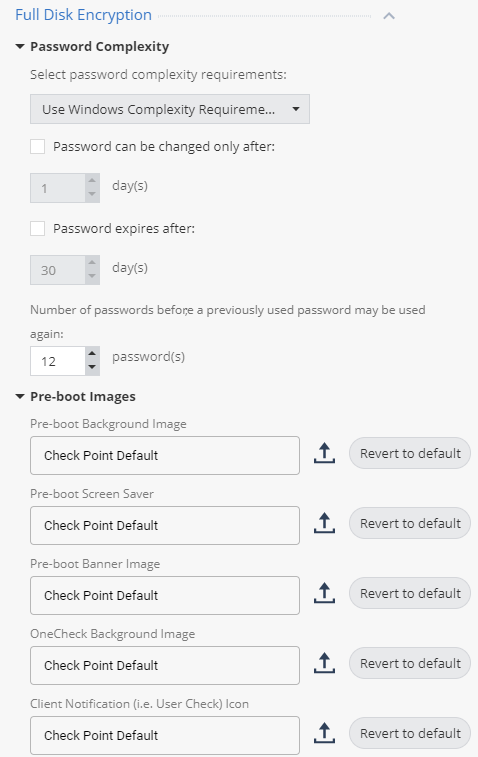

In den globalen Richtlinieneinstellungen werden auch einige Parameter der Festplattenverschlüsselungsrichtlinie konfiguriert, nämlich die Kennwortanforderungen: Komplexität, Verwendungsdauer, Verwendung eines zuvor gültigen Kennworts usw. In diesem Abschnitt können Sie Ihre eigenen Bilder anstelle der Standardbilder für Pre-Boot oder OneCheck hochladen.

Installationsrichtlinie

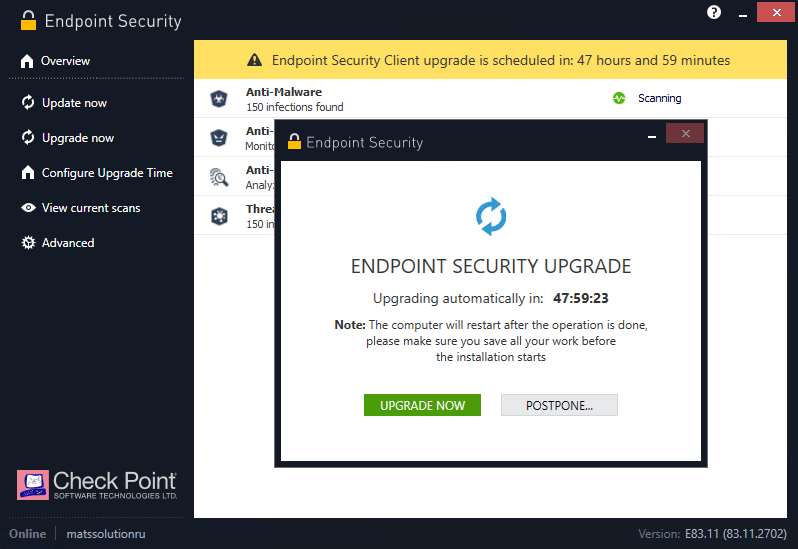

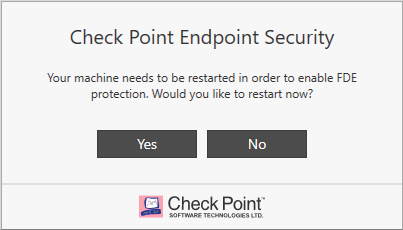

Nachdem Sie sich mit den Funktionen der Datenschutzrichtlinie vertraut gemacht und die entsprechenden Einstellungen im Abschnitt Bereitstellung konfiguriert haben, können Sie mit der Installation einer neuen Richtlinie beginnen, die die Festplattenverschlüsselung mithilfe von Check Point Encryption und den übrigen SandBlast Agent-Blades umfasst. Nach der Installation der Richtlinie in der Verwaltungsplattform erhält der Client eine Nachricht, dass er die neue Version der Richtlinie jetzt installieren oder die Installation auf einen anderen Zeitpunkt verschieben soll (maximal 2 Tage). Nach dem Herunterladen und Installieren der neuen Richtlinie fordert SandBlast Agent den Benutzer auf, den Computer neu zu starten, um den vollständigen Festplattenverschlüsselungsschutz zu aktivieren.

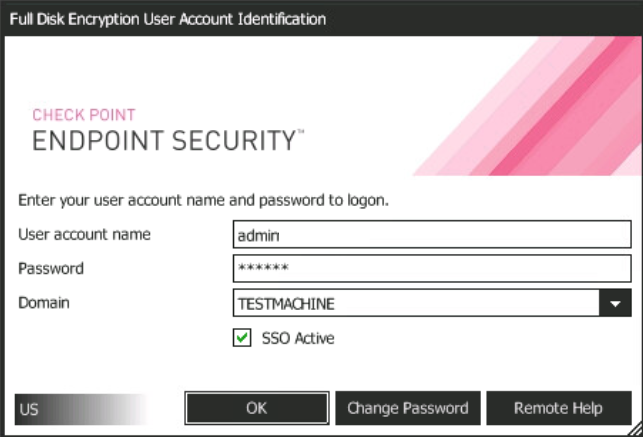

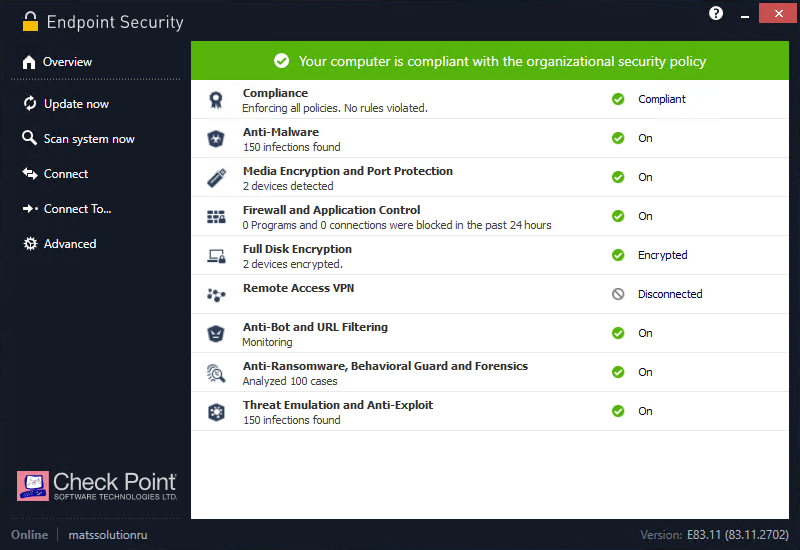

Nach dem Neustart muss der Benutzer seine Anmeldeinformationen in das Authentifizierungsfenster "Check Point Endpoint Security" eingeben. Dieses Fenster wird jedes Mal angezeigt, bevor das Betriebssystem gestartet wird (Pre-Boot). Sie können die Option Single Sign-On (SSO) auswählen, um Anmeldeinformationen automatisch für die Windows-Authentifizierung zu verwenden. Bei erfolgreicher Authentifizierung erhält der Benutzer Zugriff auf sein System, und der Festplattenverschlüsselungsprozess beginnt hinter den Kulissen. Dieser Vorgang wirkt sich in keiner Weise auf die Leistung des Computers aus, obwohl dies lange dauern kann (abhängig von der Größe des Speicherplatzes). Sobald der Verschlüsselungsprozess abgeschlossen ist, können wir überprüfen, ob alle Blades betriebsbereit sind, das Laufwerk verschlüsselt ist und der Computer des Benutzers geschützt ist.

Fazit

Zusammenfassend: In diesem Artikel haben wir die Funktionen des SandBlast-Agenten zum Schutz von auf dem Computer des Benutzers gespeicherten Informationen mithilfe der Festplattenverschlüsselung in der Datenschutzrichtlinie untersucht, die Einstellungen für die Verteilung von Richtlinien und Agenten im Abschnitt Bereitstellung untersucht und eine neue Richtlinie mit Festplattenverschlüsselungsregeln und zusätzlichen Blades auf dem Computer des Benutzers installiert ... Im nächsten Artikel der Reihe werden wir uns die Protokollierungs- und Berichtsfunktionen in der Management Platform und im SandBlast Agent-Client genauer ansehen.

Eine große Auswahl an Materialien am Check Point von TS Solution . Um die folgenden Veröffentlichungen auf der SandBlast Agent Management Platform nicht zu verpassen, folgen Sie den Updates in unseren sozialen Netzwerken ( Telegramm , Facebook , VK ,TS Solution Blog , Yandex.Zen ).