Sicherheit ohne Papier

Es ist leicht zu erraten, dass der Analyst Informationen sammelt und verarbeitet. Die tägliche Arbeit eines Informationssicherheitsanalysten bei Positive Technologies besteht darin, Berichte und Präsentationen auf der Grundlage der Ergebnisse von Beratungsprojekten zu erstellen. Zu solchen Projekten gehören:

- Penetrationstests (Pentests),

- Service des roten Teams gegen das blaue Team ,

- Sicherheitsanalyse von Web- und mobilen Anwendungen,

- Analyse der Sicherheit von Bankensystemen (RBS, Geldautomaten, Zahlungsterminals),

- Sicherheitsanalyse von Telekommunikationsnetzen,

- Sicherheitsanalyse industrieller Steuerungssysteme,

- Untersuchung von Cyber-Vorfällen .

Diese Liste (und dies ist weit entfernt von allen Bereichen) zeigt deutlich, dass der Analyst gleichzeitig in verschiedene Themen eintauchen und sein Wissen ständig verbessern muss. Deshalb ist es falsch, diese Arbeit mit der "Papier" -Sicherheit zu vergleichen. Jeder Bericht, den ein Analyst schreibt, konzentriert sich auf eine praktische Komponente.

Zum Beispiel trägt unser Unternehmen seit einigen Jahren dazu bei, die Informationssicherheit eines der japanischen Unternehmen zu erhöhen. Analysten sind aktiv an einer Reihe von Projekten beteiligt, die beim Kunden in Tokio stattfinden. Zu den Aufgaben des Analysten gehört nicht nur das Verfassen eines detaillierten Berichts, sondern auch die Beratung des Kunden zu allen Fragen im Zusammenhang mit den Projektergebnissen. Die Analysten erklären, wie und unter welchen Bedingungen die identifizierten Sicherheitslücken von Cyberkriminellen ausgenutzt werden können und zu welchen Angriffen sie führen können. Außerdem gelingt es ihm, seinen eigenen Horizont zu erweitern und nach Stunden durch Tokio zu reisen.

Das Ergebnis der Arbeit des Analytikers ist nicht die gleiche Art von Vorschriften und nicht Richtlinien, keine stereotypen Dokumente und keine theoretischen Modelle von Bedrohungen oder Verstößen. Dies ist eine Beschreibung der realen Möglichkeiten, über das Internet in ein lokales Netzwerk einzudringen, und der Angriffe auf die IT-Systeme von Betreiberunternehmen. Nehmen wir ein einfaches Beispiel.

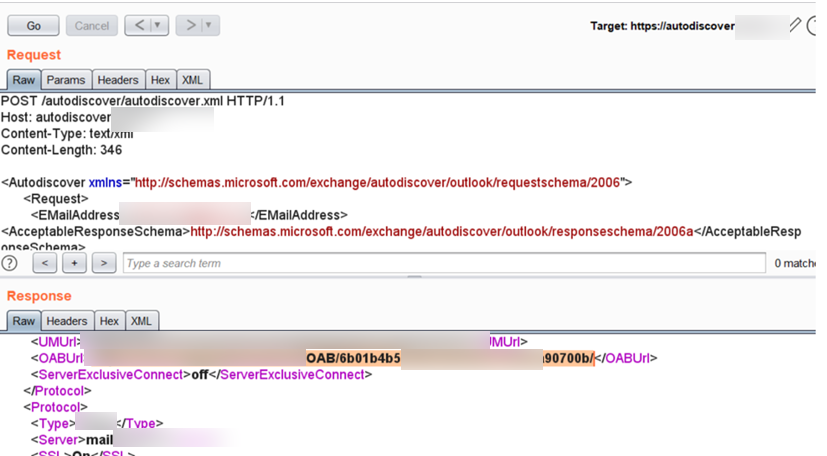

Abbildung 1. Ein Beispiel für Daten, die von einem Pentester empfangen wurden

Nachdem der Analyst einen Screenshot vom Pentester als Bestätigung des Angriffs erhalten hat (siehe Abbildung 1), stellt er fest, dass versucht wurde, das Adressbuch des Unternehmens zu finden und alle E-Mail-Adressen der Mitarbeiter aus der Webversion von Outlook herunterzuladen. Er beschreibt in dem Bericht den gesamten Verlauf des Angriffs sowie die Sicherheitslücken, die seine Durchführung ermöglichten, und Empfehlungen zur Beseitigung dieser Mängel oder zum Ausgleich von Schutzmaßnahmen. Die nächste Stufe eines solchen Angriffs ist in der Regel die Auswahl von Passwörtern für die empfangenen Adressen.

Der Analyst führt eine detaillierte Analyse aller entdeckten Sicherheitsanfälligkeiten und der vom Penetrationstester verwendeten Techniken durch. Dies bedeutet, dass er genau wissen muss, wie jede Sicherheitsanfälligkeit ausgenutzt wird, welche Sicherheitsanfälligkeit vorliegt, welche Tools zur Durchführung des Angriffs verwendet werden und wie sie verhindert werden können. Natürlich muss er in der Lage sein, dies im Bericht korrekt anzugeben, die Empfehlungen zu beschreiben, damit ein Spezialist auf Kundenseite das Problem leicht verstehen und beseitigen kann.

Zwischen Cybersicherheit und Business

In gewisser Weise ähnelt die Arbeit eines Analysten den Aufgaben eines technischen Redakteurs, der einen Entwurf erhält und ein endgültiges Dokument erstellt. Dies ist jedoch nur ein Teil des Jobs. Im Rahmen der Projektaktivitäten kommuniziert der Analyst ständig mit technischen Spezialisten, bespricht die entdeckten Schwachstellen und klärt alle Details des Angriffs. Dies ermöglicht ihm einen guten Überblick über das technische Wesen des Problems, so dass er es dann im Bericht so detailliert wie möglich offenlegen kann.

Der Analyst sollte in der Lage sein, die Ergebnisse eines Penetrationstests auf jeder Ebene zu präsentieren - technisch und „geschäftlich“. Ein technischer Bericht ermöglicht es einem Administrator für Informationssicherheit, Schwachstellen zu beseitigen. Ein solches Dokument ist für den Manager jedoch völlig unverständlich. Der CEO wird keine kostbare Zeit mit einem zweihundertseitigen Dokument verschwenden und versuchen, sich mit der Terminologie der Informationssicherheit zu befassen. Wie würden Sie beispielsweise über SQL-Injection und CSRF bei der Auftragsabwicklung sprechen, wenn der Vorsitzende eines großen Unternehmens zuhört?

Außerdem muss der Analyst verstehen, wie sich ein möglicher Angriff auf die Leistung einzelner Systeme auswirkt und welche Risiken er für das Unternehmen darstellen kann. Aus diesem Grund werden regelmäßig Analysten eingestellt, um ein Projekt vor dem Management zu verteidigen oder eine kurze Präsentation und einen einseitigen Lebenslauf vorzubereiten. Es gab sogar Fälle, in denen ein Analyst einen kurzen Bericht über die Ergebnisse eines Cyber-Vorfalls für den Minister erstellte. Es ist unnötig zu erwähnen, dass solche Dokumente einen besonderen Ansatz erfordern.

Recherche und Kommunikation mit Journalisten

Es gibt noch einen anderen Teil der Arbeit - die Forschung. Das in Projekten gewonnene Wissen ist einzigartig, da es auf praktisch implementierten Angriffen auf vorhandene IT-Systeme basiert. Der Analytiker wird zum Verwalter dieses Wissens.

Wenn ein technischer Spezialist, der ein Pentest durchführt, in einen ausgewählten Arbeitsbereich eintaucht und der Umfang seiner Aufgaben recht typisch ist, verbindet sich der Analyst regelmäßig mit vielen verschiedenen Projekten, was bedeutet, dass er ein allgemeines Bild des Niveaus der Informationssicherheit im Kontext der Industrie hat. Er kann beurteilen, welche Schwachstellen je nach Systemtyp häufiger auftreten, in welchen Unternehmen der Schutz schlechter ist und welche Angriffstechniken am relevantesten sind.

Zum Beispiel haben wir kürzlich umfangreiche Untersuchungen zu gezielten Angriffen auf Unternehmen in Russland durchgeführt. Das Ergebnis waren vier Artikel, in denen wir zeigten, welche Taktiken und Techniken von Cybergruppen angewendet werden, die russische Unternehmen im Kredit- und Finanzsektor , in der Industrie , im Kraftstoff- und Energiekomplex und in Regierungsbehörden angreifen . Kurz zuvor haben wir Anzeigen in Untergrundforen im dunklen Internet analysiert , in denen sie verschiedene Tools und Dienste für Cyberangriffe verkaufen und kaufen, und geschätzt, wie viel es kosten könnte, einen solchen Angriff für Kriminelle zu organisieren.

Unsere anderen Forschungsergebnisse finden Sie auf der Website des Unternehmens .

2. Positive Technologies

Die Ergebnisse eines großen Pools von Arbeiten zur Sicherheitsanalyse können auch verallgemeinert und der gesamten Informationssicherheitsgemeinschaft in unpersönlicher Form präsentiert werden. Der Analyst bringt das Fachwissen verschiedener Unternehmensbereiche von Positive Technologies zusammen, schreibt Artikel, die auf der Website des Unternehmens sowie in Magazinen, Zeitungen, Blogs, sozialen Netzwerken und anderen Medien veröffentlicht werden, führt Webinare durch und spricht auf Konferenzen. Um die dringendsten Probleme der Informationssicherheit zu behandeln und dem interessierten Publikum zu helfen, komplexe Themen zu verstehen, gibt der Analyst Journalisten Kommentare, nimmt an Live-Übertragungen im Fernsehen und Radio sowie an Pressekonferenzen teil. Izvestia, Kommersant, RBC, RIA Novosti sind nur einige Beispiele für Veröffentlichungen, die regelmäßig die Ergebnisse der Arbeit unserer Experten behandeln.Dieser Ansatz trägt dazu bei, der Community die interessantesten Trends im Bereich der Informationssicherheit zu vermitteln und die allgemeine Kompetenz der Menschen im Bereich der Informationssicherheit zu verbessern.

Analysten sind einzigartig auf dem Markt

An der Universität oder in Fortbildungskursen bieten sie nur eine Basis - der Analytiker kann dort nicht das Wissen erhalten, das er während des Arbeitsprozesses erhält. Der Analytiker entwickelt und bereichert die Sammlung seines Wissens ständig durch die Teilnahme an Projekten. Jedes neue Projekt bietet die Möglichkeit, neue Angriffsmethoden zu erlernen und zu sehen, wie sie in der Praxis umgesetzt werden. Durch das Eintauchen in verschiedene Themen können Sie Ihren Horizont ständig erweitern. Dies ist eine einzigartige Gelegenheit, sich professionell zu entwickeln.

Das in der Arbeit erworbene Wissen kann in anderen Berufen angewendet werden. Es gibt Beispiele, als ein Analyst in die Pentest-Abteilung wechselte. Oder als ein Analyst ein erfolgreicher beratender Projektmanager wurde. Es gibt jedoch diejenigen, die sich im Gegenteil mit Datenanalysen befassen und sich in diesem Bereich weiterentwickeln möchten.

Zu unserem Team kamen hochrangige Studenten und Spezialisten aus verschiedenen Bereichen der Informationssicherheit: ein Ingenieur-Designer für Sicherheitssysteme, ein außerordentlicher Professor einer Abteilung an einer Universität, ein Reverse Engineer, ein Spezialist für die Zertifizierung von Sicherheitsprodukten, Spezialisten für Beratung auf dem Gebiet des Schutzes personenbezogener Daten. Es gibt auch Kandidaten der technischen Wissenschaften. Das Ausbildungsniveau der Analysten wird auch durch internationale Zertifikate bestätigt: Unsere Experten verfügen über Zertifikate wie OSCP, CISSP, CEH.

Wie werde ich Analyst?

Wenn Sie nach dem Lesen dieses Artikels feststellen, dass Sie bereits über alle Eigenschaften verfügen, die es Ihnen ermöglichen, unserem Team beizutreten, und mit uns wachsen möchten, senden Sie Ihren Lebenslauf an careers@ptsecurity.com, und wir treffen uns zu einem Vorstellungsgespräch. Wenn Sie sich Ihrer Fähigkeiten nicht sicher sind, aber den Penetrationstest und die Schwachstellen verstehen, sind wir bereit, erfolgreiche Kandidaten für Junior-Positionen in Betracht zu ziehen. Die Entwicklung von Spezialisten ist eine unserer vorrangigen Aufgaben.