Einige Statistiken

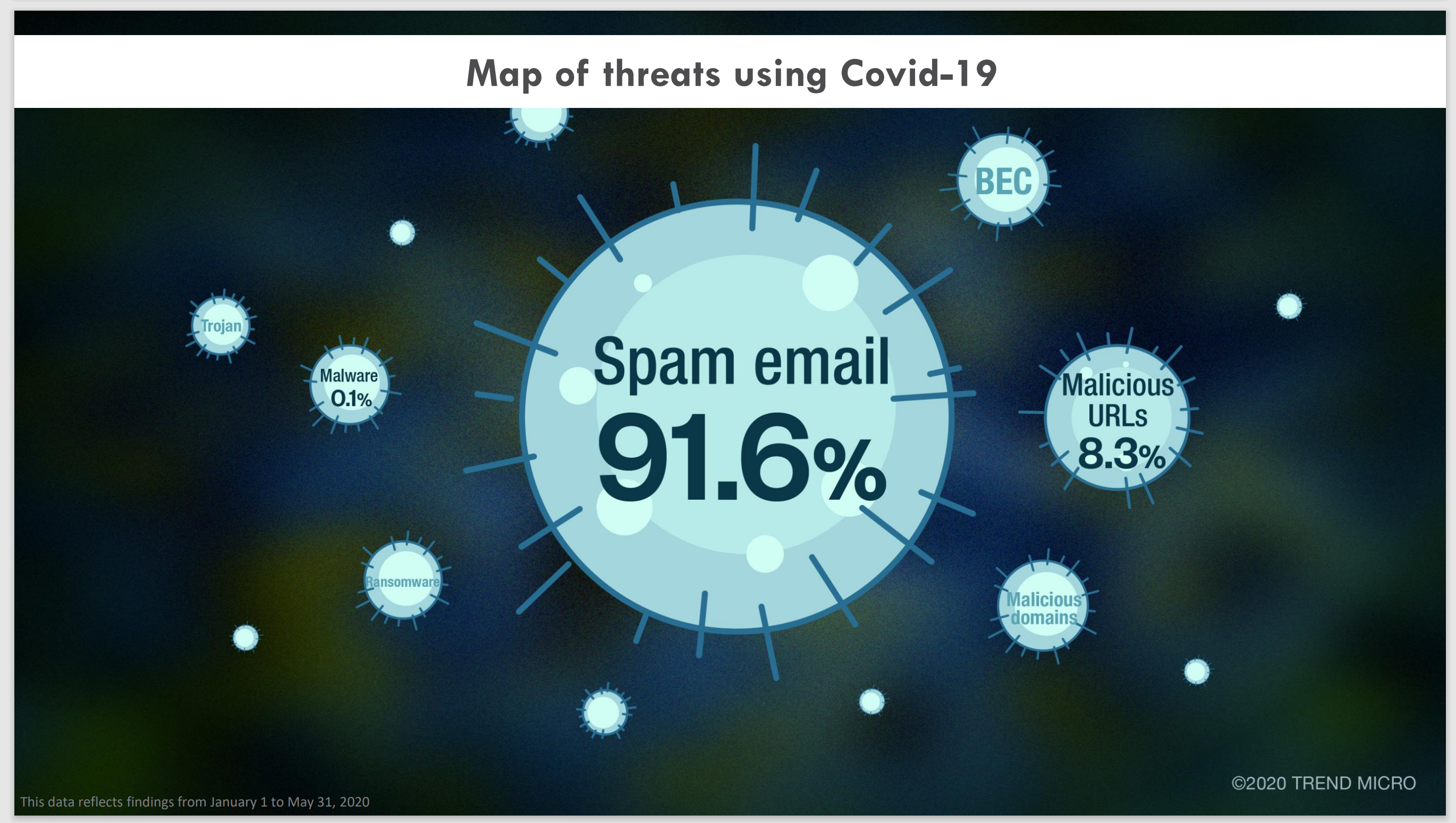

Eine Karte der Verteilungsvektoren, die von Kampagnen der Marke COVID-19 verwendet werden. Quelle: Trend Micro

Das Hauptinstrument für Cyberkriminelle sind immer noch Spam-Mailings. Trotz der Warnungen von Regierungsbehörden öffnen die Bürger weiterhin Anhänge und folgen Links in betrügerischen E-Mails, was zur weiteren Verbreitung der Bedrohung beiträgt. Die Angst vor einer gefährlichen Infektion führt dazu, dass zusätzlich zur COVID-19-Pandemie die Cyberpandemie bekämpft werden muss - eine ganze Familie von Cyberbedrohungen mit "Coronavirus".

Die Verteilung der Benutzer, die auf schädliche Links geklickt haben, sieht ziemlich logisch aus:

Verteilung der Benutzer, die von Januar bis Mai 2020 einen böswilligen Link aus einer E-Mail geöffnet haben, nach Ländern. Quelle: Trend Micro

Erstens mit großem Abstand Benutzer aus den USA, wo es zum Zeitpunkt dieses Schreibens fast 5 Millionen Fälle gab. Russland, das auch in Bezug auf COVID-19-Fälle zu den führenden Ländern gehört, gehört in Bezug auf die Zahl der besonders leichtgläubigen Bürger zu den Top 5.

Cyberangriffspandemie

Die Hauptthemen, die Cyberkriminelle in betrügerischen E-Mails verwenden, sind Verzögerungen bei der Zustellung aufgrund von Benachrichtigungen des Gesundheitsministeriums oder der Weltgesundheitsorganisation im Zusammenhang mit Pandemien und Coronaviren.

Die zwei beliebtesten E-Mail-Themen für Betrug. Quelle: Trend Micro Die

häufigste „Nutzlast“ in solchen E-Mails ist Emotet, eine Ransomware-Ransomware, die bereits 2014 veröffentlicht wurde. Das Covid-Rebranding half Malware-Betreibern, die Rentabilität von Kampagnen zu steigern.

Das Arsenal der Covid-Betrüger umfasst auch:

- gefälschte Regierungswebsites zum Sammeln von Bankkartendaten und persönlichen Informationen,

- Informantenstandorte zur Verbreitung von COVID-19,

- gefälschte Portale der Weltgesundheitsorganisation und der Zentren für die Kontrolle von Krankheiten,

- mobile Spione und Blocker, die sich als nützliche Programme zur Information über Infektionen tarnen.

Angriffe verhindern

Im globalen Sinne ähnelt die Strategie zur Bekämpfung einer Cyberpandemie der im Kampf gegen häufige Infektionen angewandten:

- Erkennung,

- Antwort,

- Verhütung,

- Prognose.

Offensichtlich kann das Problem nur durch die Umsetzung einer Reihe langfristiger Maßnahmen überwunden werden. Die Liste der Maßnahmen sollte auf Prävention beruhen.

So wie vorgeschlagen wird, Abstand zu halten, Hände zu waschen, Einkäufe zu desinfizieren und Masken zum Schutz vor COVID-19 zu tragen, können Phishing-Angriffsüberwachungssysteme sowie Tools zur Verhinderung und Kontrolle von Eindringlingen die Möglichkeit eines erfolgreichen Cyberangriffs ausschließen.

Das Problem bei solchen Tools ist eine große Anzahl von Fehlalarmen, deren Verarbeitung enorme Ressourcen erfordert. Durch die Verwendung grundlegender Sicherheitsmechanismen wie herkömmlicher Virenschutzprogramme, Tools zur Anwendungskontrolle und der Bewertung der Reputation von Standorten kann die Anzahl der Benachrichtigungen über falsch positive Ereignisse erheblich reduziert werden. Auf diese Weise kann das Sicherheitsteam auf neue Bedrohungen achten, da bekannte Angriffe automatisch blockiert werden. Dieser Ansatz verteilt die Last gleichmäßig und sorgt für ein Gleichgewicht zwischen Effizienz und Sicherheit.

Die Verfolgung der Infektionsquelle ist während einer Pandemie unerlässlich. Wenn Sie den Ausgangspunkt für die Implementierung der Bedrohung bei Cyber-Angriffen ermitteln, können Sie den Umkreis des Unternehmens systematisch schützen. Um die Sicherheit an allen Eintrittspunkten in IT-Systeme zu gewährleisten, werden EDR-Tools (Endpoint Detection and Response) verwendet. Indem sie alles erfassen, was auf den Endpunkten des Netzwerks geschieht, können wir den Verlauf jedes Angriffs rekonstruieren und herausfinden, welcher Knoten von Cyberkriminellen verwendet wurde, um in das System einzudringen und sich über das Netzwerk zu verteilen.

Der Nachteil von EDR ist eine große Anzahl nicht zusammenhängender Benachrichtigungen von verschiedenen Quellen - Servern, Netzwerkgeräten, Cloud-Infrastruktur und E-Mail. Das Erkunden verstreuter Daten ist ein zeitaufwändiger manueller Prozess, der dazu führen kann, dass etwas Wichtiges übersehen wird.

XDR als Cyber-Impfstoff

Die XDR-Technologie, eine Weiterentwicklung von EDR, wurde entwickelt, um die Probleme zu lösen, die mit einer großen Anzahl von Warnungen verbunden sind. Das „X“ in dieser Abkürzung kennzeichnet jedes Infrastrukturobjekt, auf das die Erkennungstechnologie angewendet werden kann: E-Mail, Netzwerk, Server, Cloud-Dienste und Datenbanken. Im Gegensatz zu EDR werden die gesammelten Informationen nicht einfach an SIEM übertragen, sondern in einem universellen Speicher gesammelt, in dem sie mithilfe von Big Data-Technologien systematisiert und analysiert werden.

Blockdiagramm der Interaktion zwischen XDR und anderen Trend Micro-Lösungen

Dieser Ansatz ermöglicht es Ihnen, im Vergleich zur bloßen Anhäufung von Informationen mehr Bedrohungen zu erkennen, indem Sie nicht nur interne Daten, sondern auch die globale Bedrohungsbasis verwenden. Je mehr Daten erfasst werden, desto schneller werden Bedrohungen erkannt und desto genauer sind Warnungen.

Die Verwendung künstlicher Intelligenz ermöglicht es, die Anzahl der Warnungen zu minimieren, da XDR Warnungen mit hoher Priorität generiert, die mit einem breiteren Kontext angereichert sind. Infolgedessen können sich SOC-Analysten auf Benachrichtigungen konzentrieren, die sofortige Maßnahmen erfordern, anstatt jede Nachricht manuell zu überprüfen, um Beziehungen und Kontext zu berechnen. Dies wird die Qualität der Prognosen zukünftiger Cyber-Angriffe erheblich verbessern, von denen die Wirksamkeit des Kampfes gegen die Cyber-Pandemie abhängt.

Genaue Vorhersagen werden erzielt, indem verschiedene Arten von Erkennungs- und Aktivitätsdaten von Trend Micro-Sensoren erfasst und korreliert werden, die auf verschiedenen Ebenen innerhalb eines Unternehmens eingesetzt werden - Endpunkte, Netzwerkgeräte, E-Mail und Cloud-Infrastruktur.

Die Verwendung einer einzigen Plattform erleichtert die Arbeit eines Informationssicherheitsdienstes erheblich, da er eine strukturierte und priorisierte Liste von Warnungen erhält, die mit einem einzigen Fenster für die Präsentation von Ereignissen arbeiten. Die schnelle Identifizierung von Bedrohungen ermöglicht es, schnell auf sie zu reagieren und deren Folgen zu minimieren.

Unsere Empfehlungen

Die jahrhundertealte Erfahrung im Kampf gegen Epidemien zeigt, dass Prävention nicht nur wirksamer als Behandlung ist, sondern auch geringere Kosten verursacht. Wie die moderne Praxis zeigt, sind Computerepidemien keine Ausnahme. Die Verhinderung einer Infektion des Unternehmensnetzwerks ist viel billiger als die Zahlung eines Lösegelds an Ransomware und die Zahlung einer Entschädigung der Gegenparteien für nicht erfüllte Verpflichtungen. Garmin zahlte den Erpressern

kürzlich 10 Millionen Dollarum ein Decoderprogramm für Ihre Daten zu erhalten. Zu diesem Betrag sollten Verluste aus der Nichtverfügbarkeit von Diensten und Reputationsschäden hinzukommen. Ein einfacher Vergleich des erzielten Ergebnisses mit den Kosten einer modernen Sicherheitslösung lässt eine eindeutige Schlussfolgerung zu: Die Verhinderung von Bedrohungen der Informationssicherheit ist kein Fall, in dem Einsparungen gerechtfertigt sind. Die Folgen eines erfolgreichen Cyberangriffs kosten das Unternehmen erheblich mehr.