Eine der häufigsten Arten von Angriffen ist das Laichen eines böswilligen Prozesses in einem Baum unter recht guten Prozessen. Der Pfad zur ausführbaren Datei kann Verdacht erregen: Malware verwendet häufig die Ordner AppData oder Temp, was für legitime Programme ungewöhnlich ist. Um fair zu sein, sollten einige Dienstprogramme zur automatischen Aktualisierung in AppData ausgeführt werden. Daher reicht es nicht aus, nur den Startort zu überprüfen, um zu behaupten, dass das Programm böswillig ist.

Ein weiterer Legitimationsfaktor ist die kryptografische Signatur: Viele Originalprogramme werden vom Anbieter signiert. Sie können das Fehlen einer Signatur als Methode verwenden, um verdächtige Startelemente zu identifizieren. Andererseits gibt es Malware, die ein gestohlenes Zertifikat verwendet, um sich selbst zu signieren.

Sie können auch den Wert der kryptografischen MD5- oder SHA256-Hashes überprüfen, die möglicherweise einer zuvor erkannten Malware entsprechen. Sie können statische Analysen durchführen, indem Sie sich die Signaturen im Programm ansehen (unter Verwendung von Yara-Regeln oder Antivirenprodukten). Und dann gibt es eine dynamische Analyse (Starten eines Programms in einer sicheren Umgebung und Verfolgen seiner Aktionen) und Reverse Engineering.

Es kann viele Anzeichen für einen böswilligen Prozess geben. In diesem Artikel wird beschrieben, wie die Überwachung der entsprechenden Ereignisse in Windows aktiviert wird. Außerdem werden die Anzeichen analysiert, auf die sich die integrierte InTrust- Regel stützt , um einen verdächtigen Prozess zu identifizieren. InTrust ist eine CLM-Plattform zum Sammeln, Analysieren und Speichern unstrukturierter Daten, in denen bereits Hunderte vordefinierter Antworten auf verschiedene Arten von Angriffen vorhanden sind.

Wenn ein Programm gestartet wird, wird es in den Arbeitsspeicher des Computers geladen. Die ausführbare Datei enthält Computeranweisungen und Hilfsbibliotheken (z. B. * .dll). Wenn ein Prozess bereits ausgeführt wird, können zusätzliche Threads erstellt werden. Threads ermöglichen es einem Prozess, verschiedene Befehlssätze gleichzeitig auszuführen. Es gibt viele Möglichkeiten, wie bösartiger Code in den Speicher eindringen und ihn starten kann. Schauen wir uns einige davon an.

Der einfachste Weg, einen böswilligen Prozess zu starten, besteht darin, den Benutzer zu zwingen, ihn direkt zu starten (z. B. über einen E-Mail-Anhang), und ihn dann bei jedem Einschalten des Computers mit der RunOnce-Taste zu starten. Dies schließt auch "fileless" Malware ein, die PowerShell-Skripts in Registrierungsschlüsseln speichert, die basierend auf Triggern ausgelöst werden. In diesem Szenario handelt es sich bei dem PowerShell-Skript um Schadcode.

Das Problem beim expliziten Ausführen von schädlicher Software besteht darin, dass dies ein bekannter Ansatz ist und leicht erkannt werden kann. Einige Malware-Programme führen subtilere Aktionen aus, z. B. die Verwendung eines anderen Prozesses, um die Ausführung im Speicher zu starten. Daher kann ein Prozess einen anderen Prozess erstellen, indem er eine bestimmte Computeranweisung ausführt und eine ausführbare Datei (.exe) angibt, die ausgeführt werden soll.

Die Datei kann unter Verwendung eines vollständigen Pfads (z. B. C: \ Windows \ system32 \ cmd.exe) oder eines unvollständigen Pfads (z. B. cmd.exe) angegeben werden. Wenn der ursprüngliche Prozess unsicher ist, können unzulässige Programme ausgeführt werden. Der Angriff kann folgendermaßen aussehen: Der Prozess startet cmd.exe, ohne den vollständigen Pfad anzugeben. Der Angreifer platziert seine cmd.exe an einer solchen Stelle, sodass der Prozess sie vor dem legitimen startet. Nach dem Starten eines Schadprogramms kann es wiederum ein legitimes Programm (z. B. C: \ Windows \ system32 \ cmd.exe) starten, damit das ursprüngliche Programm weiterhin ordnungsgemäß funktioniert.

Eine Variation des vorherigen Angriffs ist die DLL-Injektion in einen legitimen Prozess. Wenn ein Prozess gestartet wird, findet und lädt er Bibliotheken, die seine Funktionalität erweitern. Mithilfe der DLL-Injektion erstellt ein Angreifer eine schädliche Bibliothek mit demselben Namen und derselben API wie die legitime. Das Programm lädt eine schädliche Bibliothek herunter, und es lädt wiederum eine legitime Bibliothek herunter und ruft sie bei Bedarf auf, um Vorgänge auszuführen. Die böswillige Bibliothek beginnt als Proxy für die gute Bibliothek zu fungieren.

Eine andere Möglichkeit, schädlichen Code in den Speicher zu stellen, besteht darin, ihn in einen unsicheren Prozess einzufügen, der bereits ausgeführt wird. Prozesse erhalten Eingaben von verschiedenen Quellen - sie lesen aus dem Netzwerk oder aus Dateien. Sie überprüfen normalerweise, ob die Eingabe legitim ist. Einige Prozesse sind jedoch bei der Ausführung von Anweisungen nicht ausreichend geschützt. Bei einem solchen Angriff befindet sich keine Bibliothek auf der Festplatte oder eine ausführbare Datei mit schädlichem Code. Alles wird zusammen mit dem ausgenutzten Prozess im Speicher gespeichert.

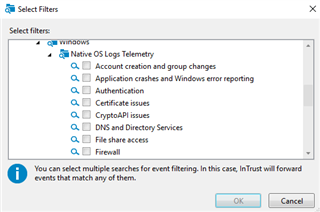

Schauen wir uns nun die Methode zum Aktivieren der Erfassung solcher Ereignisse in Windows und die Regel in InTrust an, die den Schutz vor solchen Bedrohungen implementiert. Zuerst aktivieren wir es über die InTrust-Verwaltungskonsole.

Die Regel verwendet die Prozessverfolgungsfunktionen von Windows. Leider ist die Aufnahme der Sammlung solcher Ereignisse alles andere als offensichtlich. Es müssen drei verschiedene Gruppenrichtlinieneinstellungen geändert werden:

Computerkonfiguration> Richtlinien> Windows-Einstellungen> Sicherheitseinstellungen> Lokale Richtlinien> Überwachungsrichtlinie> Überwachung des Prüfprozesses

Computerkonfiguration> Richtlinien> Windows-Einstellungen> Sicherheitseinstellungen> Erweiterte Überwachungsrichtlinienkonfiguration> Überwachungsrichtlinien> Detaillierte Nachverfolgung> Erstellung von Prüfprozessen

Computerkonfiguration> Richtlinien> Administrative Vorlagen> System> Erstellung von

Prüfprozessen > Befehlszeile in Ereignisse zur Prozesserstellung einbeziehen Sobald diese Option aktiviert ist, können InTrust-Regeln zuvor unbekannte Bedrohungen erkennen.die verdächtiges Verhalten zeigen. Zum Beispiel können Sie identifizierendie hier beschriebene Dridex-Malware. Dank des HP Bromium-Projekts wissen wir, wie eine solche Bedrohung funktioniert.

Dridex verwendet schtasks.exe in seiner Aktionskette, um eine geplante Aufgabe zu erstellen. Die Verwendung dieses speziellen Dienstprogramms über die Befehlszeile wird als sehr verdächtiges Verhalten angesehen. Ebenso wird svchost.exe mit Parametern gestartet, die auf Benutzerordner verweisen, oder mit Parametern, die den Befehlen "net view" oder "whoami" ähneln. Hier ist ein Ausschnitt der entsprechenden SIGMA-Regel :

detection:

selection1:

CommandLine: '*\svchost.exe C:\Users\\*\Desktop\\*'

selection2:

ParentImage: '*\svchost.exe*'

CommandLine:

- '*whoami.exe /all'

- '*net.exe view'

condition: 1 of themIn InTrust ist jedes verdächtige Verhalten in einer Regel enthalten, da die meisten dieser Aktionen nicht spezifisch für eine bestimmte Bedrohung sind, sondern in einem Komplex verdächtig sind und in 99% der Fälle für nicht ganz edle Zwecke verwendet werden. Diese Liste von Aktionen umfasst unter anderem:

- Prozesse, die an ungewöhnlichen Orten ausgeführt werden, z. B. benutzerdefinierte temporäre Ordner.

- Bekannter Systemprozess mit verdächtiger Vererbung - Einige Bedrohungen versuchen möglicherweise, den Namen von Systemprozessen zu verwenden, um unbemerkt zu bleiben.

- Verdächtige Ausführung von Verwaltungstools wie cmd oder PsExec, wenn lokale Systemanmeldeinformationen oder verdächtige Vererbung verwendet werden.

- — - , :

— vssadmin.exe;

— WMI. - .

- , at.exe.

- net.exe.

- netsh.exe.

- ACL.

- BITS .

- WMI.

- .

- .

Die kombinierte Regel eignet sich sehr gut zum Erkennen von Bedrohungen wie RUYK, LockerGoga und anderen Ransomware-Viren, Malware und Cybercrime-Toolkits. Die Regel wurde vom Hersteller in Produktionsumgebungen überprüft, um Fehlalarme zu minimieren. Und dank des SIGMA-Projekts erzeugen die meisten dieser Indikatoren die minimale Anzahl von Geräuschereignissen.

weil In InTrust ist dies eine Überwachungsregel. Sie können ein Antwortskript als Reaktion auf eine Bedrohung ausführen. Sie können eines der integrierten Skripte verwenden oder ein eigenes erstellen, und InTrust verteilt es automatisch.

Darüber hinaus können Sie alle mit dem Ereignis verbundenen Telemetrien überprüfen: PowerShell-Skripts, Prozessausführung, geplante Aufgabenmanipulation, WMI-Verwaltungsaktivität und sie für Postmortems bei Sicherheitsvorfällen verwenden.

InTrust hat Hunderte anderer Regeln, von denen einige sind:

- Identifizieren Sie einen Downgrade-PowerShell-Angriff - wenn jemand absichtlich eine ältere Version von PowerShell verwendet, weil Die ältere Version war nicht in der Lage zu überwachen, was geschah.

- Anmeldeerkennung mit hohen Berechtigungen - Wenn sich Konten, die Mitglieder einer bestimmten privilegierten Gruppe sind (z. B. Domänenadministratoren), versehentlich oder aufgrund von Sicherheitsvorfällen interaktiv an Arbeitsstationen anmelden.

InTrust ermöglicht bewährte Sicherheitspraktiken in Form vordefinierter Erkennungs- und Antwortregeln. Und wenn Sie der Meinung sind, dass etwas anders funktionieren sollte, können Sie eine eigene Kopie der Regel erstellen und diese nach Bedarf konfigurieren. Über das Feedback-Formular auf unserer Website können Sie einen Antrag für einen Piloten senden oder Distributionen mit temporären Lizenzen erhalten .

Abonnieren Sie unsere Seite auf Facebook , wir veröffentlichen dort kurze Notizen und interessante Links.

Lesen Sie unsere anderen Artikel zum Thema Informationssicherheit:

Wie InTrust dazu beitragen kann, die Häufigkeit erfolgloser Autorisierungsversuche über RDP zu verringern. Erkennen eines Ransomware-Angriffs,

Zugriff auf einen Domänencontroller und Versuch, diesen Angriffen zu widerstehen

Was ist nützlich, um aus den Protokollen einer Windows-Workstation (beliebter Artikel)

den Lebenszyklus von Benutzern ohne Zange und Klebeband zu verfolgen

? Und wer hat das getan? Wir automatisieren die Prüfung der Informationssicherheit. So senken Sie die Betriebskosten

eines SIEM-Systems und warum benötigen Sie Central Log Management (CLM)?