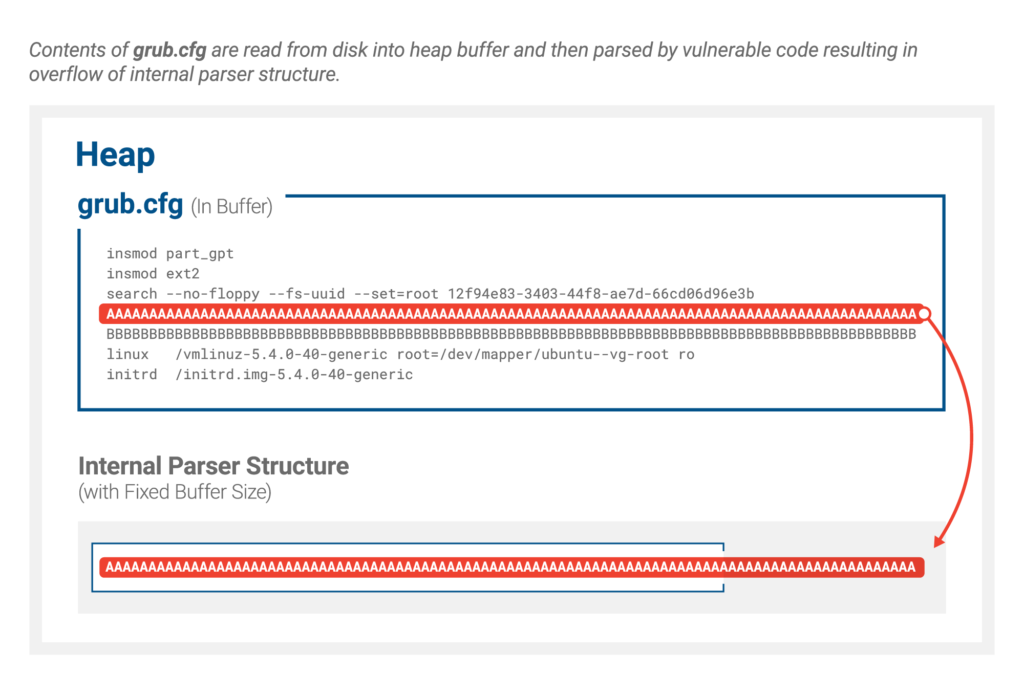

Die technischen Merkmale der Sicherheitsanfälligkeit werden im Eclypsium-Bericht ausführlich (jedoch ohne Beispiele für die Ausnutzung) beschrieben. Der Grub2-Code zum Parsen der Textkonfigurationsdatei behandelt die Situation, wenn die Eingabezeile zu lang ist. Ein Fehler in Ihrem Code kann dazu führen, dass die Daten trotzdem geladen werden und ein Pufferüberlauf auftritt. In diesem Fall ist nicht die Verwundbarkeit wichtiger, sondern deren Folgen. Bisher gab es bereits Situationen, in denen eine ungeschützte Version von Grub (aufgrund eines Konfigurationsfehlers) zur sogenannten UEFI-Sperrliste hinzugefügt werden musste- Eine Liste von Shims, deren Ausführung das aktualisierte System verweigert. Diese Liste muss irgendwie an ein bestimmtes System geliefert werden, was entweder vom Hardwarehersteller oder vom Betriebssystementwickler, beispielsweise Microsoft, durchgeführt werden kann, das unter anderem für die Zertifizierung des Bootcodes verantwortlich ist, einschließlich für Linux-Systeme. Jeder Fehler in einem frühzeitig angewendeten Update kann dazu führen, dass der Computer oder Server vollständig funktionsunfähig wird.

Mit anderen Worten, ein Grub-Update, das neu entdeckte Sicherheitslücken abdeckt, reicht nicht aus, um das Problem zu beheben. Es ist erforderlich, die Ausführung älterer Versionen von Grub2 zu verhindern, indem der zugehörige Shim zur UEFI-Sperrliste hinzugefügt wird. Laut Eclypsium müssen mehr als 80 Zwischen-Bootloader blockiert werden, und dies schließt bereits die Möglichkeit aus, beliebigen Code auszuführen, wenn das Update irgendwie auf ein bestimmtes Motherboard mit einer bestimmten Version von UEFI gelangt. Da die Sicherheitsanfälligkeit in generischem, plattformunabhängigem Code gefunden wurde, sind übrigens auch Geräte in der arm64-Architektur betroffen.

Darüber hinaus müssen die Notfallwiederherstellungssysteme für Computer oder Server aktualisiert werden, da das Wiederherstellungstool sonst möglicherweise in Zukunft nicht mehr funktioniert. Sie müssen sowohl Grub-Patches als auch neue Zwischenlader und Aktualisierungen der Sperrliste testen. Selbst ein einfaches Grub2-Update verursacht bereits Probleme: Lesen Sie den Bericht über Habré über die Inoperabilität von Servern, auf denen CentOS nach der Installation des RHSA-2020- Bugfixes 3216 ausgeführt wirdAbdeckung dieser Sicherheitsanfälligkeit. Die Lösung des Problems wird lange dauern. Aus diesem Grund wurde der Grub2-Code auf ähnliche Sicherheitslücken überprüft, sodass Sie diesen Vorgang nicht mehrmals durchlaufen mussten. Einerseits stellt diese Sicherheitsanfälligkeit derzeit keine wirkliche Gefahr dar. Andererseits enthält es einen komplexen Mechanismus der Interaktion zwischen Software- und Hardwareentwicklern, der in diesem Fall unvermeidlich ist. Gute Bestätigung der herkömmlichen Weisheit, dass Sicherheit ein Prozess ist, kein Ergebnis.

Was ist sonst noch passiert?

Garmin befasst sich mit den Folgen eines Angriffs auf seine eigene Infrastruktur, die im vorherigen Digest beschrieben wurden . Ab dem 3. August wurden die Dienste von Garmin Aviation, einschließlich FlyGarmin, vollständig wiederhergestellt. Die Funktionalität des Garmin Connect-Clouddiensts für die Smartwatches des Unternehmens wurde teilweise wiederhergestellt . Die Website Bleeping Computer, die wiederum anonyme Quellen zitiert, berichtet, dass das Unternehmen den Schlüssel zum Entschlüsseln von Daten erhalten hat, die vom Ransomware-Trojaner betroffen sind. Wie genau ist nicht klar, aber es gibt hier nur wenige mögliche Optionen. Die Experten von Kaspersky Lab haben eine detaillierte Analyse der WastedLocker-Probe veröffentlicht, die (höchstwahrscheinlich) Garmin angegriffen hat.

Ein weiterer großer Erpressungsangriffbei der Reisefirma CWT aufgetreten . Angreifer fordern ein Lösegeld von 4,5 Millionen Dollar.

In den USA wurden Mitte Juli Verdächtige festgenommen, weil sie Dutzende von Twitter-Konten gehackt hatten . Die Einbrecher wurden dank ihrer Nachlässigkeit so schnell identifiziert. Beispielsweise wurde eine E-Mail-Adresse in einem Hacker-Forum und bei einem Kryptowährungsaustausch verwendet, und ein Hack des Forums ermöglichte es uns, ein Konto mit einer echten IP zu verknüpfen. Weitere Details finden Sie in der ZDNet- Publikation und auf Habré .

Eine Sicherheitsanfälligkeit in Grandstream-VoIP-Adaptern ermöglicht das Hacken in der ersten Konfigurationsphase, einschließlich der Verwendung eines vorbereiteten SIP-Pakets.

Zoom geschlossenEine "kindische" Sicherheitslücke, die das Knacken von Passwörtern für den Zugriff auf die Telefonkonferenz ermöglichte. Passwörter in Zoom sind sechsstellig, und die Anzahl der Eingabeversuche ist in keiner Weise begrenzt. Sie können durch rohe Gewalt geknackt werden, wenn nur die Besprechungs-ID bekannt ist (normalerweise konstant).

Im wpDiscuz-Plugin wurde eine neue Sicherheitsanfälligkeit von zehn Punkten für die Verarbeitung von Kommentaren auf Websites gefunden, auf denen Wordpress ausgeführt wird und die beliebigen Code ausführen können. Betroffen 70.000 Websites.