Benutzerdaten sind kein Verhandlungschip. Apple hat erhebliche Anstrengungen unternommen, um seinen Ruf durch den unerschütterlichen Kampf gegen das FBI und andere Strafverfolgungsbeamte zu stärken, die nach willkürlichen Möglichkeiten zur Datenerfassung für iPhone-Besitzer suchen.

Im Jahr 2016 weigerte sich Apple, die iOS-Abwehr zu schwächen, damit das FBI das iPhone des San Bernardino-Schützen entsperren konnte. Nachdem die Polizeibeamten das Smartphone von Syed Farouk beschlagnahmt und zehnmal mit einem vierstelligen PIN-Code verpasst hatten, blockierten sie das Smartphone. Dann forderte das FBI Apple auf, ein spezielles Betriebssystem zu erstellen, in dem es möglich ist, den Sicherheitscode brutal zu erzwingen ...

Zunächst lief es nicht zugunsten von Apple, das Bezirksgericht der Vereinigten Staaten für Kalifornien vertrat die Seite der Strafverfolgungsbehörden. Apple legte Berufung ein, Bürokratie begann, und als Ergebnis des Treffens endete der Prozess auf Initiative des FBI.

Am Ende hat sich die Regierung mit Cellebrite, einem privaten israelischen Unternehmen für digitale Forensik, für über eine Million US-Dollar durchgesetzt . Im Smartphone wurde übrigens nichts gefunden.

Auf seltsame Weise wiederholte sich die Geschichte vier Jahre später fast genau. Im Januar 2020 bat niemand, sondern der US-Generalstaatsanwalt William Barr das Unternehmen, den Ermittlern den Zugang zu den Inhalten von zwei iPhones zu ermöglichen, die während einer Schießerei auf einem Marinestützpunkt in Pensacola, Florida, im Dezember 2019 verwendet wurden. Es überrascht nicht, dass Apple eine weitere Ablehnung erhielt.

Hervorzuheben ist, dass es in beiden Fällen nicht um eine einmalige Übertragung von Informationen von Apple ging. Dies ist in Ordnung, das Unternehmen überträgt Metadaten, Backups von iCloud mit offiziellen und autorisierten Anfragen von Strafverfolgungsbehörden. Die Ablehnung wird mit der Forderung erfüllt, einen universellen Hauptschlüssel zu erstellen und bereitzustellen, eine spezielle iOS-Firmware, mit der beschlagnahmte Smartphones entsperrt werden können.

Es ist dieser Umstand, der den größten Widerstand des Apple-Managements und des persönlichen CEO Tim Cook hervorruft, der vernünftigerweise der Ansicht ist, dass es keine harmlosen Hintertüren gibt und nicht geben kann und dass ein umfassender Schutz Ihrer mobilen Plattform nur die erste Frische ist. Ein Lockpick in guten Händen wird sehr bald zu einem Lockpick in den Händen zweifelhafter, und vielleicht wird er vom ersten Tag an da sein.

Wir wissen jetzt, dass iOS keine speziellen Lücken für Strafverfolgungsbehörden hat. Bedeutet dies, dass das iPhone immun gegen Penetration und Datendiebstahl ist?

BootROM-Schwachstellenprüfungm8

Ende September 2019 veröffentlichte ein Informationssicherheitsforscher mit dem Spitznamen axi0mX den Exploit-Code auf Github für fast alle Apple-Geräte mit A5-A11-Chips. Die Besonderheit der gefundenen Sicherheitsanfälligkeit besteht darin, dass sie sich auf Hardwareebene befindet und nicht mit Softwareupdates beseitigt werden kann, da sie im Schutzmechanismus des sicheren Boot-BootROM, auch bekannt als SecureROM, verborgen ist.

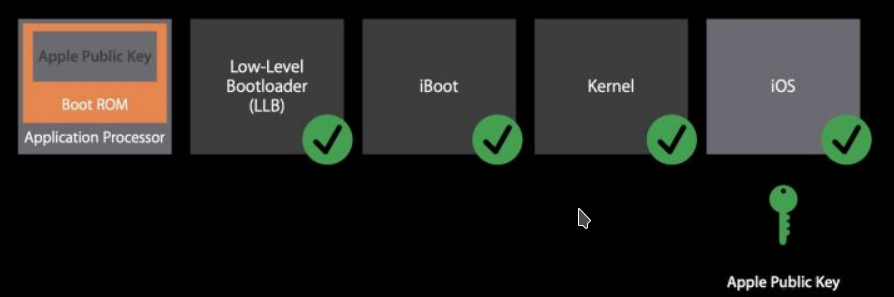

Das iOS-

Startmodell aus der WWDC 2016-Präsentation von Apple. Während des Kaltstarts wird SecureROM als erstes aus dem Nur-Lese-Speicher ausgeführt. Es ist der vertrauenswürdigste Code im Anwendungsprozessor und wird daher ohne Überprüfung ausgeführt. Dies ist der Grund, warum iOS-Patches hier machtlos sind. Außerdem ist es äußerst wichtig, dass SecureROM für den Übergang des Geräts in den Wiederherstellungsmodus (Geräte-Firmware-Update) über die USB-Schnittstelle verantwortlich ist, wenn eine spezielle Tastenkombination gedrückt wird.

Umschalten von iOS in den DFU-Modus.

Die Sicherheitsanfälligkeit "Use-after-Free" tritt auf, wenn Sie auf den Speicher verweisen, nachdem dieser freigegeben wurde. Dies kann zu unangenehmen Folgen wie Programmabstürzen, unvorhersehbaren Werten oder, wie in diesem Fall, zur Ausführung von Code von Drittanbietern führen.

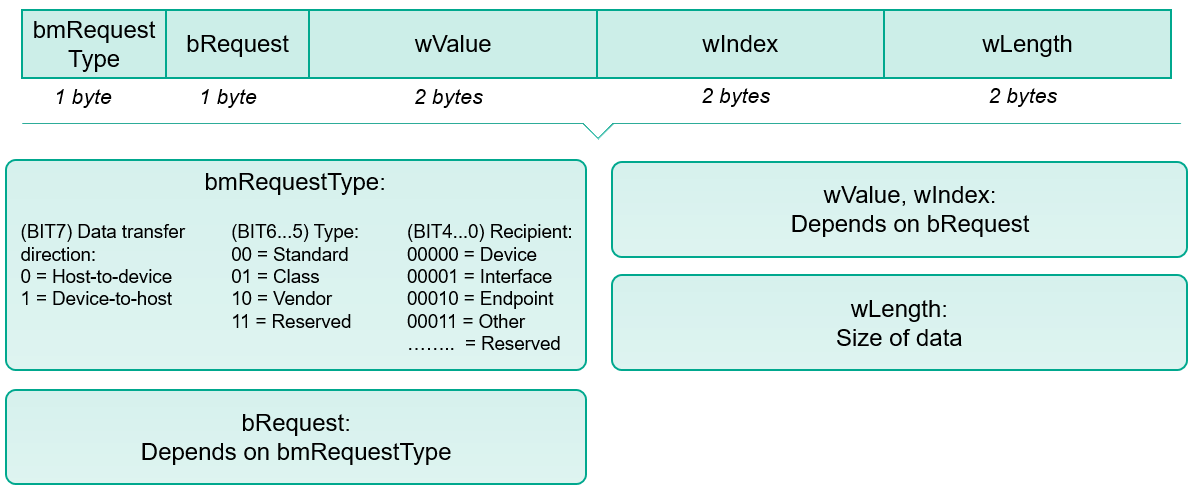

Um den Exploit-Mechanismus zu verstehen, müssen wir zunächst verstehen, wie der Systemwiederherstellungsmodus funktioniert. Wenn das Smartphone zum Zeitpunkt der Initialisierung in den DFU-Modus wechselt, wird ein E / A-Puffer zugewiesen und eine USB-Schnittstelle erstellt, um Anforderungen an DFU zu verarbeiten. Wenn das Installationspaket 0x21, 1 über die USB-Schnittstelle in der Phase USB Control Transfer eintrifft, kopiert der DFU-Code nach Festlegung der Adresse und Blockgröße die E / A-Pufferdaten in den Startspeicherbereich.

Struktur des USB Control Transfer Setup-Pakets.

Die USB-Verbindung bleibt so lange aktiv, wie das Firmware-Image geladen ist. Danach endet es normal. Es gibt jedoch auch ein abnormales Szenario zum Verlassen des DFU-Modus. Dazu müssen Sie das DFU-Abbruchsignal mit dem Code bmRequestType = 0x21, bRequest = 4 senden. Gleichzeitig bleiben der globale Kontext des Zeigers auf den Datenpuffer und die Blockgröße erhalten, wodurch eine klassische Situation der Use-after-Free-Sicherheitsanfälligkeit entsteht.

Checkm8 nutzt im Wesentlichen eine Use-after-Free-Sicherheitsanfälligkeit im DFU-Prozess aus, um die Ausführung von beliebigem Code zu ermöglichen. Dieser Prozess hat mehrere Phasen, aber eine der wichtigsten ist das Heap-Feng-Shui , das den Heap auf besondere Weise mischt, um die Ausnutzung der Sicherheitsanfälligkeit zu erleichtern.

Führen Sie den Befehl ./ipwndfu -p unter macOS aus.

In der Praxis läuft alles darauf hinaus, das iPhone in den DFU-Modus zu versetzen und einen einfachen Befehl ./ipwndfu -p auszuführen. Das Ergebnis der Aktion des Python-Skripts ist das Entsperren des gesamten Dateisystems des Smartphones mit nicht autorisiertem Zugriff. Dies ermöglicht die Installation von iOS-Software aus Quellen von Drittanbietern. Auf diese Weise können Angreifer und Polizeibeamte auf alle Inhalte eines gestohlenen oder beschlagnahmten Smartphones zugreifen.

Die gute Nachricht ist, dass zum Jailbreak und zur Installation von Software von Drittanbietern ein physischer Zugriff auf das Apple-Telefon erforderlich ist. Außerdem wird nach einem Neustart alles an seinen Platz zurückkehren und das iPhone ist sicher - dies ist das sogenannte. angebundener Jailbreak. Wenn Ihr Smartphone an der Grenze von Ihnen weggenommen und dann zurückgegeben wurde, ist es besser, das Schicksal nicht noch einmal in Versuchung zu führen und neu zu starten.

iCloud und nahezu sichere Backups

Es wurde bereits oben gesagt, dass bei der letzten Auseinandersetzung zwischen dem FBI und Apple über die Schießerei in Pensacola das Unternehmen Strafverfolgungsbeamten iCloud-Backups von den Telefonen der Verdächtigen übergab. Die Tatsache, dass das FBI nicht die Nase hochgedreht hat, legt nahe, dass diese Daten im Gegensatz zum gesperrten iPhone für Forschungszwecke gut geeignet waren.

Es ist naiv zu glauben, dass dies ein Einzelfall ist. Alleine im ersten Halbjahr 2019 erhielten die Ermittler 1.568 Mal Zugriff auf fast 6.000 vollwertige iCloud-Backups von Apple-Smartphone-Nutzern. In 90% der Anfragen des Staates. Strukturen lieferte das Unternehmen einige Daten von iCloud, und es gab etwa 18.000 solcher Anfragen im gleichen Zeitraum.

Dies wurde möglich, nachdem Apple vor zwei Jahren ein Projekt zur End-to-End-Verschlüsselung von iCloud-Benutzersicherungen stillschweigend ausrangiert hatte. Es gibt Hinweise darauf, dass dies auf Druck des FBI geschehen ist. Es besteht jedoch auch Grund zu der Annahme, dass die Ablehnung durch den Wunsch motiviert ist, eine Situation zu vermeiden, in der Benutzer aufgrund eines vergessenen Passworts nicht auf ihre eigenen iCloud-Daten zugreifen können.

Infolge eines Kompromisses mit Strafverfolgungsbehörden und Benutzern ist ein Durcheinander aufgetreten, bei dem nicht klar ist, welche Daten in iCloud zuverlässig verborgen sind und welche nicht. Zumindest kann gesagt werden, dass die End-to-End-Verschlüsselung für die folgenden Kategorien gilt.

- Home Daten.

- Medizinische Daten.

- ICloud Keychain (einschließlich gespeicherter Konten und Passwörter).

- Zahlungsdaten.

- QuickType-Tastatur für akkumuliertes Vokabular (erfordert iOS v.11).

- Bildschirmzeit.

- Siri Daten.

- Wi-Fi-Passwörter.

Alles andere, einschließlich Nachrichten , kann von Apple-Mitarbeitern und zuständigen Behörden gelesen werden.

Neue Sicherheitslücke auf Hardwareebene

Vor einer Woche berichtete das chinesische Entwicklungsteam Pangu Team, dass es eine schwerwiegende Fehlfunktion gefunden habe, diesmal im SEP-Chip (Secure Enclave Processor). Alle iPhones mit A7-A11-Prozessoren sind gefährdet.

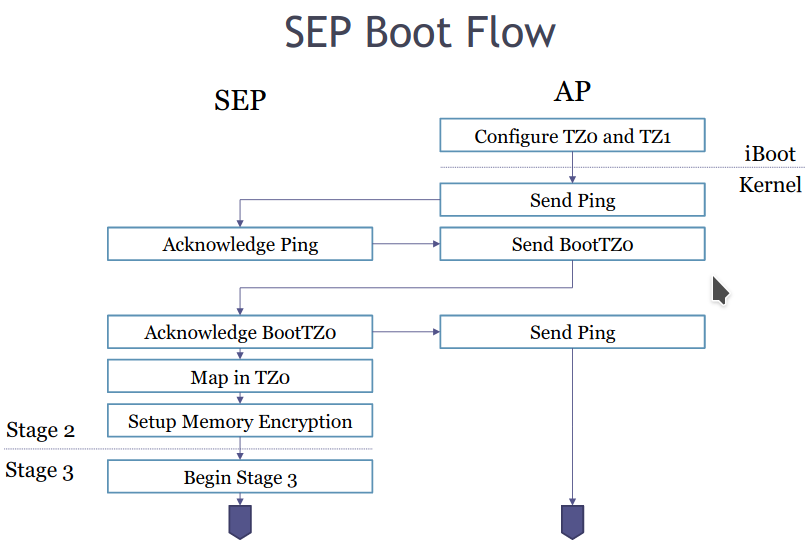

SEP speichert buchstäblich wichtige Informationen. Dazu gehören kryptografische Funktionen, Authentifizierungsschlüssel, biometrische Daten und ein Apple Pay-Profil. Es teilt einen Teil des Arbeitsspeichers mit dem Anwendungsprozessor, der andere Teil (bekannt als TZ0) ist jedoch verschlüsselt.

SEP-Startsequenz.

SEP selbst ist ein löschbarer 4 MB AKF-Prozessorkern (wahrscheinlich Apple Kingfisher), Patent Nr. 20130308838 . Die verwendete Technologie ähnelt ARM TrustZone / SecurCore, enthält jedoch im Gegensatz zu proprietärem Code für die Apple KF-Kerne im Allgemeinen und SEP im Besonderen. Er ist auch für die Generierung von UIDs auf A9 und neueren Chips verantwortlich, um statische Benutzerdaten zu schützen.

SEP verfügt über ein eigenes Boot-ROM und ist wie SecureROM / BootROM schreibgeschützt. Das heißt, eine Sicherheitsanfälligkeit in SEPROM hat dieselben unangenehmen und fatalen Folgen. Durch Kombinieren der SEPROM-Lücke mit dem oben erwähnten checkm8-Exploit können Sie das E / A-Zuordnungsregister ändern, um den Speicherisolationsschutz zu umgehen. In der Praxis können Angreifer so das Telefon sperren, ohne es entsperren zu können.

Die Pangu-Hacker haben gezeigt, dass sie einen Fehler im Speichercontroller ausnutzen können, der den Inhalt des TZ0-Registers steuert. Sie gaben nicht alle Details und den Quellcode bekannt und hofften, ihren Fund an Apple verkaufen zu können.

Der uns bereits bekannte Informationssicherheitsforscher axi0mX schrieb auf Twitter, dass die Sicherheitslücke in SEPROM nur mit physischem Zugriff auf das Smartphone ausgenutzt werden kann, wie im Fall von checkm8. Genauer gesagt hängt die Möglichkeit, den Inhalt des TZ0-Registers zu manipulieren, vom Vorhandensein einer Lücke im SecureROM / BootROM ab, da nach einem regulären Start des iPhone der Wert des TZ0-Registers nicht geändert werden kann. Neuere iPhone-Modelle mit SoC A12 / A13 sind von der neuen Sicherheitsanfälligkeit nicht betroffen.

Gebrauchte Materialien

- Das FBI wollte eine Hintertür zum iPhone. Tim Cook sagte Nr

- Checkm8 nutzt die technische Analyse

- ! checkm8

- Demystifying the Secure Enclave Processor

- Team Pangu demonstrates unpatchable Secure Enclave Processor (SEP) chip vulnerability in iOS