Die E-Mail-Adresse ist ein Schlüsselelement beim Schutz personenbezogener Daten. Es ist häufig mit anderen Benutzerkonten verknüpft. Nachdem ein Angreifer die E-Mail einer anderen Person in Besitz genommen hat, kann er die Kennwörter der mit dem gehackten Konto verknüpften Dienste wiederherstellen oder zurücksetzen. Wenn eine Person keine Zwei-Faktor-Authentifizierung (2FA) verwendet, ist sie praktisch schutzlos . Die Zwei-Faktor-Authentifizierung ist ebenfalls kein Allheilmittel, aber hier muss der Cyberkriminelle zusätzliche Anstrengungen unternehmen - Sie müssen die SIM-Karte erneut ausstellen oder den Authentifizierungscode abfangen . Das Abfangen ist schwierig zu implementieren, da Codes normalerweise per SMS oder einer Authentifizierungsanwendung gesendet werden.

Screenshot einer der Websites, die Dienste zum Hacken von E-Mail-Konten anbieten. Das

Hacken von Postfächern ist ein gefragter Dienst. Interessanterweise sind es oft nicht hartgesottene Kriminelle, die es bestellen, sondern verdächtige Ehepartner oder Liebhaber. Ein Ehemann oder eine Ehefrau möchte nur die Online-Korrespondenz ihrer Hälfte kennen, also bestellen sie einen Hack. Business-Konkurrenten nutzen diese Gelegenheit ebenfalls - schließlich können Sie mit einem erfolgreichen Hack auf die Geheimnisse eines Gegners zugreifen.

Das Hacken eines Postfachs in der Informationssicherheitsterminologie wird als "gezielter" oder "gezielter" Angriff angesehen. Staatliche Geheimdienste wie die NSA und die GRU befassen sich mit solchen Dingen, aber es gibt auch einen Schwarzmarkt für Dienstleistungen für bloße Sterbliche, auf dem Sie das Hacken einer Kiste gegen eine geringe Gebühr anordnen können. Dies ist der Hack-for-Hire-Markt. In der Russischen Föderation blüht sie aktiv auf, weil hier im Gegensatz zu westlichen Ländern solche geringfügigen Verbrechen nicht strafrechtlich verfolgt werden.

Trotz seiner Beliebtheit ist die Infrastruktur dieses Marktes nicht gut verstanden. Es ist wenig darüber bekannt, wie diese Hacker funktionieren und welche Bedrohung sie darstellen. Aber Details tauchen allmählich auf. Zum Beispiel wurde eine relativ kleine Marktforschung von Ariana Mirian von der University of California in San Diego durchgeführt. Ergebnisse veröffentlicht auf der Konferenz "WWW'19: The World Wide Web Conference" und in der Fachzeitschrift "Communications of the ACM" (Dezember 2019, Band 62 Nr. 12, Seiten 32-37, doi: 0.1145 / 3308558.3313489).

Wie viel kostet dieser Service?

Das Projektteam identifizierte und untersuchte 27 E-Mail-Hacking-Dienste für den Einzelhandel. Die meisten Dienstleistungen wurden in russischer Sprache beworben. Servicekosten - von 23 bis 500 US-Dollar für ein Konto. Der billigste Weg ist der Zugang zu den Boxen russischer Anbieter. Westliche sind teurer und das Hacken von Facebook- und Instagram-Konten kostet etwas weniger als Yahoo und Gmail.

Preise für das Hacken von Postfächern und Konten. Illustration: Universität von Kalifornien, San Diego

Preise für das Hacken von Postfächern und Konten. Illustration: Universität von Kalifornien, San Diego

Ariana Mirian kontaktierte die Täter mithilfe von Dummy-Konten und ordnete das Hacken von Dummy-Konten für "Opfer" an. Die Zwei-Faktor-SMS-Authentifizierung wurde für jedes Konto aktiviert.

Experimentelle Technik

Das Experiment war gut durchdacht. Alle an der Studie beteiligten E-Mail-Boxen wurden aus der Enron-E-Mail-Datenbank ausgefüllt . Darüber hinaus erstellten die Projektteilnehmer Webseiten, auf denen für ein kleines Unternehmen geworben wurde, das das Opfer besaß oder für das es arbeitete.

Domains wurden versteigert, um die Historie jedes Dummys zu liefern. Über die WHOIS-Datenbank wurde diese Webseite mit der E-Mail-Adresse des Opfers sowie der E-Mail-Adresse des fiktiven Partners verknüpft. Im Allgemeinen haben die Forscher hochwertige "Fallen" durchdacht und implementiert, um alle Angriffsvektoren zu identifizieren.

Zusätzlich wurden für jedes Opfer Facebook-Seiten erstellt, um zu sehen, ob Hacker sie für ihre Angriffe verwenden würden. Alle Elemente auf der Facebook-Seite waren privat (ein Dritter könnte diese Elemente nicht sehen), mit Ausnahme eines Profils, das die Webseite des Opfers anzeigt (wie eine Geschäftswerbung).

Die Aktivität jedes Postfachs wurde automatisch protokolliert. Dank der Hilfe von Google war es möglich, Protokolle aller Protokollierungsaktivitäten in den Google-Konten der Opfer zu erhalten. In diesen Protokollen werden Versuche aufgezeichnet, sich bei einem Konto und IP-Adressen anzumelden, Brute-Force-Versuche sowie die Aktivierung der Zwei-Faktor-Authentifizierung bei einem verdächtigen Anmeldeversuch.

Schließlich wurde der gesamte Netzwerkverkehr zum Standort jedes der "Opfer" analysiert. Wenn ein Angreifer die Website von einer Facebook-Seite aus betrat, spiegelte sich dies in der Verkehrsaufzeichnung wider.

Die Aktionen von Hackern, die versuchten, sich in Konten zu hacken, wurden mehrere Wochen lang verfolgt. Tatsächlich stellte sich heraus, dass einige der "Cracker" gewöhnliche Betrüger sind, die Zahlungen entgegengenommen und nichts getan haben. Andere zahlten nachträglich, dh sie stimmten zu, im Falle eines erfolgreichen Hacks Geld zu erhalten. Aber nachdem sie die Aufgabe erhalten hatten, taten sie nichts. Die Forscher weisen auch darauf hin, dass die "Arbeit mit Kunden" von E-Mail-Hacking-Diensten äußerst schlecht organisiert ist: Einige beantworten Anfragen überhaupt nicht, andere, jedoch mit langer Verzögerung.

Ergebnisse

Nur 5 von 27 Hackern erfüllten die Bedingungen der vom Kunden gestellten Aufgabe.

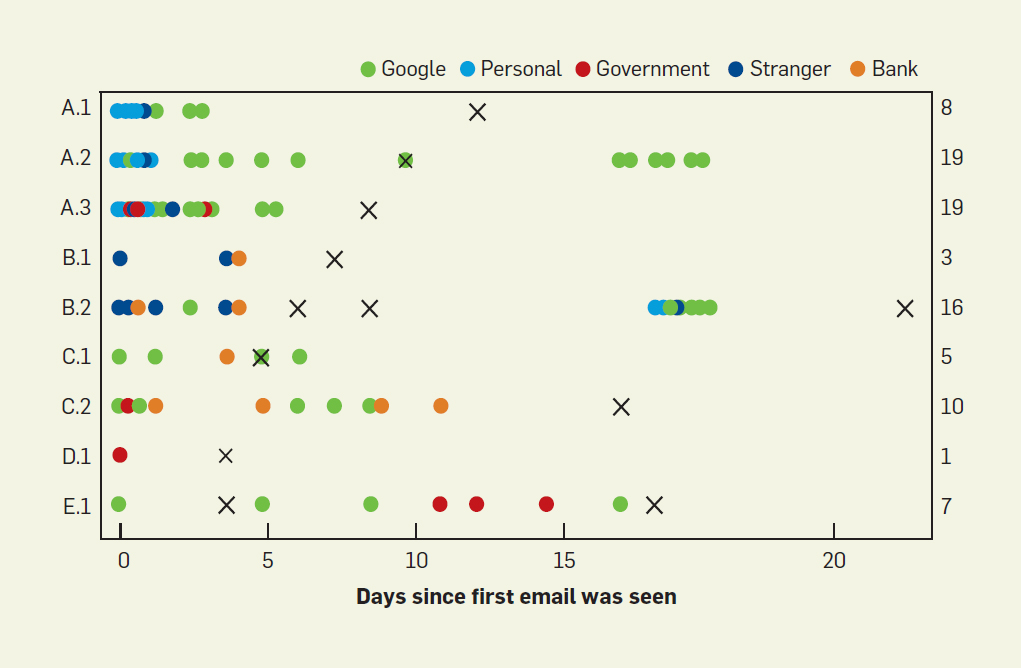

Das Experiment und die Protokolle ermöglichten es uns, das Aktionsschema zu untersuchen, mit dem Angreifer ein Konto hacken. In jedem der fünf Fälle, in denen die Hacker eine Aufgabe übernahmen, endete die Erfassung des Kontos mit "Erfolg", jedoch nur mit Unterstützung des Forschers.

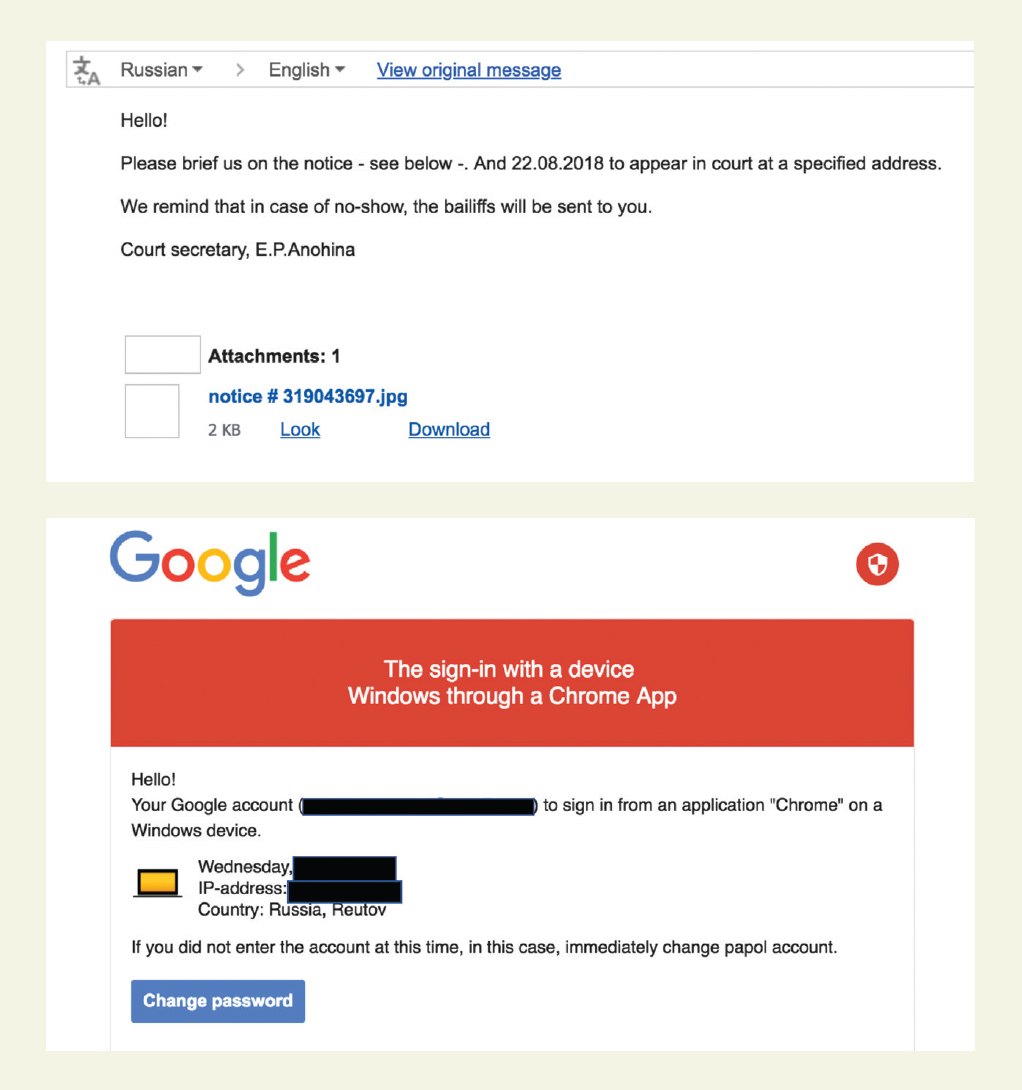

Die Angreifer führten das "Opfer" auf die eine oder andere Weise zu einer Phishing-Seite, auf der sie ein Passwort oder einen Zwei-Faktor-Authentifizierungscode von ihrem Konto eingeben mussten. Die Projektteilnehmer handelten als getäuschte Benutzer und gaben alle notwendigen Daten ein. Danach berichteten die Hacker fröhlich über ihren Erfolg.

Interessanterweise versuchte kein einziger angeheuerter Cyberkrimineller, Brute-Force-Konten zu brutalisieren, es gab keine Anrufe zu Facebook-Konten oder zur E-Mail eines Partners. Jeder fünfte Täter schickte dem Opfer eine böswillige ausführbare Datei per Post. Der Rest verwendete Phishing als Hauptangriffsvektor.

Alle Angriffe begannen mit einem Lockbrief einer seriösen Organisation oder Person. Dies sollte das Opfer beruhigen und zu der notwendigen Aktion führen - Klicken auf einen Link zu einer Phishing-Ressource. Die Angreifer verwendeten eine Vielzahl von Scheinfiguren: den Bekannten des Opfers, eine große Bank, einen Fremden, eine Regierungsbehörde und Google. Ein Bild oder ein Phishing-Link wurde an die E-Mail angehängt.

Im Durchschnitt haben Angreifer innerhalb von 25 Tagen 10 Nachrichten unter verschiedenen Vorwänden gesendet, wie in der obigen Abbildung dargestellt. Der beliebteste Trick besteht darin, einen Google-Brief zu fälschen, gefolgt von Briefen von Partnern und gefälschten E-Mails von Fremden.

Durch Klicken auf den Phishing-Link wird das Opfer zu einer Zielseite weitergeleitet, die wie eine Anmeldeseite für ein Google-Konto aussieht. Nach Eingabe des Passworts wird eine Seite mit der Aufforderung zur Eingabe des 2FA-Codes geöffnet. Alle Hacker, die Zugriff auf das Konto erhalten haben, haben mit Phishing das erreicht, was sie wollten. Es gab keine besonders komplizierten Techniken oder ausgeklügelten Angriffe.

So vermeiden Sie, Opfer von Cyberkriminellen zu werden

Jedes Postfach kann gehackt werden, wenn das Opfer fahrlässig ist und einem Phishing-Link folgt. Es ist möglich, dass Fachleute, die dringend benötigt werden oder eine große Belohnung erhalten, das Konto ohne Phishing hacken können, aber während der Studie wurden solche Methoden nicht angewendet. Natürlich war hier die Stichprobe selbst nicht sehr groß.

Um sich und Ihre Familie vor solchen Angriffen zu schützen, empfehlen Experten, einen USB-Hardware-Sicherheitsdongle für 2FA zu verwenden und vorsichtig zu sein - dies ist die Standardempfehlung.

Ergreifen Sie Maßnahmen zum Schutz von Benutzern und E-Mail-Dienstanbietern. Google hat zusätzliche Heuristiken für die Benutzeranmeldung eingeführt. Automatische Anmeldeversuche werden ebenfalls erkannt und blockiert. Übrigens haben nach diesen Aktionen von Google zwei zuvor von Forschern kontaktierte Hacking-Dienste den Preis ihrer Dienste verdoppelt.