Willkommen zum dritten Artikel in einer Reihe über die neue Cloud-basierte Sicherheitsverwaltungskonsole für PCs - Check Point SandBlast Agent Management Platform. Ich möchte Sie daran erinnern, dass wir im ersten Artikel das Infinity Portal kennengelernt und einen Cloud-basierten Dienst für die Verwaltung von Agenten, den Endpoint Management Service, erstellt haben. Im zweiten Artikel haben wir die Oberfläche der Webverwaltungskonsole untersucht und den Agenten mit der Standardrichtlinie auf dem Computer des Benutzers installiert. Heute werden wir den Inhalt der Standard-Sicherheitsrichtlinie zur Bedrohungsprävention überprüfen und ihre Wirksamkeit bei der Abwehr populärer Angriffe testen.

Standardrichtlinie zur Bedrohungsprävention: Beschreibung

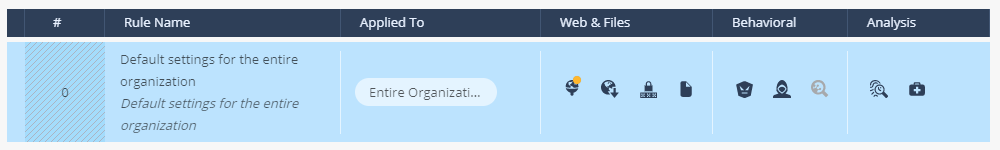

Die obige Abbildung zeigt eine Standardrichtlinie zur Bedrohungsprävention, die standardmäßig für die gesamte Organisation (alle installierten Agenten) gilt und drei logische Gruppen von Schutzkomponenten enthält: Web- und Dateischutz, Verhaltensschutz und Analyse und Korrektur. Schauen wir uns jede der Gruppen genauer an.

Web- und Dateischutz

URL-Filterung

URL Filtering -, 5 . 5 , , , Games Instant Messaging, Productivity Loss. URL, , Check Point. , URL, URL Categorization.

Prevent, Detect Off. Detect , URL Filtering . Prevent . Block List, , IP- .csv .

Prevent, Detect Off. Detect , URL Filtering . Prevent . Block List, , IP- .csv .

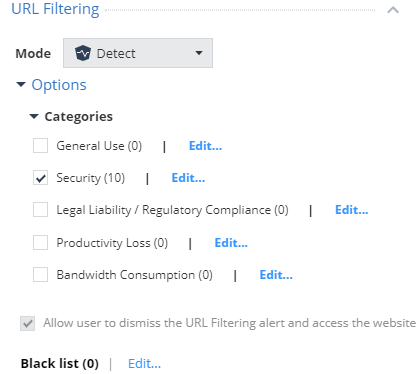

In der Standardrichtlinie für die URL-Filterung ist die Aktion Erkennen festgelegt und eine Kategorie ausgewählt - Sicherheit, für die Ereignisse erkannt werden. Diese Kategorie umfasst verschiedene Anonymisierer, Websites mit einem kritischen / hohen / mittleren Risiko, Phishing-Websites, Spam und vieles mehr. Benutzer können jedoch weiterhin auf die Ressource zugreifen, dank der Einstellung "Benutzer darf die URL-Filter-Warnung schließen und auf die Website zugreifen".

Download (Web) Schutz

Emulation & Extraction Check Point « », , PDF. :

, Check Point — .

- Prevent — , ;

- Detect — , , ;

- Off — .

, Check Point — .

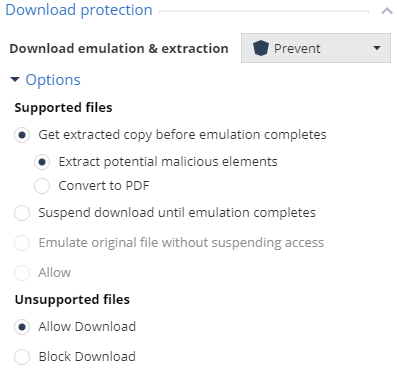

Die Standardrichtlinie für den Download-Schutz ist auf die Aktion "Verhindern" festgelegt, mit der eine Kopie des Originaldokuments von potenziell schädlichen Inhalten befreit und das Herunterladen von Dateien ermöglicht werden kann, die von den Emulations- und Bereinigungstools nicht unterstützt werden.

Schutz der Anmeldeinformationen

Credential Protection 2 : Zero Phishing Password Protection. Zero Phishing , Password Protection . Zero Phishing Prevent, Detect Off. Prevent , . Detect . Password Protection , , : Detect & Alert ( ), Detect Off.

Die Standardrichtlinie für den Schutz von Anmeldeinformationen bietet eine Verhinderung für Phishing-Ressourcen, die es Benutzern unmöglich macht, auf eine potenziell schädliche Site zuzugreifen. Der Schutz gegen die Verwendung von Firmenkennwörtern ist ebenfalls enthalten, diese Funktion funktioniert jedoch nicht ohne die angegebenen Domänen.

Dateischutz

Files Protection , , : Anti-Malware Files Threat Emulation. Anti-Malware , . , , . Files Threat Emulation Check Point, Detect.

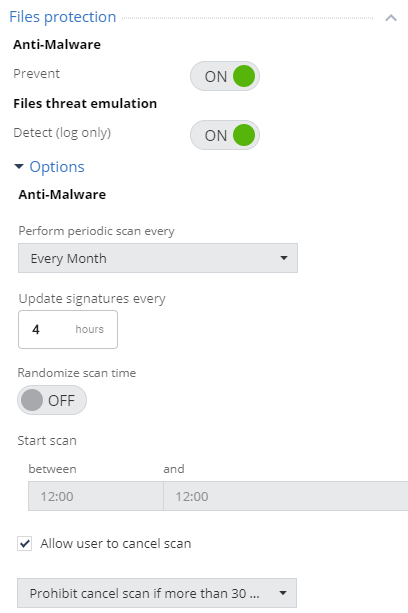

Die Standardrichtlinie für den Dateischutz umfasst den Schutz vor Malware und die Erkennung bösartiger Dateien mithilfe der Emulation von Dateien. Regelmäßige Scans werden jeden Monat durchgeführt und die Signaturen auf dem Computer des Benutzers werden alle 4 Stunden aktualisiert. Gleichzeitig wird die Möglichkeit für Benutzer konfiguriert, einen geplanten Scan abzubrechen, spätestens jedoch 30 Tage nach dem letzten erfolgreichen Scan.

Verhaltensschutz

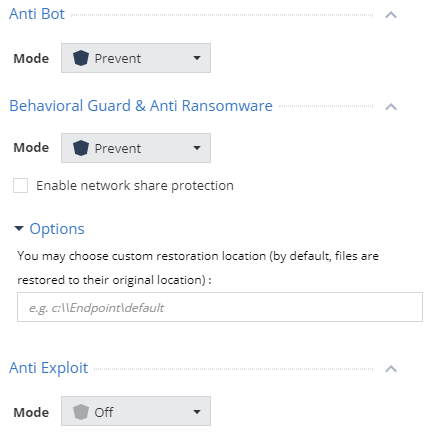

Anti-Bot, Behavioral Guard & Anti-Ransomware, Anti-Exploit

Behavioral Protection : Anti-Bot, Behavioral Guard & Anti-Ransomware Anti-Exploit. Anti-Bot C&C Check Point ThreatCloud. Behavioral Guard & Anti-Ransomware (, , ) . , , . , , . Anti-Exploit . Behavioral Protection : Prevent, Detect Off.

Die Standardrichtlinie für den Verhaltensschutz bietet Verhinderung für die Komponenten Anti-Bot und Behavioral Guard & Anti-Ransomware sowie die Wiederherstellung verschlüsselter Dateien in ihren ursprünglichen Verzeichnissen. Die Anti-Exploit-Komponente ist deaktiviert und wird nicht verwendet.

Analyse & Sanierung

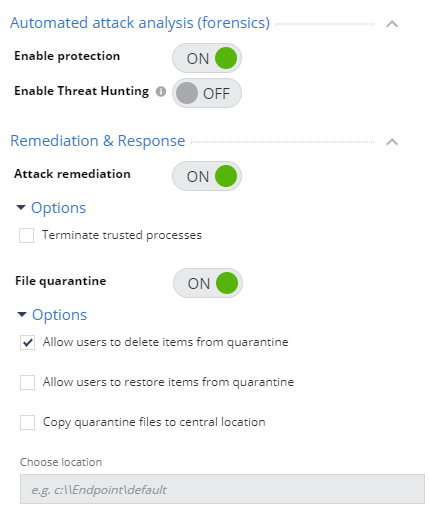

Automatisierte Angriffsanalyse (Forensik), Korrektur und Reaktion

: Automated Attack Analysis (Forensics) Remediation & Response. Automated Attack Analysis (Forensics) — . Threat Hunting, . Remediation & Response : , .

Die Standardrichtlinie für Analyse und Korrektur umfasst den Schutz, der automatische Wiederherstellungsaktionen (Beenden von Prozessen, Wiederherstellen von Dateien usw.) sowie die Option zum Senden von Dateien an die Quarantäne umfasst. Benutzer können nur Dateien aus der Quarantäne löschen.

Standardrichtlinie zur Bedrohungsprävention: Testen

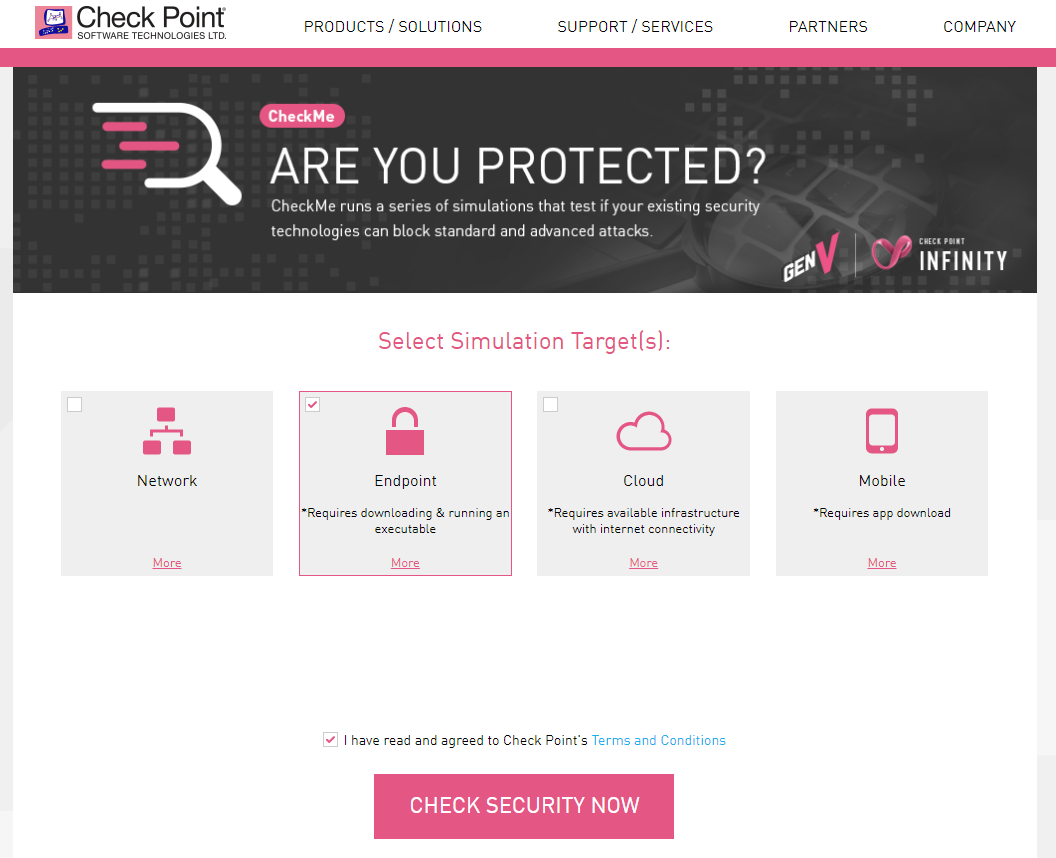

Check Point CheckMe Endpoint

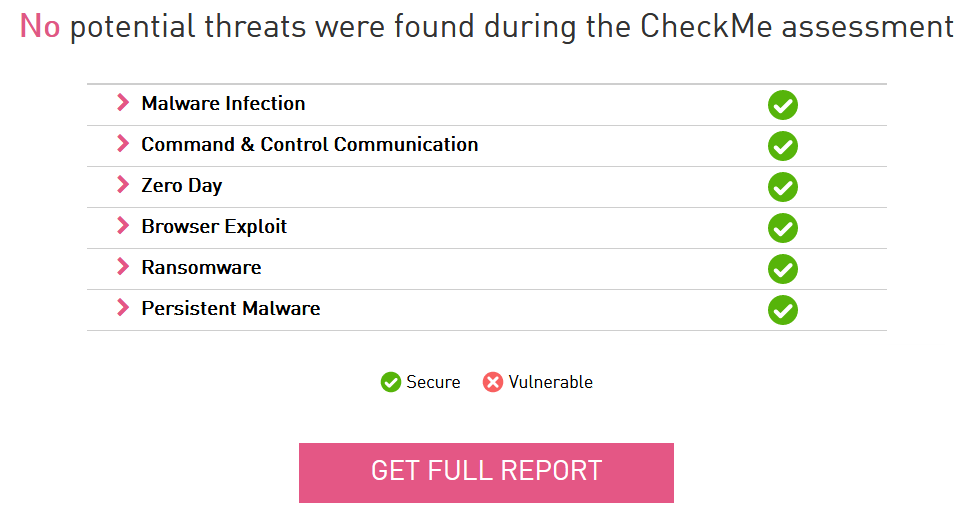

Der schnellste und einfachste Weg, um die Sicherheit des Computers eines Benutzers gegen die gängigsten Arten von Angriffen zu überprüfen, besteht darin, einen Test mit der Check Point CheckMe-Ressource durchzuführen , die eine Reihe typischer Angriffe verschiedener Kategorien ausführt und es Ihnen ermöglicht, einen Bericht über die Testergebnisse zu erhalten. In diesem Fall haben wir die Endpoint-Testoption verwendet, bei der eine ausführbare Datei heruntergeladen und auf dem Computer gestartet wird. Anschließend beginnt der Überprüfungsprozess.

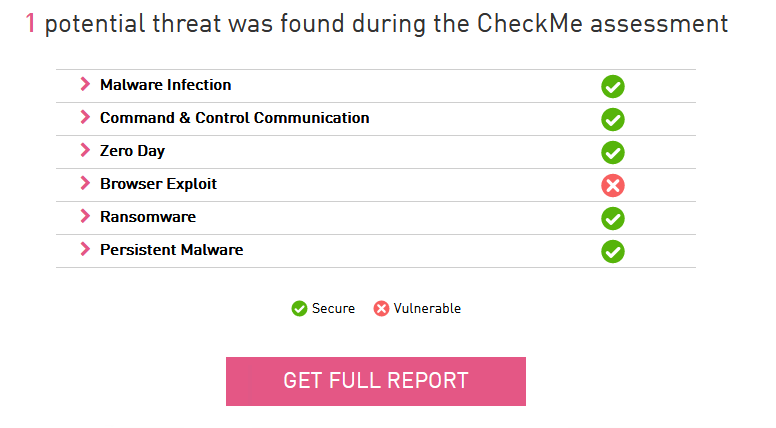

Während der Überprüfung der Sicherheit des funktionierenden Computers signalisiert SandBlast Agent identifizierte und reflektierte Angriffe auf den Computer des Benutzers. Beispiel: Das Anti-Bot-Blade meldet eine Infektion, das Anti-Malware-Blade hat die schädliche Datei CP_AM.exe erkannt und gelöscht und das Threat Emulation-Blade wurde installiert dass die Datei CP_ZD.exe schädlich ist. Als Ergebnis von Tests mit CheckMe Endpoint haben wir das folgende Ergebnis: Von 6 Kategorien von Angriffen ist die Standardrichtlinie zur Verhinderung von Bedrohungen nur in einer Kategorie fehlgeschlagen - Browser Exploit. Dies liegt daran, dass die Standardrichtlinie zur Bedrohungsprävention das Anti-Exploit-Blade nicht enthält. Es ist zu beachten, dass der Computer des Benutzers ohne installierten SandBlast Agent nur nach der Kategorie Ransomware gescannt wurde.

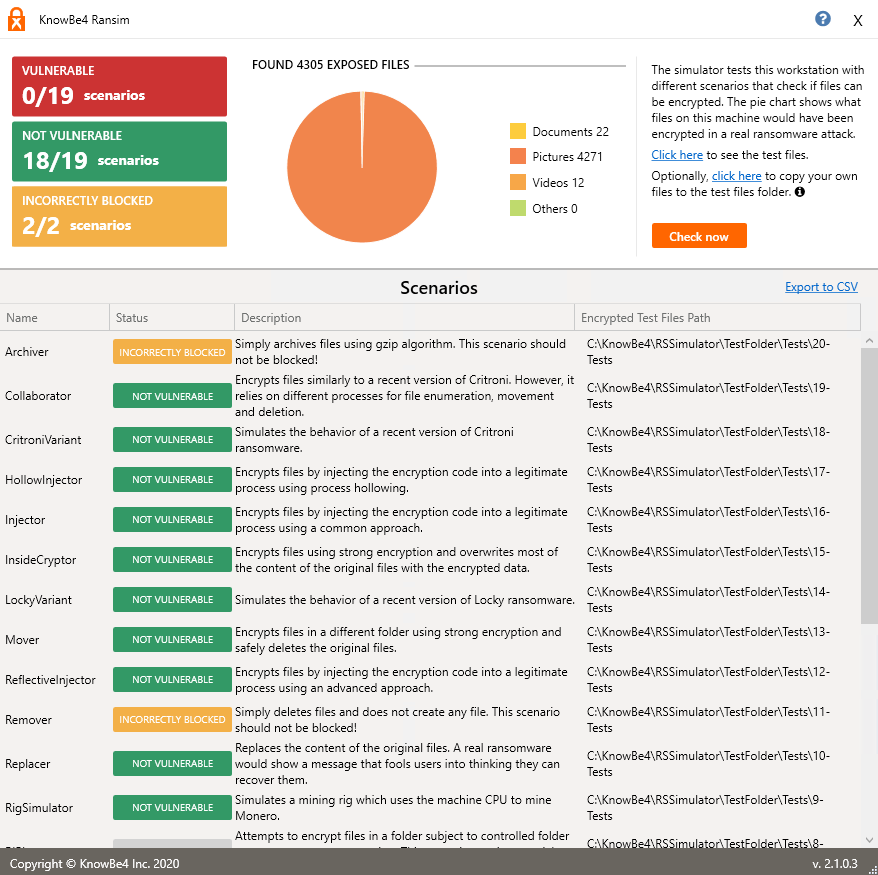

KnowBe4 RanSim

Zum Testen des Anti-Ransomware- Blades können Sie die kostenlose KnowBe4 RanSim-Lösung verwenden , die eine Reihe von Tests auf dem Computer des Benutzers ausführt: 18 Ransomware-Infektionsszenarien und 1 Cryptominer-Infektionsszenario. Es ist zu beachten, dass das Vorhandensein vieler Blades in der Standardrichtlinie (Bedrohungsemulation, Anti-Malware, Behavioral Guard) mit der Aktion "Verhindern" nicht die ordnungsgemäße Ausführung dieses Tests ermöglicht. Selbst bei einer reduzierten Sicherheitsstufe (Bedrohungsemulation im Aus-Modus) zeigt der Anti-Ransomware-Blade-Test gute Ergebnisse: 18 von 19 Tests wurden erfolgreich bestanden (1 wurde nicht gestartet).

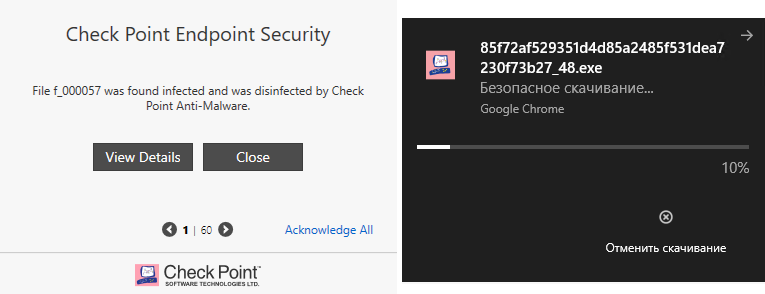

Schädliche Dateien und Dokumente

Es ist lehrreich, die Funktion verschiedener Blades der Standardrichtlinie zur Verhinderung von Bedrohungen anhand bösartiger Dateien in gängigen Formaten zu überprüfen, die auf den Computer des Benutzers heruntergeladen wurden. Dieser Test umfasste 66 Dateien in den Formaten PDF, DOC, DOCX, EXE, XLS, XLSX, CAB und RTF. Die Testergebnisse zeigten, dass SandBlast Agent 64 von 66 schädlichen Dateien blockieren konnte. Infizierte Dateien wurden nach dem Herunterladen gelöscht oder mit Threat Extraction von bösartigen Inhalten befreit und vom Benutzer abgerufen.

Empfehlungen zur Verbesserung der Bedrohungspräventionspolitik

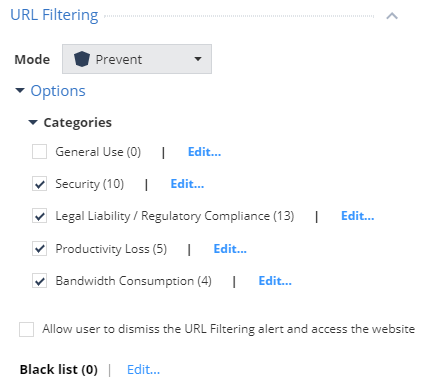

1. URL-Filterung

Das erste, was in der Standardrichtlinie korrigiert werden muss, um die Sicherheitsstufe des Clientcomputers zu erhöhen, besteht darin, das URL-Filter-Blade auf Verhindern zu verschieben und die entsprechenden zu blockierenden Kategorien anzugeben. In unserem Fall wurden alle Kategorien mit Ausnahme der allgemeinen Verwendung ausgewählt, da sie die meisten Ressourcen enthalten, auf die der Zugriff auf Benutzer am Arbeitsplatz beschränkt werden muss. Es ist auch ratsam, dass solche Websites die Möglichkeit für Benutzer entfernen, das Warnfenster zu überspringen, indem Sie den Parameter "Benutzer dürfen die URL-Filter-Warnung schließen und auf die Website zugreifen" deaktivieren.

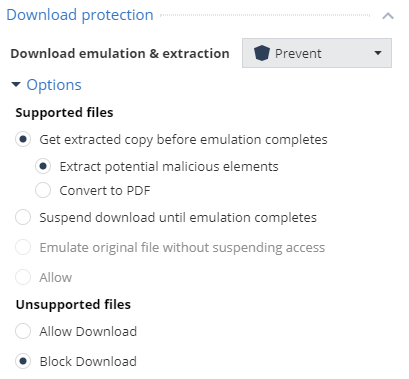

2. Laden Sie den Schutz herunter

Der zweite zu beachtende Parameter ist die Möglichkeit für Benutzer, Dateien herunterzuladen, die von der Check Point-Emulation nicht unterstützt werden. Da wir uns in diesem Abschnitt mit den Sicherheitsverbesserungen der Standardrichtlinie zur Verhinderung von Bedrohungen befassen, besteht die beste Option darin, das Herunterladen nicht unterstützter Dateien nicht zuzulassen.

3. Dateischutz

Sie sollten auch die Einstellungen zum Schutz von Dateien beachten - insbesondere die Parameter des regelmäßigen Scannens und die Fähigkeit des Benutzers, das erzwungene Scannen zu verschieben. In diesem Fall müssen Sie den Zeitrahmen der Arbeit des Benutzers berücksichtigen. Aus Sicherheits- und Leistungsgründen besteht eine gute Option darin, die Ausführung des erzwungenen Scannens jeden Tag zu konfigurieren. Die Zeit wird zufällig ausgewählt (von 00:00 bis 8:00 Uhr), und der Benutzer kann den Scan um maximal verschieben eine Woche.

4. Anti-Exploit

Ein wesentlicher Nachteil der Standardrichtlinie zur Bedrohungsprävention ist das deaktivierte Anti-Exploit-Blade. Es wird empfohlen, dieses Blade mit der Aktion Verhindern zu aktivieren, um die Workstation vor Exploit-Angriffen zu schützen. Mit diesem Fix ist der CheckMe-Wiederholungstest erfolgreich, ohne dass Schwachstellen auf dem Arbeitscomputer des Benutzers erkannt werden.

Fazit

Zusammenfassend: In diesem Artikel haben wir uns mit den Komponenten der Standardrichtlinie zur Verhinderung von Bedrohungen vertraut gemacht, diese Richtlinie mit verschiedenen Methoden und Tools getestet und Empfehlungen zur Verbesserung der Einstellungen der Standardrichtlinie zur Erhöhung der Sicherheitsstufe des Computers des Benutzers beschrieben. Im nächsten Artikel dieser Reihe werden wir uns mit den Datenschutzrichtlinien befassen und die globalen Richtlinieneinstellungen betrachten.

Eine große Auswahl an Materialien am Check Point von TS Solution . Um die folgenden Veröffentlichungen auf der SandBlast Agent Management Platform nicht zu verpassen, folgen Sie den Aktualisierungen in unseren sozialen Netzwerken ( Telegramm , Facebook , VK , TS Solution Blog , Yandex.Den ).