Jeder, der versucht hat, eine virtuelle Maschine in der Cloud auszuführen, ist sich bewusst, dass der Standard-RDP-Port, wenn er offen gelassen wird, fast sofort von Wellen von Brute-Force-Kennwortversuchen von verschiedenen IP-Adressen auf der ganzen Welt angegriffen wird.

In diesem Artikel werde ich zeigen, wie InTrust eine automatische Reaktion auf Brute-Force- Angriffe einrichten kann, indem der Firewall eine neue Regel hinzugefügt wird. InTrust ist eine CLM-Plattform zum Sammeln, Analysieren und Speichern unstrukturierter Daten, die bereits Hunderte vordefinierter Antworten auf verschiedene Arten von Angriffen enthält.

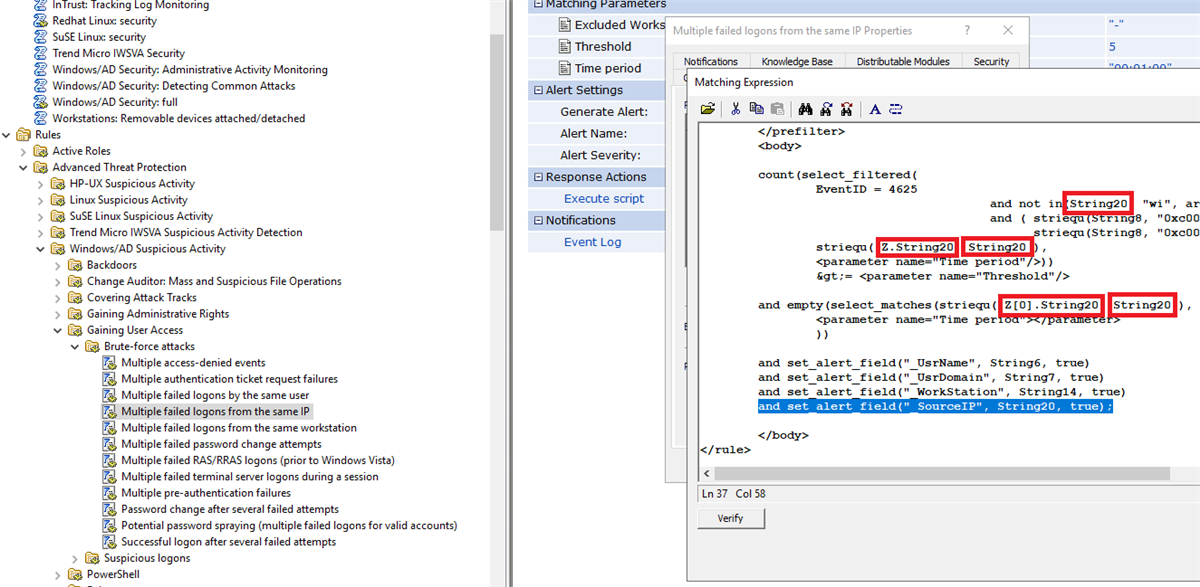

In Quest InTrust können Sie die Antwort konfigurieren, wenn die Regel ausgelöst wird. InTrust empfängt vom Protokollkollektor eine Nachricht über einen fehlgeschlagenen Autorisierungsversuch auf einer Workstation oder einem Server. Um das Hinzufügen neuer IP-Adressen zur Firewall zu konfigurieren, müssen Sie die vorhandene spezielle Regel zum Erkennen mehrerer fehlgeschlagener Berechtigungen kopieren und eine Kopie zum Bearbeiten öffnen:

Ereignisse in Windows-Protokollen verwenden den sogenannten InsertionString. Suchen Sie nach Übereinstimmungen für die Ereignis-ID 4625 (Dies ist eine erfolglose Anmeldung am System) und Sie werden sehen, dass die für uns interessanten Felder in InsertionString14 (Arbeitsstationsname) und InsertionString20 (Quellnetzwerkadresse) gespeichert sind. Bei einem Angriff aus dem Internet ist das Feld mit dem Arbeitsstationsnamen höchstwahrscheinlich leer, daher ist es für diesen Ort wichtig Ersetzen Sie den Wert aus der Quellnetzwerkadresse.

Der Text von Ereignis 4625 sieht so aus

An account failed to log on.

Subject:

Security ID: S-1-5-21-1135140816-2109348461-2107143693-500

Account Name: ALebovsky

Account Domain: LOGISTICS

Logon ID: 0x2a88a

Logon Type: 2

Account For Which Logon Failed:

Security ID: S-1-0-0

Account Name: Paul

Account Domain: LOGISTICS

Failure Information:

Failure Reason: Account locked out.

Status: 0xc0000234

Sub Status: 0x0

Process Information:

Caller Process ID: 0x3f8

Caller Process Name: C:\Windows\System32\svchost.exe

Network Information:

Workstation Name: DCC1

Source Network Address: ::1

Source Port: 0

Detailed Authentication Information:

Logon Process: seclogo

Authentication Package: Negotiate

Transited Services: -

Package Name (NTLM only): -

Key Length: 0

This event is generated when a logon request fails. It is generated on the computer where access was attempted.

The Subject fields indicate the account on the local system which requested the logon. This is most commonly a service such as the Server service, or a local process such as Winlogon.exe or Services.exe.

The Logon Type field indicates the kind of logon that was requested. The most common types are 2 (interactive) and 3 (network).

The Process Information fields indicate which account and process on the system requested the logon.

The Network Information fields indicate where a remote logon request originated. Workstation name is not always available and may be left blank in some cases.

The authentication information fields provide detailed information about this specific logon request.

- Transited services indicate which intermediate services have participated in this logon request.

- Package name indicates which sub-protocol was used among the NTLM protocols.

- Key length indicates the length of the generated session key. This will be 0 if no session key was requested.

Fügen Sie außerdem den Wert für die Quellnetzwerkadresse zum Ereignistext hinzu.

Als Nächstes müssen Sie ein Skript hinzufügen, das die IP-Adresse in der Windows-Firewall blockiert. Unten finden Sie ein Beispiel, das Sie dafür verwenden können.

Firewall-Konfigurationsskript

param(

[Parameter(Mandatory = $true)]

[ValidateNotNullOrEmpty()]

[string]

$SourceAddress

)

$SourceAddress = $SourceAddress.Trim()

$ErrorActionPreference = 'Stop'

$ruleName = 'Quest-InTrust-Block-Failed-Logons'

$ruleDisplayName = 'Quest InTrust: Blocks IP addresses from failed logons'

function Get-BlockedIps {

(Get-NetFirewallRule -Name $ruleName -ErrorAction SilentlyContinue | get-netfirewalladdressfilter).RemoteAddress

}

$blockedIps = Get-BlockedIps

$allIps = [array]$SourceAddress + [array]$blockedIps | Select-Object -Unique | Sort-Object

if (Get-NetFirewallRule -Name $ruleName -ErrorAction SilentlyContinue) {

Set-NetFirewallRule -Name $ruleName -RemoteAddress $allIps

} else {

New-NetFirewallRule -Name $ruleName -DisplayName $ruleDisplayName -Direction Inbound -Action Block -RemoteAddress $allIps

}

Jetzt können Sie den Namen der Regel und ihre Beschreibung ändern, um später Verwirrung zu vermeiden.

Jetzt müssen Sie dieses Skript als Antwort auf die Regel hinzufügen, die Regel aktivieren und sicherstellen, dass die entsprechende Regel in der Echtzeitüberwachungsrichtlinie aktiviert ist. Der Agent muss die Möglichkeit haben, ein Antwortskript zu aktivieren, und der richtige Parameter muss angegeben werden.

Nachdem die Einstellungen vorgenommen wurden, verringerte sich die Anzahl der nicht erfolgreichen Autorisierungen um 80%. Profitieren? Was für ein anderer!

Manchmal tritt wieder ein kleiner Anstieg auf, der jedoch auf die Entstehung neuer Angriffsquellen zurückzuführen ist. Dann beginnt alles wieder abzunehmen.

Während einer Betriebswoche wurden 66 IP-Adressen in die Firewall-Regel aufgenommen.

Unten finden Sie eine Tabelle mit 10 allgemeinen Benutzernamen, die für Anmeldeversuche verwendet wurden.

| Benutzername

|

|

|

| administrator

|

1220235

|

40.78

|

| admin

|

672109

|

22.46

|

| user

|

219870

|

7.35

|

| contoso

|

126088

|

4.21

|

| contoso.com

|

73048

|

2.44

|

| administrador

|

55319

|

1.85

|

| server

|

39403

|

1.32

|

| sgazlabdc01.contoso.com

|

32177

|

1.08

|

| administrateur

|

32377

|

1.08

|

| sgazlabdc01

|

31259

|

1.04

|

Teilen Sie uns in den Kommentaren mit, wie Ihre Reaktion auf Bedrohungen der Informationssicherheit strukturiert ist. Welches System verwenden Sie, wie bequem ist es.

Wenn Sie InTrust bei der Arbeit sehen möchten, hinterlassen Sie eine Anfrage im Feedback-Formular auf unserer Website oder senden Sie mir eine E-Mail.

Lesen Sie unsere anderen Artikel zum Thema Informationssicherheit:

Erkennen eines Ransomware-Angriffs, Zugriff auf einen Domänencontroller und Versuch, diesen Angriffen zu widerstehen

Was kann aus den Protokollen einer Windows-Workstation nützlich sein (beliebter Artikel)

Verfolgen des Benutzerlebenszyklus ohne Zange und Band

A. Wer war es? Wir automatisieren die Prüfung der Informationssicherheit

SIEM- Central Log Management (CLM)

, .