Am 9. April veröffentlichte die FSTEC of Russia-Website einen Entwurf "Methoden zur Ermittlung von Bedrohungen der Informationssicherheit in Informationssystemen". Die Methodik könnte das erste offiziell verabschiedete Dokument in den letzten 12 Jahren sein, das das Verfahren zur Modellierung und Bestimmung der Relevanz von Bedrohungen der Informationssicherheit beschreibt. Angesichts der Tatsache, dass die Identifizierung von Sicherheitsbedrohungen eine grundlegende Maßnahme beim Aufbau eines Schutzsystems darstellt, ist die Bedeutung der Methodik schwer zu überschätzen.

In unserem Artikel möchten wir den neuen Ansatz der Regulierungsbehörde zur Bedrohungsmodellierung berücksichtigen und bewerten sowie die nächste Frage beantworten - inwieweit dieser Ansatz den aktuellen Realitäten der Informationssicherheit entspricht.

Wie ist die Bedrohungsmodellierung jetzt geregelt?

Die Identifizierung tatsächlicher Bedrohungen für die Informationssicherheit ist für eine Vielzahl von Objekten erforderlich: ISPDN, GIS, APCS, wichtige Objekte von CII, IS von Finanzorganisationen (im Folgenden als "Informationssysteme" bezeichnet). Daher erfordert die Verarbeitung von Informationen mit solchen Objekten ein klares Verständnis darüber, wer (oder was) und wie eine Verletzung der Informationssicherheit verursachen kann.

Gleichzeitig ist das einzige derzeit im Bereich der Modellierung von Sicherheitsbedrohungen geltende Dokument die "Methode zur Ermittlung der tatsächlichen Bedrohungen für die Sicherheit personenbezogener Daten während ihrer Verarbeitung in Informationssystemen für personenbezogene Daten".im Jahr 2008 veröffentlicht. Zusätzlich zum Alter weist dieses Dokument eine Reihe von Punkten auf, die darauf hinweisen, dass es leider längst an Relevanz verloren hat und weiterhin nur verwendet wird, weil kein Ersatz vorhanden ist. Eine strikte Verknüpfung mit personenbezogenen Daten, die Verwendung des anfänglichen Systemsicherheitsindikators als Einflussfaktor für die Ermittlung der Relevanz von Bedrohungen und das Fehlen einer Aufteilung der Verantwortung bei der Modellierung von Sicherheitsbedrohungen bei Verwendung von externem Hosting sind nur einige der Mängel, die von der Informationssicherheitsgemeinschaft weiterhin diskutiert werden.

In einer solchen Situation müssen die Eigentümer von Informationen (Betreiber) improvisieren und das Dokument unabhängig für ihre eigenen Bedürfnisse "finalisieren". Dieser Ansatz ist zum einen nicht absolut legal (in seinen Anordnungen besteht FSTEC darauf, die von ihnen entwickelten methodischen Dokumente zur Ermittlung von Sicherheitsbedrohungen zu verwenden), und zum anderen ist er eine sehr nicht triviale Aufgabe, insbesondere wenn keine relevante Erfahrung des Testamentsvollstreckers vorliegt. In dieser Hinsicht sollte die neue Methodik, wenn nicht sogar ein Allheilmittel, zu einem Werkzeug werden, das den Prozess der Modellierung von Bedrohungen der Informationssicherheit erheblich vereinfacht.

Hauptmerkmale der neuen Technik

Anwendungsbereich der Methodik Das

erste und eines der wichtigsten Unterscheidungsmerkmale der neuen Methodik ist der Anwendungsbereich, der jetzt nicht nur auf ISPD beschränkt ist. Das Dokument sollte verwendet werden, um Bedrohungen für die Sicherheit von Informationen während der Verarbeitung anhand von Objekten zu ermitteln, deren Schutzanforderungen von FSTEC genehmigt wurden. Solche Objekte umfassen, wie bereits erwähnt, signifikante Objekte von CII, ISPD, GIS und anderen Systemtypen.

Darüber hinaus bietet das Dokument direkt die Möglichkeit, Methoden für Industrie, Abteilungen und Unternehmen zu entwickeln und anzuwenden.unter Berücksichtigung der Besonderheiten der Funktionsweise von Objekten. Es gibt kein Verfahren für die Entwicklung und Genehmigung von "subsidiären" Methoden. Die einzige Voraussetzung ist, dass sie den Bestimmungen der Methodik nicht widersprechen.

Verwendung von FSTEC-BDUs zur Modellierung von Sicherheitsbedrohungen

Die Hauptinformationsquelle über Bedrohungen sind FSTEC-BDUs sowie grundlegende und Standardmodelle für Sicherheitsbedrohungen. Wenn für signifikante Objekte von CII und GIS ein solcher Ansatz früher angenommen wurde, hat die Frage der Verwendung (oder Nichtverwendung) der NDU in Bezug auf ISPD nun eine eindeutige Antwort erhalten.

Dieser Ansatz sieht ziemlich logisch aus, wenn nicht für ein "aber". Tatsache ist, dass die Vielfalt der "grundlegenden und typischen Bedrohungsmodelle" heutzutage sehr zu wünschen übrig lässt - es gibt nur ein öffentlich zugängliches Dokument, das unter diese Beschreibung fällt, und selbst das ist ein Auszug und richtet sich an dieselbe ISPD.

Bedeutet dies, dass wir in naher Zukunft nach Genehmigung der Methodik mit einer Wiederauffüllung in den Reihen der grundlegenden und typischen Bedrohungsmodelle rechnen sollten? Die Frage bleibt offen.

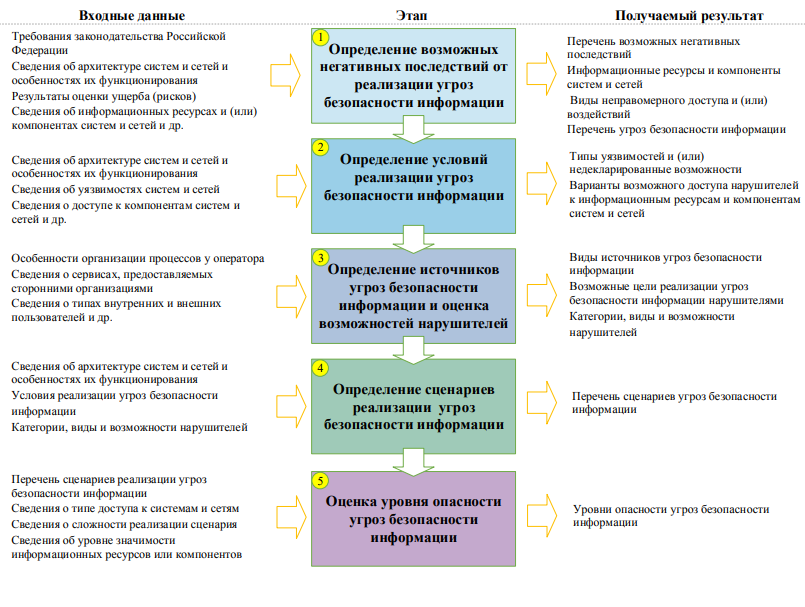

Modellierungsreihenfolge für Sicherheitsbedrohungen Die

aktualisierte Reihenfolge enthält fünf Schritte in einer bestimmten Reihenfolge. Das in Methode gezeigte Gesamtprozessschema ist wie folgt:

FürDie Bestimmung der Relevanz der Bedrohung für die Informationssicherheit erfolgt in den Phasen vom ersten bis zum vierten. In Übereinstimmung mit der Methodik ist eine Sicherheitsbedrohung relevant, wenn mindestens ein Szenario für ihre Implementierung vorliegt und wenn ihre Implementierung negative Konsequenzen für den Informationseigentümer (Betreiber) oder den Staat hat.

Ziel der fünften Stufe ist es , die Gefahr jeder der aktuellen Bedrohungen zu ermitteln. Tatsächlich dient dieses Merkmal nur zu Informationszwecken.und wirkt sich weder direkt auf das endgültige Dokument aus, das durch die Simulationsergebnisse generiert wurde, noch auf die möglichen Optionen zur Neutralisierung der Bedrohung. Es kann davon ausgegangen werden, dass dieser Parameter verwendet werden sollte, um die Reihenfolge des Schließens der Bedrohung zu bestimmen, aber die geringe Anzahl möglicher Werte des Indikators - "niedrig", "mittel", "hoch" - erlaubt dies nicht mit einem ausreichenden Detaillierungsgrad. Darüber hinaus muss jede der Bedrohungen, die auf diesen Schritt zurückzuführen sind, auf die eine oder andere Weise geschlossen werden, sodass das Vergessen der "ungefährlichen" Bedrohung einfach nicht funktioniert. Somit bleibt der wahre Zweck dieses Parameters nicht vollständig offenbart.

Es ist zu beachten, dass die Arbeiten zur Modellierung von Sicherheitsbedrohungen entweder vom Eigentümer der Informationen (Betreiber) unabhängig oder unter Einbeziehung von FSTEC-Lizenznehmern durchgeführt werden sollten. Dieser Ansatz wird derzeit in Übereinstimmung mit den Regulierungsdokumenten der Regulierungsbehörde angewendet.

Ermittlung der Relevanz von Bedrohungen der Informationssicherheit Ich

möchte direkt auf das Verfahren zur Ermittlung der Relevanz von Sicherheitsbedrohungen eingehen.

1. In der ersten Phase wird daher vorgeschlagen, alle möglichen negativen Folgen der Implementierung von Sicherheitsbedrohungen zu ermitteln. Hierbei sollte entweder eine frühere Bewertung von Schäden (Risiken) hilfreich seinaufgrund einer Verletzung der wichtigsten kritischen Prozesse, entweder einer Expertenbewertung oder von Informationen, die von den Einheiten erhalten wurden, die das Informationssystem betreiben.

Bei jedem gewählten Ansatz müssen die Informationsressourcen ermittelt werden, die die Ausführung kritischer Prozesse (Informationen selbst, Software und Hardware, Tools für die Informationssicherheit usw.) und die Hauptarten des illegalen Zugriffs in Bezug auf jede der Ressourcen sicherstellen. Das Handbuch enthält eine Liste der wichtigsten Arten von Ressourcen und des illegalen Zugriffs auf diese sowie Beispiele zur Ermittlung möglicher negativer Folgen.

2. In der zweiten Stufe ist es notwendig zu bestimmendas Vorhandensein potenzieller Schwachstellen und ihrer Typen, das Vorhandensein nicht deklarierter Funktionen in Informationssystemen sowie die Notwendigkeit, auf das System zuzugreifen, um jede der Sicherheitsbedrohungen zu implementieren.

Penetrationstests sind die Hauptmethode zur Identifizierung potenzieller Schwachstellen in einem Informationssystem in der Phase seines Betriebs, einschließlich der Berücksichtigung der Funktionalität und Einstellungen von Schutzwerkzeugen.

3. Der nächste, dritte Schritt besteht darin , Sicherheitsverletzer zu identifizieren und ihre Fähigkeiten zu bewerten.Es wird vorgeschlagen, sowohl anthropogene als auch technogene Bedrohungen als Bedrohungsquellen zu betrachten: Erstere gelten absolut für alle Informationssysteme, während letztere nur für Systeme gelten, für die Anforderungen an die Stabilität und Zuverlässigkeit des Funktionierens gestellt werden.

Der Ansatz zur Identifizierung möglicher anthropogener Bedrohungsquellen - Rechtsverletzer - ist Standard und besteht darin, bestimmte Arten von Rechtsverletzern, deren Potenzial und Fähigkeiten bei der Umsetzung von Bedrohungen gegen das geschützte Informationssystem zu identifizieren. Es ist anzumerken, dass bei einer Verbindung zwischen dem Informationssystem und dem Internet ein externer Eindringling mit mindestens geringem Potenzial immer als tatsächliche Bedrohungsquelle angesehen wird.

Es sollte auch beachtet werden, dass gemäß der neuen Methodik,Der Eindringling kann eine von vier Potenzialebenen haben (Basis, Basis erhöht, mittel und hoch), während die NDU bei der Beschreibung der Bedrohungsquelle nur drei Ebenen verwendet (niedrig, mittel, grundlegend). Wie in diesem Fall die Korrelation korrekt bereitgestellt werden kann, ist eine Frage, die ebenfalls unbeantwortet bleibt.

4. In der letzten Phase wird eine Analyse möglicher Taktiken und Techniken zur Implementierung von Bedrohungen durchgeführt . Um mögliche Angriffsszenarien zu bestimmen, schlägt die Methodik vor, die darin angegebenen Taktiken und Techniken sowie zusätzliche Informationen aus der FSTEC-Datenbank oder anderen Datenbanken für Computerangriffe zu verwenden (dies bezieht sich höchstwahrscheinlich auf die ATT & CK-Matrix und ähnliche Ansätze).

In Bezug auf die NOS gibt es noch einen weiteren erwähnenswerten Punkt.Bisher enthält diese Ressource keine strukturierten Informationen zu möglichen Methoden zur Implementierung von Bedrohungen. Daher erscheint ein Link dazu unangemessen.

Auszug aus der im Dokument vorgestellten Taktik- und Methodenmatrix:

Im Allgemeinen zeichnet sich der vorgeschlagene Ansatz durch seine positiven Aspekte aus, insbesondere vor dem Hintergrund der in der aktuellen Methodik dargestellten Reihenfolge. Zumindest unter den "Pluspunkten" kann Folgendes unterschieden werden:

- Ablehnung von unbequemen und bei weitem nicht immer korrekten Parametern der anfänglichen Sicherheit des Informationssystems und der Wahrscheinlichkeit der in der Methodik von 2008 verwendeten Bedrohungsrealisierung;

- , ;

- , , – , , ;

- , , ;

- , .

Maßnahmen zur Bestimmung der Relevanz von Sicherheitsbedrohungen sind daher ein integraler und strukturierter Prozess, der die Besonderheiten der Funktionsweise verschiedener Arten von Informationssystemen berücksichtigen kann.

Gleichzeitig ist anzumerken, dass die Modernisierung des Ansatzes zur Bestimmung der Relevanz von Bedrohungen den Zeitaufwand erheblich erhöht hat. Ein Testamentsvollstrecker (oder wahrscheinlicher eine Gruppe von Testamentsvollstreckern) muss über fundierte Kenntnisse sowohl der Systeminfrastruktur als auch verschiedener Bereiche der Informationssicherheit verfügen, die von gesetzlichen Normen bis zum Verständnis (und vorzugsweise praktischen Fähigkeiten) für die Implementierung verschiedener Arten von Angriffen reichen.

Identifizierung von Sicherheitsbedrohungen für die auf externem Hosting gehostete Infrastruktur Besonderes

Augenmerk wird auf das Problem gelegtGewaltenteilung bei der Modellierung von Bedrohungen für Informationssysteme in externen Rechenzentren und Cloud-Diensten.

Die Ermittlung der aktuellen Sicherheitsbedrohungen in der betrachteten Situation sollte vom Eigentümer der Informationen zusammen mit dem verwendeten Hosting durchgeführt werden. Im Allgemeinen ermittelt das Hosting die aktuellen Sicherheitsbedrohungen für die von ihm bereitgestellte Infrastruktur und bringt diese Informationen zu seinem Kunden - dem Eigentümer der Informationen (Betreiber).

Die Grenzen der Modellierung von Sicherheitsbedrohungen beim Mieten einer virtuellen Infrastruktur sind beispielsweise wie folgt:

Wenn der Hosting-Eigentümer keine Bedrohungsmodellierung durchführt, empfiehlt die Methodik nicht, seine Dienste zu verwenden.Angesichts der Tatsache, dass eine solche Empfehlungsmaßnahme nicht immer eingehalten wird, bleibt die Frage, wie man Eigentümer der Informationen wird, wenn er sich entscheidet, die Dienste eines solchen Hostings zu nutzen.

Das Bedrohungsmodell auf dem neuesten Stand halten

Die Ergebnisse der Bedrohungsmodellierung werden in Form eines Dokuments in der im Anhang zur Methodik angegebenen Form erstellt und vom Leiter des Informationseigentümers (Betreibers) genehmigt. Es ist zu beachten, dass das zur Verwendung vorgeschlagene Dokumentformular eine ziemlich standardmäßige Struktur aufweist und die Hauptabschnitte der Methodik wiederholt, während es keinen Abschnitt gibt, in dem die darin enthaltenen Schlussfolgerungen aufgeführt sind.oder andere Informationen, die erklären, was als nächstes mit diesen Bedrohungen zu tun ist. Dieser Ansatz erweckt leider den Eindruck eines unvollendeten Dokuments, das das Ereignis beschreibt und aus dem allgemeinen Kontext herausgenommen wurde.

Kommen wir jedoch zu den weiteren Phasen des Lebenszyklus des Bedrohungsmodells. Es versteht sich, dass während des gesamten Betriebszeitraums des Informationssystems das Bedrohungsmodell aktualisiert werden sollteBerücksichtigung von Änderungen der gesetzlichen Anforderungen, Änderungen der Architektur und der Betriebsbedingungen des Systems sowie Identifizierung neuer Bedrohungen für die Informationssicherheit. Daher sollte die Aktualisierung der FSTEC BDU auch die Aktualisierung aller entwickelten und verwendeten Modelle von Bedrohungen der Informationssicherheit beinhalten. Unter Berücksichtigung der Tatsache, dass Änderungen in den NOS relativ häufig sind (1 bis 3 Mal pro Jahr, gemäß den in der Datenbank bereitgestellten Informationen), muss auf das Problem der regelmäßigen Aktualisierung des Bedrohungsmodells zurückgegriffen werden.

Gleichzeitig ist zu beachten, dass das Bedrohungsmodell in Form eines elektronischen Dokuments auf dem neuesten Stand gehalten werden kann. Ob es in diesem Fall notwendig ist, ein solches Dokument mit dem Kopf zu genehmigen und wenn ja, wie genau ist noch unklar.

War die neue Methodik erfolgreich?

Der veröffentlichte Dokumententwurf zeigt, dass die Regulierungsbehörde bei der Gewährleistung der Sicherheit von Informationssystemen versucht, mit der Zeit Schritt zu halten und gleichzeitig die Wünsche der Eigentümer solcher Systeme zu berücksichtigen.

Von den offensichtlichen Vorteilen der aktualisierten Methodik ist Folgendes zu beachten:

- seine Vielseitigkeit und damit die Möglichkeit, es für verschiedene Arten von Informationssystemen zu verwenden;

- ein strukturierter und verständlicher Ansatz zur Bestimmung der Relevanz von Sicherheitsbedrohungen;

- Abhängigkeit der Relevanz von Bedrohungen von wirklich wichtigen Faktoren - das Vorhandensein potenzieller negativer Konsequenzen aus der Umsetzung der Bedrohung und Szenarien für ihre Umsetzung.

Gleichzeitig wird beim Lesen der Methodik deutlich, dass dies nur ein Entwurf und nicht die endgültige Version eines methodischen Dokuments ist:

- wiederholte Erwähnung des NOS im Zusammenhang mit Funktionen, die es derzeit nicht implementiert;

- ;

- , .

?

Die neue Version der Methodik unterscheidet sich erheblich von der aktuellen. Wenn dieses Dokument genehmigt wird (und es gibt bisher keinen wirklich wichtigen Grund, warum dies möglicherweise nicht der Fall ist), stehen die Eigentümer von Informationssystemen vor der Frage, ob und wenn ja, wie und wann dies erforderlich ist Tu es.

Und wenn die Antwort auf die erste Frage mit hoher Wahrscheinlichkeit bejaht wird, gibt es keinen Ort, an dem Informationen über die nachfolgenden Fragen vorliegen. Offensichtlich ist eine gewisse Verzögerung erforderlich, wenn die neue Methodik in Kraft tritt. Die Durchführung detaillierter und qualitativ hochwertiger Arbeiten zur Bedrohungsmodellierung ist ein Prozess, der sowohl zeitliche als auch personelle Ressourcen erfordert.

Um mehr über die praktische Seite des Problems der Modellierung von Sicherheitsbedrohungen zu erfahren, einschließlich der Verwendung der neuen Methodik, folgen Sie weiterhin unseren Informationsquellen.

Vladislav Pavlov Wirtschaftsprüfungs-

und Beratungsspezialist, Acribia