Vor nicht allzu langer Zeit habe ich über die Netflow / IPFIX-Überwachung und über Cisco StealthWatch geschrieben - eine Analyselösung, mit der Sie Ereignisse wie Scans, die Verbreitung von Netzwerkwürmern, Spyware, illegitime Interaktionen und verschiedene Arten von Anomalien erkennen können.

Links zu allen Artikeln im Zyklus:

1) StealthWatch: Grundkonzepte und Mindestanforderungen. Teil 1

2) StealthWatch: Bereitstellung und Konfiguration. Teil 2

3) StealthWatch: Analyse und Untersuchung von Vorfällen. Teil 3

4) StealthWatch: Integration mit Cisco ISE. Teil 4

5) Stealthwatch Cloud. Schnelle, bequeme und effiziente Lösung für Cloud- und Unternehmensinfrastrukturen. Teil 5

Das Überwachen der Cloud-Infrastruktur ist keine neue Aufgabe mehr, da jeder große Player seine eigenen Tools hat - Amazon CloudWatch oder Amazon S3, Google Stackdriver, Azure Monitor. Diese Tools eignen sich hervorragend zur Überwachung von Anwendungen, Leistung und Infrastruktur im Allgemeinen, schließen jedoch keine Sicherheitsaufgaben (und die Cloud-Anbieter selbst sind nicht sehr besorgt darüber): Malware-Verteilung, Botnet-Kommunikation, Erkennung von Anomalien, Scanversuche, illegaler Zugriff ( einschließlich Optionen mit legitimen Anmeldeinformationen) und vieles mehr.

StealthWatch Cloud

StealthWatch Cloud (SWC) ist eine SaaS-Lösung, die Stealthwatch Enterprise ähnelt (nicht umsonst hat Cisco kürzlich die Grenzen zwischen diesen beiden Lösungen in seiner Architektur verwischt), berücksichtigt jedoch die Besonderheiten von Cloud-Umgebungen. Wenn für Stealthwatch EnterpriseEine wichtige Informationsquelle ist die auf Netflow basierende Telemetrie. Stealthwatch Cloud verwendet Cloud-Protokolle als solche Daten (nicht beschränkt auf Protokolle, die andere Arten von Telemetrie empfangen). Anschließend werden die für StealthWatch üblichen Aktionen ausgeführt: Modellieren von Objekten, Erstellen ihrer Verhaltensmodelle, Erkennen von Abweichungen, Überprüfen der Einhaltung von Richtlinien, Erkennen von Sicherheitsereignissen (sowohl integriert als auch benutzerdefiniert) und vieles mehr. Bedrohungen, anomale und böswillige Aktivitäten werden schneller erkannt, wodurch der durch den Vorfall verursachte Schaden verringert oder sogar vollständig ausgeglichen wird.

Gleichzeitig haben Stealthwatch Cloud-Alarme eine dem 21. Jahrhundert bekannte Funktion: Der Kunde kann den Nutzen des generierten Alarms mit einem Mausklick bewerten. Derzeit 96%.Für bestehende StealthWatch Cloud-Kunden generierte Alarme wurden als hilfreich befunden.

Der Umfang der StealthWatch Cloud ist nicht auf Clouds beschränkt: Mit der Lösung können öffentliche Clouds, private Clouds, die klassische Unternehmensinfrastruktur und natürlich eine Hybridarchitektur mit einer beliebigen Kombination dieser drei Komponenten überwacht werden. Wird in Stealthwatch Cloud- und mandantenfähigen Sicherheitsdienstoptionen berücksichtigt.

Bereitstellungsoptionen können wie folgt zusammengefasst werden.

Abbildung 1. Anwendungsfälle für StealthWatch Cloud

StealthWatch Cloud kann verwendet werden, wenn mit öffentlichen Clouds (Amazon, Azure, Google), privaten und Hybrid-Clouds gearbeitet wird, die auf der Infrastruktur von Kubernetes und natürlich Unternehmensnetzwerken basieren.

Mail.ru ist übrigens ein zertifizierter Kubernetes (K8s) -Partner . K8s Pod-Ereignisprotokolle und Verkehrsströme zwischen diesen Pods werden an die StealthWatch Cloud gesendet. Das Ergebnis ist eine vollständige Übersicht über die K8s-Pods, Private Cloud-Entitäten und die Erkennung der zuvor erwähnten Sicherheitsvorfälle. Abbildung 2 zeigt das Interaktionsdiagramm.

Abbildung 2. Schema der Integration der StealthWatch Cloud in Kubernetes

Für die Arbeit mit privaten Unternehmensnetzwerken ist die Installation einer virtuellen Maschine (Virtual Sensor - analog zum Durchflusssensor in StealthWatch Enterprise) erforderlich. Abbildung 3 zeigt, dass Netflow, IPFIX und SPAN an den Sensor gesendet werden und der Sensor Informationen über einen verschlüsselten Tunnel an die StealthWatch Cloud sendet, wo alle Analysen durchgeführt werden. Somit wird die Rechenleistung des Kunden vom Wort her überhaupt nicht genutzt, und die Implementierung und der Pilot werden so schnell wie möglich ausgeführt.

Abbildung 3. StealthWatch Cloud-Integrationsschema mit einem Unternehmensnetzwerk Ich

möchte auch darauf hinweisen, dass die Installation von Virtual Sensor viele positive Punkte mit sich bringt:

- Die Integration mit Cisco ISE , AD wird unterstützt .

- Die ETA-Technologie (Encrypted Traffic Analytics) funktioniert, mit der böswillige Verbindungen in verschlüsseltem Verkehr erkannt werden können, ohne ihn zu entschlüsseln. Darüber hinaus können Sie mit dieser Technologie HTTPS in TLS-Versionen und kryptografische Protokolle "analysieren", die für Verbindungen verwendet werden.

- Die Signaturanalyse ist zusammen mit der signaturlosen Analyse basierend auf Telemetrie verfügbar.

Es gibt eine Option ohne Installation eines virtuellen Sensors (Virtual Sensor), aber dann kann StealthWatch Cloud nur mit Telemetrie arbeiten, dh eine Signaturanalyse ist nicht verfügbar.

Einige weitere Vorteile der StealthWatch Cloud:

- Flexibles Lizenzmodell für Mega-Streams (Effective Mega Flows - EMF, wobei 1 EMF = 1 Million Protokolle, die zuvor dedupliziert wurden, d. H. In einer einzigen Kopie verbleiben und am Monatsende gezählt werden);

- Unterstützung für Mehrbenutzerumgebungen (dies ist ein Plus für Partner, die SOC für das Outsourcing bereitstellen. Sie können alle Kunden von einer Konsole aus überwachen).

Schlussfolgerungen :

Bei der Arbeit mit öffentlichen, privaten und hybriden Clouds erkennt StealthWatch Cloud die folgenden Sicherheitsvorfälle :

- Anormales Verhalten von Benutzern, Hosts

- Botnet-Aktivität

- Rohe Gewalt

- Fernzugriffsversuche, auch von ungewöhnlichen Geolokalisierungen

- Verbreitung von schädlicher Software und Zugriff auf schädliche URLs

- Verletzung von Interaktionsrollen

- Neue Geräte, Streams

- Scanversuche

- Hochwasserverkehr, Stürme

- Intrusion Detection System (IDS)

- Spezifische Ereignisse für AWS, Azure, GCP

Bei der Arbeit mit privaten Unternehmensnetzwerken werden fast alle Funktionen von StealthWatch Enterprise hinzugefügt.

Integration mit Amazon Web Services (AWS)

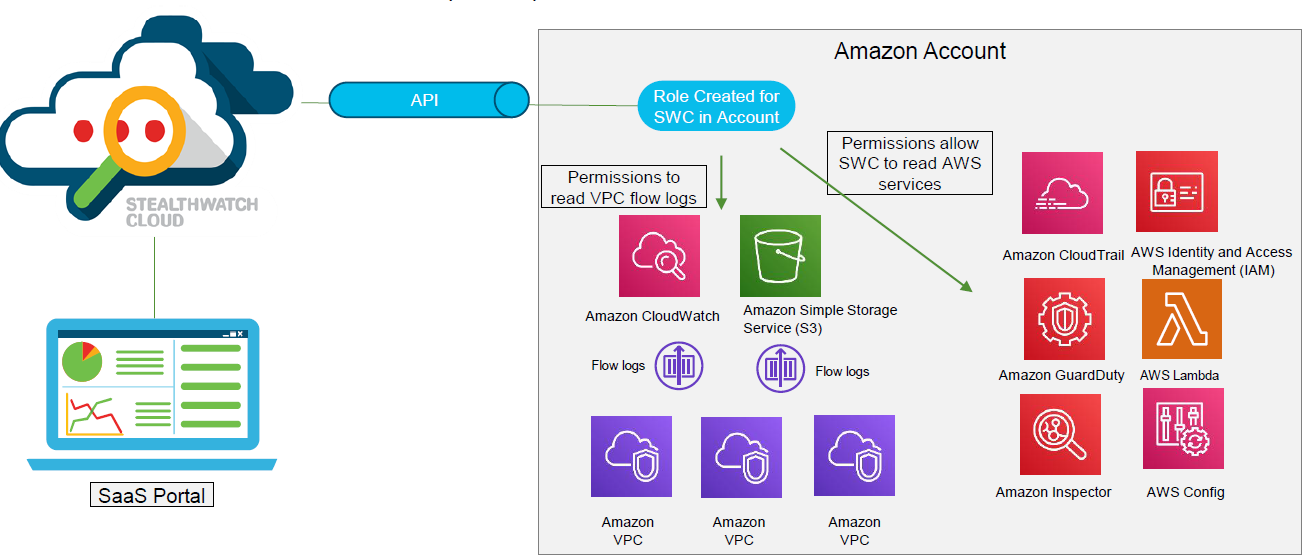

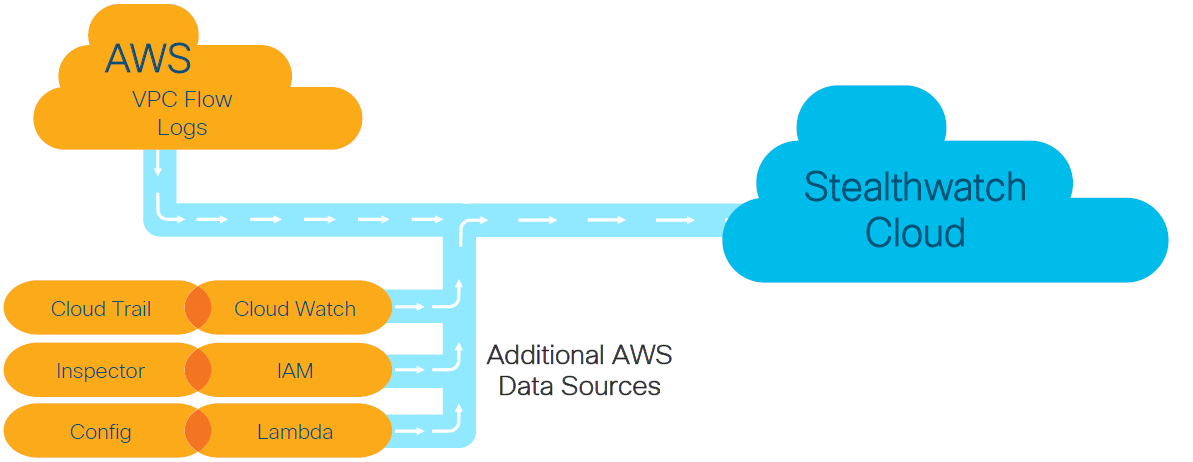

StealthWatch Cloud verwendet die AWS Lambda-API (AWS Automated Code Execution und Compute Management) sowie die IAM-APIs (Identity and Access Management). Auf diese Weise können Sie Informationen zu Zugriffsrichtlinien auf Instanzen, Änderungen bei der Programmcodeausführung, Überwachungsinstanzen und mehr erhalten.

Darüber hinaus verwendet die SWC Flussdaten (Interaktionen auf Netzwerkebene) von Amazon CloudWatch- oder Amazon S3-Überwachungsdiensten. VPC-Flussprotokolle (Virtual Private Cloud) sind Flussdaten in der AWS-Terminologie.

Daher müssen Sie vom Administrator in Ihrem persönlichen Konto bei Amazon Web Services Berechtigungen zum Lesen von Flows (VPC-Flow-Protokollen) und Ereignisprotokollen von Amazon CloudTrail, Amazon IAM, Amazon GuardDuty, AWS Lambda, Amazon Inspector und AWS Config erteilen, wenn Sie diese verwenden.

Abbildung 4 zeigt, wie StealthWatch Cloud und AWS funktionieren.

Abbildung 4. StealthWatch Cloud- und AWS-Workflow

SWC führt wiederum Analysen durch und zeigt sie in Dashboards an, sodass Sie den aktuellen Datenverkehr und die Infrastrukturlast schnell anzeigen und sogar die zukünftige Last vorhersagen können - Abbildung 5.

Abbildung 5. Amazon Web Services-Überwachungskonsole in StealthWatch Wolke

Integration mit Microsoft Azure

In der Azure StealthWatch Cloud werden mithilfe der Azure-API Ereignisprotokolle gelesen, die Informationen zum Nord-Süd- und West-Ost-Verkehr innerhalb der Cloud-Infrastruktur enthalten. Solche Protokolle werden als NSG Flow-Protokolle bezeichnet. Im Wesentlichen ähneln sie Netflow-Streams, da sie Paket-Header enthalten.

Der große Unterschied zum AWS-Fall besteht darin, dass Azure eine Kopie des Datenverkehrs von virtuellen Maschinen über VTAP - Virtual Traffic Taps - senden kann. VTAP ist eine von Microsoft entwickelte Technologie, die jedoch für die Integration in alle Lösungen von Drittanbietern verfügbar ist.

Die Verwendung von VTAP ist effektiv, weil:

- Eine Kopie des Datenverkehrs aus den erforderlichen Segmenten ermöglicht SWC die vollständige Sichtbarkeit und damit die maximale Erkennung von Bedrohungen.

- Die Belastung virtueller Maschinen nimmt nicht zu, da VTAP Datenverkehr vom virtuellen Switch ist, nicht von der Maschine selbst.

- Die Interaktion mit SWC erfolgt über einen verschlüsselten TLS-Tunnel.

Abbildung 6 zeigt das Interaktionsdiagramm.

Abbildung 6. Schema von StealthWatch Cloud und Microsoft Azure

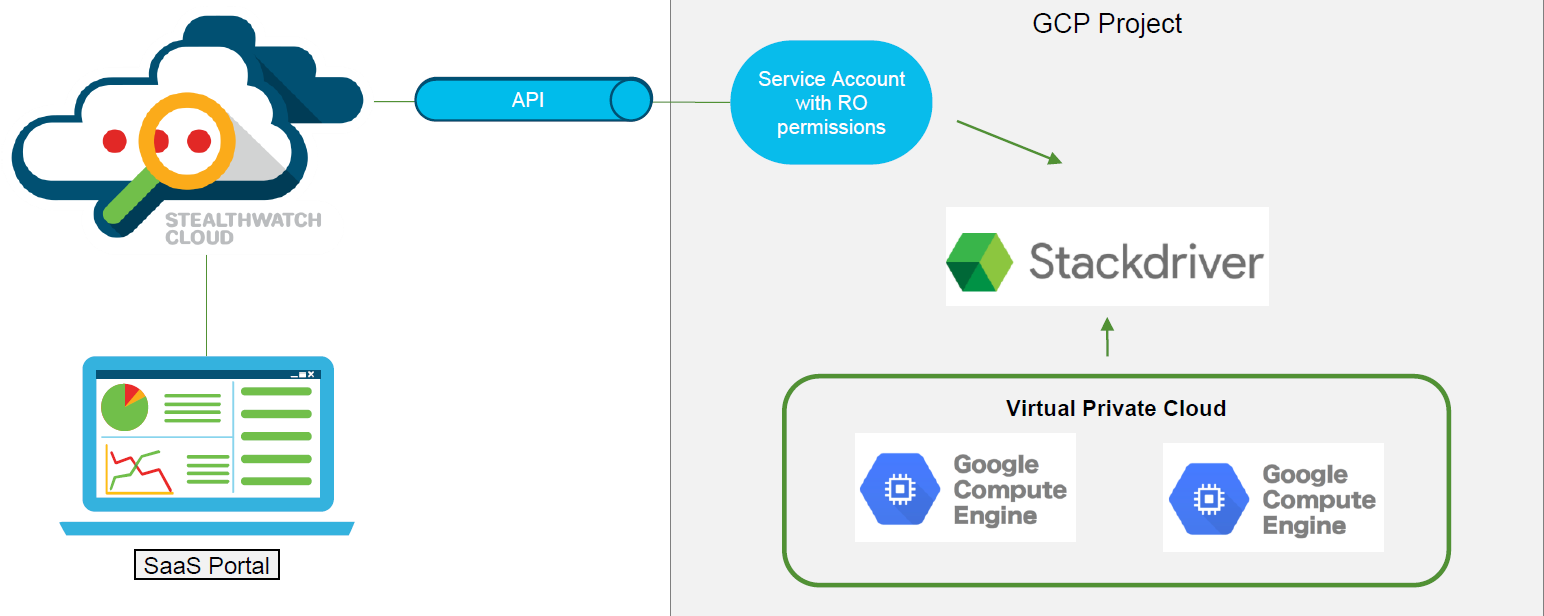

Integration mit der Google Cloud Platform

Bei der Integration in die Google Cloud Platform (GCP) kann nur von der SWC-Seite auf die API zugegriffen werden, um die zuvor erwähnten VPC Flow-Ereignisprotokolle (die gleichen wie die von Amazon) vom Google Stackdriver zu lesen. Google Stackdriver ist ein Dienst, der Protokolle und Metriken von GCP sammelt, Anwendungen, virtuelle Maschinen und die Google Cloud-Infrastruktur im Allgemeinen überwacht. Wenn Sie jedoch nur mit VPC Flow-Ereignisprotokollen arbeiten, ist die Sichtbarkeit etwas geringer. Das Arbeitsschema ist in Abbildung 7 dargestellt.

Abbildung 7. Das Arbeitsschema von StealthWatch Cloud und Google Cloud Platform

SWC vs. SWE

Während Stealthwatch Cloud und Stealthwatch Enterprise ähnliche Aufgaben ausführen, bedeuten ihre Anwendungsbereiche und Unterschiede in den wichtigsten Telemetriequellen unterschiedliche Funktionen.

Vergleichsdaten sind in der folgenden Tabelle zusammengefasst.

| Vergleichsoption | SWC | SWE |

|---|---|---|

| Bereitstellungsgeschwindigkeit | ||

| ; 4 GB RAM, 2 CPU, 60 GB HDD ( Virtual Sensor) | 36 GB RAM, 6 CPU, 385 GB HDD | |

| ISE | , Virtual Sensor | |

| ETA/Cognitive Threat Analytics | ||

| Kubernetes | ||

| (VPC Flow, NSG Flow) API, Netflow/IPFIX | NetFlow, sFlow, jFlow, cFlow, Netstream, nvzFlow, IPFIX, Packeteer-2 | |

| , AWS, Azure, GCP, Kubernetes | , | |

| - (EMF) | (fps) |

StealthWatch Cloud ist wiederum attraktiv für seine Bereitstellungsgeschwindigkeit (insbesondere für den Piloten) und erfordert keine Bereitstellung und Wartung virtueller Maschinen mit Ausnahme des virtuellen Sensors. Mit SWC können Sie die Infrastruktur in öffentlichen, privaten Clouds überwachen und die native Integration in eine einheitliche Sicherheitsverwaltungsplattform Cisco SecureX-Lösungen unterstützen .

Wie teste ich es?

Für ein kostenloses Pilotprojekt gibt es zwei Möglichkeiten: alleine oder mit einem Partner. Bei der ersten Option wird empfohlen, auf die Site zu verweisen . Die Lizenz wird für 60 Tage ausgestellt. Konfigurationshandbücher finden Sie auf derselben Cisco-Site. Wenn Sie in die Details eintauchen und Ihre Überwachungsaufgaben so effizient wie möglich lösen möchten, kontaktieren Sie uns unter dem Link .

Fazit

StealthWatch Cloud ist eine vielseitige Lösung, mit der Sie in kürzester Zeit in einer privaten, öffentlichen oder hybriden Cloud vollständige Transparenz erhalten, unabhängig davon, ob es sich um Amazon Web Services, Microsoft Azure oder Google Cloud Platform handelt. Gleichzeitig kann diese Lösung zur Überwachung von Unternehmensnetzwerken verwendet werden und verfügt im Vergleich zu StealthWatch Enterprise vor Ort über nahezu dieselbe Funktionalität. Zeitersparnis, technische und personelle Ressourcen bei der Arbeit mit SWC sind klare Vorteile.

In naher Zukunft planen wir mehrere weitere technische Veröffentlichungen zu verschiedenen Informationssicherheitsprodukten. Wenn Sie an diesem Thema interessiert sind, bleiben Sie auf unseren Kanälen ( Telegramm , Facebook , VK ,TS Solution Blog )!