Solche Vorfälle ereignen sich regelmäßig in Unternehmen, aber es ist ziemlich selten, dass wir so große Konsequenzen sehen: Der Angriff hat den Standort, das Callcenter, die Cloud-Datensynchronisierungsdienste, ein wichtiges Werkzeug für Amateurpiloten und sogar Produktionslinien deaktiviert.

Informationsquellen:

- Offizielle Mitteilung des Unternehmens.

- Veröffentlichung von Bleeping Computer mit anonymen Testimonials von Garmin-Mitarbeitern.

- Überprüfen Sie die Veröffentlichung ThreatPost mit Links zu Berichten über die Herstellungsprobleme in Taiwan.

- ZDNet- Artikel mit Beispielen für Servicefehler auf der Benutzerseite.

- Nachrichten über Habré.

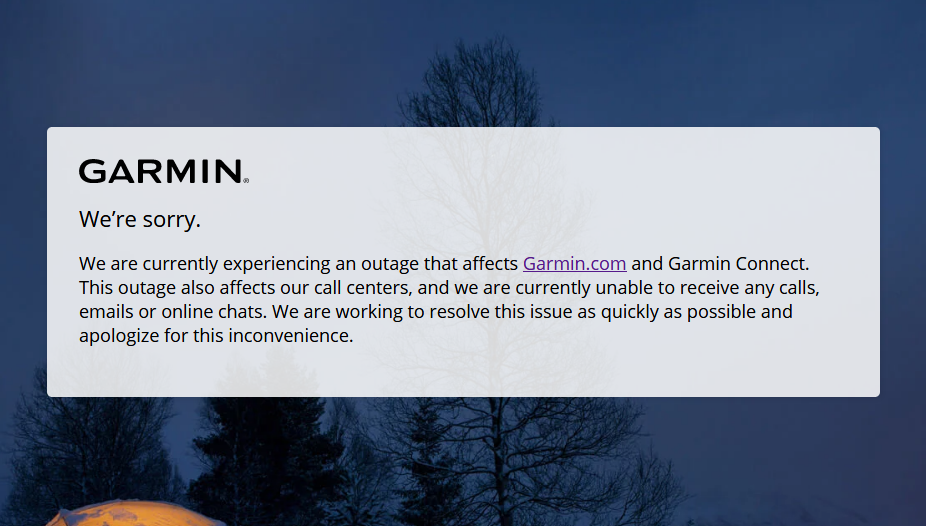

Probleme mit dem Zugang zu Garmin-Diensten begannen am Donnerstag, dem 23. Juli, bestätigten Unternehmensvertreter am nächsten Tag auf Twitter. Am Samstag, dem 25. Juli, wurde auf der Website des Herstellers ein kurzer Bericht über den Vorfall veröffentlicht. Keine Details preisgeben, den Cyberangriff nicht bestätigen und die Situation mit einem kurzen und bedeutungslosen Wort Ausfall beschreiben - "technische Probleme".

Die offizielle Position von Garmin lautet wie folgt: "Probleme" betreffen das gesamte technische Support-System (Telefon, E-Mail, Chat). Der Garmin Connect-Dienst ist für benutzerdefinierte Fitnessgeräte nicht verfügbar. Wenn Sie kein Glück haben und gerade eine Garmin-Smartwatch gekauft haben, können Sie sie nicht einmal aktivieren. Die Datensynchronisation funktioniert auch nicht, was beispielsweise erforderlich ist, um Sportstatistiken in der Anwendung anzuzeigen. Der inReach-Satellitenkommunikationsdienst wurde teilweise beschädigt (die Verbindung selbst funktioniert, aber die Datensynchronisation ist unterbrochen).

In der Post wird die FlyGarmin-Plattform nicht erwähnt, sie ist jedoch völlig außer Betrieb. Dies ist ein professioneller Service für Amateurpiloten. Aufgrund seiner Ablehnung können keine neuen Karten heruntergeladen werden, die wiederum keinen Flug beantragen können. Der einzig positive Punkt ist, dass nach vorläufigen Schätzungen von Garmin Zahlungs- und andere Benutzerdaten nicht betroffen sind.

Im Allgemeinen erwiesen sich die "technischen Probleme" als komplex und großräumig und betrafen fast alle Bereiche des Unternehmens - von der Unterstützung bis zur Produktion. Was war das? Im Moment müssen wir uns auf die Aussagen der Mitarbeiter des Unternehmens verlassen, die anonym bleiben wollten. Anscheinend wurde das Problem durch einen Angriff gefolgt von einer Datenverschlüsselung verursacht. Bleeping Computer bietet Screenshots von verschlüsselten Dateien ...

… Und Lösegeldforderungen, bei denen der Name des Unternehmens angegeben ist. Einer der Quellen zufolge forderten die Angreifer 10 Millionen Dollar.

Im Idealfall sollte ein Ransomware-Angriff keine so großen Konsequenzen haben. Nach einigen Quellen könnte der Einstiegspunkt die Produktion in Taiwan gewesen sein, und unter normalen Bedingungen hätte sich der Angriff nicht auf andere Teile der Infrastruktur ausbreiten dürfen. Dies ist jedoch eine zu einfache Schlussfolgerung, wenn keine bestätigten Informationen vorliegen. Das Herunterfahren der digitalen Dienste eines Unternehmens könnte eine Vorsichtsmaßnahme sein. Darüber hinaus handelt es sich um einen gezielten Angriff, der lange vor seiner Bekanntgabe hätte stattfinden können. Cyberkriminelle hatten wahrscheinlich Zeit, sich vorzubereiten: Dies ist eindeutig kein "Flächenangriff", nicht die zufällige Verwendung eines gemeinsamen Trojaners.

Die detaillierte Vorfallanalyse von Garmin wird anderen Unternehmen helfen, effektiver auf solche Angriffe zu reagieren. Wie schnell und in welchem Umfang solche Informationen veröffentlicht werden, hängt vom Opfer ab. Bisher gibt es nur einen ähnlichen Angriff, dessen Informationen im Detail öffentlich verfügbar sind: Dies ist eine Erpressung von Maersk, nachdem seine Systeme 2017 gehackt wurden. In diesem Fall war auch die gesamte Netzwerkinfrastruktur betroffen, sodass 4.000 Server und 45.000 Computer neu konfiguriert werden mussten . Der Schaden betrug ungefähr 300 Millionen Dollar.

Betroffene Besitzer von Garmin-Geräten beklagen ihre Abhängigkeit von der Netzwerkinfrastruktur: Ohne Cloud-Dienste ist es unmöglich, das Zifferblatt zu ändern. Ob dies gerechtfertigt ist, ist eine andere Frage, aber unsere Abhängigkeit von Netzwerkdiensten kann als Tatsache erkannt werden. Ihre Eigentümer müssen eindeutig mehr in den Schutz vor Cyberangriffen investieren.

Was sonst noch passiert ist:

Die Links im obigen Tweet führen zu interessanten Recherchen von Google. Die Frage, die das Experiment beantworten sollte: Wenn ein Benutzer im Internet nach Symptomen einer Lebensmittelvergiftung sucht, ergibt eine außergewöhnliche Inspektion der von ihm besuchten Restaurants das Ergebnis? Es stellt sich heraus, dass es einen Vorteil gibt: Die Qualitätskontrolle in verdächtigen Restaurants ergab dreimal häufiger Verstöße als üblich. Dies ist einerseits ein Beispiel für den Einsatz von Technologie zur Verbesserung der Sicherheit. Auf der anderen Seite zeigt es die unglaublichen Möglichkeiten, Benutzer zu verfolgen.

Bleeping Computerjournalisten schreiben über die Aktivitäten anonymer "edler Räuber", die in die Infrastruktur des Spam-Botnetzes Emotet eindringen. Die Infrastruktur wird auch verwendet, um Spam-Empfänger auf schädliche Seiten umzuleiten. Und genau diese Links ersetzen Hacker durch unschuldige Bilder, die sorgfältig ausgewählt wurden, damit sie diejenigen trollen können, die das Botnetz kontrollieren. Wie die Kampagne "GIFs statt Trojaner" funktioniert, zeigt das obige Video.

Ein weiteres Beispiel für Aktivitäten (immer noch zweifelhaft), um die Cyberfehler anderer Menschen durch die Hände der "barmherzigen Samariter" zu korrigieren. Unbekannte löschen Benutzerdatenbanken, die versehentlich öffentlich zugänglich gemacht wurden, und stattdessen erhalten sie eine Visitenkarte mit einem Wort: "Miau".

Aktualisierungen zum Hauptereignis der letzten Woche (siehe vorherige Übersicht ). Korrespondenten von Reuters berichten, dass etwa tausend Mitarbeiter des Unternehmens Zugriff auf die Konsole hatten, die die vollständige Kontrolle über Twitter-Konten bietet. Dazu gehören Personen, die nicht einmal im Personal waren, wie beispielsweise Vertreter großer Auftragnehmer. Möglicherweise müssen die Regeln für den Zugriff auf das Admin-Panel nach dem Vorfall überarbeitet werden.

Das großartige Material von Ars Technica erzählt die Geschichte von Adobe Flash, einst eine bahnbrechende Plattform für vernetzte Kreativität, die später für mehrere Jahre zur Achillesferse eines jeden Computers eines Benutzers wurde. Der Flash Player ist diesen Dezember offiziell "alles".

Apple bietet Sicherheitsforscher anvorbereitetes iPhone mit einer Debug-Oberfläche, die es einfacher macht, Schwachstellen im geschlossenen Ökosystem des Unternehmens zu finden. Die Einschränkungen für Programmteilnehmer sind streng. Sie sind verpflichtet, Apple über die gefundenen Fehler zu informieren, und es ist ihnen untersagt, das Gerät an Dritte zu übertragen.