Während der Pandemie hat sich die Europäische Kommission mit einem Vorschlag an mich gewandt, ein datenschutzgeschütztes Token zur Verfolgung sozialer Kontakte zu entwickeln, über das Sie auf der Simmel-Projektseite lesen können . Und bald kündigte Singapur die Entwicklung des TraceTogether-Tokens an. Im Rahmen dieser Veranstaltung wurde ich eingeladen, an einer Überprüfung ihrer Lösung teilzunehmen... Die Dringlichkeit der COVID-19-Situation und die erhebliche Komplexität bei der Schaffung von Lieferketten führten dazu, dass wir uns in einer Situation befanden, in der das Fahrwerk eines Flugzeugs die Landebahn berührte. Angesichts der vielen Datenschutz- und Technologieprobleme war die Situation schwierig und konnte nicht in einer Reihe von Tweets erfasst werden. Deshalb werde ich meine Eindrücke in Form von kurzen Aufsätzen beschreiben. Da ich es nur eine Stunde lang geschafft habe, mit TraceTogether zu arbeiten, werde ich größtenteils über den Kontext sprechen, in dem ich dieses Token bewerten werde.

Verfolgung sozialer Kontakte

Die Idee ist einfach: Wenn Sie krank werden, müssen Sie Personen identifizieren, mit denen Sie in engem Kontakt standen, und prüfen, ob sie krank sind. Wenn dies schnell genug erfolgt, kann die Verbreitung von COVID-19 eingedämmt werden und ein Großteil der Gesellschaft wird weiterhin normal funktionieren.

Aber es gibt einige Feinheiten in der Implementierung, die ich zu verdauen versucht habe. Dr. Vivian Balakrishnan, Schauspiel Der Minister der Smart Nation Initiative informierte uns auf dem Treffen kurz darüber, dass das von Apple und Google entwickelte Exposure Notification System die "Grafik" nicht zeigte. Um ein Gefühl dafür zu bekommen, wie wichtig es für Epidemiologen ist, ein Kontaktdiagramm zu erstellen, habe ich einige Diagramme gezeichnet, um Kontaktverfolgungsszenarien zu veranschaulichen.

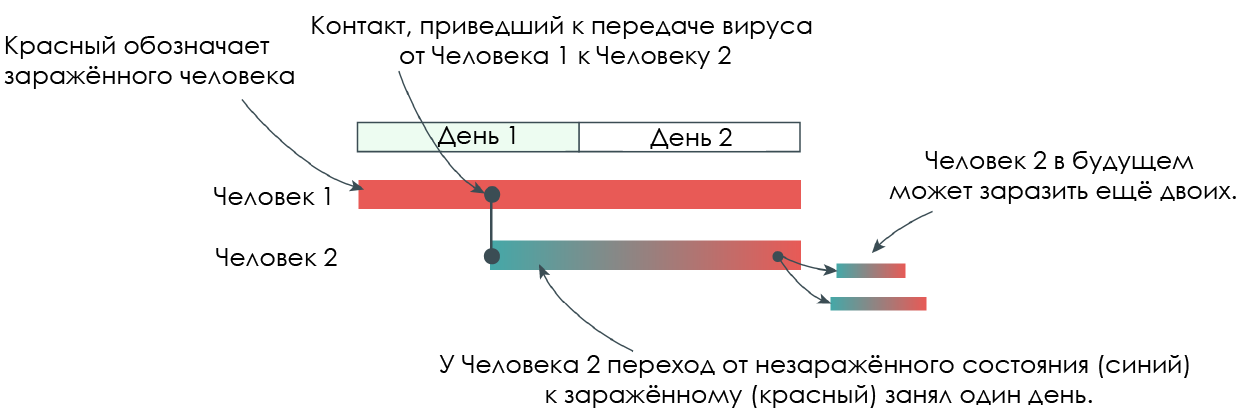

Beginnen wir mit dem einfachsten Szenario.

Das Diagramm zeigt zwei Personen. Am ersten Tag ist Person 1 bereits infiziert, die Symptome sind jedoch mild. Mitten am Tag steht er mit Person 2 in Kontakt. Nach einer kurzen Inkubationszeit wird Person 2 am Ende des zweiten Tages infektiös. Während dieser Zeit hat er möglicherweise keine Symptome. In Zukunft könnte er zwei weitere infizieren. Das Beispiel zeigt, dass zwei neue Infektionen verhindert werden können, wenn Person 2 früh genug isoliert wird.

Betrachten wir nun ein komplexeres Szenario ohne Kontaktverfolgung. Wir werden Human 1 weiterhin als Träger mit milden oder keinen Symptomen betrachten, aber gleichzeitig ansteckend: Dies ist der sogenannte " Superträger ".

Diese Grafik zeigt die Zeitleisten von acht Personen. Person 1 ist vollständig dafür verantwortlich, mehrere Personen über mehrere Tage hinweg zu infizieren. Bitte beachten Sie, dass die Inkubationszeiten, bevor eine Person infektiös wird, für jeden unterschiedlich sind. Darüber hinaus kann eine Infektiosität nicht mit Symptomen einhergehen.

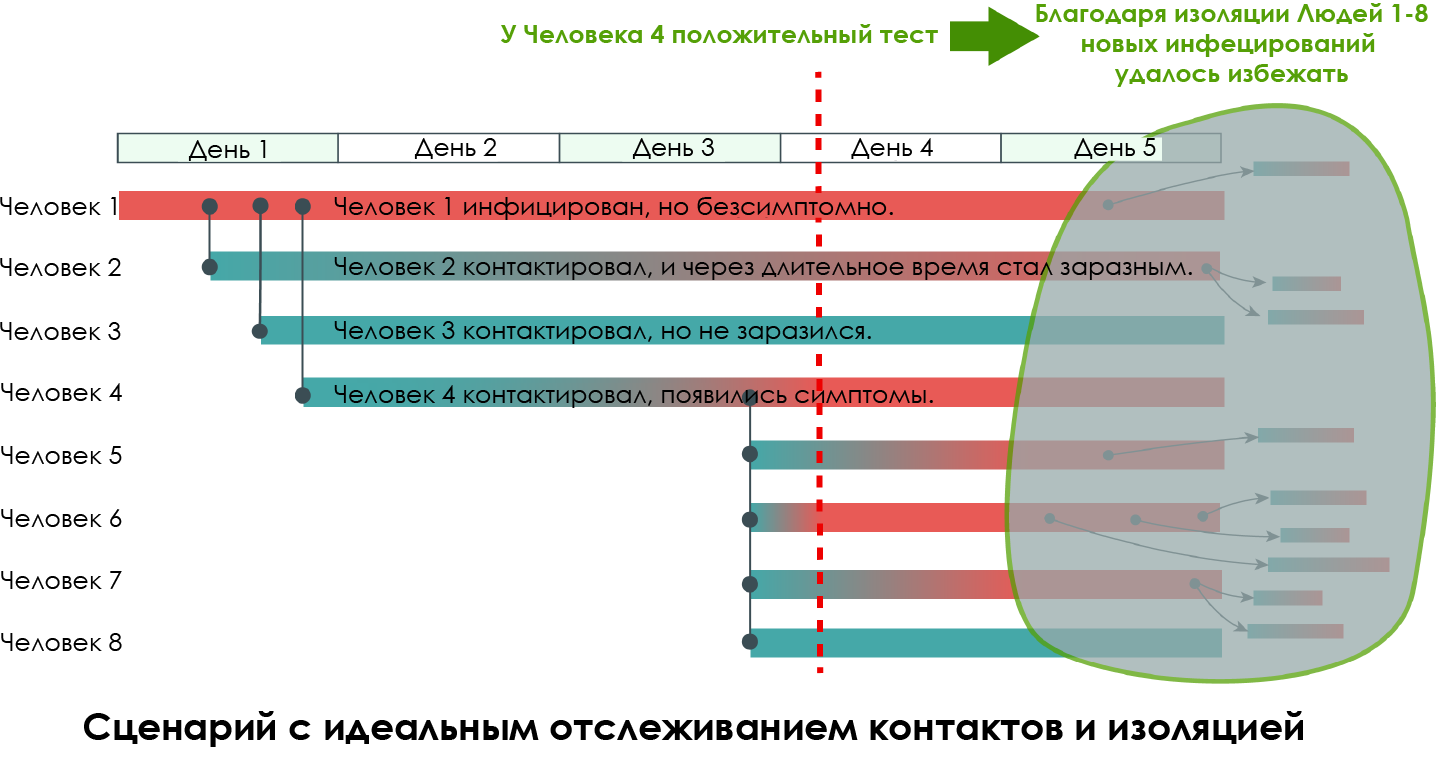

Fügen wir nun die Kontaktverfolgung hinzu.

Das Szenario ist das gleiche, jedoch mit dem "platonischen Ideal" der Kontaktverfolgung und -isolierung. Person 4 entwickelt am vierten Tag Symptome, Tests und positive Tests. Alle Kontakte zu ihm sind isoliert, und Dutzende seiner Kollegen und Freunde vermeiden in Zukunft eine Infektion. Wichtig ist, dass die Kontaktdiagrammanalyse auch gemeinsame Kontakte zwischen Person 4 und Person 2 aufdeckt, wodurch Person 1 als der ursprüngliche asymptomatische Träger identifiziert wird.

Es gibt einen kleinen Unterschied zwischen "Kontaktverfolgung" und "Kontaktbenachrichtigung". Das Exposure Notification-System von Apple und Google benachrichtigt nur direkte Kontakte einer infizierten Person. Die Bedeutung dieser Subtilität wird durch die Tatsache angedeutet, dass sie ursprünglich als "Privacy Protection Contact Tracking Protocol" bezeichnet wurde, aberes wurde im April umbenannt.

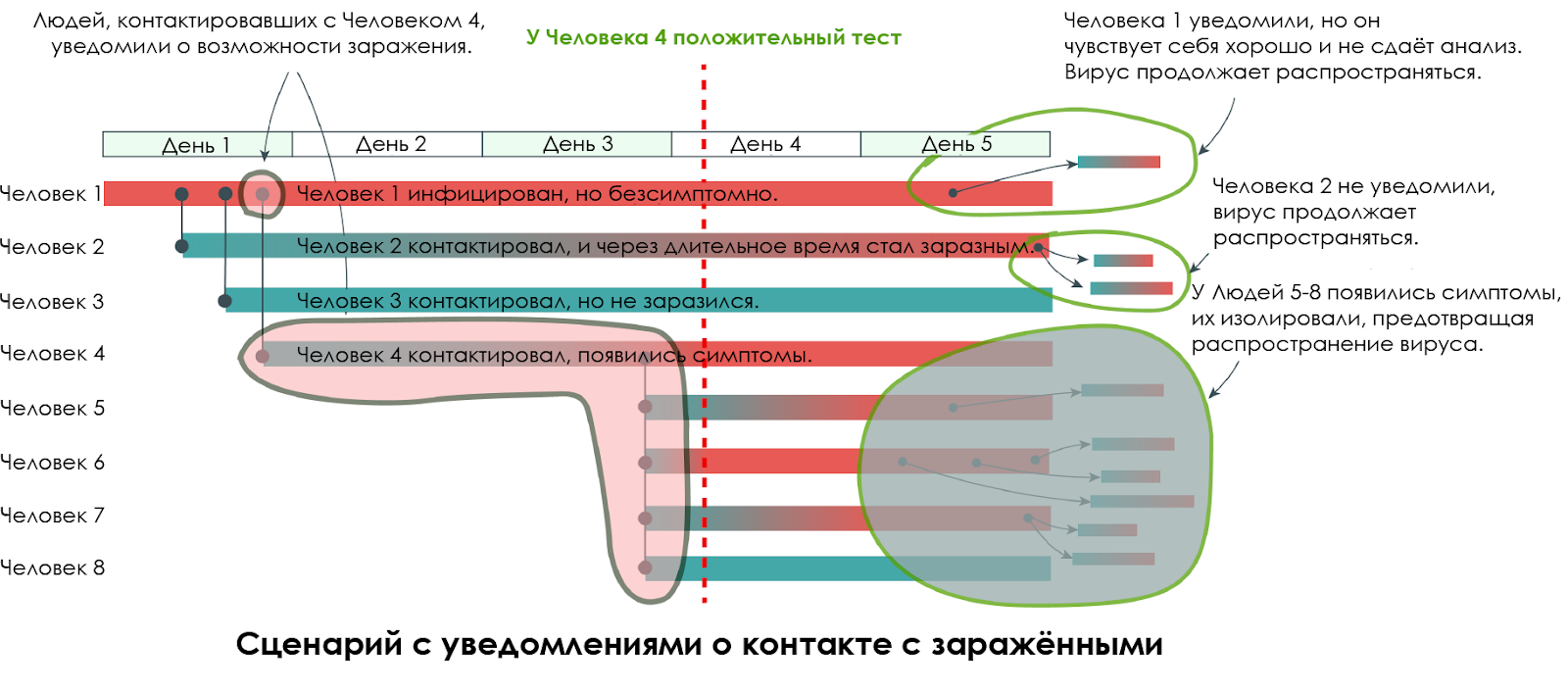

Schauen wir uns ein anderes Szenario an, um die Einschränkungen bei der Benachrichtigung infizierter Kontakte besser zu verstehen. Es ähnelt dem vorherigen, nur anstatt das gesamte Diagramm zu verfolgen, werden wir nur die direkten Kontakte der ersten Person benachrichtigen, die Symptome hat - dh Person 4.

Wenn sie auf Benachrichtigungen beschränkt sind, erhalten Träger mit leichten oder keinen Symptomen wie Person 1 irreführende Benachrichtigungen, dass sie mit einer positiven Person in Kontakt gekommen sind, obwohl tatsächlich Person 1 Person 4 mit dem Virus infiziert hat. Person 1 - die sich gut, aber ansteckend fühlt - wird wie gewohnt weiterleben, abgesehen von seiner Überraschung, dass seine gesamte Umgebung mit dem Virus infiziert ist. Daher können einige Infektionen nicht vermieden werden. Darüber hinaus ist Person 2 ein versteckter Knoten in Bezug auf Person 4, da Person 2 nicht in der Benachrichtigungsliste für direkte Kontakte von Person 4 enthalten ist.

Kurz gesagt, das Expositionsbenachrichtigungssystem selbst erlaubt es nicht, die Ursache-Wirkungs-Beziehungen von Infektionen zu bestimmen. Ein vollständiges Kontaktdiagramm hilft dabei, den Träger mit leichten oder keinen Symptomen zu identifizieren. Darüber hinaus ist bereits bekannt, dass ein erheblicher Anteil der Träger asymptomatisch ist. Diese Menschen sind ansteckend, aber sie fühlen sich gut und besuchen überfüllte U-Bahn-Stationen, essen an öffentlichen Orten. Unter den Bedingungen von Singapur können asymptomatische Träger innerhalb von Tagen, wenn nicht sogar Stunden, Dutzende von Neuinfektionsclustern erzeugen, im Gegensatz zu weniger dicht besiedelten Ländern wie den Vereinigten Staaten, in denen Infizierte tagsüber nur wenige Menschen kontaktieren können.

Die Unfähigkeit, Superträger mit leichten Symptomen schnell zu identifizieren und zu isolieren, führte zur Entwicklung des TraceTogether-Geräts, mit dem soziale Kontakte mit der Erstellung eines vollständigen Diagramms verfolgt werden können.

Informationen zum Datenschutz und zur Kontaktverfolgung

Natürlich hat die vollständige Kontaktverfolgung sehr schwerwiegende Auswirkungen auf den Datenschutz. Das Fehlen dieser Nachverfolgung birgt erhebliche potenzielle Gesundheits- und Lebensrisiken. Es gibt eine bewährte Lösung, die die Privatsphäre nicht verletzt: erweiterte Verriegelung wie ein automatischer Leistungsschalter. Dies erfordert natürlich zusätzliche Kosten.

Von den drei Elementen - Privatsphäre, Gesundheit und Wirtschaft - können wir nur zwei auswählen. Es gibt aktive Debatten zu diesem Thema, die jedoch den Rahmen des Artikels sprengen. Nehmen wir aus Sicht der Diskussion an, dass die Kontaktverfolgung implementiert wird. In diesem Fall liegt es in der Verantwortung von Technikern wie uns, einen Kompromiss zwischen der Einschränkung der Privatsphäre und der Förderung der öffentlichen Ordnung zu finden.

Anfang April an Sean Cross und mich durchNLnet wurde von Vertretern des NGI-Programms der Europäischen Kommission angesprochen und schlug vor, ein Hardware-Token zu entwickeln, um soziale Kontakte zu verfolgen und gleichzeitig die Privatsphäre zu wahren. So wurde „ Simmel “ geboren . Die Lösung ist nicht perfekt, aber Simmel verfügt immer noch über wichtige Datenschutzfunktionen:

- Starke Isolation der Benutzerdaten . Durch Deaktivieren der Erfassung und Verallgemeinerung von Smartphone-Sensoren wird das Risiko des Verlusts von GPS-Daten oder anderen Geolokalisierungsinformationen beseitigt. Es macht auch metadatenbasierte Angriffe auf die Privatsphäre sehr schwierig.

- . . , , . , .

- . , . ( ).

- . , , (, ).

Warum eine Hardwarelösung?

Hat eine Softwarelösung nicht zahlreiche Vorteile?

Das TraceTogether-Team sagte, Singapur benötige Hardware-Token, um einkommensschwache Bürger und iPhone-Nutzer besser bedienen zu können. Ersterer kann es sich nicht leisten, ein Smartphone zu kaufen, während letzterer nur von Apple genehmigte Protokolle wie die Belichtungsbenachrichtigung verwenden kann (die keine vollständige Kontaktverfolgung ermöglicht).

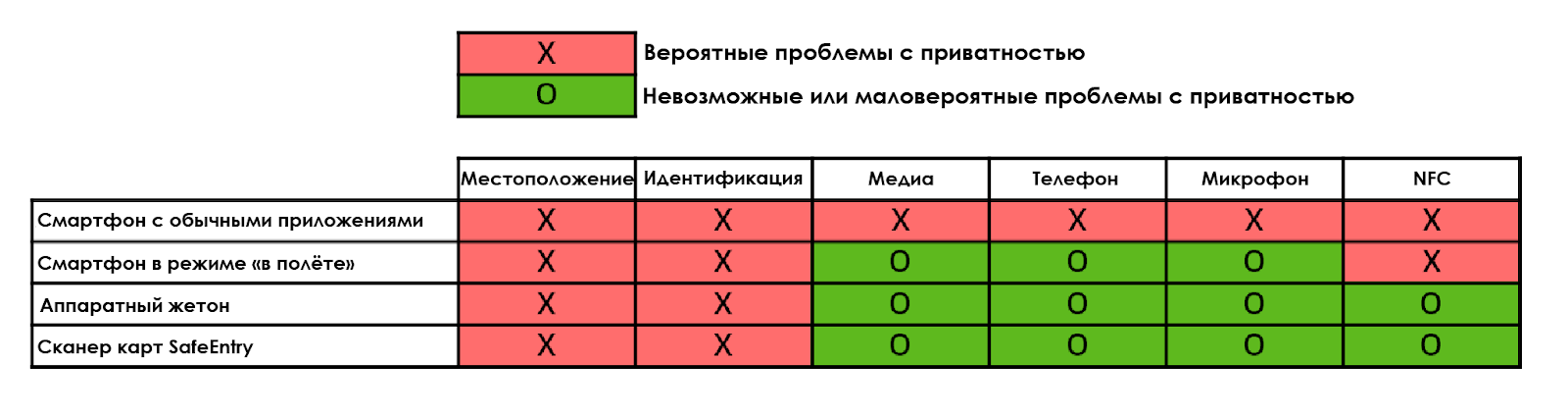

Simmels Lösung zeigt, dass ich ein Fan von Hardware-Token bin, aber nur aus Sicht der Privatsphäre. Apps und Smartphones beeinträchtigen im Allgemeinen die Privatsphäre der Menschen. Wenn sie Sie wirklich stört, lassen Sie Ihr Smartphone zu Hause. Unten finden Sie eine erläuternde Tabelle. Rote Kreuze stellen bekannte potenzielle Datenschutzverletzungen in bestimmten Nutzungsszenarien dar.

Ein Tracking-Token (wie in Singapur vorgeschlagen) hilft den Behörden, Ihren Standort und Ihre Identität zu identifizieren. Technisch gesehen geschieht dies, wenn Sie einen Token an eine Gesundheitseinrichtung abgeben. Es ist jedoch wahrscheinlich, dass die Behörden Zehntausende von Empfängern auf der Insel einsetzen werden, um die Bewegung von Token in Echtzeit aufzuzeichnen. Dies ist ein Problem, aber vergleichen Sie es mit Ihrem Smartphone, das normalerweise eine Reihe eindeutiger und unverschlüsselter Kennungen von IMEI bis zur Wi-Fi-MAC-Adresse überträgt. Da alle diese Kennungen nicht standardmäßig anonymisiert sind, können sie von jedem verwendet werden, nicht nur von den Behörden, um Sie zu identifizieren und Ihren Standort zu bestimmen. Der Aufbau von TraceTogether hat jedoch keinen wesentlichen Einfluss auf den Status Quo in Bezug auf "Big Infrastructure" -Angriffe auf die Privatsphäre von Personen.

Es ist wichtig, dass das Token ein Anonymisierungsschema verwendet, um die ID zu übertragen, damit Ihre Identitäts- oder Standortdaten nicht an Dritte weitergegeben werden können. Diese Informationen stehen nur den Behörden zur Verfügung. Vergleichen Sie dies mit dem SafeEntry-ID-Kartenscanner, wenn Sie Ihren Ausweis an die Mitarbeiter der SafeEntry-Kioske übergeben müssen. Dies ist eine weniger sichere Lösung, da Mitarbeiter Ihre Daten (einschließlich Ihrer Privatadresse) durch Scannen einer Karte lesen können, sodass in den Spalten Standort und Identifikation rote Kreuze angezeigt werden.

Zurück zum Smartphone: "Normale Apps" wie Facebook, Pokemon Go, Grab, TikTok und Maps werden häufig mit den meisten Auflösungen installiert. Ein solches Smartphone gibt Ihren Standort, Fotos und Videos, Telefonanrufe, Daten vom Mikrofon und aus dem Adressbuch sowie NFC-Daten (für kontaktloses Bezahlen oder Informationsübertragung) aktiv und ständig an eine Vielzahl von Unternehmen weiter. Obwohl jedes Unternehmen schwört, dass es Ihre Daten "anonymisieren" wird, werden so viele Daten übertragen, dass es ausreicht, fast eine Taste zu drücken, um die Anonymisierung durchzuführen... Darüber hinaus werden Ihre Daten von Geheimdiensten auf der ganzen Welt verfolgt, dank der weitreichenden Befugnisse von Regierungen auf der ganzen Welt, Daten legal von lokalen Dienstleistern zu erhalten. Ganz zu schweigen von dem ständigen Risiko, Eindringlingen, Exploits oder gefälschten Schnittstellen ausgesetzt zu sein, die Sie überzeugen, austricksen oder dazu zwingen sollen, Ihre Daten preiszugeben.

Nehmen wir an, Sie sind ziemlich paranoid und schalten den Flugzeugmodus auf Ihrem iPhone die meiste Zeit vernünftigerweise ein. Denken Sie, dass es keinen Grund zur Sorge gibt? Sie irren sich. In diesem Modus verwendet das iPhone beispielsweise weiterhin einen GPS-Empfänger und NFC . Ich fand auch heraus, dass das iPhone zufällige und ungeklärte Spitzen in der Wi-Fi-Aktivität aufweist.

Im Allgemeinen kann ich die folgenden Hauptargumente für die Tatsache anführen, dass ein Hardware-Token die Privatsphäre besser schützt als eine Anwendung:

Es gibt keine Erfassung und Verallgemeinerung von Daten von verschiedenen Sensoren

Die vom Token gesammelten Daten sind stark eingeschränkt durch die Tatsache, dass es nicht in der Lage ist, Informationen von verschiedenen Sensoren zusammenzufassen, wie dies bei Smartphones der Fall ist. Und obwohl ich nur eine Stunde mit dem Gerät gearbeitet habe, kann ich mit großer Sicherheit sagen, dass TraceTogether kaum andere Funktionen als den erforderlichen Bluetooth Low-Energy (BLE) -Sender hat. Woher habe ich es? Alles dreht sich um Physik und Wirtschaft:

- : , . , , ? , , BLE.

- : , . , , . .

TraceTogether 1000 mAh Batterie. Der Akku Ihres Smartphones hat ungefähr die dreifache Kapazität und muss täglich aufgeladen werden.

Finanzielle Argumente sind schwächer als physische, da die Behörden immer eine begrenzte Anzahl von "speziellen" Token von beliebigem Wert vorbereiten können, um individuell ausgewählte Personen zu verfolgen. In diesem Fall spielt jedoch die Physik eine Rolle: Kein von den Behörden in die Entwicklung investierter Geldbetrag kann gegen die Gesetze der Physik verstoßen. Wenn Singapur einen massiven Akku entwickeln kann, der in einem solchen Formfaktor einen Smartphone-Sensor monatelang mit Strom versorgt - sagen wir mal, die Welt wird völlig anders sein.

Bürgerliche Hegemonie über soziale Kontaktstatistiken

Wenn wir davon ausgehen, dass die endgültige Version von TraceTogether die Verwendung von BLE zum Lesen von Daten nicht zulässt (ich hoffe, wir werden dies bei einem zukünftigen Hackathon bestätigen), haben die Bürger das absolute Eigentum an ihren Kontaktstatistiken, zumindest bis sie diese an jemanden weitergeben.

Daher drängen die Behörden wahrscheinlich unbeabsichtigt die Menschen, sich dem TraceTogether-System zu widersetzen: Eine Person kann ihren Token jederzeit brechen und sich "abmelden" (aber zuerst die Batterie herausziehen, sonst können Sie die Wohnung niederbrennen). Gehen Sie entweder vorsichtiger vor und „vergessen Sie das Abzeichen zu Hause“ oder tragen Sie es in einem metallisierten Umschlag, um das Signal zu blockieren. Die physische Ausführungsform des Tokens bedeutet auch, dass die Zerstörung von Token, nachdem die Pandemie unter Kontrolle gebracht wurde, im Gegensatz zur Anwendung auch die Zerstörung von Daten auf ihnen bedeutet. In der Tat verschwindet das Symbol häufig beim Deinstallieren der Software einfach vom Bildschirm, und einige Datendateien verbleiben im Darm des Geräts.

Mit anderen Worten bedeutet die physische Implementierung des Tokens, dass eine ernsthafte Diskussion des Datenschutzes mit der Erfassung von Daten über soziale Kontakte einhergehen kann. Selbst wenn Sie sich heute nicht sicher sind, welche Vorteile TraceTogether hat, können Sie durch das Tragen eines Tokens die endgültige Entscheidung, ob Sie den Behörden vertrauen, verschieben, bis Sie aufgefordert werden, das Token zur Datenextraktion einzureichen.

Wenn sich herausstellt, dass die Behörden auf der Insel BLE-Empfänger verwenden oder ein seltsames Zeichen für ein verdächtiges Gerät gefunden wird, besteht für die Regierung die Gefahr, dass nicht nur das Vertrauen der Menschen, sondern auch der Zugriff auf das vollständige Diagramm zur Kontaktverfolgung verloren geht, da die Menschen beginnen, Token massenhaft loszuwerden. Dies stellt ein gewisses Kräfteverhältnis wieder her, bei dem die Regierung für ihren Gesellschaftsvertrag zur Rechenschaft gezogen werden kann und wird, selbst wenn wir alle Kontaktverfolgungsdaten sammeln.

Nächste Schritte

Als ich gebeten wurde, eine unabhängige Überprüfung des TraceTogether-Tokens durchzuführen, antwortete ich, dass ich nichts verbergen würde - und zu meiner Überraschung luden sie mich trotzdem zu einem Meeting ein.

Dieser Artikel beschreibt den Kontext, in dem ich das Token bewerten werde. Expositionsbenachrichtigungsfunktionen reichen nicht aus, um asymptomatische Träger des Virus zu isolieren, und ein vollständiges Diagramm zur Kontaktverfolgung kann zur Lösung dieses Problems beitragen.

Die gute Nachricht ist, dass das Hardware-Token eine sicherere Gelegenheit darstellt, die Datenschutzdiskussion fortzusetzen und gleichzeitig die Datenerfassung zu verbessern. Letztendlich hängt der Einsatz des Hardware-Token-Systems von den Bürgern selbst ab, und daher müssen die Behörden unser Vertrauen aufrechterhalten oder verdienen, um die nationalen Interessen während der Pandemie zu wahren.