In der späten Sowjetunion gewann die sogenannte Theorie der erfinderischen Problemlösung (TRIZ) große Popularität, die es unter anderem ermöglicht, Methoden zur Verbesserung technischer Systeme zu finden. Heinrich Altshuller führte darin das Konzept eines "idealen technischen Systems ein, bei dem die Kosten für die Erzielung eines nützlichen Effekts gleich Null sind". Mit anderen Worten, die Lösung ist umso besser, je einfacher sie ist, und die ideale Lösung ist, wenn kein System vorhanden ist und ihre Funktionen ausgeführt werden. Mit dieser alten, vergessenen Methode können Sie einen neuen Blick auf die zukünftige Entwicklung neuer IT-Branchen werfen. In vielen Bereichen der IT werden wir auf die "Idealisierung" von Systemen und Prozessen stoßen. Diese "Idealisierung" ist mit dem Wegfall redundanter Verfahren und ungerechtfertigter Kosten bei der Aufrechterhaltung der Zielfunktionen von Informationssystemen verbunden.

Problem mit personenbezogenen Daten

Nicht alle Unternehmen sind mit Informationssicherheitstools wie DLP- oder SIEM-Systemen konfrontiert, aber fast jeder weiß, was 152- und Schutz personenbezogener Daten (PD) sind. Eine große Anzahl von Spezialisten arbeitet auf dem Gebiet der Umsetzung der Vorschriften 152-FZ. Der größte Teil dieser Arbeit ist bürokratisch und nutzlos und besteht nur darin, die für Roskomnadzor erforderlichen Dokumente zu schreiben. In der Realität wächst die Anzahl der Vorfälle mit Datenverlust nur jedes Jahr. Versuchen wir herauszufinden, wie die "ideale" Gesetzgebung zum Schutz personenbezogener Daten aussehen sollte. Wie aus der obigen Argumentationslogik bereits hervorgeht, gibt es keine „ideale“ Gesetzgebung für personenbezogene Daten, aber gleichzeitig stiehlt niemand personenbezogene Daten und verwendet sie nicht für andere Zwecke. Mit anderen Worten,Die idealen Verfahren für die Arbeit mit den persönlichen Daten der Benutzer implizieren die Unmöglichkeit, von diesen abzuweichen, selbst wenn kein Gesetz vorliegt, das sie zum Schutz verpflichtet. Technisch gesehen sollte es unmöglich sein, Daten zu kopieren und an eine andere Ressource zu senden, die nicht für ihre Verarbeitung vorgesehen ist. Es ist unmöglich, Zugang zu personenbezogenen Daten für diejenigen zu erhalten, die diese nicht haben sollten. Es sieht aus wie ein utopisches Märchen, aber lassen Sie uns etwas tiefer in dieses Problem eintauchen. Paradoxerweise haben wir bereits den gesamten Technologie-Stack, um eine so ideale Zukunft aufzubauen. es bleibt nur zu verstehen, warum wir noch nicht in dieser schönen Realität leben.Technisch gesehen sollte es unmöglich sein, Daten zu kopieren und an eine andere Ressource zu senden, die nicht für ihre Verarbeitung vorgesehen ist. Es ist unmöglich, Zugriff auf personenbezogene Daten für diejenigen zu erhalten, die diese nicht haben sollten. Es sieht aus wie ein utopisches Märchen, aber lassen Sie uns etwas tiefer in dieses Problem eintauchen. Paradoxerweise haben wir bereits den gesamten Technologie-Stack, um eine so ideale Zukunft aufzubauen. es bleibt nur zu verstehen, warum wir noch nicht in dieser schönen Realität leben.Technisch gesehen sollte es unmöglich sein, Daten zu kopieren und an eine andere Ressource zu senden, die nicht für ihre Verarbeitung vorgesehen ist. Es ist unmöglich, Zugriff auf personenbezogene Daten für diejenigen zu erhalten, die diese nicht haben sollten. Es sieht aus wie ein utopisches Märchen, aber lassen Sie uns etwas tiefer in dieses Problem eintauchen. Paradoxerweise haben wir bereits den gesamten Technologie-Stack, um eine so ideale Zukunft aufzubauen. es bleibt nur zu verstehen, warum wir noch nicht in dieser schönen Realität leben.Warum leben wir noch nicht in dieser schönen Realität?Warum leben wir noch nicht in dieser schönen Realität?

Ideales Modell für die Arbeit mit personenbezogenen Daten

Im Folgenden werde ich versuchen zu beschreiben, wie ein ideales Modell für die Arbeit mit PD aus meiner Sicht aussehen könnte. Nur der Eigentümer personenbezogener Daten kann Eigentümer und Verwalter personenbezogener Daten sein - das heißt, im Idealfall hat nur der Eigentümer der PD Zugriff auf diese Daten und kann alle Operationen mit ihnen zulassen. Es ist technisch unmöglich, ohne Zustimmung des Eigentümers auf Daten zuzugreifen oder diese zu ändern. Die Idee, personenbezogene Daten zu speichern und niemandem zu zeigen, steht vor der Notwendigkeit, sie von verschiedenen Unternehmen und Diensten zu verwenden. Wir können sie bedingt in folgende Gruppen einteilen:

- Staatliche Organisationen (Pensionskasse, FTS, FSS usw.).

- Energieabteilungen.

- Firmen-Arbeitgeber (hier - Institute für Schüler, Schulen und Kindergärten für Schüler usw.).

- Banken.

- Firmen, die Waren verkaufen.

- Dienstleister.

Ich hoffe ich habe niemanden vermisst. Lassen Sie uns für jede einzelne Gruppe analysieren, warum sie personenbezogene Daten verwenden müssen und ob es (wieder in der „idealen Welt“) möglich ist, diese abzulehnen.

- , . ? , , — , , , . , . , , - . , - «» ( ). . , , , 3 16 . : , , , .

- . , . , .

- . , , ., - , . — ( ).

- : , . , - . . . , - . . , .

- , : , , - - . , - .

- , : , , , (, ), «» - .

Betrachten wir das Schema, nach dem alle oben vorgestellten Themen funktionieren können.

Natürlich behauptet dieses Schema nicht, das einzig richtige zu sein. Hier werden wir eher versuchen, die mögliche Struktur eines „idealen“ Systems für die Arbeit mit PD zu beschreiben und zu beweisen, dass es im Prinzip existiert (zumindest theoretisch).

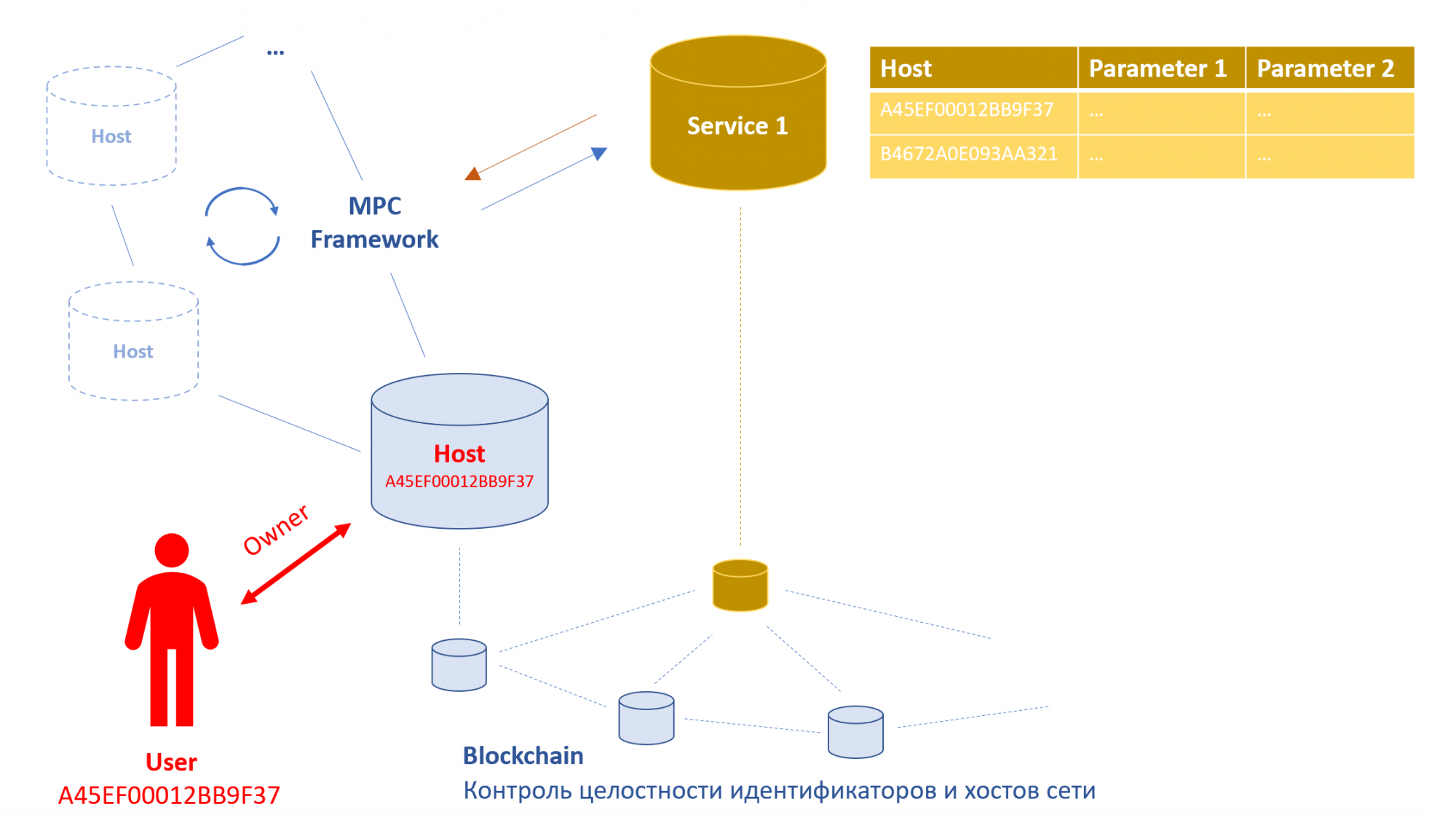

Das gesamte System für die Arbeit mit personenbezogenen Daten besteht aus Entitäten: Hosts (PD-Speicher) und Diensten (die aus irgendeinem Grund Zugriff auf PD benötigen). Ein Blockchain-Netzwerk kann verwendet werden, um die Integrität der gesamten Struktur zu bestätigen. Dadurch wird die Zuverlässigkeit der Dienste festgestellt (bestätigen Sie, dass sie genau der sind, für den sie sich ausgeben). Hier können Sie über die Implementierung der dezentralen Public Key Infrastructure- Technologie sprechen... Gleichzeitig garantiert das Blockchain-Netzwerk die Integrität von Hostdaten und Transaktionsketten zum Ändern dieser Daten.

Angenommen, wir haben einen Benutzer namens Benutzer . Das System weist ihm eine eindeutige Kennung A45EF00012BB9F37 zu . Damit dieser Bezeichner nicht selbst zur PD eines Benutzers wird, wäre es richtig, ihn dynamisch zu gestalten. Für eine solche Dynamik können Sie Techniken verwenden, die denen ähneln, die in der Moving Target Defense-Methode entwickelt wurden, um beispielsweise die Attribute eines Unternehmens-LAN zufällig zu sortieren . Benutzer A45EF00012BB9F37ist der Besitzer des gleichnamigen Hosts. Dieser Host ist der einzige Ort - die Speicherung der PD des Benutzers. Kein anderes Mitglied speichert seine persönlichen Daten. Eine Person unterschreibt keine Papiere mit der Zustimmung, ihre PD an einem anderen Ort zu speichern und zu verarbeiten.

Es ist zu beachten, dass der Benutzer seinen Host sehr bedingt besitzt. Er hat natürlich den Status des Eigentümers, kann die Hostdaten jedoch nicht willkürlich löschen und ändern. Außerdem kann er einige Anfragen an den Gastgeber, beispielsweise von Regierungsbehörden, nicht ablehnen. Gleichzeitig kann er den gesamten Verlauf von Anfragen und Anfragen an seine Daten anzeigen und deren Richtigkeit überwachen sowie Anfragen von kommerziellen Unternehmen an den Host genehmigen oder ablehnen. Wenn er beispielsweise Pizza in einem Online-Shop bestellt hat, erhält der Host möglicherweise eine Anfrage, die Adresse in einer SMS-Nachricht an den Kurier zu senden. Wenn die Pensionskasse Zahlungen an Bürger mit Kindern im Alter von 3 bis 16 Jahren leistet, wird der entsprechende Antrag vom MPC-Rahmen an den Gastgeber gesendet. Der Benutzer sieht es, kann es aber nicht mehr nach Belieben ablehnen.

Das nächste wichtige Element des "idealen" Systems ist das MPC-Framework ( Multi-Party-Computation)). Es ist erforderlich, Daten von Hosts anzufordern. Das System ist nur dann ideal, wenn es keine unnötigen Informationen preisgibt. Wenn eine Analyseagentur das Durchschnittsalter der Moskauer Einwohner wissen wollte, muss sie nicht Informationen über das Alter und die Adresse jedes Benutzers im System anfordern. Das MPC-Framework kann den Endwert extrahieren, ohne eine PD von den Hosts zu erhalten. Um die Verarbeitung "unnötiger" PDs zu vermeiden, können Sie für alle Anforderungen, deren Empfänger der Benutzer selbst ist, die homomorphe Kryptographie verwenden. Beispielsweise kann die Verkehrspolizei ein Protokoll über eine Verwaltungsstraftat vollständig erstellen, ohne zu wissen, wen sie abonniert, und der Benutzer selbst entschlüsselt die Nachrichten und sieht das Dokument.

Ohne detaillierte architektonische Details des obigen Diagramms können viele Mängel darin gefunden werden. Zum Beispiel scheint es unter dem Gesichtspunkt der Zuverlässigkeit äußerst gefährlich zu sein, alles in einer PD an einem Ort zu speichern: Es kann etwas kaputt gehen und alle Daten gehen verloren. Es ist jedoch möglich, einen verteilten Host-Speichercluster zu reproduzieren, dessen Zuverlässigkeit im Hinblick auf einen möglichen Datenverlust im Vergleich zur aktuellen Speicherung der Daten sogar um eine Größenordnung höher ist. Ebenso gibt es Entscheidungen zum Thema der Schiedsgerichtsbarkeit von Rechten im System, so dass es keinen Superadmin und folglich keine kritische Verwundbarkeit gibt. Zumindest ein paar weitere Artikel können diesem Thema gewidmet werden, aber sie werden uns von der Hauptidee wegführen - der Machbarkeit eines idealen Schemas für die Arbeit mit PD.

Auf dem Weg zu einer perfekten Welt

Trotz der Tatsache, dass der derzeitige technologische Stapel es ermöglicht, die Verarbeitung von PD durch Drittorganisationen fast vollständig zu eliminieren, erfordert ein solcher Übergang eine große Anzahl organisatorischer Änderungen. Das Haupthindernis für diese Änderungen ist der Wert der gesammelten Arrays personenbezogener Daten. Heutzutage sind PD-Arrays sowohl für kommerzielle als auch für Regierungsstrukturen von erheblichem Wert.

Für Handelsunternehmen ist dies ein Direktmarketingkanal sowie eine zusätzliche Ressource zur Generierung von Cashflow. Es gibt verschiedene Ansätze zur Bewertung der Kosten von PD - beispielsweise basierend auf der Analyse der Gewinnstruktur der Betreiber... In dieser Logik können die persönlichen Daten eines Durchschnittsbürgers der Russischen Föderation 926 US-Dollar und eines Staatsbürgers der Vereinigten Staaten 6105 US-Dollar pro Jahr kosten. Dies bedeutet nicht, dass Sie Ihre personenbezogenen Daten für 926 USD an eine andere Person verkaufen können. Diese Zahl wird aus dem Gesamteinkommen aller Handelsunternehmen für ein Kalenderjahr unter Berücksichtigung der Einnahmen aus der Verwendung der personenbezogenen Daten eines bestimmten Bürgers ermittelt. Natürlich führt der Verlust personenbezogener Daten zu finanziellen Kosten für das Unternehmen. Wenn jedoch allen Unternehmen „gleichzeitig“ personenbezogene Daten entzogen werden, tritt kein durchschnittlicher statistischer Umsatzverlust auf, da kommerzielle Strukturen mit größerer Wahrscheinlichkeit Benutzerkanäle mit ihrer begrenzten Kapazität miteinander teilen. Hier sprechen wir überdass der Markt im Gleichgewicht ist und es unwahrscheinlich ist, dass sich jemand als erster weigert, von sich aus PD anzusammeln.

Für Regierungsbehörden ist der ungehinderte Zugang zu persönlichen Informationen eine zusätzliche Ressource zur Stärkung der Befugnisse. In dem beschriebenen "idealen" Schema wird jede Anforderung von Daten von den Behörden protokolliert und im System aufgezeichnet. Jede unangemessene Anfrage kann nicht unbemerkt bleiben. Wenn Sie nicht an den Wahlen teilgenommen haben und das entsprechende GAS aus irgendeinem Grund die Bildung eines Stimmzettels beantragt hat, dann verstehen Sie definitiv, dass etwas nicht stimmte. Jede Verwendung Ihrer Daten in Regierungssystemen wird für Sie so transparent wie möglich und für andere so undurchsichtig wie möglich. Dies kann nur eine kristallklare und selbstbewusste Regierung leisten.

Das derzeitige Gleichgewicht zwischen dem Wunsch der wichtigsten „Stakeholder“, den Zugang zu personenbezogenen Daten beizubehalten, und der Unwirksamkeit bestehender Mechanismen für die Zusammenarbeit mit ihnen bedeutet jedoch nicht, dass es keine Bewegung zur Ablehnung personenbezogener Daten geben wird. Solche Initiativen gibt es bereits, aber die Bewegung in Richtung einer "idealen Welt" wird wahrscheinlich länger dauern, als wir möchten.

Es gibt mehrere mögliche Szenarien für einen solchen Übergang:

- . . , , . . — , , .

- . . , «» . , , (IDaaS), . , - . IDaaS-, , , - IDaaS. , , , . , .

- . , , « » . , 20 . «» . , «» AuthaaS (Authentication as a Service). - . .

Die Zerstörung von Betreibern personenbezogener Daten wird unweigerlich zu Veränderungen auf dem IT-Markt führen. Dies betrifft natürlich die Unternehmen, die Dienstleistungen zum Schutz personenbezogener Daten erbringen, aber hier konzentrieren wir uns auf nicht offensichtliche Schlussfolgerungen. Die größten Änderungen können in den folgenden Richtungen erwartet werden.

Abnahme der Rolle von Unternehmen.In der Literatur und im Kino ist es üblich, apokalyptisch-technogene Szenarien der Zukunft zu betrachten, wenn eine Person vollständig vom Staat kontrolliert wird, wie zum Beispiel in der Arbeit von George Orwell "1984". Diese Idee wird weitgehend genutzt, in deren Zusammenhang die Idee der zukünftigen totalen digitalen Kontrolle in den Köpfen der Bürger verwurzelt ist - so dass alle Vorstellungen über die Digitalisierung unseres Lebens negativ wahrgenommen werden. Ich würde ein solches apokalyptisches Szenario jedoch eher als einen unnatürlichen Weg der technologischen Entwicklung betrachten. Der natürliche Weg (in diesem Artikel beschrieben) impliziert eine Zunahme der Kontrolle seitens der Bürger und eine Abnahme der entsprechenden Ressourcen seitens des Staates und großer Unternehmen. Paradoxerweise ist es der digitale Analphabetismus der Bevölkerung, der den Weg der natürlichen Entwicklung verlangsamt und die Umsetzung von Szenarien der totalen digitalen Kontrolle unterstützt.

Erhöhte Marktdynamik. Jeder Vermarkter weiß, dass die Kosten für die Kundenbindung um ein Vielfaches niedriger sind als die Kosten für die Gewinnung eines neuen Kunden. Es gibt CRR (Kundenbindungsrate - ein Koeffizient, der die Fähigkeit eines Unternehmens zeigt, bestehende Kunden zu binden) und CAC (Kundenakquisitionskosten). Wenn das Unternehmen die persönlichen Daten des Benutzers nicht sammelt, ihm keinen Spam senden kann usw., führt dies zu einer unvermeidlichen Verringerung der CRR. Dies wird jedoch auch zu einem Rückgang des CAC führen, was für kleine und mittlere Unternehmen von Vorteil ist: Mit einer größeren Marktdynamik haben sie eine erhöhte Chance, Kunden zu gewinnen. Außerdem verlieren große Unternehmen in diesem Szenario den Mehrwert, der durch die Akkumulation von PD generiert werden könnte, und senken dadurch den Einstiegspreis für kleine Unternehmen weiter.

Monetarisierung personenbezogener Daten. Das Interaktionsschema zwischen Marktteilnehmern, in dem nur ein Benutzer seine PD speichern und verarbeiten kann, erhöht seine Bedeutung als Teilnehmer am Informationsaustausch. Wenn es früher möglich war, persönliche Daten vom Benutzer zu erhalten, diese auf sich selbst zu schreiben und dann auch Werbung und Anrufe mit Umfragen zu erzwingen, wird dies jetzt unmöglich. Wir werden riesige Arrays von Benutzer "bigdata" haben, aber seine Besitzer werden die Benutzer selbst sein, ohne deren Zustimmung es unmöglich wird, damit zu arbeiten. Infolgedessen kann eine Person das Recht, bestimmte Anfragen über das MPC-Framework an ihren Host zu senden, "verkaufen", und die Kosten dieser Anfragen können abhängig vom Format der Informationen eingestuft werden.

Einheitlicher Zugriff auf Big Data... Das oben beschriebene Problem führt zu einer weiteren Veränderung des Marktes. Es wird keine Möglichkeit geben, ihre Wettbewerbsfähigkeit durch die Ansammlung von "BigData" zu steigern. Jetzt können große Einzelhandelsketten, die Transaktionen analysieren, leicht feststellen, dass Milch X 80 Rubel beträgt. in Khovrino wird es mit 110 Rubel 47% besser verkauft als Milch Y. Ein kleines Lebensmittelgeschäft kann davon nichts wissen. In Zukunft werden sich ihre analytischen Fähigkeiten ausgleichen.

Verbesserung der Qualität der Dienstleistungen . Dies ist eine völlig nicht offensichtliche Schlussfolgerung aus dem Verschwinden von PD-Betreibern. Je mehr nichtmarktbezogene Wettbewerbsmechanismen beseitigt werden, desto mehr Marktinstrumente zur Änderung der CRR und des CAC müssen eingesetzt werden. Und der Schlüsselfaktor hierbei ist die Qualität der Dienstleistungen.

Erhöhung des Outsourcing-Anteils an der Informationssicherheit... In kleinen Unternehmen besteht die Abteilung für Informationssicherheit heute aus einer Person, und bis zu 50% ihrer Arbeitszeit (und manchmal auch mehr) verbringt diese Person mit der Erstellung von Dokumenten zum Schutz personenbezogener Daten und mit der Umsetzung von Vorschriften für die Arbeit mit PD im Unternehmen. Wenn die Notwendigkeit für diese Arbeit nicht mehr besteht, ist der dedizierte Informationssicherheitsspezialist überflüssig. Dies wird dazu führen, dass immer mehr Unternehmen das Outsourcing von Informationssicherheitsdiensten verlassen.

Schlussfolgerungen

In vielleicht 20 Jahren werden wir mit Sympathie zurückblicken und feststellen, wie viele nutzlose Verfahren zum Schutz personenbezogener Daten wir im Jahr 2020 hatten. Sie selbst schaffen keinen nützlichen Mehrwert, "Albtraum" für kleine Unternehmen und erhöhen nur das Volumen der nicht autorisierten Verarbeitung und des Handels mit personenbezogenen Daten. Der Markt für Datenschutzdienste ist heute riesig und wächst weiter. Entsprechend der Erfüllung der Anforderungen der DSGVO wird sie bis 2023 auf 2,6 Milliarden US-Dollar geschätzt . Es war nicht möglich, eine solche Markteinschätzung für die Einhaltung von 152-FZ zu finden, aber ich bin sicher, dass die Zahl auch beeindruckend sein wird. Und dieser Markt wird in den nächsten 10 Jahren oder länger verschwinden, da er die Kosten der Unternehmen unnötig erhöht und keinen wirklichen Schutz bietet.

Es gibt bereits viele Entwicklungen, die es ermöglichen, den Arbeitsaufwand mit PD unnötig zu reduzieren. Dies kann auch das Protokoll für den Austausch personenbezogener Daten umfassen, das NPK Kryptonit erst kürzlich angekündigt hat . Trotz der bereits vorhandenen technischen Fähigkeit, die überwiegende Mehrheit der PD-Betreiber zu liquidieren, sind wir jedoch mit organisatorischen Schwierigkeiten und Widerständen der wichtigsten Marktakteure konfrontiert.

Wenn wir über die Szenarien einer möglichen Transformation sprechen, dann sehe ich die oben diskutierte Variante des "anorganischen Wachstums" als die wahrscheinlichste an. Es ist bereits zu beobachten, wie viele große Marktteilnehmer versuchen, IDaaS-Dienste zu akkumulieren. Sehr erfolgreich in dieser Hinsicht zum Beispiel China MobileHiermit werden Identifikationstoken für mehr als tausend Anwendungen bereitgestellt, sodass keine Registrierungsinformationen mehr gesammelt und keine persönlichen Daten gespeichert werden müssen. Die Integration solcher Initiativen in staatliche Informationssysteme könnte bereits in naher Zukunft ein Modell für die Arbeit mit PD schaffen, das nahezu "ideal" ist.