Wir erzählen, wie wir ein System zur elektronischen Registrierung von Besuchen mit biometrischen Technologien im Rechenzentrum implementiert haben: warum es benötigt wurde, warum wir erneut unsere eigene Lösung entwickelt haben und welche Vorteile wir haben.

Ein- und Ausgang

Der Zugang der Besucher zu einem kommerziellen Rechenzentrum ist ein wichtiger Punkt bei der Organisation der Arbeit eines Objekts. Die Sicherheitsrichtlinie für Rechenzentren erfordert eine genaue Verfolgung von Besuchen und die Verfolgung der Dynamik.

Vor einigen Jahren haben wir im Linxdatacenter beschlossen, alle Statistiken über Besuche in unserem Rechenzentrum in St. Petersburg vollständig zu digitalisieren. Wir haben die traditionelle Registrierung des Zugangs aufgegeben - nämlich das Besuchsprotokoll auszufüllen, ein Papierarchiv zu führen und bei jedem Besuch Dokumente vorzulegen.

Innerhalb von 4 Monaten haben unsere technischen Experten ein elektronisches System zur Registrierung von Besuchen in Verbindung mit biometrischen Zugangskontrolltechnologien entwickelt. Die Hauptaufgabe bestand darin, ein modernes Tool zu erstellen, das unseren Sicherheitsanforderungen entspricht und gleichzeitig für Besucher bequem ist.

Das System bot vollständige Transparenz über das Bild der Besuche im Rechenzentrum. Wer, wann und wo hat Zugriff auf das Rechenzentrum, einschließlich Server-Racks - all diese Informationen wurden auf Anfrage sofort verfügbar. Anwesenheitsstatistiken werden mit wenigen Klicks vom System heruntergeladen - es ist viel einfacher geworden, Berichte für Kunden und Prüfer von Zertifizierungsorganisationen zu erstellen.

Der Startpunkt

In der ersten Phase wurde eine Lösung entwickelt, die es ermöglichte, beim Betreten des Rechenzentrums alle erforderlichen Daten auf dem Tablet einzugeben.

Die Autorisierung erfolgte durch Eingabe der personenbezogenen Daten des Besuchers. Anschließend tauschte das Tablet über einen dedizierten sicheren Kommunikationskanal Daten mit dem Computer am Sicherheitsposten aus. Dann wurde ein Pass ausgeschrieben.

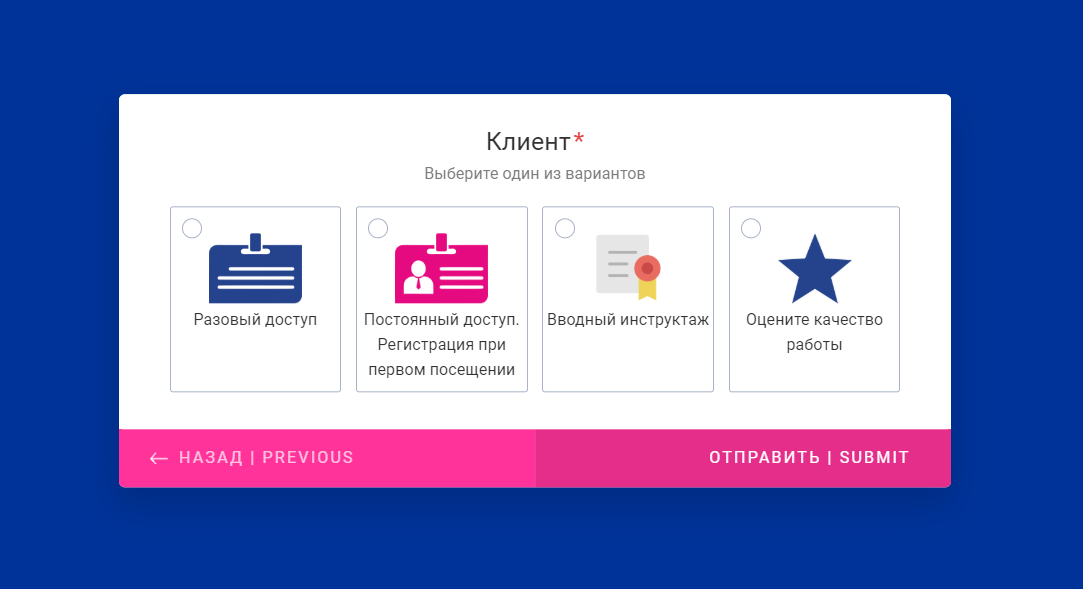

Das System berücksichtigte zwei Haupttypen von Anforderungen: einen Antrag auf vorübergehenden Zugriff (einmaliger Besuch) und einen Antrag auf dauerhaften Zugriff. Die organisatorischen Abläufe für diese Art von Anforderungen im Rechenzentrum unterscheiden sich erheblich:

- Der Antrag auf vorübergehenden Zugriff gibt den Namen und die Firma des Besuchers sowie die Kontaktperson an, die ihn während des gesamten Besuchs im Rechenzentrum begleiten muss.

- Durch den permanenten Zugriff kann sich der Besucher unabhängig innerhalb des Rechenzentrums bewegen (dies ist beispielsweise wichtig für Kundenspezialisten, die regelmäßig mit Geräten im Rechenzentrum arbeiten). Diese Zugriffsebene erfordert, dass eine Person eine Einführung in den Arbeitsschutz erhält und mit Linxdatacenter eine Vereinbarung über die Übertragung persönlicher und biometrischer Daten (Fingerabdruckscan, Foto) unterzeichnet. Außerdem muss sie alle erforderlichen Dokumente per E-Mail über die Regeln für die Arbeit im Rechenzentrum erhalten.

Wenn Sie einen permanenten Zugang registrieren, verschwindet die Notwendigkeit, jedes Mal einen Antrag auszufüllen und die Identität mit Dokumenten zu bestätigen, vollständig. Legen Sie einfach Ihren Finger auf die Autorisierung am Eingang.

Veränderung!

Die Plattform, auf der wir die erste Version des Systems bereitgestellt haben, ist der Jotform-Konstruktor. Die Lösung wird zum Erstellen von Umfragen verwendet. Wir haben sie unabhängig für das Registrierungssystem geändert.

Im Laufe der Zeit traten jedoch während des Betriebs einige Engpässe und Punkte für die weitere Entwicklung der Lösung auf.

Die erste Schwierigkeit besteht darin, dass Jotform für das Tablet-Format nicht „fertig“ war und die Formulare zum Ausfüllen nach dem erneuten Laden der Seite häufig eine „schwebende“ Größe hatten, die über den Bildschirm hinausging oder umgekehrt, minimiert wurde. Dies verursachte viele Unannehmlichkeiten bei der Registrierung.

Es gab auch keine mobile Anwendung, die Systemschnittstelle musste auf einem Tablet im "Kiosk" -Format bereitgestellt werden. Diese Einschränkung spielte jedoch in die Hände - im "Kiosk" -Modus kann die Anwendung auf dem Tablet nicht ohne die Berechtigung "Administrator" minimiert oder geschlossen werden, wodurch wir ein reguläres Benutzertablett als Registrierungsterminal für den Zugriff auf das Rechenzentrum verwenden konnten.

Während des Testprozesses tauchten mehrere Fehler auf. Zahlreiche Plattform-Updates führten dazu, dass die Lösung einfrierte und abstürzte. Dies geschah besonders häufig zu Zeiten, in denen Aktualisierungen die Module abdeckten, auf denen die Funktionalität unseres Registrierungsmechanismus bereitgestellt wurde. Beispielsweise wurden die von Besuchern ausgefüllten Fragebögen nicht an den Sicherheitspunkt gesendet, sie gingen verloren usw.

Der reibungslose Betrieb des Registrierungssystems ist äußerst wichtig, da sowohl Mitarbeiter als auch Kunden den Service täglich nutzen. Und während der Zeit des „Einfrierens“ musste der gesamte Prozess auf ein Papierformat von 100% zurückgesetzt werden, was ein inakzeptabler Archaismus war, zu Fehlern führte und im Großen und Ganzen wie ein großer Schritt zurück aussah.

Irgendwann veröffentlichte Jotform eine mobile Version, aber dieses Upgrade löste nicht alle unsere Probleme. So mussten wir einige Formen miteinander "kreuzen", zum Beispiel für Unterrichtsaufgaben und Einführungsunterricht nach dem Testprinzip.

Selbst mit der kostenpflichtigen Version war für alle unsere Zulassungsaufgaben eine zusätzliche erweiterte Pro-Lizenz erforderlich. Das endgültige Preis-Leistungs-Verhältnis erwies sich als alles andere als optimal - wir erhielten teure redundante Funktionen, die unsererseits noch erhebliche Verbesserungen erforderten.

Version 2.0 oder Do It Yourself

Nach der Analyse der Situation kamen wir zu dem Schluss, dass der einfachste und zuverlässigste Ausweg darin besteht, eine eigene Lösung zu erstellen und den funktionalen Teil des Systems auf eine virtuelle Maschine in Ihrer eigenen Cloud zu übertragen.

Wir selbst haben die Software für Formulare in React geschrieben, all dies mithilfe von Kubernetes in der Produktion in unseren Werken bereitgestellt und als Ergebnis unabhängig von Entwicklern von Drittanbietern ein eigenes System zur Registrierung des Zugriffs auf das Rechenzentrum erhalten.

In der neuen Version haben wir das Formular für die bequeme Registrierung von permanenten Ausweisen fertiggestellt. Wenn der Kunde ein Formular für den Zugriff auf das Rechenzentrum ausfüllt, kann er zu einer anderen Anwendung wechseln, sich ausdrücklich in den Regeln für das Finden im Rechenzentrum und das Testen schulen lassen und dann zum "Umfang" des Formulars auf dem Tablet zurückkehren und die Registrierung abschließen. Darüber hinaus bemerkt der Besucher selbst diese Bewegung zwischen den Anwendungen nicht!

Das Projekt wurde recht schnell umgesetzt: Die Erstellung eines Basisformulars für die Zulassung zum Rechenzentrum und dessen Bereitstellung in einer produktiven Umgebung dauerte nur einen Monat. Vom Moment des Starts bis heute haben wir keinen einzigen Fehler registriert, geschweige denn einen "Absturz" des Systems, und uns vor kleineren Problemen wie der Nichtübereinstimmung der Benutzeroberfläche mit der Bildschirmgröße bewahrt.

Whack - und du bist fertig

Innerhalb eines Monats nach der Bereitstellung haben wir alle Formulare, die wir für die Arbeit benötigen, auf die eigene Plattform übertragen:

- Zugang zum Rechenzentrum,

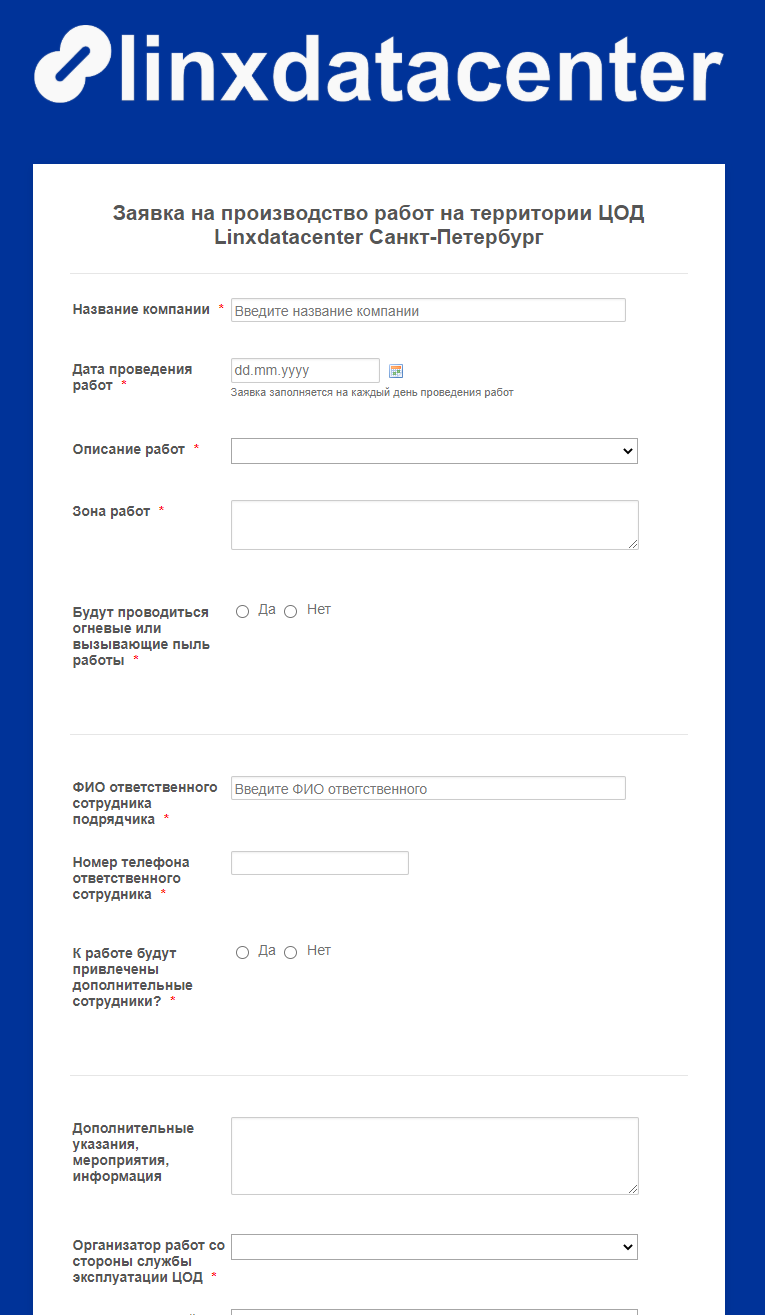

- Antrag auf Produktion von Arbeiten,

- Einführungstraining.

So sieht das Antragsformular für die Produktion von Arbeiten im Rechenzentrum aus.

Das System wird in unserer Cloud in St. Petersburg bereitgestellt. Wir kontrollieren den Betrieb der VM vollständig, alle IT-Ressourcen sind reserviert, und dies gibt uns die Gewissheit, dass das System in keinem Szenario ausfällt und keine Daten verliert.

Die Software für das System wird im Docker-Container in einem eigenen Rechenzentrums-Repository bereitgestellt. Dies vereinfacht die Systemkonfiguration erheblich, wenn neue Funktionen hinzugefügt, vorhandene Funktionen bearbeitet und das Aktualisieren, Skalieren usw. in Zukunft vereinfacht werden.

Das System erfordert eine minimale Menge an IT-Ressourcen des Rechenzentrums und erfüllt gleichzeitig unsere Anforderungen in Bezug auf Funktionalität und Zuverlässigkeit.

Was ist jetzt und was kommt als nächstes?

Im Allgemeinen bleibt das Zulassungsverfahren das gleiche: Ein elektronisches Antragsformular wird ausgefüllt, dann "fliegen" die Daten der Besucher zum Sicherheitsposten (Name, Firma, Position, Zweck des Besuchs, Begleitperson im Rechenzentrum usw.), es erfolgt eine Überprüfung mit den Listen und eine Entscheidung wird getroffen Eintritt.

Was kann das System noch tun? Alle analytischen Aufgaben in historischer Perspektive sowie Überwachung. Einige Kunden fordern Berichte für interne Personalkontrollzwecke an. Wir verwenden dieses System, um die Zeiträume maximaler Anwesenheit zu verfolgen, wodurch wir die Arbeit im Rechenzentrum effizienter planen können.

Zukünftige Pläne beinhalten die Übertragung aller vorhandenen Checklisten in das System - zum Beispiel die Vorbereitung eines neuen Zählers. Das Rechenzentrum verfügt über eine geregelte Abfolge von Schritten, um das Rack für den Client vorzubereiten. Es wird detailliert beschrieben, was genau und in welcher Reihenfolge vor dem Start zu tun ist - Strombedarf, wie viele Fernbedienungen und Patch-Panels zum Umschalten, welche Stecker zu entfernen sind, ob Zugangskontrollsysteme, Videoüberwachung usw. installiert werden müssen. All dies wird jetzt als Teil eines Papierworkflows und teilweise auf einer elektronischen Plattform implementiert, aber die Prozesse des Unternehmens sind bereits reif für die vollständige Migration der Wartung und Kontrolle solcher Aufgaben in ein digitales Format und eine Weboberfläche.

In dieser Richtung wird sich unsere Lösung weiterentwickeln und neue Back-Office-Prozesse und -Aufgaben abdecken.